目录

前言

众所周知量子计算机拥有强大的计算能力,能够以指数级的速度破解传统加密算法,比如 RSA 和 ECDSA,这些算法依赖的大整数分解和椭圆曲线离散对数问题在量子计算下变得易如反掌。一旦量子计算机成熟敏感信息(如金融交易、医疗记录、机密通信)将不再安全。现有的通信和存储系统可能面临全面失效的风险。近日美国国家标准与技术研究院(NIST)也发布了一份迁移草案,提出了在 2035 年前逐步淘汰现有加密算法的计划,为全球的信息安全升级指明了方向。

格密码(Lattice-based Cryptography)作为后量子密码学的重要分支,是基于格理论的一类密码技术。其安全性基于格理论中的难解数学问题,例如学习带噪声问题(LWE)和短整数解问题(SIS),目前已被证实在量子攻击的环境中仍具有出色的安全性,格密码凭借其坚实的数学基础被视为最佳替代方案之一。而且目前宣布批准三项后量子密码学联邦信息处理标准 (FIPS)中,有FIPS 203 FIPS 204两项有关格的算法,这也从侧面印证了格密码在后量子密码学中的重要地位。

本篇文章旨在通过格理论的概念、格的困难问题、基于格的密码算法的设计思路、和基于格的Dilithium数字签名算法的解析的学习路径,帮助大家初步理解格的概念,理清学习脉络。

一、格理论基础

本节思路:通过两个方面格的定义介绍格的基本概念,并引出格基的定义,最后落脚与格基的优劣性讨论。

1.1-格的基本定义

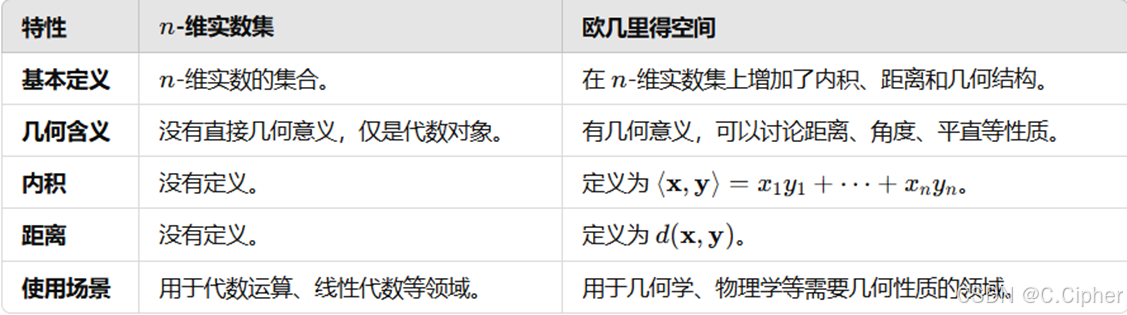

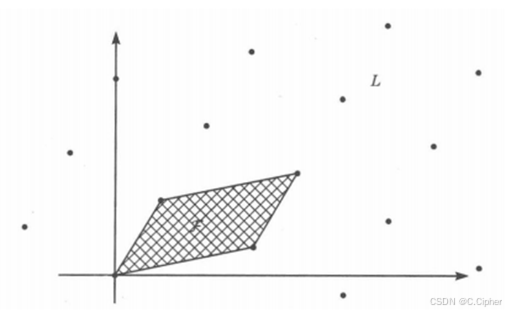

定理:格是上的一个离散子群

:n维的欧几里得空间。欧几里得空间是一个带有内积结构的特殊线性空间,具有几何特性,如长度、角度和距离。

离散子群:空间中不连续的点组成的集合,所构成的群,它满足向量加法运算。

eg:二维整数格

2.1-格基的定义

定理:是一个n维的欧几里得空间,我们定义在上的格的集合如下:

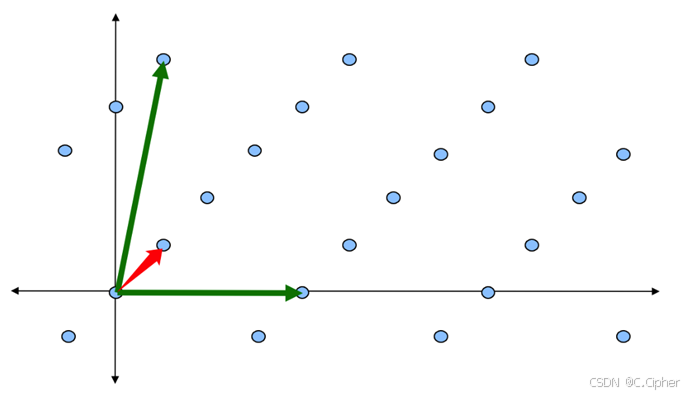

格基:其中k个向量是线性无关的,并且要求k≤n,其中k我们称之为格的秩,然后n称之为格的维度。这个向量序列我们称之为格的一组格基。

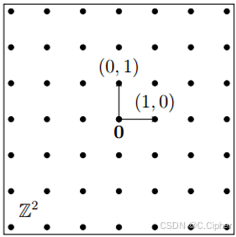

eg:二维整数网格的基变换。

注:det(B)=±1

矩阵乘法与基变换:矩阵的列向量决定了基向量如何被映射到新坐标系

2.2-格基的优劣

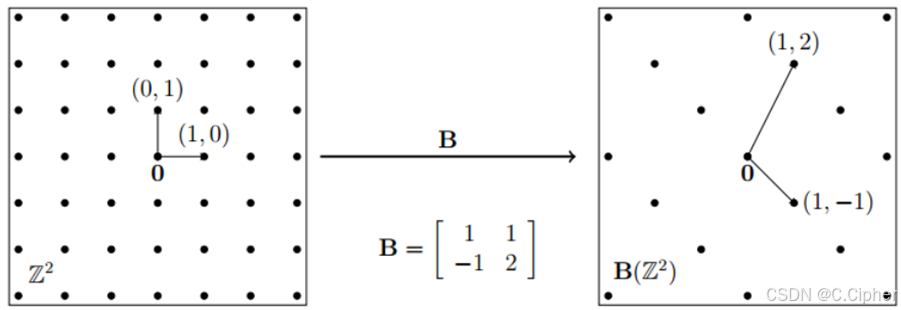

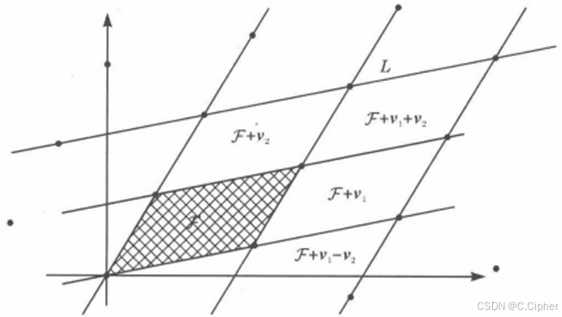

定理:设L是一个n维的格,ℱ是L的一个基础区域。 ℱ的n维的体积称为L的行列式(有时也称为协体积),记为detL。

基础区域:基础区域为如下向量的集合

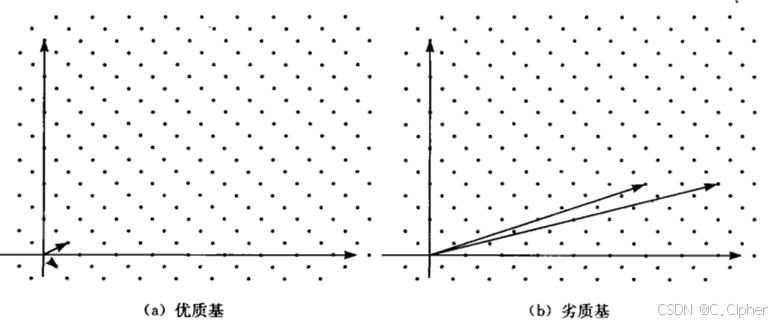

Hadamard比率:定义格的基B={𝑏1,𝑏2,⋯,bn},比率值如下:

当比率大于0.6时,就可认定为优基

二、格的计算困难问题

本节思路:格的计算困难问题以最短向量问题(SVP),最近向量问题(CVP)为基础。其他困难问题都可规约为这两类。本节将从这两类困难问题出发,让大家理解格基对格困难问题的影响,最后讲解RYSTALS-Dilithium数字签名算法的计算困难问题LWE问题。

1.1-svp与cvp

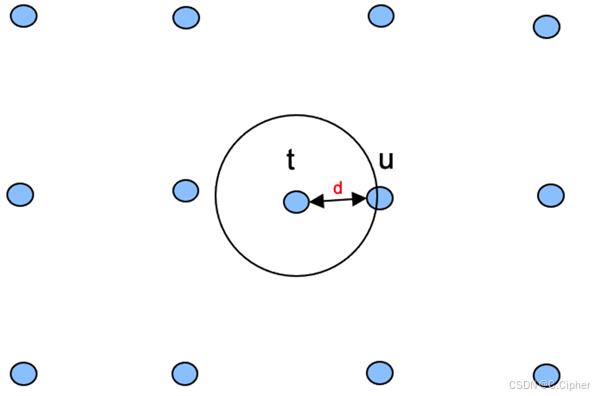

最短向量问题(SVP):在格L中寻找一个最短的非零向量,即寻找一个非零向量v∈L,使得它的欧几里得范数‖v‖最小

最近向量问题(CVP):给定一个不在格L中的向量,寻找一个向量v∈L。使它最接近,即寻找一个向量,使得欧几里得范数‖w-v‖最小。

2.1-格基对困难问题计算的影响

考虑这样一种情况:一个格的基

中的各个向量是两两正交的(Hadamard比率为1),即存在

那么就可非常容易的求解出SVP和CVP问题。

例如在CVP中,假设希望在上述格L中找到一个最接近于给定向量的格向量。构造表达式:

;那么对于格向量

,有

因为

必须是整数,所以只要使每个的取值都最接近于其对应的

,那么

的值就可以达到最小,于是CVP得解

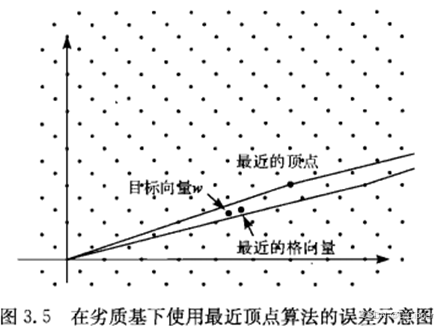

Ps:由于劣质基的非正交性,系数t对于w的位置非常敏感,甚至一个微小的误差(例如舍入误差)都会导致较大的偏移。所以此方法只能在优质基上使用。

从以上内容中不难发现,在只知道劣质基和目标向量w时,为了求解CVP,首要的任务是寻找一个相对优质的基。一般的,这一过程是很困难的,但相反由优质基生成劣质基却是简单的,这种特性就可用来构造陷门构造相应的密码系统。

3.1-LWE问题基本定义

给定一个密钥向量和一组公开的样本对(A,b),其中:

1.:一个已知的随机矩阵(通常是公开的)。

2.b=𝐴𝑠+𝑒 𝑚𝑜𝑑 𝑞:带噪声的线性组合; 1)q为大模数,通常是素数。2)e是一个小的误差向量(一般由高斯分布或均匀分布得到)

目标是通过观察(A,b)在已知A的情况下恢复密钥s。

Search LWE问题:给出LWE的样本,要求求出秘密向量s

decision LWE问题:给定m个独立的样本,如下:

这些样本b的来源有两种情况:

1.b是按照LWE分布生成的,其中s是未知密钥,e是从某个已知分布生成的噪音。

2.b是从均匀分布中随即生成的。

如果能以不可忽略的优势区分这两种情况,才可以称之为解决了decision LWE问题。

3.2-LWE问题与CVP问题

LWE问题可以被转化为一种“带噪声”的格问题,其本质可以视为一个变形的CVP问题:

从 LWE 到 CVP 的转化:

1)在 LWE 问题中,LWE 样本(A,b)定义了一个格,其中A是生成矩阵,密钥s对应于一个隐藏的目标点。

2)噪声e将真实的格点偏移到目标点b附近。

3)求解 LWE 等价于在高维空间中找到离目标点b最近的格点,这本质上就是 CVP 的一个变种。

噪声影响:

1)CVP 通常在无噪声的情况下定义,而 LWE 加入了噪声 e,使得问题更加复杂。

2)噪声的引入意味着我们不需要找到完全精确的格点,而是找到一个近似解。

LWE 到 Gap-CVP 的归约:

1)LWE 可以归约到一个特殊的 CVP 问题,即 Gap-CVP。

2)Gap-CVP 问题是:给定一个目标点,判断它是否接近于最近格点(在某个阈值内)或远离所有格点(超过另一个阈值)。

这种归约进一步支持了 LWE 的理论困难性。

3.3-RLWE,MLWE问题数学基础

1-多项式环

多项式环是由系数取自一个环(通常是整数环或有限域)的多项式构成的集合,配合多项式的加法和乘法运算,形成一个环。

形式:

给定一个环R(如或

),多项式环Rx[x]是所有系数属于R的多项式集合,形式为:

其中,且n是有限的非负整数。

运算:

1.加法:按多项式的各次幂系数相加。

2-模多项式环

形式:

1.任意多项式g(x)都可以用一个低次多项式表示,其次数小于f(x)的次数。

2.如果f(x)是一个次数为d的多项式,那么模多项式环中多项式的次数范围是0到d−1。

运算规则

在密码学(如 RLWE 和 MLWE)中,使用的多项式环通常基于以下形式:

系数属于有限域 (模 q的整数集合)。

模多项式为

特性

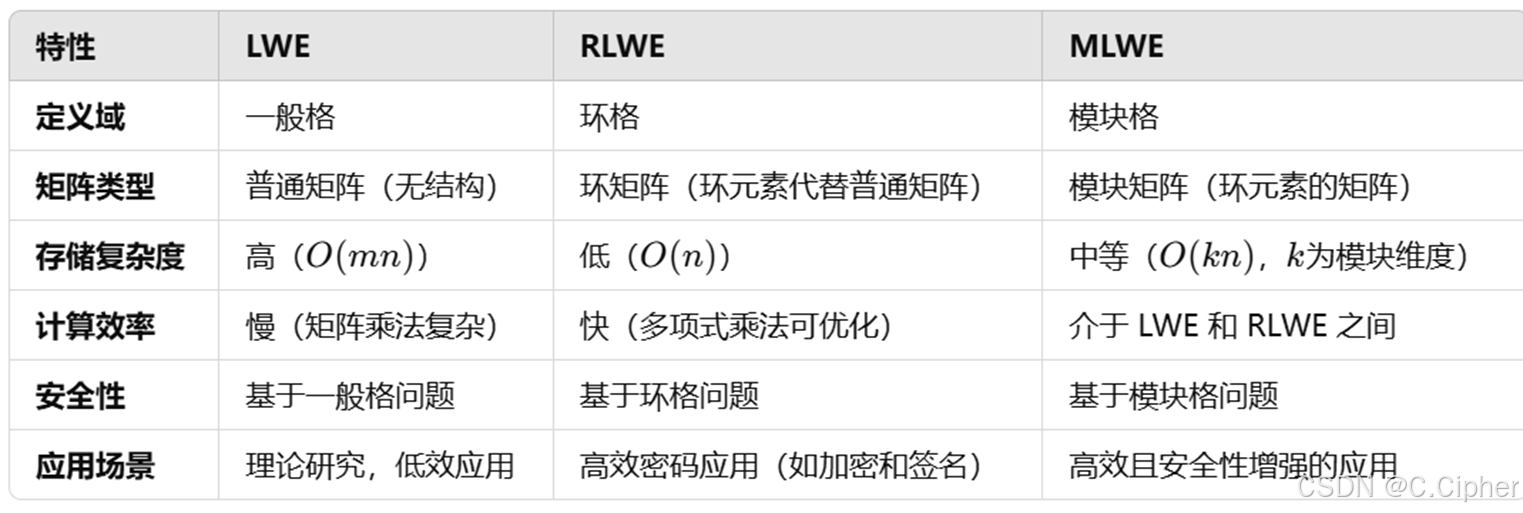

3.4-RLWE问题

RLWE是 LWE 的改进版本,它将问题从一般格缩小到带有代数结构的环格上。

形式:

给定一个多项式环,矩阵A被替换为环元素(即多项式),问题变为:

其中b(x),a(x),s(x),e(x)是属于多项式环的元素。

a(x)可以看作一个循环矩阵,或者看作a和s的系数向量进行循环卷积。

特性:

1.RLWE 利用环结构将 LWE 的高维矩阵操作简化为多项式乘法和模运算,大大减少了存储和计算开销。

2.环格具有更强的代数结构,使得基于 RLWE 的算法更加高效(例如加密、签名)。

优点:

1.存储优化:矩阵A被替换为多项式,存储复杂度从 O(mn)降低到 O(n)。

2.计算效率:快速傅里叶变换(FFT) 可以高效地计算循环卷积,从而加速多项式乘法。

缺点

1.子环攻击:通过利用环的代数结构,将原始问题简化到更小的子环,从而降低问题的复杂度。

3.5-MLWE问题

MLWE 是介于 LWE 和 RLWE 之间的一种改进,定义在模块格上。模块结构是向量空间的推广,系数来自一个环,而不是域。模块格是环格和一般格之间的一种扩展。MLWE 的矩阵A可以看作是多个小型 Ring-LWE 问题的组合,适用于更高维度的格结构。

形式:

其中:

1.A是一个矩阵其元素是环中的多项式。

2.s,e是向量,其元素也来自该多项式环。

特性:

1.MLWE 的维度比 RLWE 高,但比 LWE 低,提供了一种灵活的权衡。

2.安全性基于模块格上的困难问题。

3.既具有 RLWE 的效率优势,又在一定程度上克服了 RLWE 的安全性问题(因为它不完全依赖环格)。

优点:

1.灵活性:可以通过调整模块的大小在安全性和效率之间找到平衡。

2.安全性增强:由于模块格的更大自由度,MLWE在安全性上优于RLWE(部分避免了环格攻击的弱点)。

3.6-LWE,RLWE与MLWE联系与区别

总结

三、CRYSTALS-Dilithium数字签名算法

本节思路:在介绍数字签名算法大体流程后,对整个Dilithium算法流程进行分析。

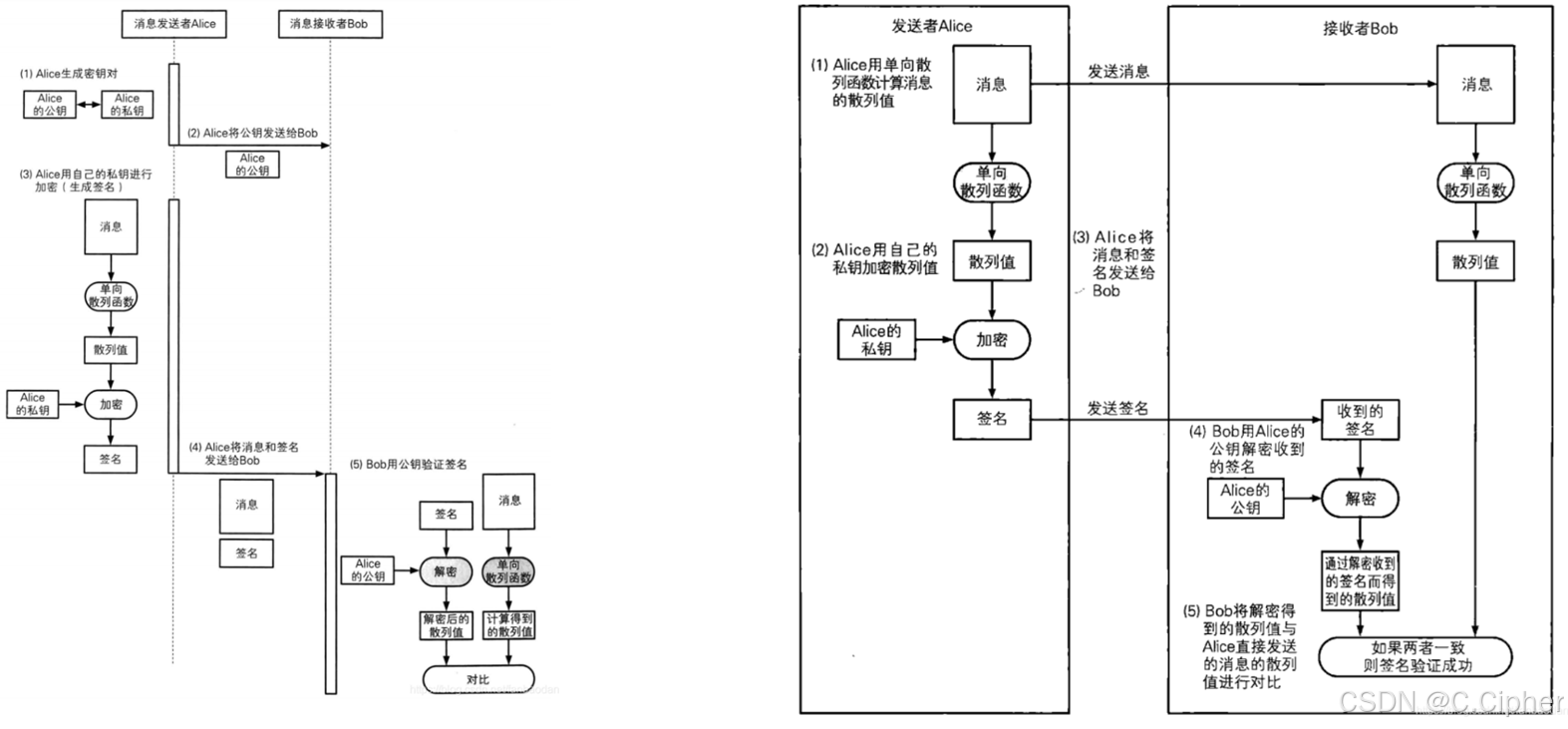

1.1-数字签名流程

数字签名算法通常使用公钥密码学,是一种用来验证消息的真实性(来源可靠)、完整性(未被篡改)和不可否认性(发送者无法否认消息)的密码学技术。它主要包括以下三个阶段:签名生成、签名验证、密钥管理。

1.2-算法背景

CRYSTALS-Dilithium 是一种基于格密码学的后量子数字签名算法,其核心构建和安全性依赖于模块化学习错误问题(Module Learning with Errors, MLWE)。它通过扩展 LWE 问题到模块化结构,实现了高效性和安全性的平衡,同时能够抵抗经典和量子计算攻击。

安全性分析:

1. 困难性归约MLWE 问题的安全性可以归约到以下困难问题:

1)最短向量问题(SVP):在高维格中找到最短向量是 NP 难的。

2)最近向量问题(CVP):找到与目标向量最接近的格点在高维情况下也是困难的。

2. 误差模糊化:通过引入误差多项式 e,MLWE 将b=A⋅s+e 的信息模糊化,使得攻击者即使拥有 A 和 b,也难以解码 s。

3. 抗量子攻击:已有研究表明,解决 MLWE 问题的复杂性在量子计算机下不会显著降低,因此 CRYSTALS-Dilithium 能有效抵抗量子计算攻击。

1.3-算法流程

种子生成

1.首先生成一个256bit的随机值,这个随机值,不参与后面的交换过程的,只是为了生成后面的随机种子𝜌,𝜌′,K

2.采用基于哈希的伪随机数生成算法SHAKE-256(理论可换),利用H函数分别生成

3.根据以上三个初始值,可生成具体密钥,首先生成一个随机的基于模多项式环的矩阵A

密钥生成

1.计算参数

1)这里,表示,系数范围在

之内,这里私钥是一个系数比较小的值。

2)分别是秘密向量和误差向量,元素来自小整数分布。

2.计算公钥

3.为方便计算采用,将t分成高低两个部分

参数解释

1)t:输入的整数,通常是某个向量或多项式的系数。

2)q:模数,用于限制t的范围,通常是 CRYSTALS-Dilithium 中定义的模 q。

3)d:一个小整数,表示压缩的精度。d控制和

的位宽分布。

4):压缩后的高精度部分(商),保留t的高位信息。

5):压缩后的低精度部分(余数),用于保留被截断的信息,确保操作的可逆性。

4.计算消息哈希作为签名验证中的辅助参数:

作用

1)验证者可以通过公钥中的和

重新计算,以验证签名的完整性。

2)在验证阶段,签名者与验证者都需要重新计算tr,以确保签名过程中没有篡改。

3)tr的引入提高了公钥和签名之间的绑定性,防止公钥被替换攻击。

5.得到公钥

对应私钥

签名生成

已知私钥,假设需要签名的消息为M。

1.根据ρ来恢复出矩阵A

2.计算哈希值

tr是由公钥生成的哈希值,可以视为公钥的拼接。

3.用H派生生成一个随机值

4.在签名过程中,生成的候选签名需要满足特定的数学约束,所以还需进行一定的循环过程。

1)假设计数器𝜅=0,生成随机向量y,y与公钥和消息紧密关联

是一个特定的集合,与签名算法中的模数和随机性限制有关。它定义了满足某些特定约束的向量空间,参数

是用来限制y的参数范围

2)通过签名向量z和其它参数计算得到的一个中间值计算

3)读取w的高位

用于确认截取范围

4)将输入消息与签名并联,同时不可预测,增强了签名的唯一性和安全性

通过生成一个不可预测的、与消息强关联的中间值

。

5)生成挑战值c

表示一个特定的结构集合(通常为一个模q的多维球形集合),其约束条件确保采样后的c符合签名算法的数学性质和约束。

将中间值通过采样映射到特定集合

中,得到最终用于签名计算的c。

挑战值与待签名消息相关联,验证时可以检测消息是否被篡改。

6)计算z通过y的随机性,以及的挑战值,保证z签名过程z中的不可预测性和抗攻击性。

参数解释:

4.z是签名的一部分,用于验证过程中重建数学关系。它通过结合随机性 𝑦y和私钥 𝑠1s_1保证签名的安全性和唯一性。

7)提取的低位部分,将签名的验证集中在特定的范围内,减少计算开销。

8)为保障安全性判断z和是否在范围之内。

无穷范数求出向量z中绝对值最大的元素。

如满足其中一个,需重新回到1)重复进行

9)计算MakeHint 是一个生成提示信息的函数,用于在验证过程中帮助重建高位部分,生成h提示向量。

参数解释

1.w是通过w≔Ay计算得到的中间值。

2.是与密钥

和挑战c相关的项,用于调整w。

3.再次对结果进行细调,确保高低位的分解满足验证需求。

10)生成的h满足

满足其中一个,需重新回到1)重复进行

11)计数器

5.最终输出签名最终内容

签名认证

已知公钥,和签名

。

1.判断h,z范围,是否合理,若不合理,直接返回验签失败。

2.根据ρ恢复出矩阵A

2.依据消息哈希tr,计算μ。

3.恢复c的值,得到一个多项式

4.计算

通过提示向量h辅助恢复高位部分,并与生成阶段的

进行比较,确保签名的合法性和一致性。

5.验签

计算和传输过来的是否一致,如果一致,验签成功,否则,验签失败。

结语

本人是一名普通的本科学生,此内容为一学期的课余时间所学,写这篇文章意在总结学习经验并与大家分享学习感悟,帮助和我一样的初学者入门格密码,理清基本的学习思路。感谢大家看到这里,若有错误也请大家多多指正,也欢迎大家在评论区进行讨论。

321

321

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?