1.首先下载附件

然后我们用wireshark打开,并且搜索flag,并没有搜到什么东西

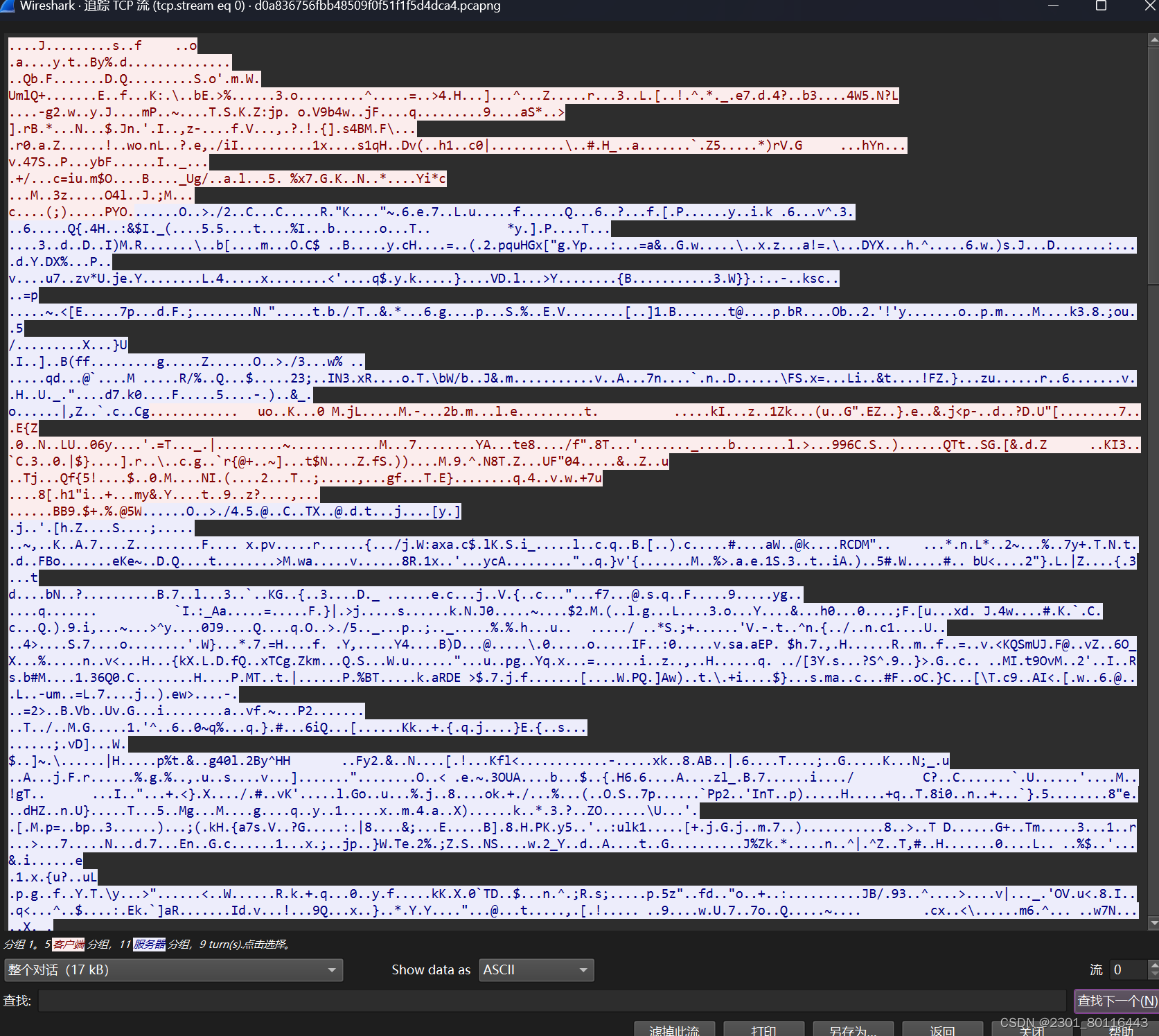

我们用flag的变形f1ag,fl4g,f14g搜索,还是没有搜到什么东西,到这里,这道题跟以往做过的不一样,那么我们观察流量包,发现里面有TLSv1.2 ,TCP,ICMP,DNS 等等协议,相比于之前我们做的题目,一般都是TCP,HTTP的流量包,那么我们从这几个不常见的流量包下手,先从TLSv1.2开始,我们不知道TLSv1.2是什么,可以百度一下,说是用于在网络通信中提供加密和身份验证的协议,那么我们打开一个TLSv1.2的追踪流

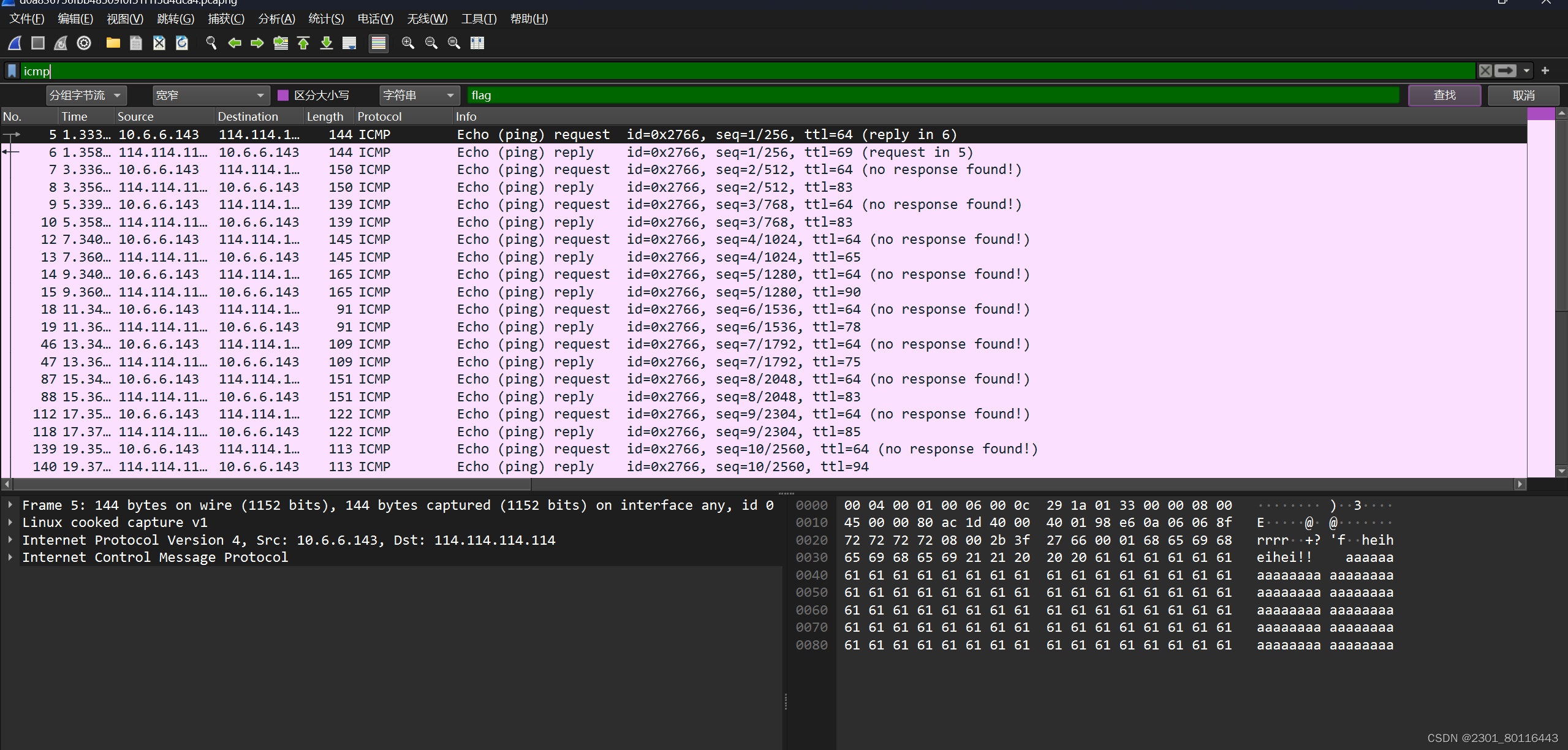

并没有发现什么,一连打开几个都没有什么东西,接下来我们看ICMP流量包,搜索之后发现并不多

那么我们打开追踪流看一下,但是当我打开追踪流的时候,发现并不能打开,那么这一点结合于这个流量包比较少,我怀疑这个流量包有线索,那么我们继续观察,发现长度挺像十进制

我们就试一下144,

回显并没有什么东西,我们想起来之前我们做的,f字符对应的十进制为102,我们观察流量包,并没有找到102这个十进制,我们想一下是不是通过加减来得到102。

chr() 的范围是0-255,我们是不是可以用256来加减,经过一番实验发现就是如此

我们将ICMP流量包的长度进行去重编写PY脚本,就可以得到flag

a =[144,150,139,145,165,91,109,151,122,113,106,119,93,167]

max1=256 -max(a)

min1=- min(a)

print(max1,min1)

for i in range(min1,max1):

flag =''

for j in a:

flag += chr(i+j)

if 'fla' in flag:

print(flag)

flag{1CmPG@M3}

473

473

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?