目录

运行时配置(会立即生效,但firewalld服务重启或重载配置后即失效)

永久配置(不会立即生效,需要重新加载配置或重启firewalld服务)

同时添加httpd、https 服务到默认区域,设置成永久生效

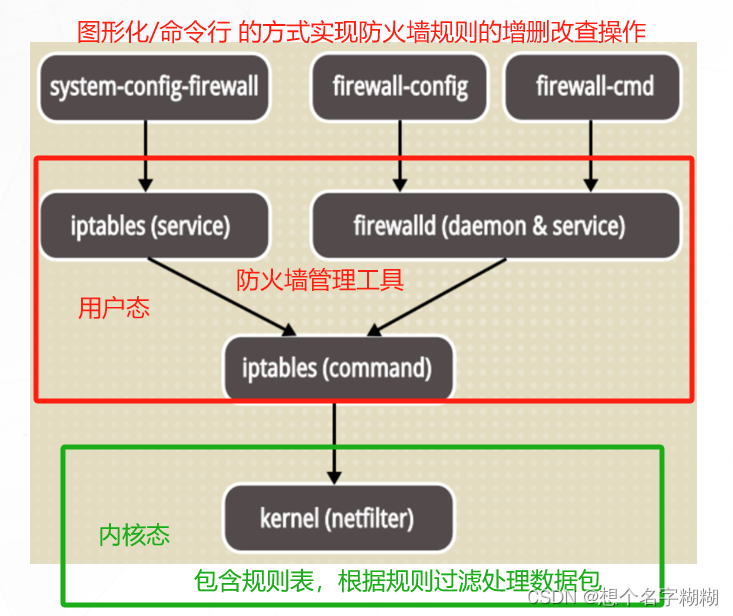

firewalld概述

- Linux系统防火墙

- 从CentOS7开始的默认防火墙

- 工作在网络层,属于包过滤防火墙

Firewalld和iptables的关系

netfilter

- 位于Linux内核中的包过滤功能体系

- 称为Linux防火墙的“内核态”

firewalld

- Centos默认的管理防火墙规则的工具

- 称为防火墙的“用户态”

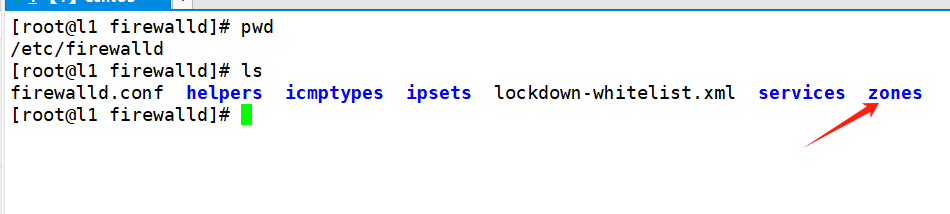

[root@l1 ~]# cd /etc/firewalld/

[root@l1 firewalld]#

[root@l1 firewalld]# pwd

/etc/firewalld

[root@l1 firewalld]# ls

firewalld.conf helpers icmptypes ipsets lockdown-whitelist.xml services zones

[root@l1 firewalld]#

[root@l1 firewalld]# cd zones/

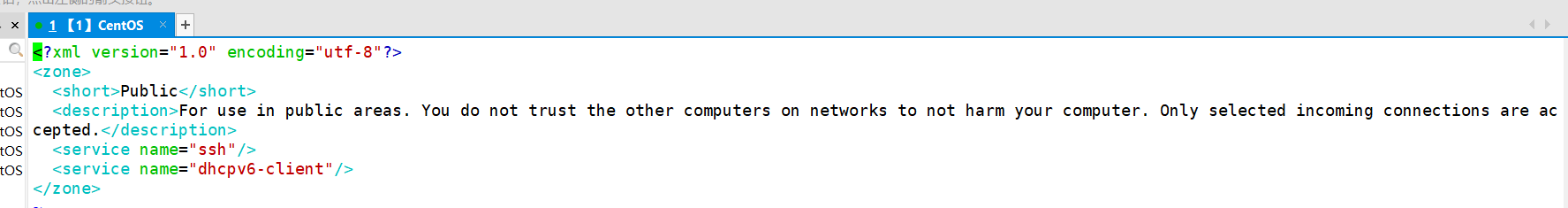

[root@l1 zones]# ls //包含当前区域所使用的配置文件

public.xml public.xml.old

[root@l1 zones]#

[root@l1 zones]# vim public.xml

[root@l1 zones]#

Firewalld和iptables的区别

| firewalld | iptables | |

| 是基于区域,根据不同的区域来设置不同的规则,从而保证网络的安全。与硬件防火墙的设置相类似 | 主要是基于接口,来设置规则,从而判断网络的安全性 | |

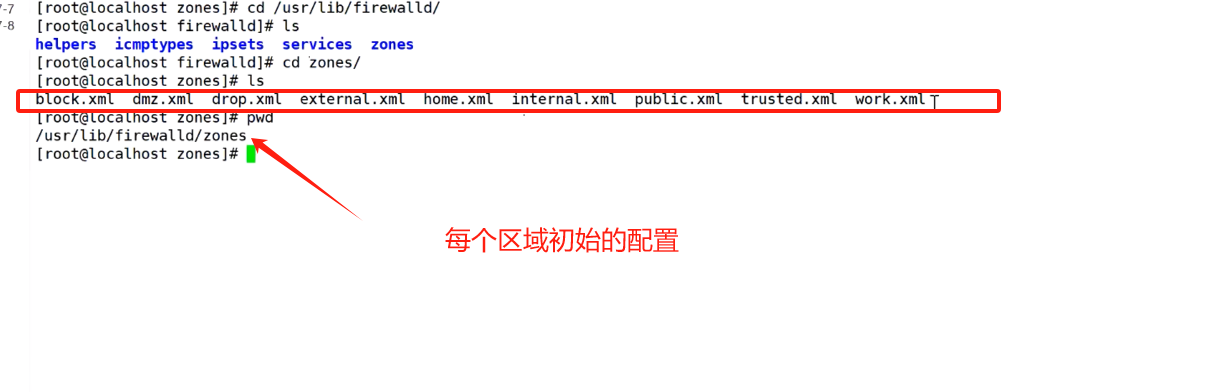

| 配置文件 | /etc/firewalld/ 优先加载,保存用户自定义的配置(优先加载) /usr/lib/firewalld/ 默认的初始配置(默认的配置文件) | /etc/sysconfig/iptables |

| 对规则的修改 | 不需要全部刷新策略,不中断现有连接 | 立即生效,可能中断现有连接 |

| 防火墙类型 | 动态防火墙(在不同区域设置不同规则,可通过更换区域来更改防护策略) | 静态防火墙(所有规则都是配置在表的链里,只能通过修改规则来更改防护策略) |

firewalld 区域的概念:

firewalld防火墙为了简化管理,将所有网络流量分为多个区域(zone)。然后根据数据包的源IP地址或传入的网络接口等条件将流量传入相应区域。每个区域都定义了自己打开或者关闭的端口和服务列表。

firewalld 九大预定义区域:

| public | 初始的默认区域 |

| dmz | 非军事区域,可实现网络隔离,提供对LAN的有限访问,并且只允许指定的传入端口 |

| work | 允许与 ssh、dhcpv6-client 预定义服务匹配的传入流量,其余均拒绝 |

| home | 允许与ssh、mdns、samba-client或dhcpv6-client预定义服务匹配的传入流量,其余均拒绝 |

| internal | 默认值时与home区域相同 |

| external | 许与 ssh 预定义服务匹配的传入流量,其余均拒绝。 默认将通过此区域转发的IPv4传出流量将进行地址伪装,可用于为路由器启用了伪装功能的外部网络 |

| trusted | 接受所有传入的网络连接 |

| block | 所有传入的网络连接都被拒绝,只允许传出的网络连接 |

| drop | 丢弃所有传入的网络连接,并不返回任何应答消息,只允许传出的网络连接 |

firewalld 数据包处理原则

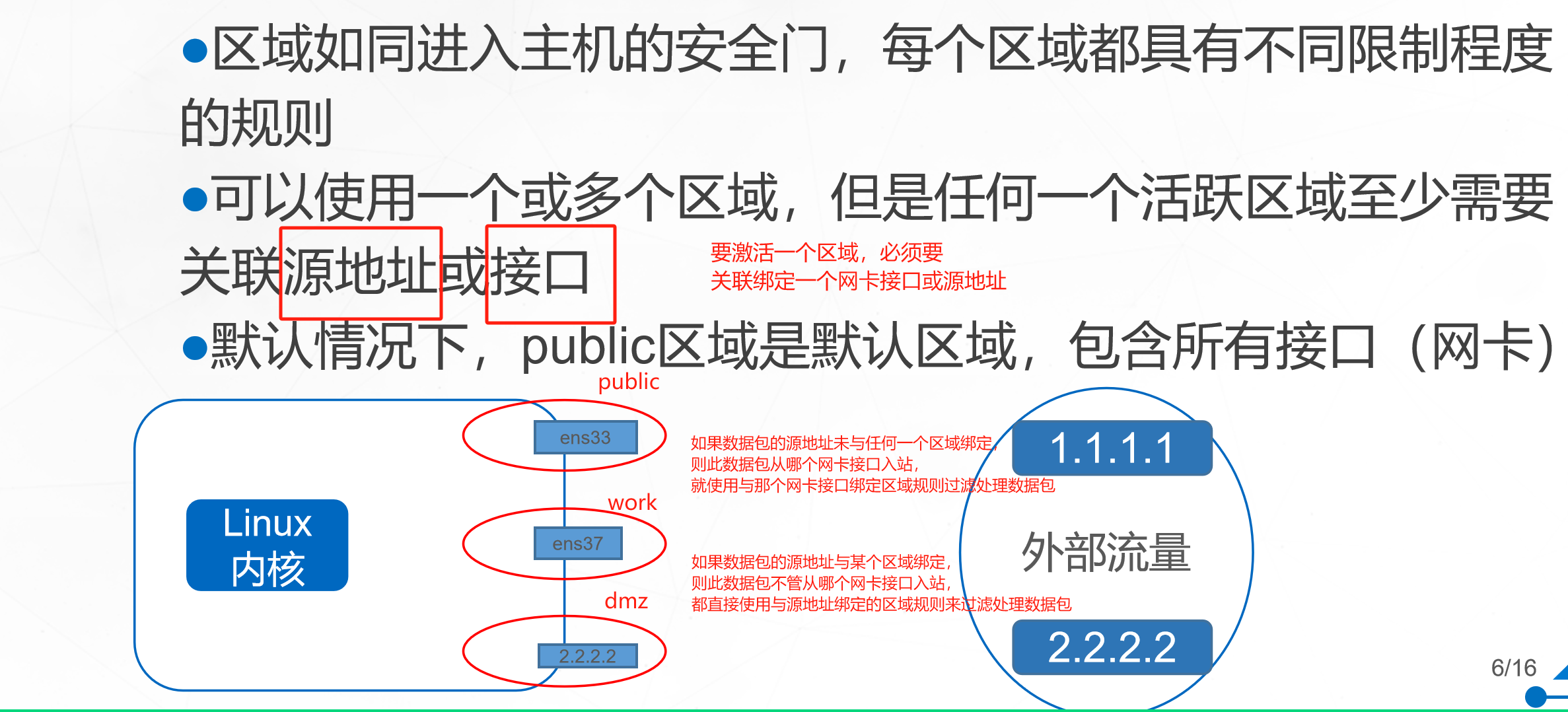

要激活某个区域,需要先将区域与 源地址或网卡接口 关联绑定

(一个区域可以关联绑定多个源地址或网卡接口,一个源地址或网卡接口只能关联绑定一个区域)

firewalld检查数据包的源地址的规则:

先检查传入数据包的源地址

- 若源地址与特定区域绑定,则直接使用该区域的规则过滤处理数据包

- 若源地址与任何一个区域没有绑定,则使用与入站网卡绑定的特定区域的规则过滤处理数据包

- 若也没有特定区域绑定网卡接口,则使用默认区域的规则过滤处理数据包

Firewalld防火墙的配置方法

运行时配置

实时生效,并持续至Firewalld重新启动或重新加载配置

不中断现有连接

不能修改服务配置

永久配置

不立即生效,除非Firewalld重新启动或重新加载配置

中断现有连接

可以修改服务配置

firewalld防火墙的配置方法:

- 使用firewall-cmd 命令行工具。

- 使用firewall-config 图形工具。

- 编写/etc/firewalld/中的配置文件。

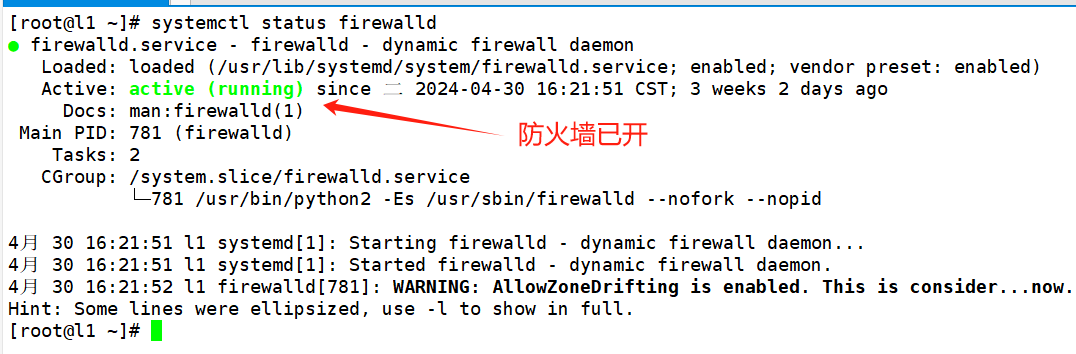

systemctl start firewalld.service //启动防火墙firewalld 命令行操作管理

查

firewall-cmd --get-default-zone 查看当前默认区域

--get-active-zones 查看当前已激活的区域

--get-zones 查看所有可用的区域

--list-all-zones 查看所有区域的规则

--list-all --zone=区域名 查看指定区域的规则

--list-services --zone=区域名 查看指定区域允许访问的服务列表

--list-ports --zone=区域名 查看指定区域允许访问的端口列表

--get-zone-of-interface=网卡名 查看与网卡绑定的区域

--get-icmptypes 查看所有icmp类型

[root@l1 zones]# firewall-cmd --get-default-zone //查看当前默认区域

public

[root@l1 zones]# firewall-cmd --get-active-zones // 查看当前已激活的区域

public

interfaces: ens33

[root@l1 zones]# firewall-cmd --get-zones //查看所有可用的区域

block dmz drop external home internal public trusted work

[root@l1 zones]#

[root@l1 zones]# firewall-cmd --list-all-zones //查看所有区域的规则

block

target: %%REJECT%%

icmp-block-inversion: no

interfaces:

sources:

services:

ports:

[root@l1 zones]# firewall-cmd --list-all --zone=home //查看指定区域的规则

home

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client mdns samba-client ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

[root@l1 zones]#

[root@l1 zones]# firewall-cmd --list-services --zone=work //查看指定区域允许访问的服务列表

dhcpv6-client ssh

[root@l1 zones]#

[root@l1 zones]# firewall-cmd --list-ports --zone=public /查看指定区域允许访问的端口列表

[root@l1 zones]#

[root@l1 zones]# firewall-cmd --get-zone-of-interface=ens33 //查看与网卡绑定的区域

public

[root@l1 zones]#

[root@l1 zones]# firewall-cmd --get-icmptypes //查看所有icmp类型

address-unreachable bad-header communication-prohibited destination-unreachable echo-reply echo-request fragmentation-needed host-precedence-violation host-prohibited host-redirect host-unknown host-unreachable ip-header-bad neighbour-advertisement neighbour-solicitation network-prohibited network-redirect network-unknown network-unreachable no-route packet-too-big parameter-problem port-unreachable precedence-cutoff protocol-unreachable redirect required-option-missing router-advertisement router-solicitation source-quench source-route-failed time-exceeded timestamp-reply timestamp-request tos-host-redirect tos-host-unreachable tos-network-redirect tos-network-unreachable ttl-zero-during-reassembly ttl-zero-during-transit unknown-header-type unknown-option

[root@l1 zones]# 增

firewall-cmd --add-interface=网卡名 --zone=区域名 给指定区域添加绑定的网卡

--add-source=源地址 --zone=区域名 给指定区域添加源地址

--add-service=服务名 --zone=区域名 给指定区域添加允许访问的服务

--add-service={服务名1,服务名2,...} --zone=区域名给指定区域添加允许访问的服务列表

--add-port=端口/协议 --zone=区域名 给指定区域添加允许访问的端口

--add-port=端口1-端口2/协议 --zone=区域名给指定区域添加允许访问的连续的端口列表

--add-port={端口1,端口2,...}/协议 --zone=区域名 给指定区域添加允许访问的不连续的端口

--add-icmp-block=icmp类型 --zone=区域名 给指定区域添加拒绝访问的icmp类型

删

firewall-cmd --remove-service=服务名 --zone=区域名

--remove-port=端口/协议 --zone=区域名

--remove-icmp-block=icmp类型 --zone=区域名

--remove-interface=网卡名 --zone=区域名 从指定区域里删除绑定的网卡

--remove-source=源地址 --zone=区域名 从指定区域里删除绑定的源地址

改

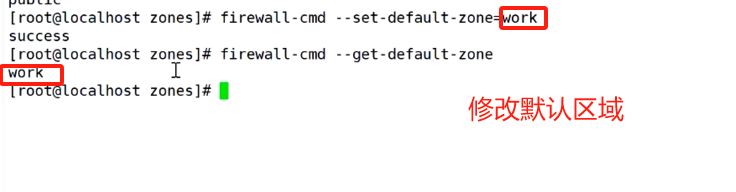

firewall-cmd --set-default-zone 修改当前默认区域

--change-interface=网卡名 --zone=区域名 修改/添加网卡 绑定给指定区域

--change-source=源地址 --zone=区域名 修改/添加源地址 绑定给指定区域

运行时配置(会立即生效,但firewalld服务重启或重载配置后即失效)

firewall-cmd ....

firewall-cmd --runtime-to-permanent 将之前的运行时配置都转换成永久配置

永久配置(不会立即生效,需要重新加载配置或重启firewalld服务)

firewall-cmd .... --permanent

firewall-cmd --reload 或 systemctl restart firewalld

区域管理

firewall-cmd --get-default-zone //显示当前系统中的默认区域

firewall-cmd --list-all // 显示默认区域的所有规则

firewall-cmd --get-active-zones //显示当前正在使用的区域及其对应的网卡接口

firewall-cmd --set-default-zone=home //设置默认区域

firewall-cmd --get-default-zone

服务管理

firewall-cmd --list-service //查看默认区域内允许访问的所有服务

firewall-cmd --add-service=http --zone=public //添加httpd 服务到public 区域

firewall-cmd --list-all --zone=public // 查看public 区域已配置规则

firewall-cmd --remove-service=http --zone=public //删除public 区域的httpd 服务

同时添加httpd、https 服务到默认区域,设置成永久生效

firewall-cmd --add-service=http --add-service=https --permanent

firewall-cmd --add-service={http,https,ftp} --zone=internal

firewall-cmd --reload

firewall-cmd --list-all

#添加使用 --permanent选项表示设置成永久生效,需要重新启动firewalld服务或执行firewall-cmd --reload命令 重新加载防火墙规则时才会生效。若不带有此选项,表示用于设置运行时规则,但是这些规则在系统或firewalld服务重启、停止时配置将失效。

firewall-cmd --runtime-to-permanent: #将当前的运行时配置写入规则配置文件中,使之成为永久性配置

设置地址转换

firewall-cmd --zone=区域 --direct --passthrough ipv4 -t nat -A POSTROUTING -s 源地址 -j SNAT --to-source 源地址转换地址 //设置 SNAT

firewall-cmd --zone=区域 --direct --passthrough ipv4 -t nat -A PREROUTING -d 目的地址 -p tcp --dport 目的端口 -j DNAT --to-destination 目的地址转换地址 //设置 DNAT

854

854

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?