网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

是与/etc/passwd文件中的登录名相一致的用户账号。

2、口令

字段存放的是加密后的用户口令,长度为13个字符。如果为空,则对应用户没有口令,登录时不需要口令;如果含有不属于集合{./0-9A-Za-z}中的字符,则对应的用户不能登录。

一般存放的字符串就是加密过的密码文件。就是实际密码经过hash算法后的值。开头的数表示他用的是哪一种hash(可以在 man crypt 中查看到):

以

6

6

6开头的,表明是用SHA-512加密的;

以

1

1

1开头的,表明是用MD5加密的;

以

2

2

2开头的,表明是用Blowfish加密的;

以

5

5

5开头的,表明是用 SHA-256加密的。星号代表帐号被锁定;

如果是"*“或者”!"开头,则代表该账户已锁定、或者禁用,一般不能登录。

3、最后一次修改时间

表示的是从某个时刻起,到用户最后一次修改口令时的天数。时间起点对不同的系统可能不一样。一般这个时间起点是1970年1月1日。

4、密码不可被更动的天数

第四个栏位记录了这个帐号的密码需要经过几天才可以被变更!如果是 0 的话, 表示密码随时可以更动的意思。这的限制是为了怕密码被某些人一改再改而设计的!

5、密码需要重新变更的天数

由于害怕密码被某些‘有心人士’窃取而危害到整个系统的安全,所以有了这个栏位的设计。 你必须要在这个时间之内重新设定你的密码,否则这个帐号将会暂时失效。 而如果像上面的 99999 的话,那就表示,啊哈,密码永远不需要重新输入啦!

6、密码需要变更期限前的警告期限

当帐号的密码失效期限快要到的时候, 就是上面那个‘必须变更密码’的那个时间时, 系统会依据这个栏位的设定,发出‘警告’言论给这个帐号,提醒他‘再过 n 天你的密码就要失效了,请尽快重新设定你的密码呦!’,如上面的例子,则是密码到期之前的 7 天之内,系统会警告该用户。

7、密码过期的恕限时间

如果用户过了警告期限没有重新输入密码, 使得密码失效了,也就是说,你在‘必须变更密码的期限前,并没有变更你的密码!’ 那么该组密码就称为‘失效的密码’啰~怎么办?没关系,还有这个栏位的天数设计啊~ 意思就是说,当密码失效后,你还可以用这个密码在 n 天内进行登入的意思。 而如果在这个天数后还是没有变更密码,那么恭喜您的帐号已经失效了!

8、帐号失效日期

这个日期跟第三个栏位一样,都是使用 1970 年以来的总日数设定。这个栏位表示: 这个帐号在此栏位规定的日期之后,将无法再使用。 这个栏位会被使用通常应该是在‘收费服务’的系统中, 你可以规定一个日期让该帐号不能再使用啦!(坑)

9、 保留

最后一个栏位是保留的,看以后有没有新功能加入。

##### 四、应核查用户鉴别信息是否具有复杂度要求并定期更换。

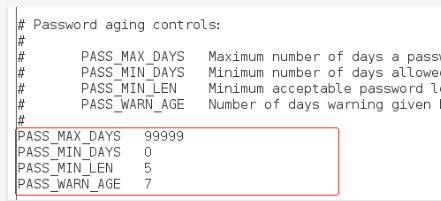

输入以下命令查看login.defs文件信息:

cat /etc/login.defs

1)PASS_MAX_DAYS=90(密码登录有效期时间)

2)PASS_MIN_DAYS=0(密码最短修改时间)

3)PASS_MIN_LEN=8(密码最小长度)

4)PASS_WARN_AGE=7(密码过期前提前多少天提醒)

#### b.应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施;

##### 一、应核查是否配置并启用了登录失败处理功能;

##### 二、应核查是否配置并启用了限制非法登录功能,非法登录达到一定次数后采取特定动作,如账户锁定等;

###### 登录失败处理功能策略(服务器本地)

(1)编辑系统/etc/pam.d/system-auth 文件,在 auth 字段所在的那一部分添加如下pam\_tally2.so模块的策略参数:

auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 even_deny_root root_unlock_time=300或者auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 no_magic_root

(2)pam\_tally2.so模块参数解读:

onerr=fail #表示连续错误

deny=n #表示连续登录失败次数超过n次后拒绝访问

unlock_time=300 #表示连续登录失败后锁定的时间(秒数)为300秒

no_magic_root #表示连root用户也在限制范围内

even_deny_root #root用户失败登录次数超过deny=n次后拒绝访问

root_unlock_time=300 #与even_deny_root相对应的选项,如果配置该选项,则root用户在登录失败次数超出限制后被锁定指定时间为300秒

注:用户锁定期间,无论在输入正确还是错误的密码,都将视为错误密码,并以最后一次登录为锁定起始时间,若果用户解锁后输入密码的第一次依然为错误密码,则再次重新锁定。

###### 登录失败处理功能策略(ssh远程连接登录)

(1)编辑系统/etc/pam.d/sshd文件,添加的内容与服务器本地的一致。

在 auth 字段所在的那一部分添加如下pam\_tally2.so模块的策略参数:

auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 even_deny_root root_unlock_time=300

或者auth required pam_tally2.so onerr=fail deny=5 unlock_time=300 no_magic_root

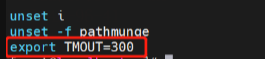

##### 三、应核查是否配置并启用了登录连接超时及自动推出功能。

(1)编辑/etc/profile系统文件,在文件后面添加:

export TMOUT=300 #表示无操作300秒后自动退出

(2)source /etc/profile 使修改生效。

注:

export TMOUT=0 #0代表永不自动退出

readonly TMOUT # 将值设置为readonly 防止用户更改,在shell中无法修改TMOUT

#### c.当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听

##### 应核查是否采用加密等安全方式对系统进行远程管理,防止鉴别信息在网络传输过程中被窃听。

Linux系统可以通过SSH服务和telnet服务;SSH是一个安全的远程连接,它的数据信息是加密的,端口号为22,SSH服务默认可以为root用户连接。telnet是一个不安全的远程连接,它的数据信息为明文,端口号为23,默认不可以用root用户连接。`该项应核查ssh服务、telnet服务是否运行;ssh服务应为运行,telnet服务应为关闭。`

1、是否运行SSHD服务

service --status-all |grep sshd

2、是否打开SSHD服务对应端口22端口

netstat -an |grep 22

//查看22端口是否正在被SSHD监听

3、是否打开了Telnet服务

systemctl list-unit-files |grep telnet

//查看命令结果是否存在telen服务(应为不存在)

4、是否打开了Telnet服务的对应端口23端口

netstat -an |grep 23

//查看23端口是否正在被Telnet监听(应为不存在)

#### d. 应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别, 且其中一种鉴别技术至少应使用密码技术来实现。

##### 一、应核查是否采用动态口令、数字证书、生物技术和设备指纹等两种或两种以上组合的鉴别技术对用户身份进行鉴别;

##### 二、应核查其中一种鉴别技术是否使用密码技术来实现。

该项应询问管理员或在测评过程中发现,除了输入口令登录还有什么方式能够进行身份鉴别,这个方法有没有采用密码技术。

### 二、访问控制

#### a. 应对登录的用户分配账户和权限;

##### 一、应核查是否为用户分配了账户和权限及相关设置情况;

umask

//查看服务器的umask=0027(0027代表 -----w-rwx (只看后三位))

linux服务器中文件最大权限为666,而目录最大权限为777,通过umask改变新建文件或文件夹权限。

创建的文件默认权限:

对于目录,默认权限=777-umask

对于文件,默认权限=666-umask(文件默认无执行权限)

以umask=0027为例;

0027代表 -----w-rwx (只看后三位)

文件夹最高权限为777即rwxrwxrwx

文件最高权限为666 即rw-rw-rw-

##### 二、应核查是否已禁用或限制匿名、默认账户的访问权限;

more /etc/shadow

//查看命令返回结果 第二字段为(!*)表示该账户已锁定

#### b. 应重命名或删除默认账户,修改默认账户的默认口令;

##### 一、应核查是否已经重命名默认账户或默认账户已被删除;

more /etc/shadow

//查看命令结果,是否存在默认无用账户。

//默认情况下一般都没更改

##### 二、应核查是否已修改默认账户的默认口令;

询问管理员是否重命名默认账户与更改默认口令。默认账户一般为root、admin、system等。

#### c. 应及时删除或停用多余的、过期的账户,避免共享账户的存在;

##### 一、应核查是否不存在多余或过期账户,管理员用户与账户之间是否一一对应;

more /etc/shadow

//询问管理员,是否每个账号对应到个人

//禁用或删除不需要的系统默认账户

##### 二、应测试验证多余的、过期的账户是否被删除或停用;

more /etc/shadow

//过期的账户已删除。

3、避免账户共用现象存在;

询问管理员,是否一人一号登录系统

#### d. 应授予管理用户所需的最小权限,实现管理用户的权限分离;

##### 一、应核查是否进行角色划分;

询问管理员是否建立了,系统管理员、安全管理员、审计管理员账户

##### 二、应核查管理用户的权限是否已进行分离;

more /etc/passwd

//第三个字段用户ID(0代表超级用户,普通用户不为0)

##### 三、应核查管理用户权限是否为其工作任务所需的最小权限。

more /etc/sudoers

//查看 /etc/sudoers 文件,找到下面一行,确保系统管理员权限只分配了root用户。

//Allow root to run any commands anywhere

//root ALL=(ALL) ALL

#### e.应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则;

##### 一、应核查是否由授权主体(如管理用户)负责配置访问控制策略;

询问系统管理员, 核查是否由指定授权人对操作系统的访问控制权限进行配置。

##### 二、应核查授权主体是否依据安全策略配置了主体对客体的访问规则;

核查账户权限配置, 了解是否依据安全策略配置各账户的访问规则

##### 三、应测试验证用户是否有可越权访问情形。

使用普通用户查看是否能够访问/etc/shadow文件

#### f.访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级;

##### 一、应核查访问控制策略的控制粒度是否达到主体为用户级别或进程级,客体为文件、数据库表、记录或字段级。

#### g.应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

##### 一、应核查是否对主体、客体设置了安全标记;

通过强制访问控制(MAC)机制,实现细粒度的访问控制功能,即进程级的访问控制。并且系统使用强认证的安全管理员设置的安全标记,通过对重要信息资源设置安全标记,来决定主体以何种权限对客体进行操作,实现强制访问控制机制。

详情请看网友文:https://zhuanlan.zhihu.com/p/569683621

##### 二、应测试验证是否依据主体、客体安全标记控制主体对客体访问的强制访问控制策略。

more /etc/selinux/config

//查看SELinux是否开启

//SELinux配置

SELINUX=disable表示Selinux关闭

=ecforcing强制模式

=permissive宽容模式

### 三、安全审计

#### a. 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

##### 一、应核查是否开启了安全审计功能;

service rsyslog status

service auditd status

//查看命令结果Active: active (running) 表示正在运行

##### 二、应核查安全审计范围是否覆盖到每个用户;

##### 三、应核查是否对重要的用户行为和重要安全事件进行审计。

1、通过service rsyslog/auditd status查看;通过cat /etc/rsyslog.conf查看配置,确保审计功能覆盖到每个用户的行为和重要安全事件;

2、查看/etc/audit/audit.rules文件 ,查看是设置了具体的审计规则。

3、若未开启系统安全审计功能,则确认是否部署了第三方安全审计工具(cat /etc/rsyslog.conf文件),并进行相应的核查。

#### b. 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

##### 一、应核查审计记录信息是否包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。

tail -20/var/log/audit/audit.log

//查看最近20行日志

//审计记录应包括事件的日期、时间、类型、主体标识、客体标识和结果type(消息类型),msg(时间、事件ID),syscall(系统调用类型),success(此次syscall是否成功),exe(进程文件的执行路径)。

#### c.应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

##### 一、应核查是否采取了保护措施对审计记录进行保护;

ls -l /var/log/audit

//查看审计文件权限

ls -l /var/log

//查看目录权限

//文件可以有读取权限,但不允许有写入权限。

##### 二、应核查是否采取技术措施对审计记录进行定期备份,并核查其备份策略。

//询问管理员,查看相关配置。

#### d.应对审计进程进行保护,防止未经授权的中断。

##### 一、应测试验证通过非审计管理员的其他账户来中断审计进程,验证审计进程是否受到保护。

切换普通用户:service auditd stop停止守护进程

//使用普通用户,结束审计进程失败

//部署了第三方审计工具, 可以实时记录审计日志, 管理员不可以对日志进行删除操作

### 四、入侵防范

#### a.应遵循最小安装的原则,仅安装需要的组件和应用程序;

##### 一、应核查是否遵循最小安装原则;

##### 二、应核查是否未安装非必要的组件和应用程序;

yum list installed

//询问管理员当前的安装包是否存在多余、无用的服务

#### b.应关闭不需要的系统服务、默认共享和高危端口;

##### 一、应核查是否关闭了非必要的系统服务和默认共享;

systemctl list-units --type=service --all

//询问管理员是否存在多余服务。

##### 二、应核查是否不存在非必要的高危端口。

netstat -ntlp

//询问管理员是否存在多余端口,不存在telnet 23

#### c. 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制;

##### 一、应核查配置文件或参数是否对终端接入范围进行限制。

1、查看是否在hosts.deny和hosts.allow文件中进行限制;

more /etc/hosts.deny

more /etc/hosts.allow

//查看文件中是否存在ALL:ALL(禁止所有连接)

//sshd:192.168.1.10/255.255.255.0(允许这个IP连接)

2、是否采用了从防火墙设置了对接入终端的限制;

systemctl status firewalld

//查看防火墙是否开启(Active: active (running)正在运行 )

firewall-cmd --zone=public --list-rich-rules

//查看防火墙是否有策略

详细请看网友:https://www.cnblogs.com/coolyang/p/17182664.html

#### e.应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

##### 一、应通过漏洞扫描、渗透测试等方式核查是否不存在高风险漏洞;

使用工具对资产进行扫描

##### 二、应核查是否在经过充分测试评估后及时修补漏洞。

##### 三、访谈补丁升级机制,查看补丁安装情况

more/var/log/secure | grep refused

rpm -qa |grep patch

//查看安全日志中入侵日志

//查看patch版本

#### f. 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警;

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化的资料的朋友,可以点击这里获取!](https://bbs.csdn.net/topics/618542503)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

794

794

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?