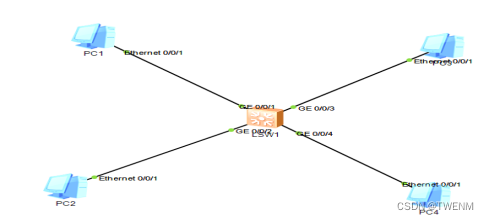

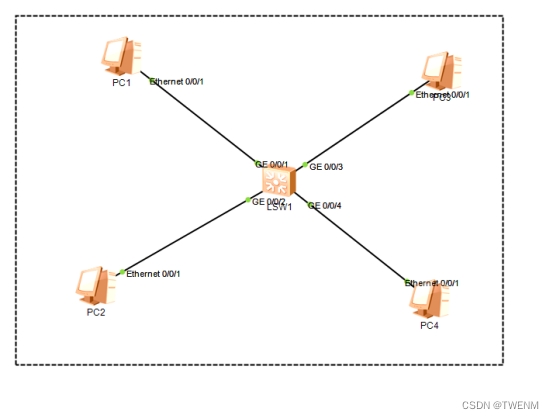

1.新建拓扑

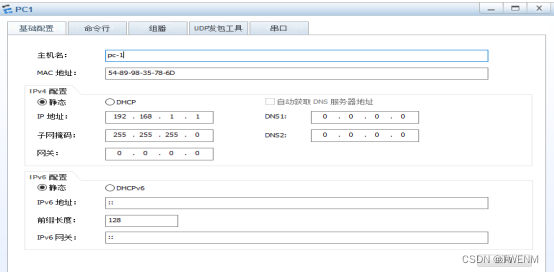

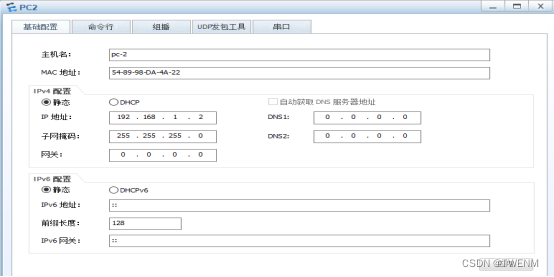

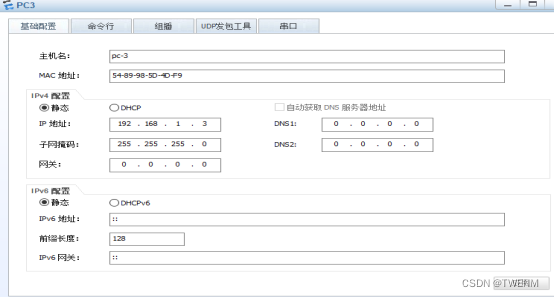

2.配置IP地址

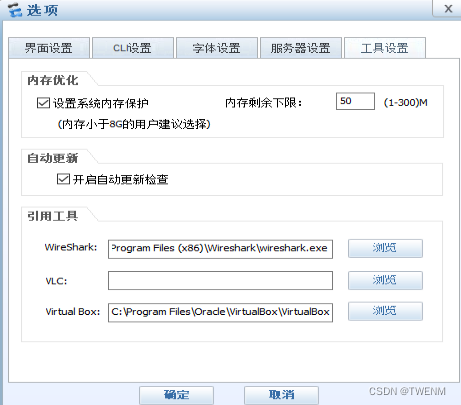

3.配置Wireshark的路径,开启设备

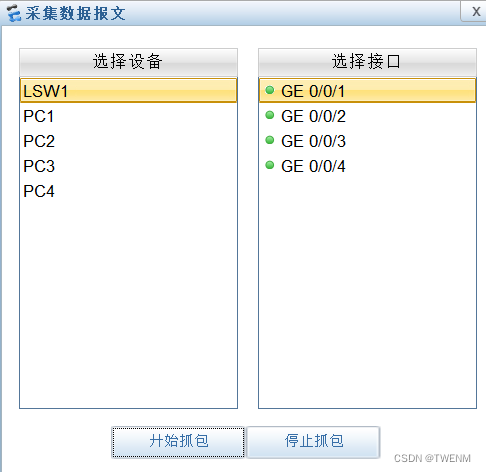

4.开始抓包

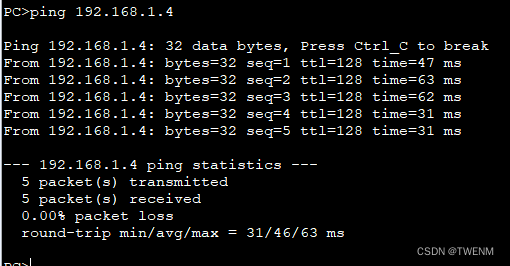

5.pc-1 ping pc-4

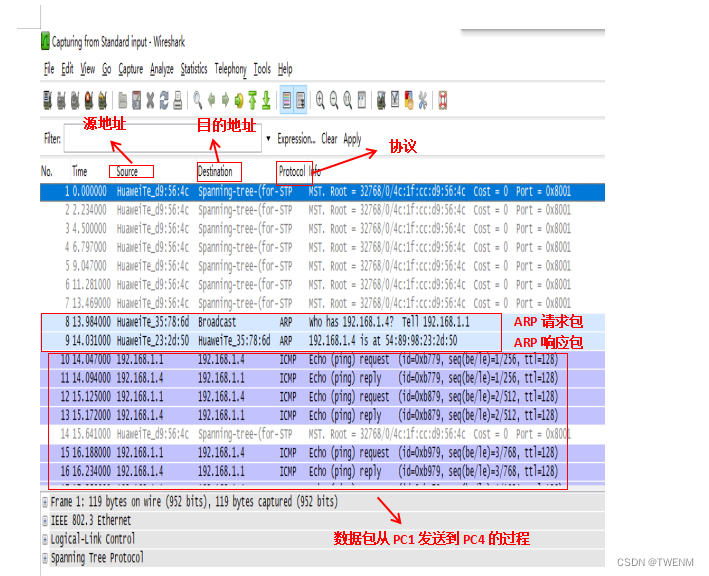

6.出现数据分析

详细的抓包结果分析:

1.理解ping命令:

(1)Ping是一个网络诊断工具,用来测试两个网络设备之间的连通性,在这个案例中,是从IP地址为192.168.1.1的设备ping另一个IP地址为192.168.1.4的设备。

2.查否Wireshark捕获:

Wireshark是一个网络协议分析器,它能够捕获和显示数据包的详细信息。当您在Wireshark中查看捕获的数据包时,你会看到一系列的数据包列表,每个数据包都包含了源地址、目的地址、使用的协议等他息

3.分析步骤:

•ARP请求:

在ping开始之前,计算机需要知道目的IP地址对应的MAC地址。因为IP数据包在本地网络中传输时需要使用MAC地址,这个过程称为地址解析协议(ARP)。

(1)您会看到一个ARP请求,它的目的是为了获取192.168.1.4的MAC地址。

(2)ARP请求会广播到网络上,带有发送者(192.168.1.1)的MAC和IP能址。

• ARP响应:

拥有IP地址192.168.1.4的设备会响应这个ARP请求,告诉192.168.1.1它的MAC地址是什么。

这个信息被用于之后构建ICMP请求数据包的以太网标头。

ICMP Echo请求(Ping 请求):

(1)一旦192.168.1.1知道了192.168.1.4的MAC地址,它会发送一个ICMP Echo请求,也就是我们通常说的ping请求,

(2)在Wireshark中,您会看到一个类型代码8表示这是一个Echo请求。

(3)这个请求包含了一些额外的信息,比如标识符和序列号,这些信息用于匹配发送的请求和收到的响应。

ICMP Echo响应(Ping回应):

(1)收到ICMP Echo请求的设备(在这个例子中是192.168.1.4)会发送一个ICMP Echo响应回给请求者。

(2)在Wireshark中,您会看到一个类型代码0表示这是一个Echo响应。

(3)响应中包含了相同的标识符和序列号,这允许发送者匹配请求与响应。

4.观察结果

通过查看ping请求和响应的时间戳,您可以了解往返时间(RTT),即数据从发送者到接收者再返回所需的时间,这是衡量网络延迟的一个重要指标。

5.结论:

如果您在Wireshark中看到了ICMP Echo响应,这意味看ping操作成功,两个设备之间是连通的,如果只看到请求而没有看到响应,可能意味着网络中存在问题,比如路由问题、防火墙阻止了ICMP流量等。

6.补充:

我们看到一个TTL值为128的数据包,这表示数据包在网络中的存活时间。TTL值越大,数据包在网络中存活的时间越长。

源和目的IP地址分别是192.168.1.1和192.168.1.4。

为什么他会有10条结果呢?因为在上面命令行里PC1给PC4发了5个包,所以在数据抓包里它们相互回对方的包。命令行里PC1给PC2发了5个包,所以在数据抓包里它们相互回对方的包。

本文详细介绍了如何使用Wireshark进行网络抓包,包括配置、ping测试、ARP请求与响应、ICMPEcho请求与响应的分析,以及网络延迟和TTL值的观察,帮助读者理解网络连通性检查的过程。

本文详细介绍了如何使用Wireshark进行网络抓包,包括配置、ping测试、ARP请求与响应、ICMPEcho请求与响应的分析,以及网络延迟和TTL值的观察,帮助读者理解网络连通性检查的过程。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?