| 期刊:JOURNAL OF COMMUNICATIONS SOFTWARE AND SYSTEMS | sci 4Q |

| https://jcoms.fesb.unist.hr/pdfs/v18n3_2021-0189_garagad.pdf | |

| keys:Privacy, Security, Internet of things, Trust, Recommendation, Maliciousness, Legitimacy, Convergence Time, Vehicular Network | |

在异构连接设备中建立基于信任的交互似乎是解决在网络中连接设备之间建立安全交互时普遍存在的信任、可靠性和隐私问题的重要机制。鉴于物联网设备的动态和异构性质以及新兴对手,基于信任的设备合法性评估正在不断发展。然而,文献中很少讨论信任等级在建立安全通信、访问控制和隐私域等方面的计算和应用。为了计算信任,基于服务质量、直接交互和设备之间的关系,本文引入了一个多因素信任计算模型,该模型考虑了提供广泛数据和服务的异构设备组成的物联网网络中交互的多个属性。直接信任是根据设备的响应时间、可靠性、一致性和完整性等属性来估计服务质量的。随着时间的推移,时间衰减因素会影响计算信任的可信度。采用策略驱动机制对设备进行筛选,隔离恶意设备。

目前,物联网网络中采用了基于令牌、基于密钥、基于角色、基于属性和基于自由裁量权的访问控制机制。在物联网中建立访问控制机制对于确保只有受信任的设备参与数据和服务的交互至关重要。信任管理是确保物联网网络安全的基本方法。两个交互设备之间的信任建立是基于观察、经验和建议。每个边缘设备计算其邻居的信任。提出了一种动态访问控制机制,该机制考虑了信任构成的多种因素,并基于交互上下文评估邻居信任。本文工作的贡献如下:

1)在动态基础设施中识别物联网设备的属性,这些属性可以表征设备的行为,从而计算信任分数。

2)将属性和信任度量映射到交互上下文,并开发交互控制机制。

3)使用多个属性计算和聚合信任,为相邻边缘设备建立统一的基于上下文的信任。

中心化信任模型通过引入一个中心化实体(文献中称为超级设备)来增强安全性。超级设备承担着复杂且计算强度大的信任计算、评估和存储任务。中心实体可以是可信第三方(TTP)、网关、代理或专用物联网设备。定期收集与信任相关的信息,计算设备的信任值,并根据设备的功能和性能属性保存所有设备的信任值。它将服务提供者的信任值传递给寻求者。但是中心化模型对信任计算和管理会出现如下问题:

- 导致巨大的网络流量来处理与信任相关的信息收集和处理

- 针对中心设备的攻击可能会破坏整个网络

- 中心设备的内存和计算开销。

信任计算模型由邻居发现、信任组成、信任传播、信任聚合、信任更新和信任形成四个阶段组成。

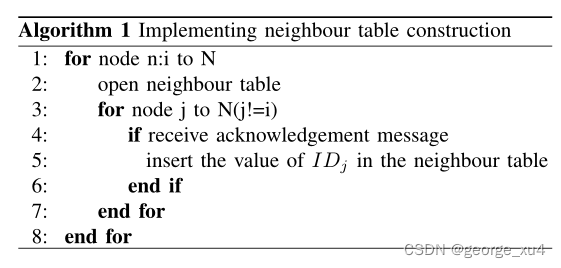

- 邻居发现:任何基于网络的模型的主要阶段都是发现网络中的邻居参与者。这一阶段在目前的工作中被称为邻区发现。在提出的邻居发现技术中,每个设备根据发现设备的单跳无线通信范围来识别它的邻居。发现设备向网络中广播HELLO消息。接收到HELLO消息的邻居设备承认该消息,并在广播设备的邻居表或数据库中注册自己。邻居发现的过程是定期安排的,以列出和删除网络中的动态设备。新加入的设备被注册并列在邻居表中,未确认的设备被从邻居表中删除。算法1展示了邻居发现和数据库创建的细节:

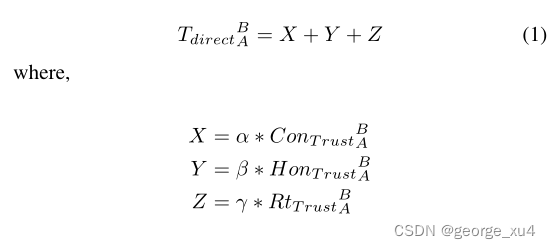

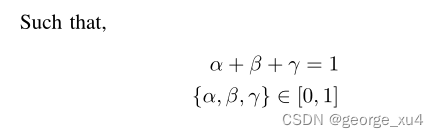

- 信任构成:信任构成是指在计算信任时要考虑哪些组成部分、属性和因素。评估设备信任需要考虑物联网设备的行为,并以能力、合作、可靠性、诚实、一致性、无私、响应时间等属性来衡量。在本文中通过考虑一致性、响应时间和诚实度等因素,通过设备与相邻设备的自我经验来计算直接信任。直接信任是根据设备的多个属性对信任评分进行加权聚合计算得到的。一致性、响应时间和诚实度对信任得分的权重分别为α、β和γ,如式1所示。一致性和诚实性共同赋予可靠性上下文属性,响应时间赋予可用性上下文属性。α、β和γ的值与环境有关,可用于评估信任方设备在特定环境中选择的设备的可信度。根据请求的类型,对请求的响应可以是可用的,也可以是拒绝资源、数据或服务的。批准或拒绝服务被视为成功或失败。数据一致性是根据交互的上下文,使用PDR (packet delivery ratio)和SSR (service response ratio)来计算的。诚信(HonTrust)是边缘设备相对于数据/服务的完整性行为的度量。HonTrust用于量化设备/用户在给定环境中提供的信息或服务的正确性方面的可靠性。

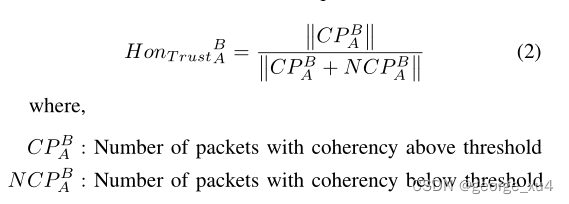

通过保证不披露和不篡改来确保数据和服务的完整性,映射到诚实因素。设备的诚实属性的特点是其保持数据包数据完整性的性质。通过将信任者收到的数据包进行关联来量化一致性,如公式2所示。

通过保证不披露和不篡改来确保数据和服务的完整性,映射到诚实因素。设备的诚实属性的特点是其保持数据包数据完整性的性质。通过将信任者收到的数据包进行关联来量化一致性,如公式2所示。

- 信任传播:信任传播是指每台设备计算出的信任值与相邻设备之间的通信,相邻设备可能属于不同的集群、社区和类型。本文提出的工作为无线传感器网络实现了一种分布式信任传播机制,其中设备维护其相邻设备的信任转发信息。分布式模型消除了对集中式实体的需求。信任传播是基于交互的,其中设备将其信任表项共享给与其交互的对等设备。

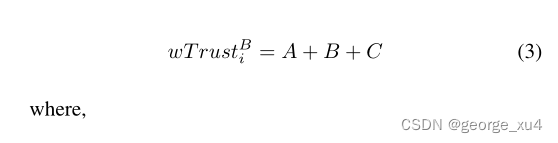

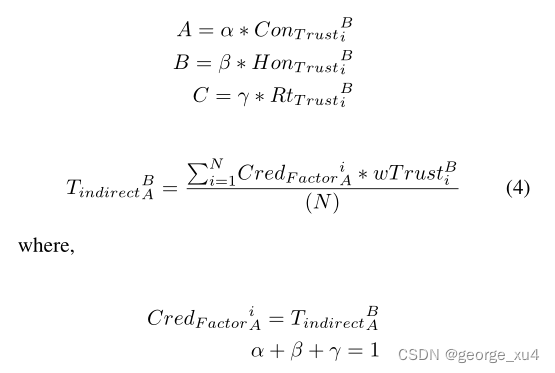

- 信任聚合:信任聚合是将自己计算的所有信任值和从邻近设备收集的所有信任值以推荐信任的形式组合在一起。受托人设备根据其自身经验和与受托人B的直接互动来估计受托人的可信度,并计算信任分数TdirectBA。在基于信任的模型中需要对抗基于推荐的威胁[31]。文献中讨论的信任聚合技术主要有简单平均、加权和、可信度加权平均、贝叶斯推理、模糊逻辑[32]和信念理论[33]、[34]。所提出的工作中的信任聚合包括来自相邻设备的可信度加权推荐,交互上下文作为附加因素,如公式3和4所示。在式4中,考虑信任者对推荐对等体计算的可信度来估计其对其他对等体设备的推荐可信度。每个设备在网络中为其相邻设备维护一个信任表。信任表列出了基于信任评估的上下文,使用每个因素ConTrust、HonTrust、RtTrust和各自的权重计算的交互次数和各自的信任值。

- 信任更新:信任更新是指更新计算的信任分数的瞬间。本文提出了一种基于事件和基于时间的混合信任更新方法。一致性和诚实度的信任分数基于事件更新,响应时间信任分数遵循基于时间的更新。基于响应时间的信任评分和相邻设备的总体信任以固定频率计算。

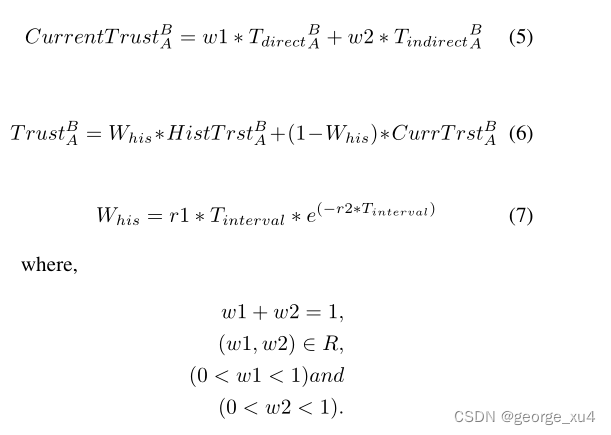

- 信任形成:信任形成是指考虑公式1中权重为w1的自我体验信任和公式4中权重为w2的邻居设备推荐,计算出如式5所示的整体信任的过程。A对B的最终信任值如式6所示,考虑信任值的过去历史为HistT rstBA,权重为Whis,考虑了时间衰减的影响,其中Tinterval为上次更新与当前更新之间的间隔。

在恶意行为或某些操作问题等情况下,设备容易表现出极端的好或坏行为。这种突然的行为变化可能会以一种突然的方式影响信任计算。在计算中考虑histrstba可以调节这种行为的影响

结果

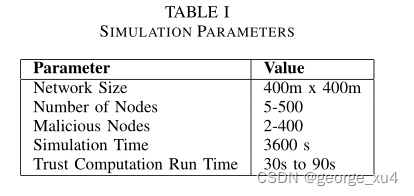

本文在Contiki的Cooja模拟器上进行了大量基于仿真的实验,表1显示了仿真环境参数。

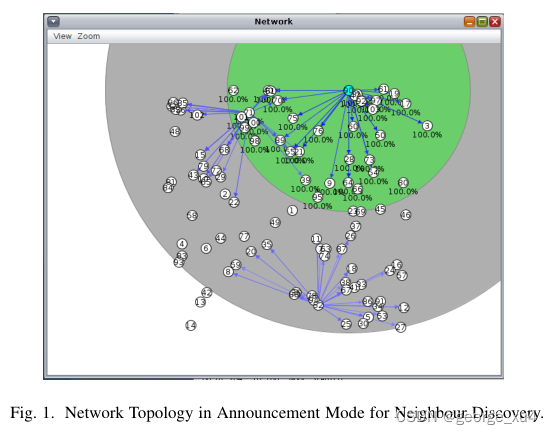

邻居设备发现和服务发现使用公告原语实现,并在邻居数据库中更新。如图1所示。

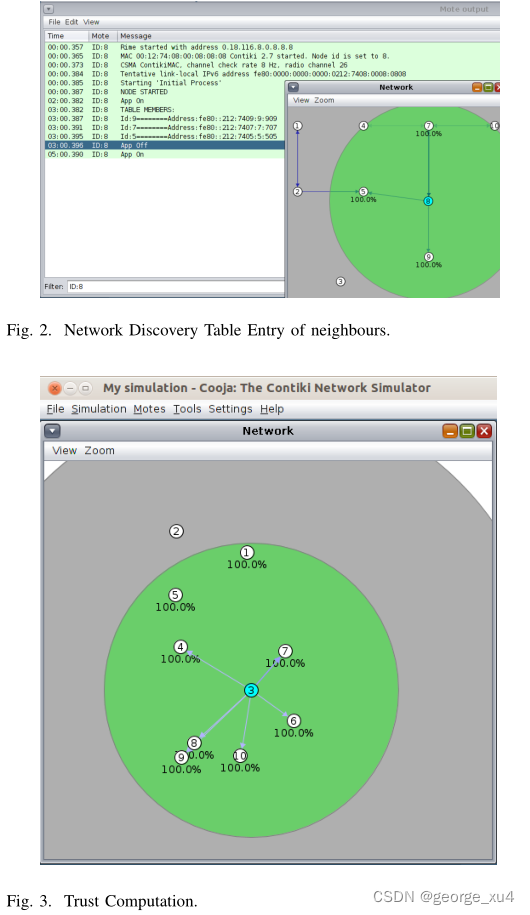

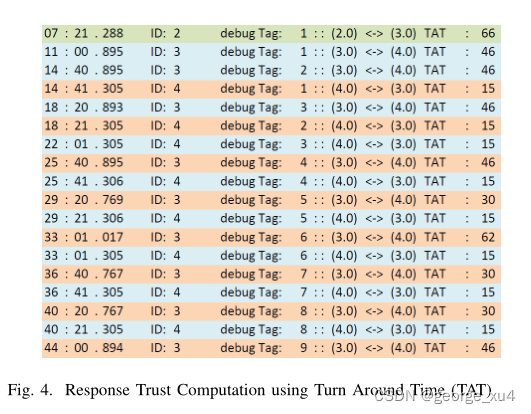

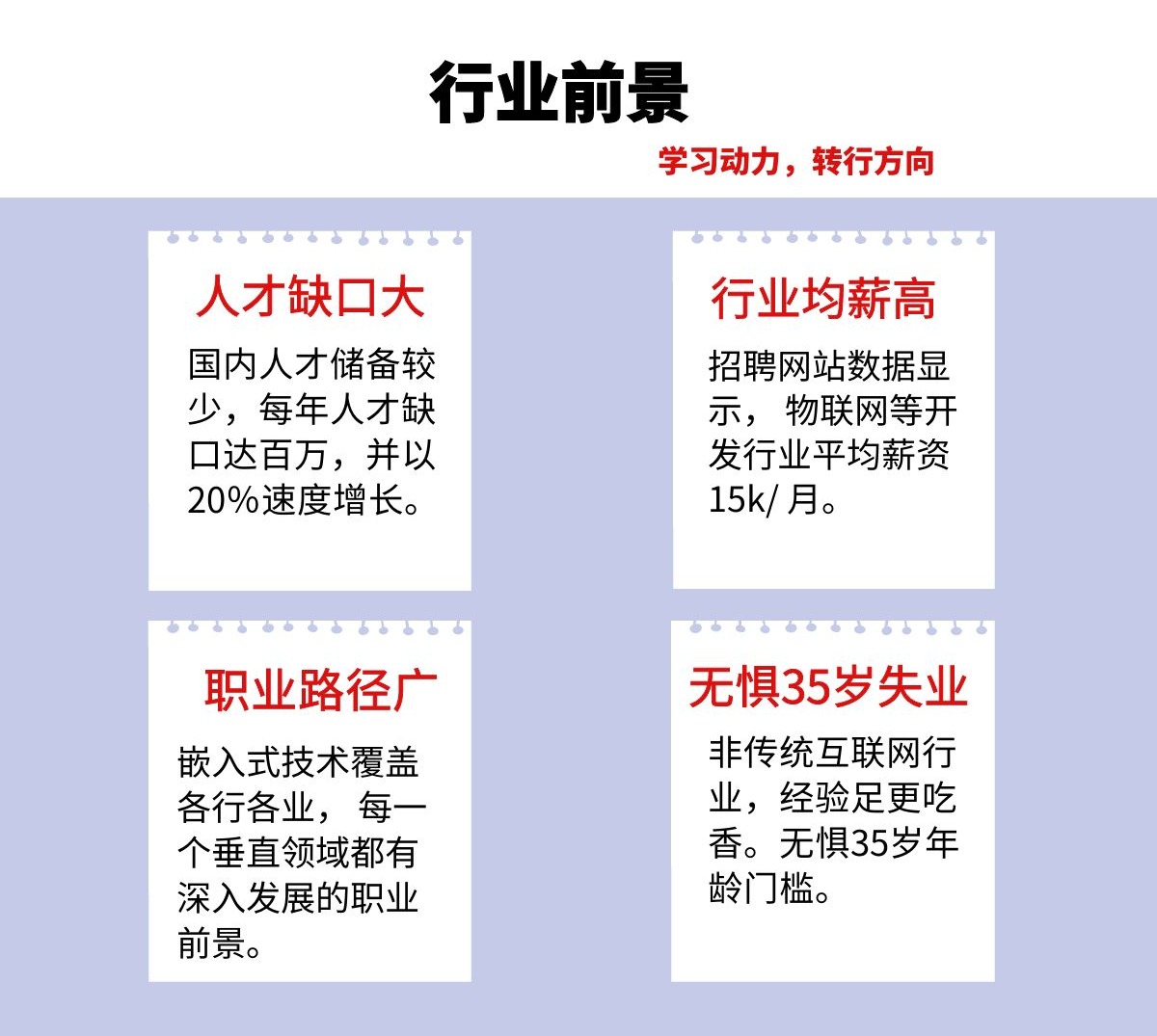

·发现的设备将被注册并保留一段定义的时间(如果可以进行交互)。如果设备在规定的时间内没有响应或交互,则清除设备对应的表项。邻居发现表的更新和邻居设备的输入如图2所示。信任分数是根据一致性、诚实度和反应时间计算的,如图3所示。使用周转时间的响应时间信任模拟器的输出窗口如图4所示。在实验阶段,我们将节点部署在400m × 400m的矩形平面空间中,随机分布相同的Tmote/skymote设备。

实验细节:

1.在整个模拟过程中,部署节点的位置都是固定的。随机添加和删除节点以验证邻居发现和更新过程。列出和的邻居表更新对列出的设备进行验证。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Java工程师,想要提升技能,往往是自己摸索成长,自己不成体系的自学效果低效漫长且无助。

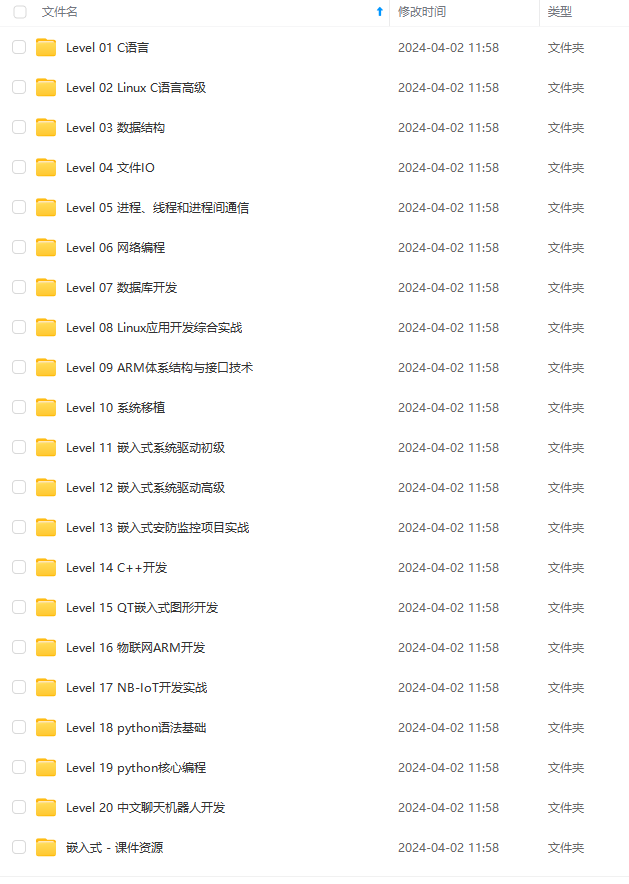

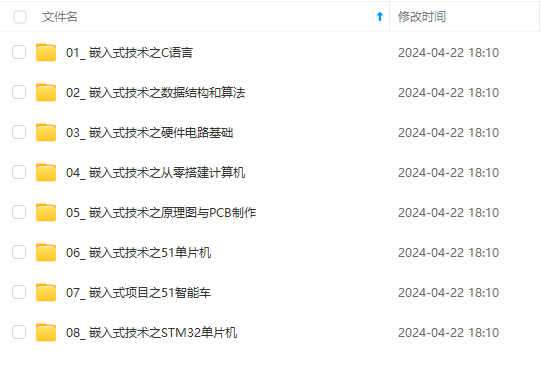

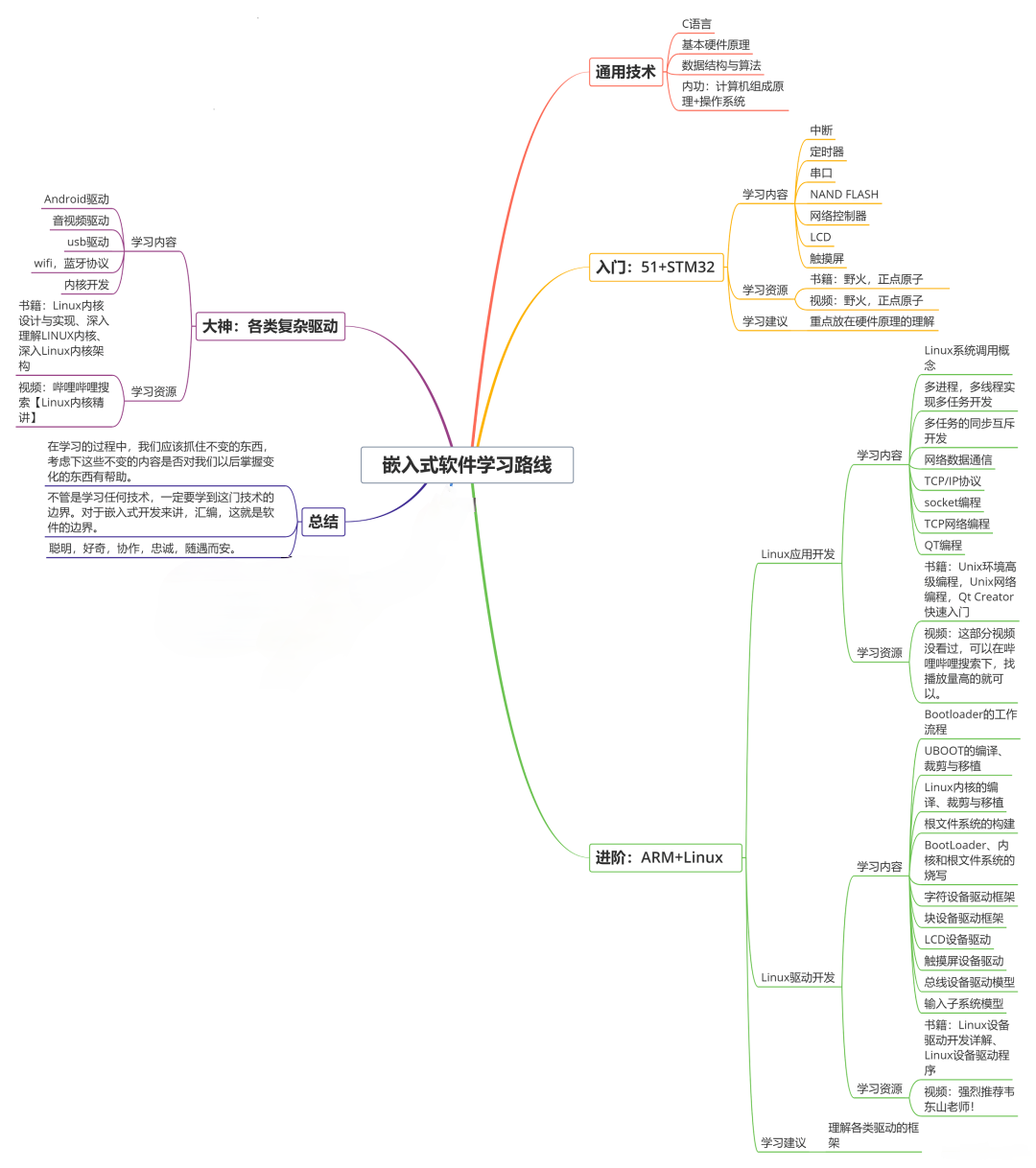

因此收集整理了一份《2024年嵌入式&物联网开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上嵌入式&物联网开发知识点,真正体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新!!

net/topics/618654289)

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新!!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?