JPEG (jpg) 文件头:FF D8 FF 文件尾:FF D9

PNG (png),文件头:89504E47

Windows Bitmap (bmp), 文件头:424D 文件尾:

GIF (gif),文件头:47494638

XML (xml),文件头:3C3F786D6C

HTML (html),文件头:68746D6C3E

MS Word/Excel (xls.or.doc),文件头:D0CF11E0

MS Access (mdb),文件头:5374616E64617264204A

Adobe Acrobat (pdf),文件头:255044462D312E

Windows Password (pwl),文件头:E3828596

ZIP Archive (zip),文件头:504B0304

RAR Archive (rar),文件头:52617221

Wave (wav),文件头:57415645

AVI (avi),文件头:41564920

TIFF (tif), 文件头:49492A00 文件尾:

ctfshow{4314e2b15ad9a960e7d9d8fc2ff902da}

图片篇(信息附加):

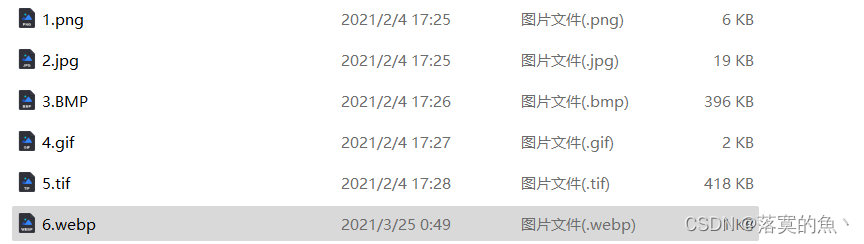

misc5

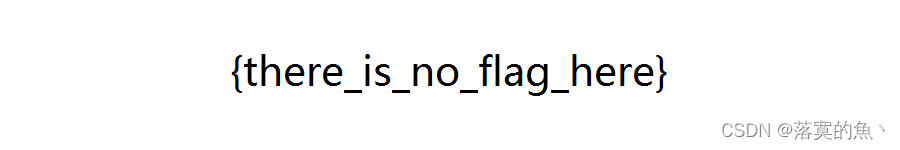

no flag 被骗了 然后使用010Editor 在最下面发现了flag

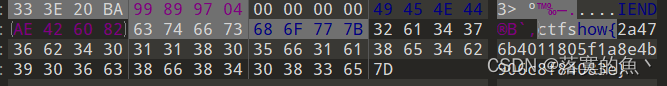

ctfshow{2a476b4011805f1a8e4b906c8f84083e}

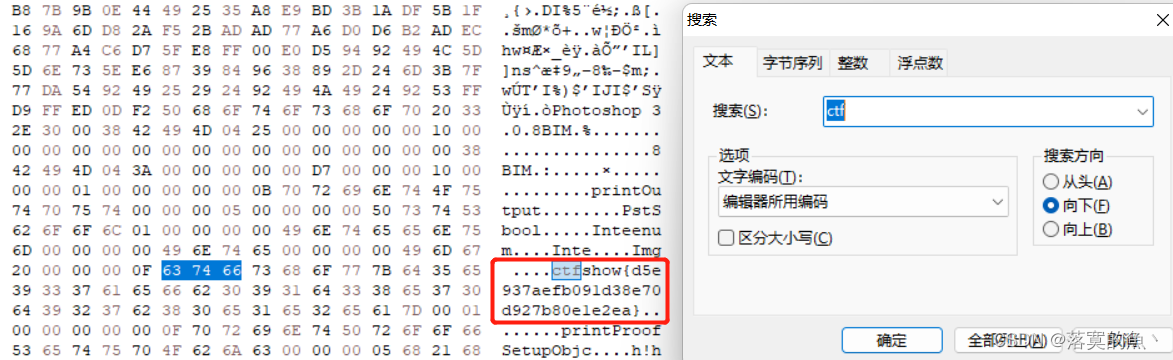

misc6

和上一题一样 搜索ctf 可以得到flag。

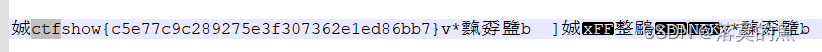

misc7

直接使用 notepad打开搜索flag

ctfshow{c5e77c9c289275e3f307362e1ed86bb7}

misc8

使用foremost 分离 发现里面有两张图片 其中一张就是flag。

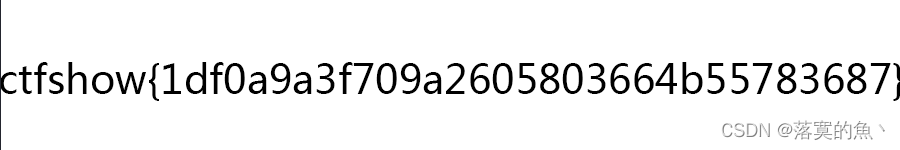

misc9

直接使用 HxD 打开 看到flag

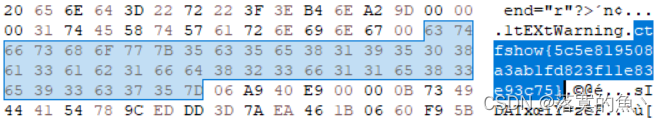

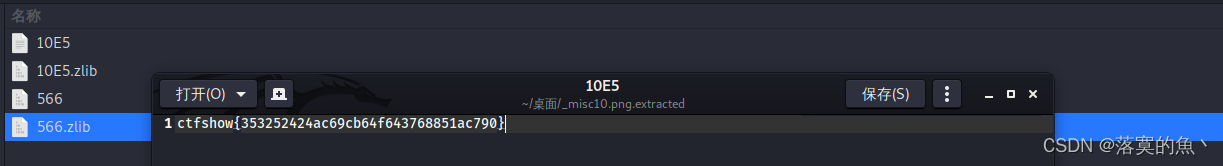

misc10

使用binwalk -e 第一 10E5 打开就是flag。

misc11

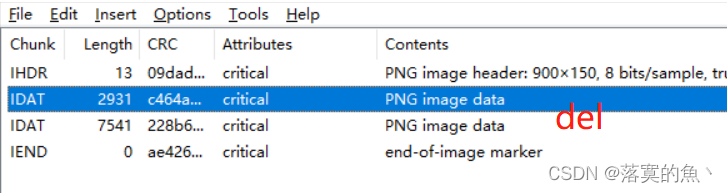

根据提示 在另一个图片 这里一个新的知识点 需要使用一个新工具:Tweakpng

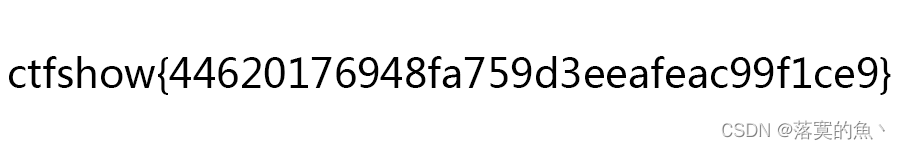

把第二个 IDAT 数据删除 从新打开图片 发现 有flag (就很神奇!)

misc12

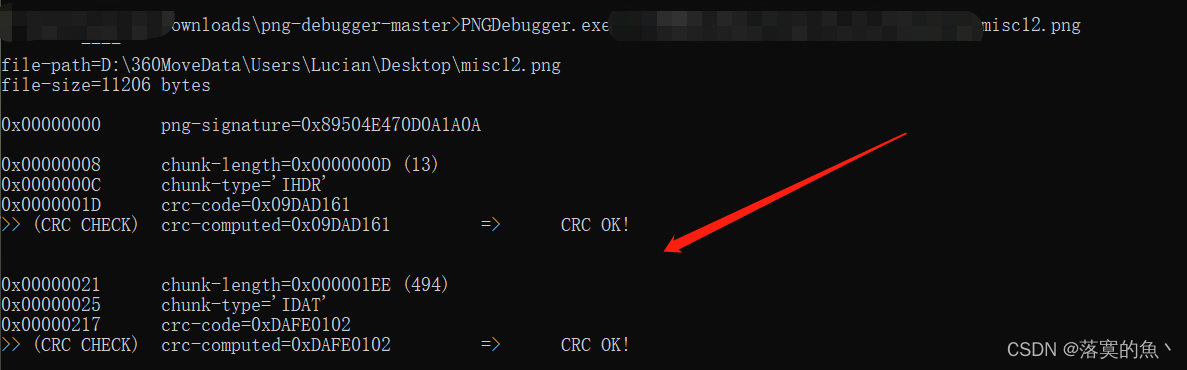

这里又学了一个新的工具:PNG Debugger

具体使用可以参考这篇文章:https://blog.csdn.net/Goodric/article/details/119732559

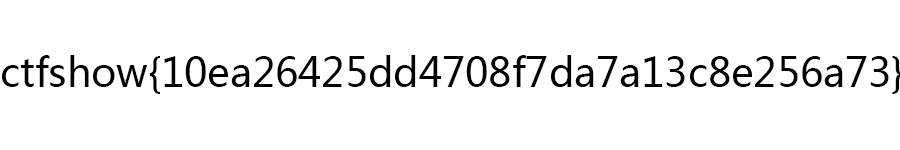

发现跑出来的 数据块都是对的 和上一题一样 这里只是学一下这个工具 之前没用过 需要删除8个才能得到flag。

misc13

a="631A74B96685738668AA6F4B77B07B216114655336A5655433346578612534DD38EF66AB35103195381F628237BA6545347C3254647E373A64E465F136FA66F5341E3107321D665438F1333239E9616C7D"

r = ''

s=bytes.fromhex(a)

for i in range(0,len(s),2)

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3903

3903

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?