渗透过程

因为选择的幸运儿没有对测试范围进行规划,所以此次范围就是没有范围。

先上主域名看一眼,看看能收集到什么有效信息:

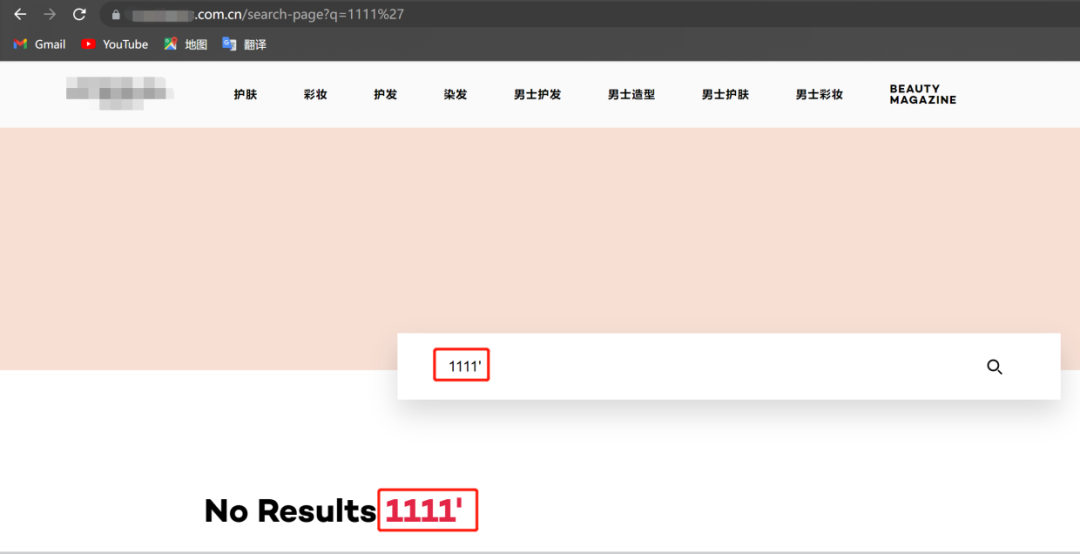

发现存在搜索框:

测试点+1

对页面点点点没发现什么有用的页面。

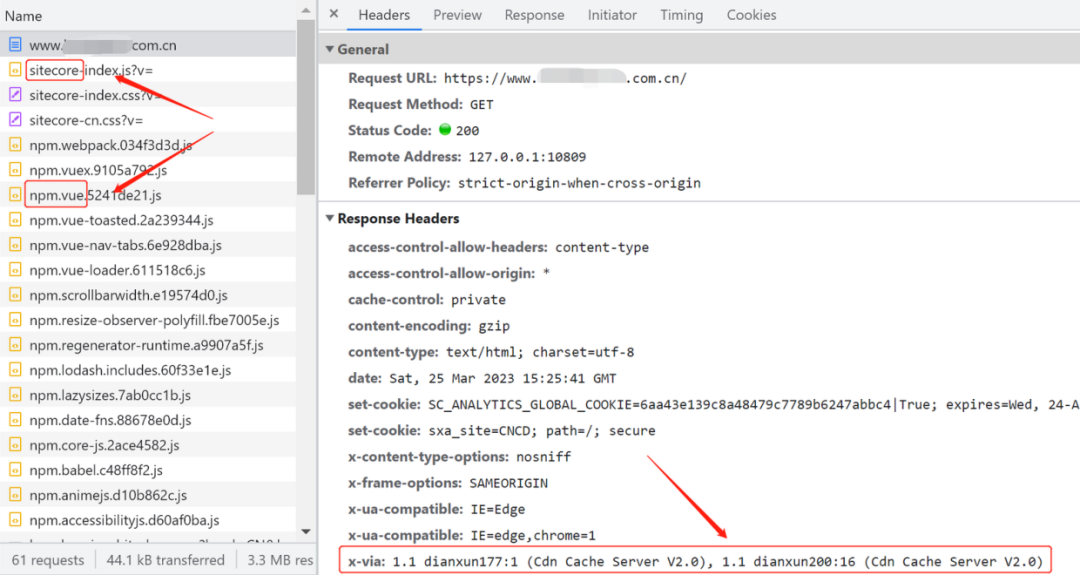

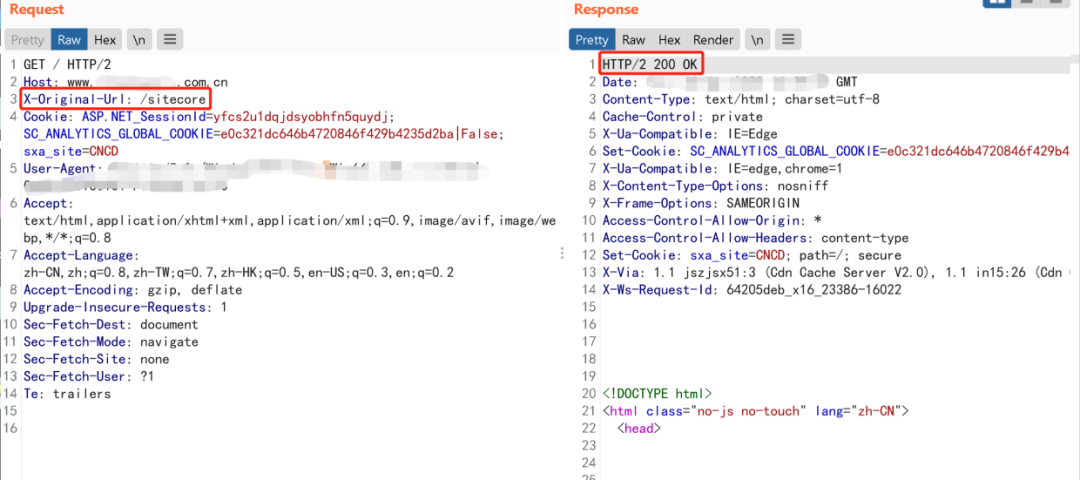

抓包看看,发现网站搭建了CDN,还有特殊文件:

难度+1,信息+1

谷歌一下,Sitecore是CMS,如果能确定这个CMS的版本就变成了白盒审计,但是尝试了一下无法确定版本只能用网上公开的CMS漏洞来测试。

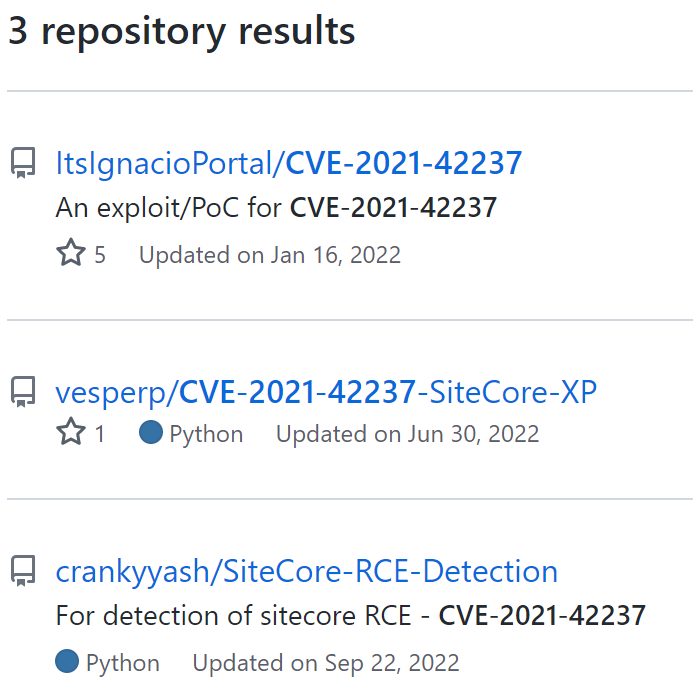

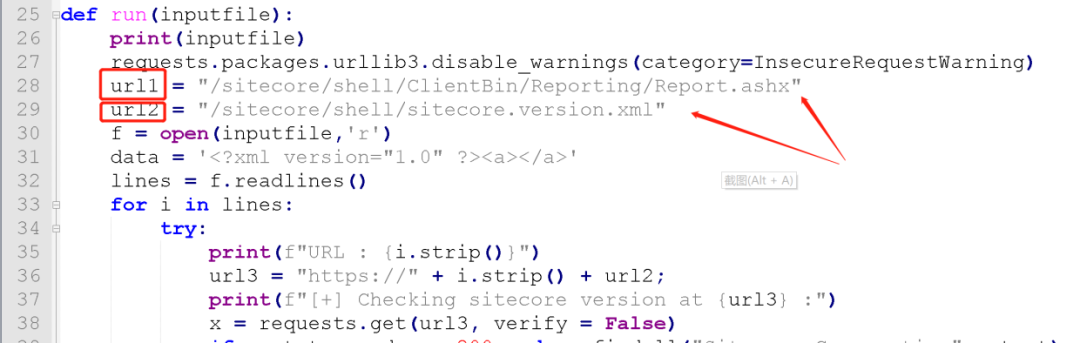

网上只找到一个CVE-2021-42237(Sitecore XP远程代码执行漏洞),找个POC试试:

找了半天也只找到这几个,可能是因为这个CMS相对来说使用人数较少或者是写的好本身就没漏洞的原因。

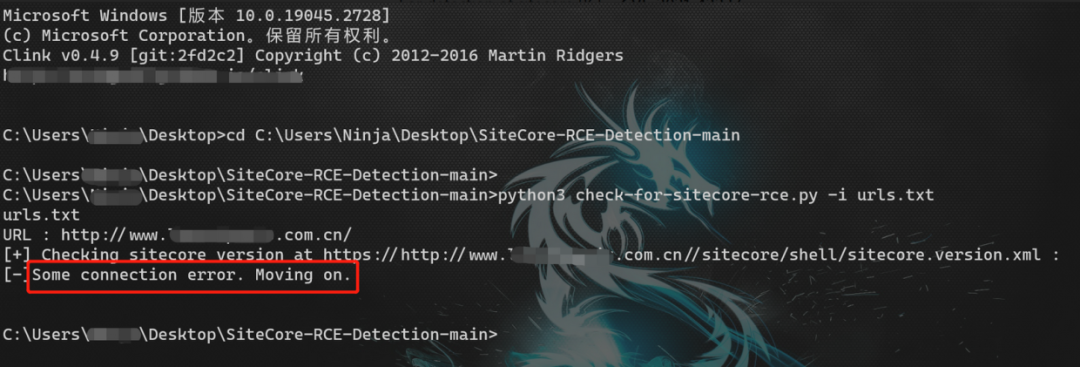

用其中一个进行测试:

POC利用失败,提示连接出错。对POC代码分析:

发现请求的POC地址为:

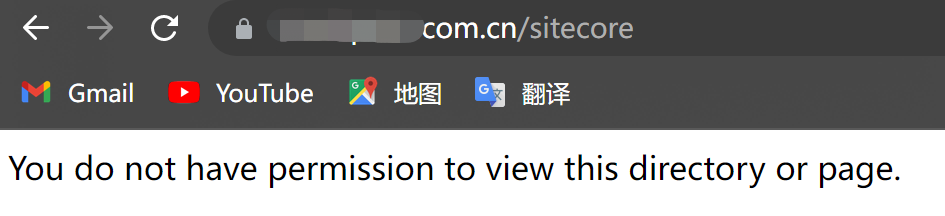

手工请求URL地址后发现,被服务器拒绝访问了,对方做了敏感地址限制访问:

搜索CMS信息得知 /Sitecore 为 Sitecore CMS的后台地址目录,那就变得合理了起来,后续可以尝试绕过限制访问。

测试点+1。

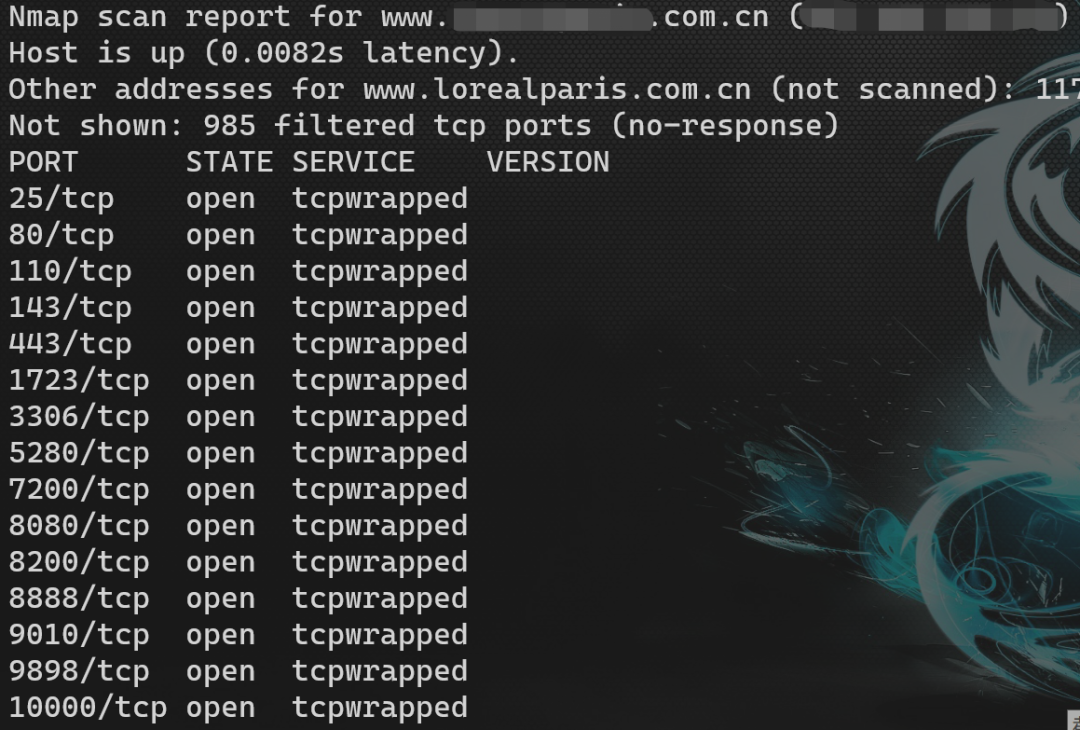

对其进行端口扫描,看有什么暴露在外的服务。可以使用nmap也可以使用其他手段,但是本人对于端口扫描更倾向于使用nmap。

对收集到的端口一一访问,只有443端口能访问,此网站搭建了MySQL服务,1723端口搭建了内部人员使用的VPN服务,但是无法访问,其他的端口同样如此。

利用网上公开的平台扫描一下:

对前面收集的信息确认了一下,多了几个测试点。

对此域名的简单信息收集完成了,看看都有些什么漏洞,可以对漏洞点小测一下:

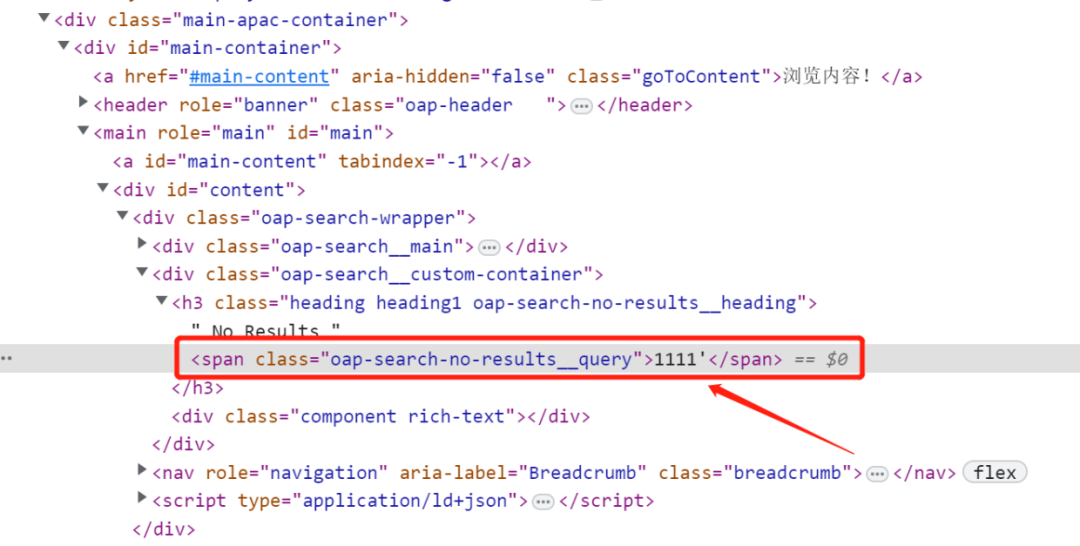

可以看到网站并没有对特殊符号进行过滤,那这个地方就可能存在SQL或者XSS注入

查看页面源代码发现此处的语句貌似很不安全,可能没有做转译。

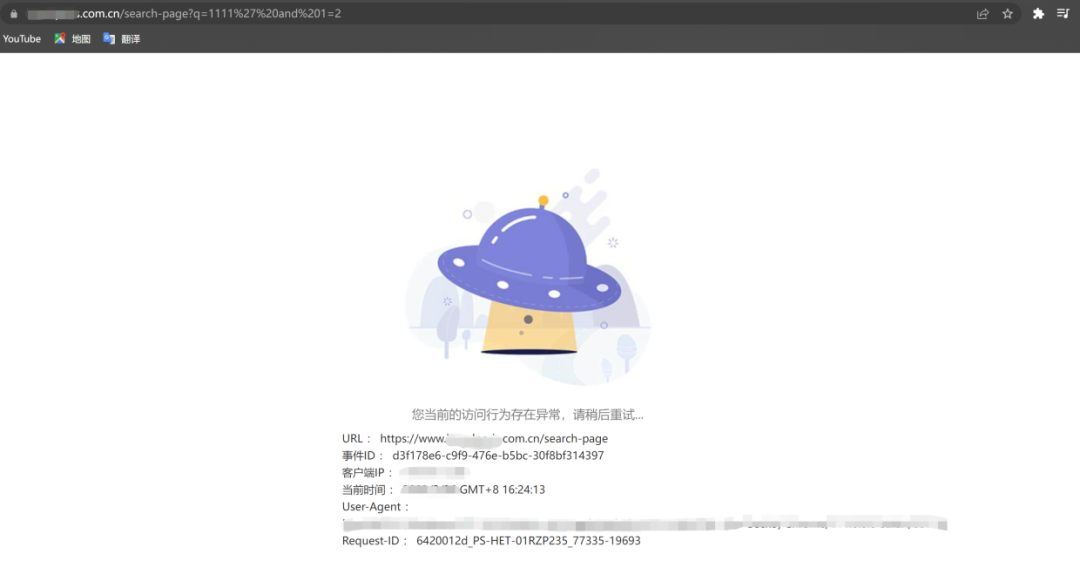

测试发现存在WAF,这里可以尝试WAF绕过,但是暂时先不绕过了,渗透测试刚开始就挑硬柿子捏可能会导致开局不利

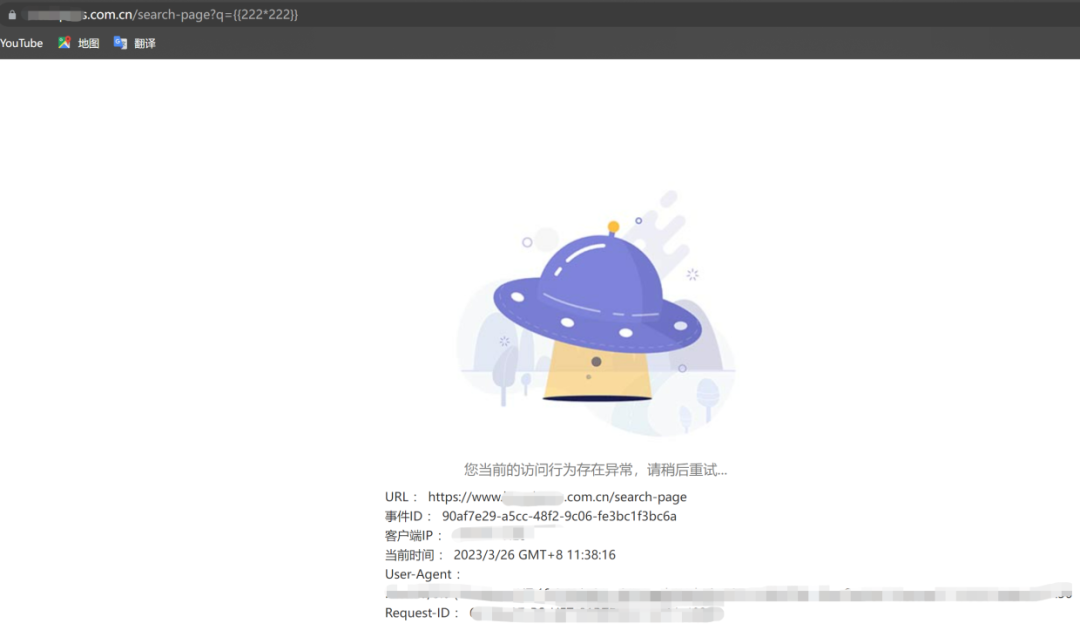

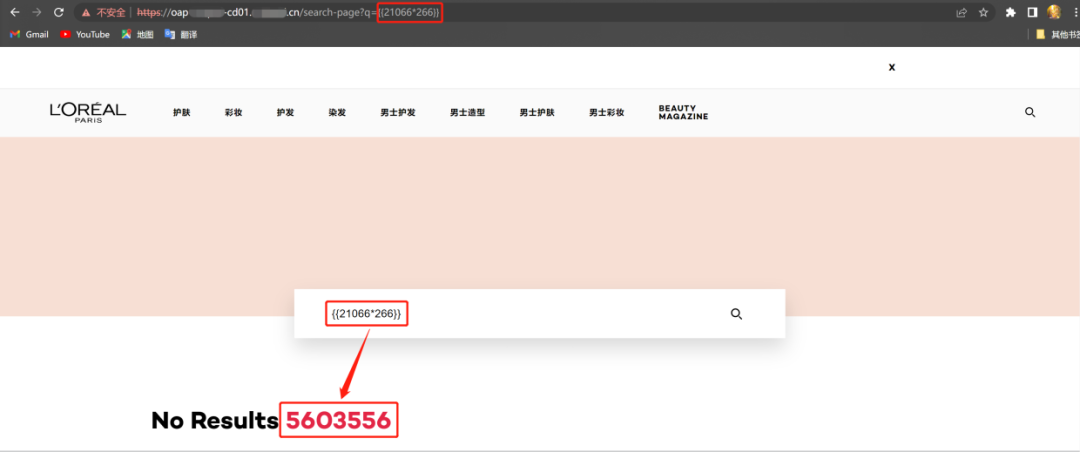

那就到网上看看收集到的插件可能会存在什么漏洞,搜来搜去只有发现Vue框架有一个可能有用的模板注入漏洞:

但可惜 Vue 是前端框架,Vue 的漏洞影响注定不会太大。通常 Vue.js 数据是通过双大括号{{}}或者v-text指令进行的数据绑定。Vue.js会自动将对应的模板编译成 JS 代码。但是它的源代码是没有对输入的数据进行过滤的。使用公开POC进行测试:

果不其然,被WAF拦截了

换种方法测试,同样行不通:

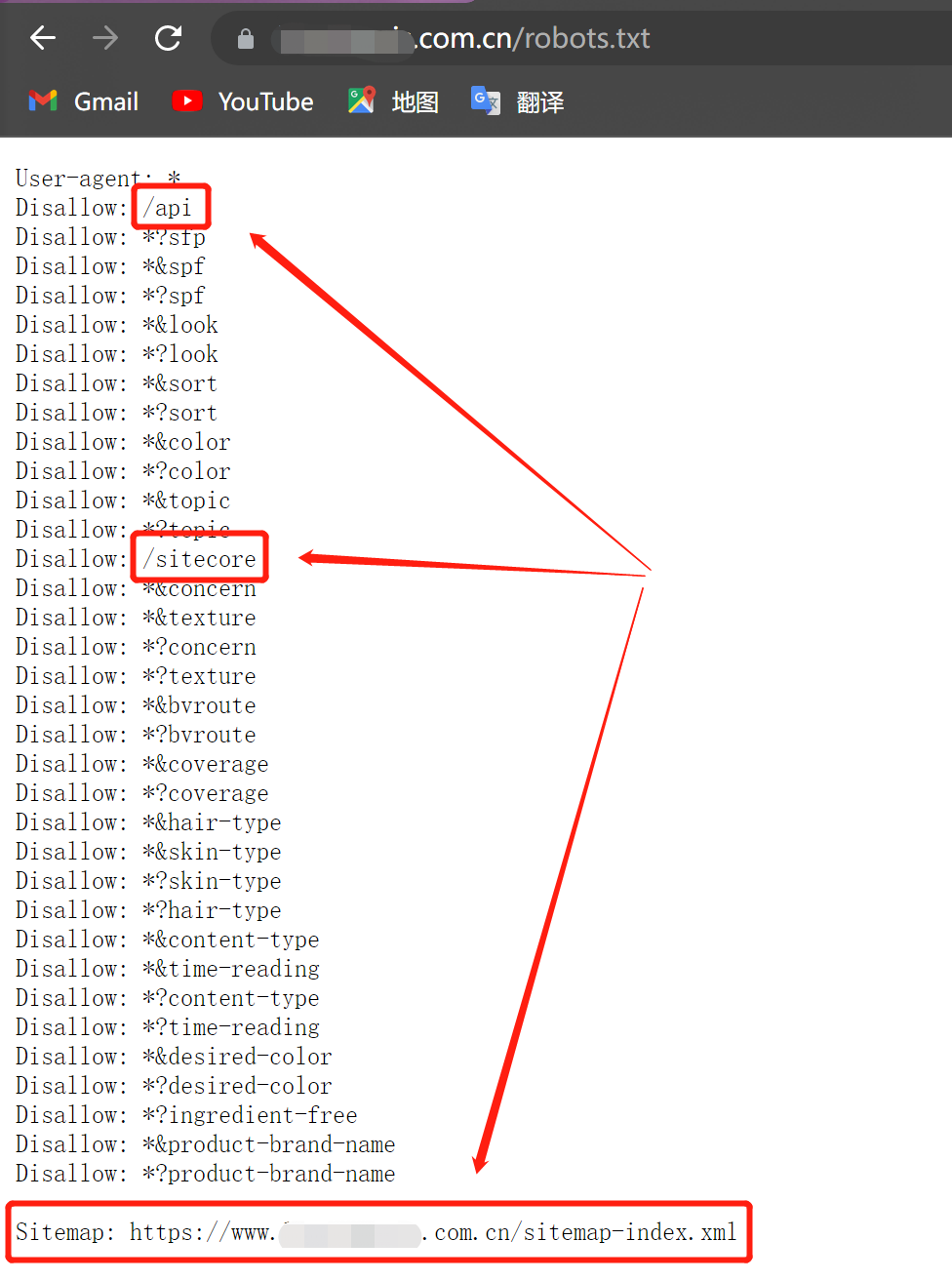

访问robots.txt可能会有额外的收获:

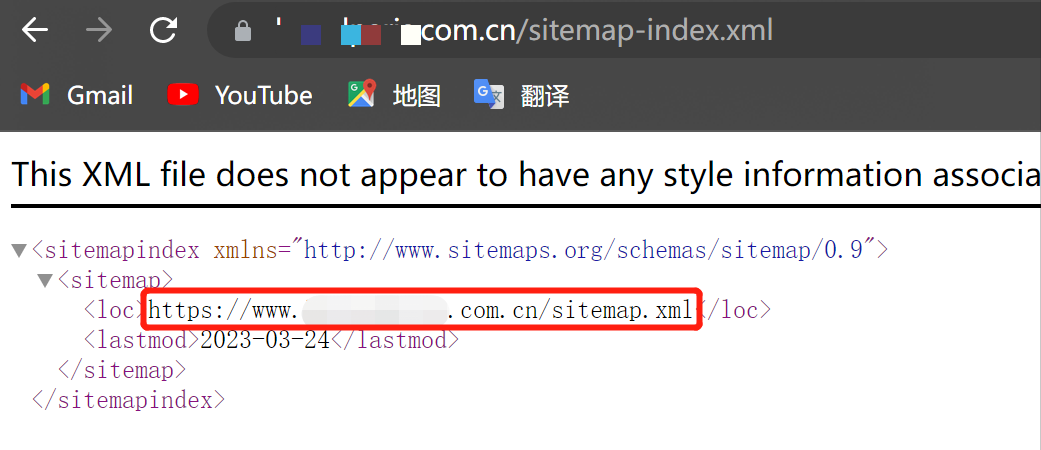

确定CMS为Sitecore,访问 /api 是403,访问Sitemap:

继续跳转:

是开发网站时的XML配置文件,算是信息泄露,不过没什么危害。

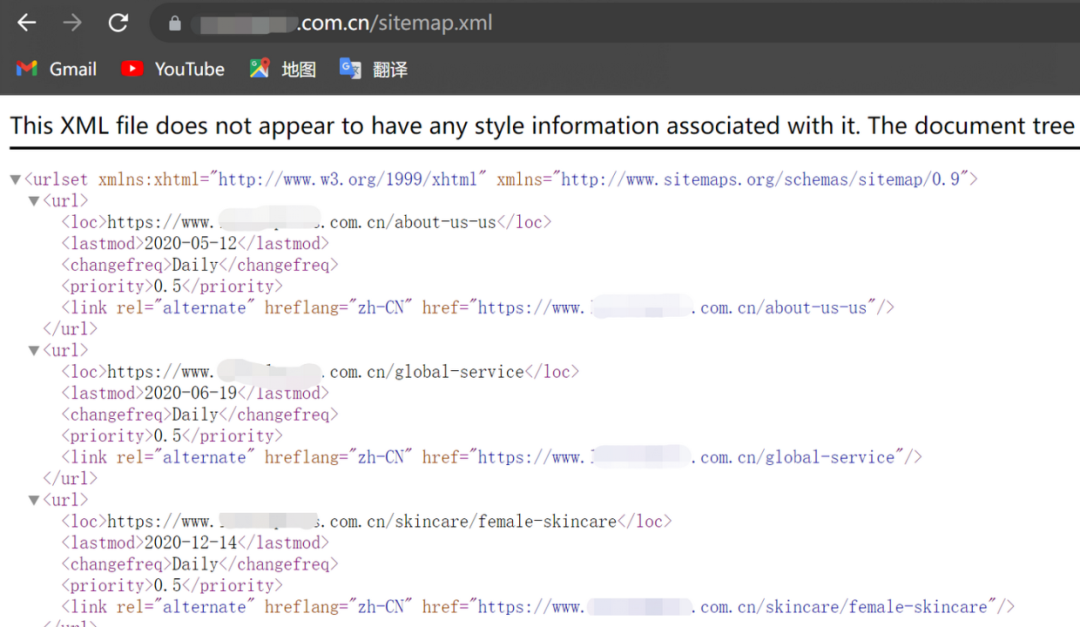

还可以试试403byass,具体绕过过程就不在这里演示了,通过X-Rewrite-URL覆盖路径实现了绕过:

但是上页面发现,绕过了,但并没有完全绕过,还是被重定向到主页面了。

那就收集旁站和子域名,可以使用工具像Layer,也可以用黑暗引擎像FOFA,SHODAN,笔者这里就用了FOFA收集:

俗话说得好一根烟,一杯酒,一个网站测一天。收集了一天,同时也测了一天,用了各种漏扫工具,扫着扫着就被封IP了。延时也好挂代理也好,漏扫工具终究有的漏洞点是扫不到的,况且只会用漏扫工具,那我不还是会点鼠标的猴子,为了成功吃到此次的西瓜,无奈只好大部分采用手工测试。

当然一天不可能什么收获都没有,因为这次测试的公司是个大规模公司(人家行业的领头羊呢),所以他们的暴露面就会相对来说广了许多:

收集到了几个相对来说较为有用的站点:

这几个站点很有意思,用的是同一套CMS,内容一样,功能一样,没区别。可能是当时搭建网站的时候使用的测试页面。

还有一个网站标题为项目管理网站,但是点开却什么功能都没有,后台扫描,上漏扫工具也什么都没扫到(这不纯纯诈骗吗)。

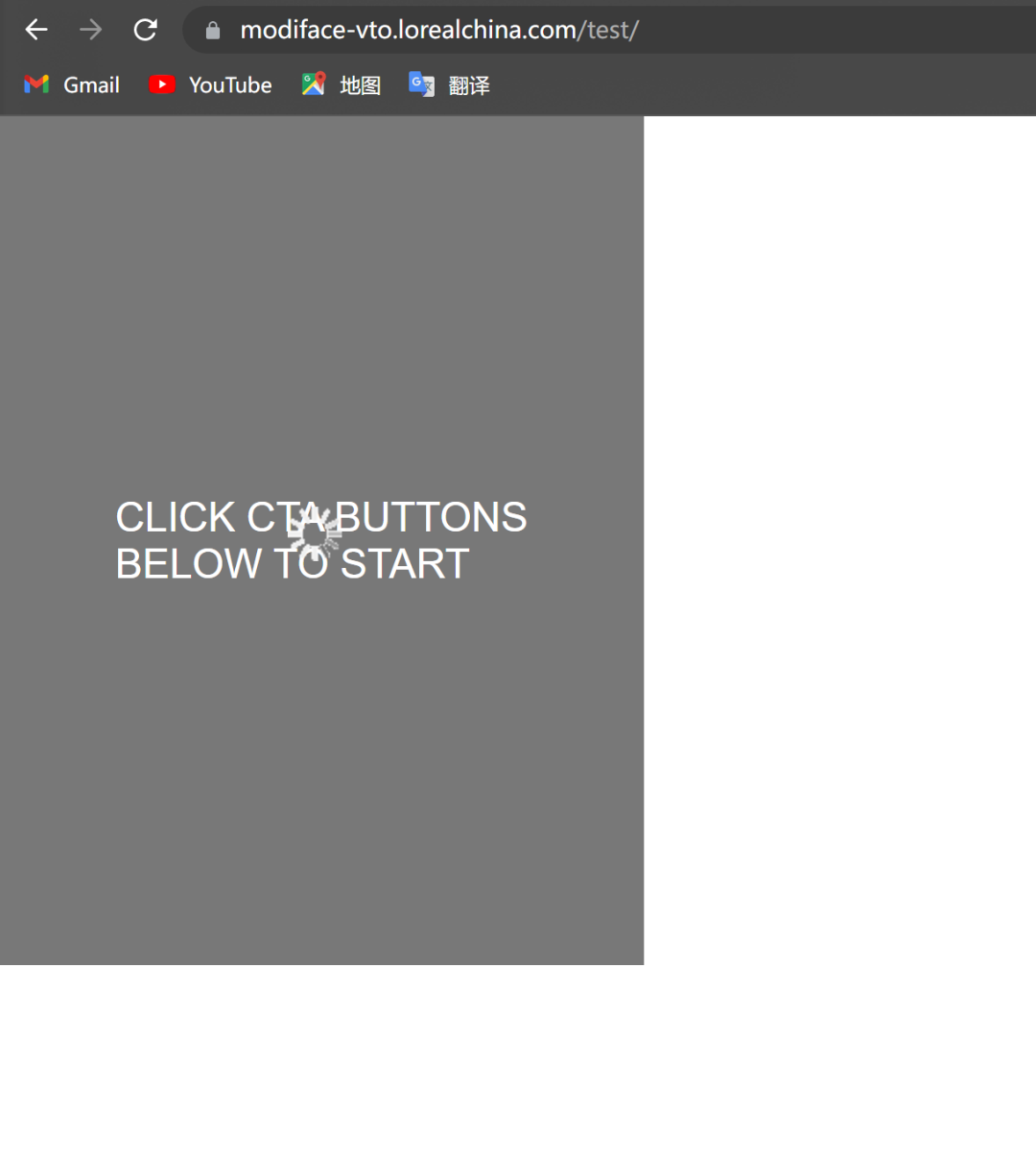

但是这是时候发现了一个站点开是空白,什么显示都没有,一般来说,这种空白的站可能会有意想不到的收获,因为可能是开发者遗漏掉的站

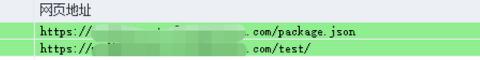

用后台扫描工具扫一下,还真扫出了两个文件:

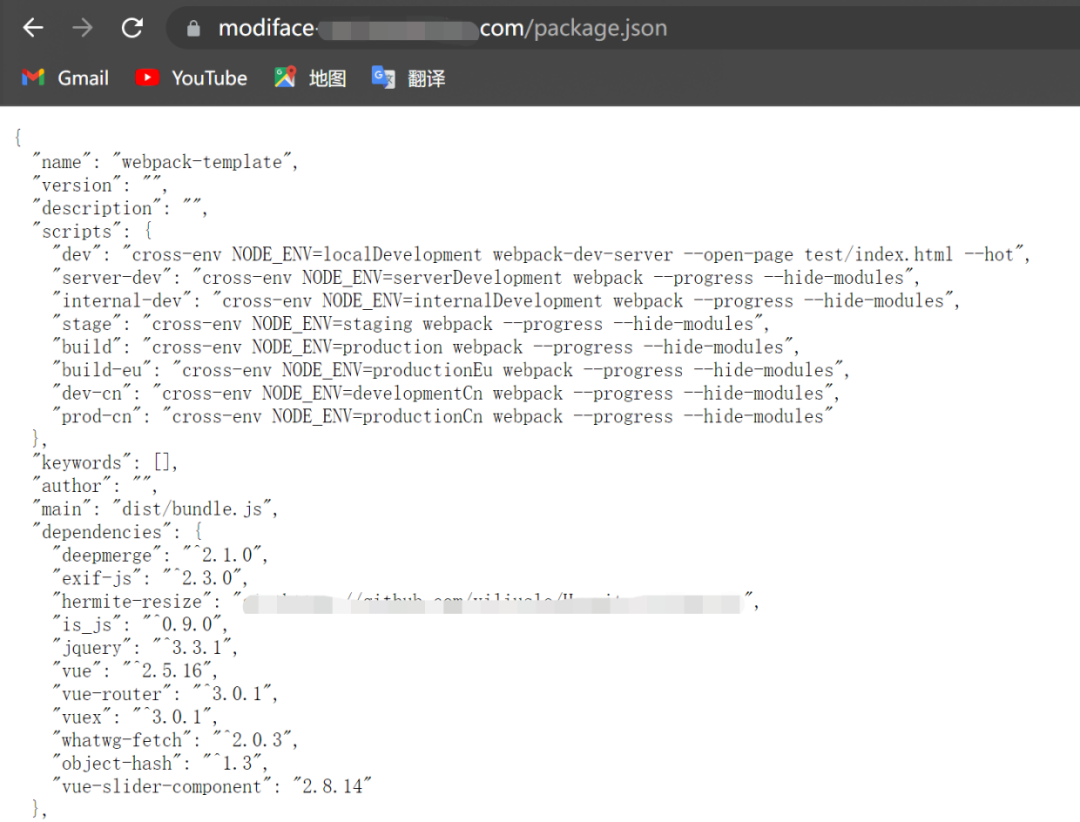

访问一下

网站的开发文件泄露了,我们得到了网站插件的具体版本

另一个是一张GIF图:

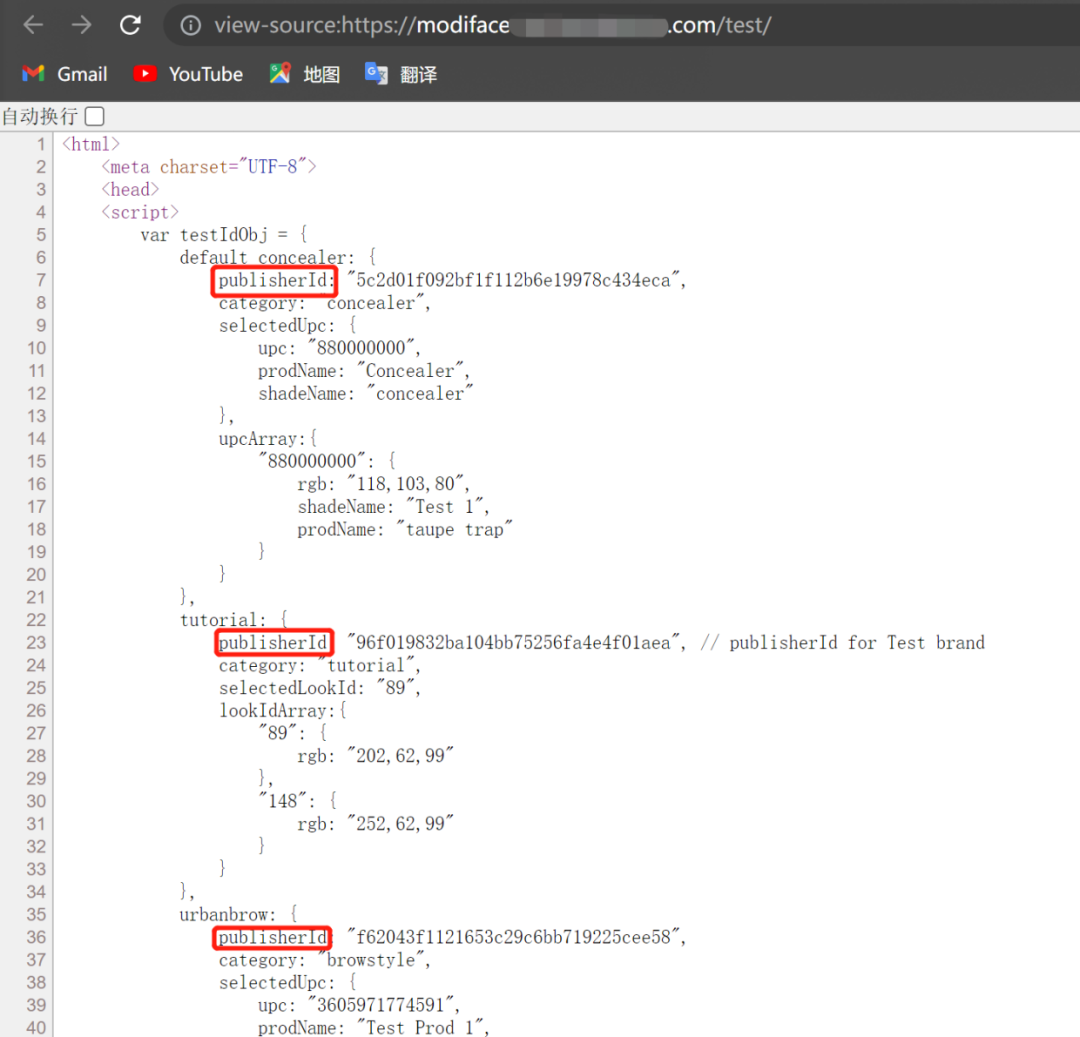

页面并没有什么特别的地方,右键查看网页源代码看看,开发者ID值泄露了:

但是发现的这两个漏洞并没有什么实质性的作用,后期可能会配合其他的漏洞加以利用。实战情况下就是这么让人头大

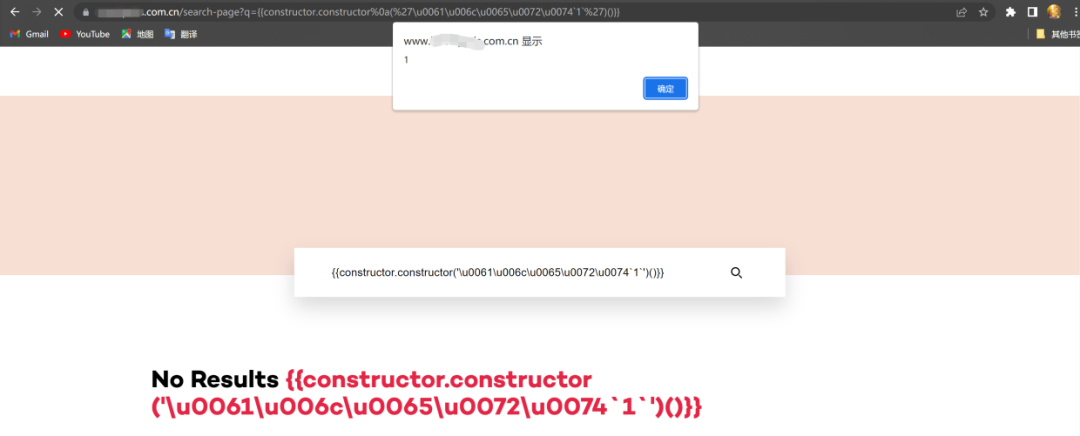

那么就对先前发现的同模板网站进行测试,同样使用Vue的模板注入漏洞的POC:

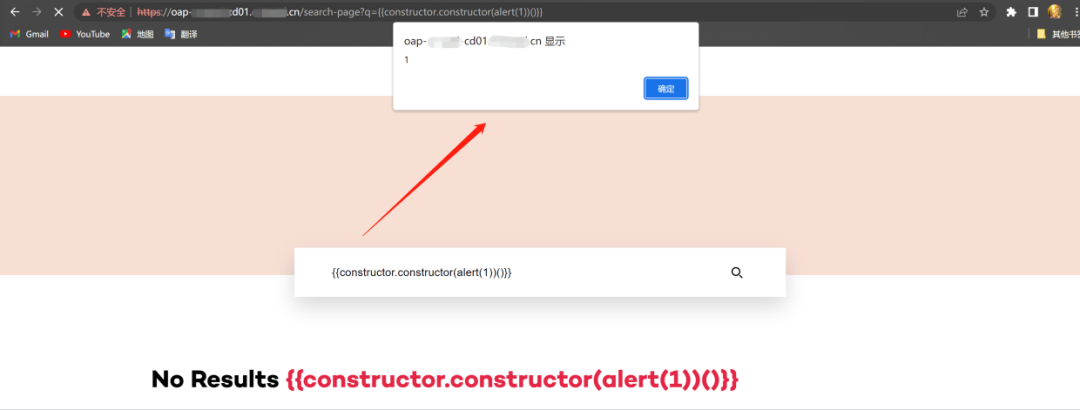

页面输出了乘法运算的结果,进一步验证确定存在Vue模板注入漏洞,成功弹窗:

经过验证后其他两个网站也存在这个漏洞,能发现存在这个漏洞还是因为这些测试网站并没有搭建WAF,可能是开发者遗漏下的站点。所以说,柿子要挑软的捏,总不能说一开始就对一个布下重重防御的堡垒去测试,那样有可能浪费了很长时间都没有半点收获。

那么我们现在能知道主域名上也肯定存在这个漏洞,需要做的就是WAF绕过。对于如何绕过网上都有教程,这里就不在过多赘述,这是最终结果:

Payload:{{constructor.constructor%0a(%27\u0061\u006c\u0065\u0072\u00741%27)()}}

成功吃到西瓜,但是这个漏洞本质上还只是一个XSS,费了我这么长时间总不能就吃个小吧?

继续对域名进行收集测试,期间收集到一些各种各样的网站后台,都只是简单的测试了一下有没有SQL和逻辑漏洞,一直没有什么实质性的收获。真是碰上了一块硬骨头,这些网站都有人员维护,不光有WAF,而且该修的漏洞基本上都修了,就连OpenSSH1.1.1都升级到了1.1.1.c ,我都想换个SRC重新测了。

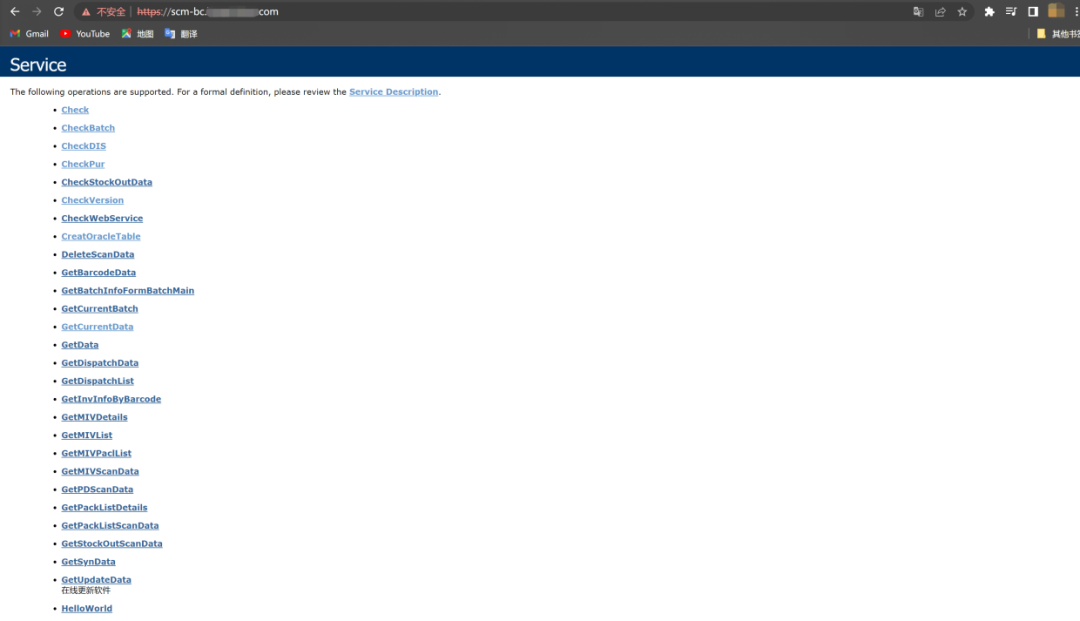

终于,在一个星期后的一天继续信息收集时,在FOFA上发现了一个 Service Web Service 接口

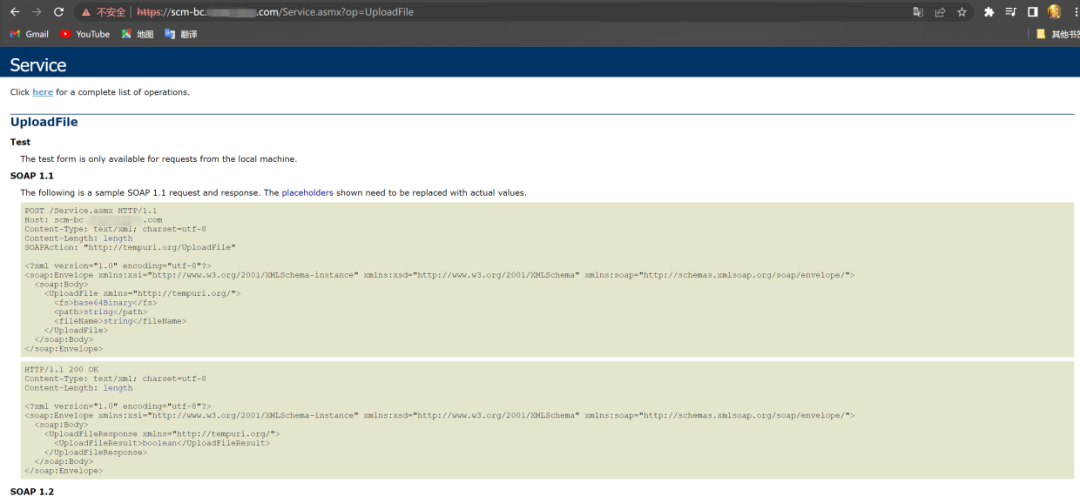

点开了其中一个发现给出了接口的调用代码,而且还有文件上传,XML上传的接口:

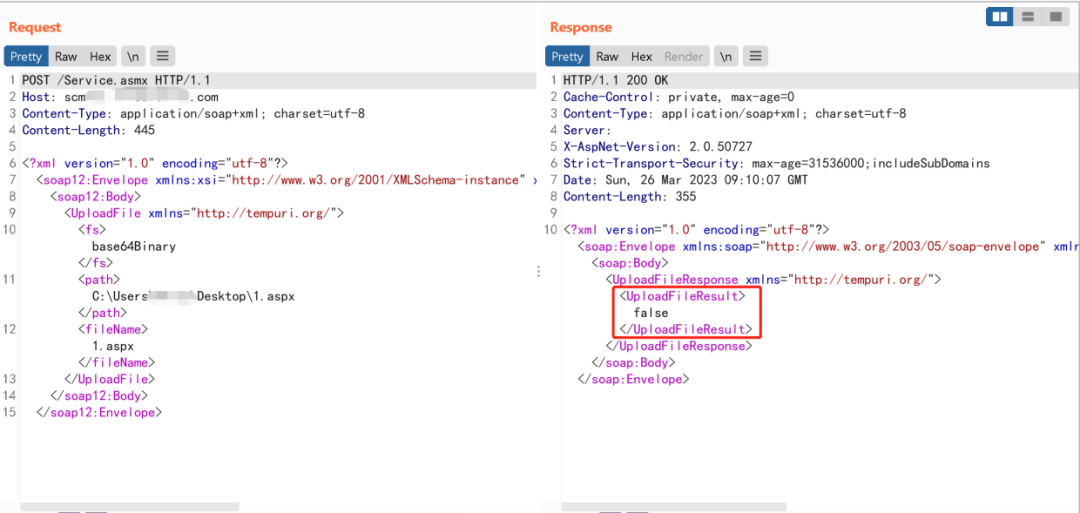

调用接口试试:

接口调用失败,又试了很多次,还是失败,换安全的文件、后缀、00截断都没有成功,因为不确定具体是因为什么原因所以写了个java脚本测试一下具体是什么原因:

import java.io. *;

import java.net. *;

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

[外链图片转存中...(img-8HgdmBHK-1715800468562)]

[外链图片转存中...(img-PLdzOFCh-1715800468562)]

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

2376

2376

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?