计算机网络与因特网

-

计算机网络:两台以上具有独立操作系统的计算机通过某些介质连接成的相互共享软硬件资源的集合体

-

计算机网络为客户提供两大最重要的功能

-

联通

-

共享

-

-

因特网:世界上最大的互联网

-

从构成和服务两方面描述因特网

-

构成

-

由大量端系统(主机)连接而成

-

端系统之间通过通信链路进行通信

-

分组交换机(路由器与链路层交换机)

-

-

服务

-

运行端系统上运行分布式应用程序,并彼此交换数据

-

有无连接服务与面向连接服务

-

不提供数据传递时间保证(发送端到接收端)的服务

-

-

-

分布式应用程序:在端系统上运行,彼此可以通信

-

协议:控制因特网中信息的接收和发送

-

协议三要素

-

语法:报文格式

-

语义:各字段含义

-

同步:报文传输的先后顺序

-

-

协议与服务

-

协议是水平的,是控制两个对等实体进行通信的规则

-

服务是垂直的,由下层间接口向上提供

-

网络边缘

-

网络边缘:主机

-

客户机和服务器,其中服务器一般位于数据中心内(路由器不是端系统,分组交换机是)

-

-

接入网:是将端系统物理连接到其边缘路由器的网络

-

边缘路由器:端系统连接远程端系统的路径上第一台路由器

-

接入网分类

-

家庭接入网络:DSL,电缆,FTTH(光纤到户,很有前途)和5G固定式无线

-

最流行:DSL(数字用户线),电缆

-

频分复用技术:不同频道在不同频段传输

-

ADSL:非对称数字用户线路

-

DSL调制解调器:模拟信号→数字信号

-

-

企业(和家庭)接入:以太网和WIFI

-

以太网是现在公司、大学、家庭最为流行的接入技术

-

-

广域无线接入(3G,4G,LTE):由通信公司提供服务

-

-

物理媒介:引导型媒介(固体媒介)、非引导型媒介(空气或外层空间)

传播速率:光纤>同轴电缆>双绞线>陆地无线电信道>卫星无线电信道

网络核心

-

网络核心

-

组成:网络+路由器

-

功能:为边缘部分提供服务

-

路由器功能:转发收到的分组

-

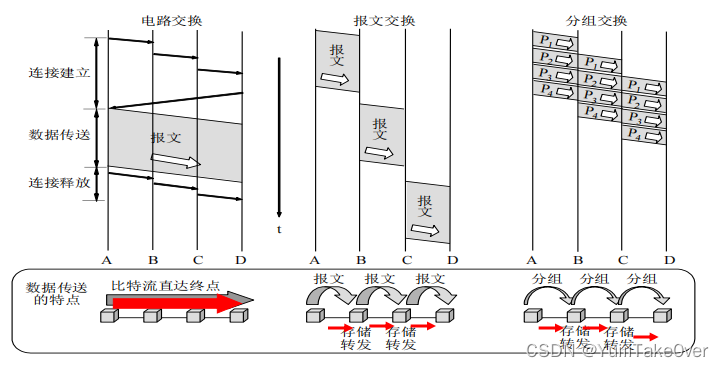

数据交换方式:分组交换、电路交换、报文交换

-

-

分组交换:

-

分组:将报文分为较小的数据块

-

使用存储转发机制:交换机开始向输出链路传输该分组的第一个比特时必须接收到整个分组

-

排队时延:若到达的分组需要传输到某条链路,但此时这条链路正忙于传输其他分组,则需等待

-

分组丢失:缓存空间有限,若到达的分组发现该缓存已被其他分组充满,则会出现分组丢失(丢包)

优点:

-

适合大量突发数据传输

-

资源共享:每个分组享用全部链路带宽

-

简单,不必建立连接

缺点:

-

过度竞争引起排队时延甚至丢包

-

需要可靠数据传输和拥塞控制协议

特点:

-

资源按需分配,采用统计复用,没有固定时隙,可能需要排队

-

不需要资源预留

-

-

电路交换

-

采用两种分片方式:FDM频分复用,TDM时分复用

特点:

-

预留端到端的资源:预留端系统间通信路径上所需要的资源(如带宽,链路,缓存),建立连接

-

发送方以恒定速率向接收方传送数据

-

频分复用FDM:按频率划分多个频段,每个频段专用于一个连接

每条电路得到部分带宽(总带宽被分布在各个频段)

-

时分复用TDM:时间划分固定区间的帧,每帧再划分为固定数量的时隙,每个时隙专用于一个连接,用于数据传输

每条电路在自己时隙里得到全部带宽

缺点:

-

效率低且在静默期(无传输数据),由于预留了资源,网络资源被浪费

-

创建端到端电路及预留端到端带宽的过程复杂

-

-

报文交换:整个报文先传送到相邻结点,全部存储后再转发到下一个结点

-

三种技术对比

报文交换:整个报文到达邻结点被存储后才会被转发到另一结点

电路交换:整个报文的比特流连续地从源点到终点,似在一个管道中传送

分组交换:单个分组到达邻结点存储下来后被转发到另一结点

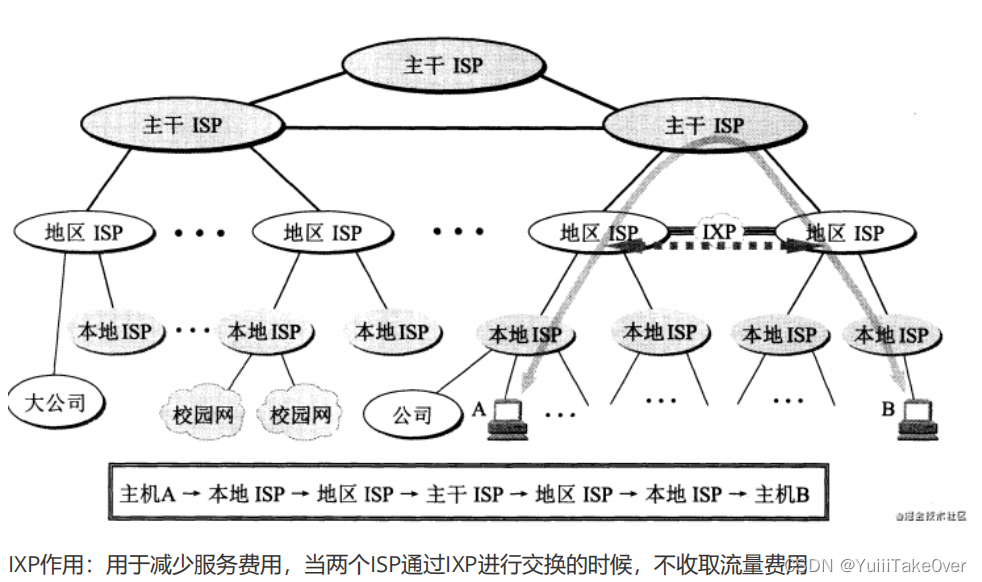

ISP的结构组成

-

ISP:互联网服务提供商

主机和端系统即通过ISP接入因特网

-

IXP:因特网交换点

作用:用于减少服务费用,多个ISP通过IXP交换时不收取流量费用(此时这些ISP是对等的)

-

第一层ISP,第二次ISP,本地ISP

分组交换网中的时延、丢包和吞吐量

-

处理时延dproc

检查错误位,选择输出链路,高速路由器产生的延迟,微秒或更低数量级(忽略不计)

-

排队时延

等待被发送到链路上的时间,取决于路由器的拥塞强度

通过流量强度来判断排队时延:a是分组到达率,R是带宽,I=La/R,若趋近于1,则排队时延会迅速增加,如果趋近于0,几乎没有排队时延,如果大于1,则排队时延无限大,易丢包

3.传输时延dtrans

L表示分组的长度,R表示路由器A到B的链路传输速率,传输时延为L/R

不考虑传播时延,若由N条链路,P个分组,传输时延=(N+P-1)L/R

4.传播时延dprop

从该链路的起点到路由器B传播的时间为传播时延,路程为d,链路传播速率为s,传播时延为d/s

-

总时延=处理时延+排队时延+传输时延+传播时延

例:N条链路,每条链路平均长度为m,链路传输速率为R,传播速率为C,P个长度为L的分组,dend-end=(P+N-1)/R+N*m/C

-

端到端时延

dend-end=N(dproc+dtrans+dprop)

Traceroute会返回经过的各中间路由器的时间和名字地址等信息

-

吞吐量

-

平均吞吐量:整个过程中的平均接收速率

-

瞬时吞吐量:某一瞬间的接收速率

在多条链路上,吞吐量应该是min{R1,R2,R3…Rn},即瓶颈链路,也就是一条(端到端)链路中吞吐量取决于最小带宽

-

协议层次及其服务模型

-

分层的特点

-

每个层实现一个相对单一的服务

-

每层自己执行一些动作来完成服务

-

每层可以使用下一层提供的服务(上一层调用下一层服务)

-

-

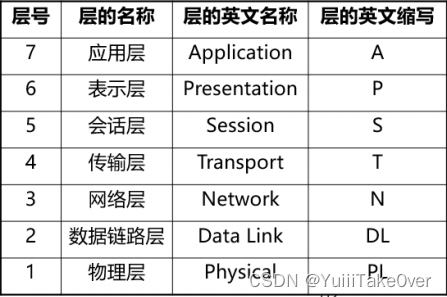

ISO/OSI七层参考模型

-

协议栈:各层的所有协议被称为协议栈,采用自顶向下分别是应用层,运输层,网络层,链路层,物理层,其中链路层和物理层可以统称为网络接入层

-

网络协议栈

-

应用层:HTTP(提供web文档的请求和传送)、SMTP(提供电子邮件报文的传输)、FTP(提供两个端系统间的文件传输)

网络应用程序及它们应用层协议存留的地方

-

传输层:TCP、UDP

主机间上的对等实体可以相互会话

-

网络层:IP协议、路由协议等

通过路径选择把分组发往目标网络或主机,进行网络拥塞控制及差错控制

-

链路层:PPP(点对点协议)、Ethernet等

负责网络层和物理成间的通信

-

物理层:物理介质上的比特传输

-

-

封装:在每一层的每一个分组具有两种类型字段:首部字段和有效载荷字段

-

发送者从上到下封装:报文→报文段→数据报→帧→比特

-

接收者从下到上解封装

-

网络中的攻击行为

-

网络安全的重要属性:真实性,可用性,机密性,完整性,不可否认性

-

网络攻击分类

-

被动攻击:窃取线路信息,不涉及数据改变,破坏保密性,包括嗅探、信息收集

-

主动攻击:破坏信息真实性、完整性、可用性,通过中断、伪造、篡改、重放和重排信息内容造成信息破坏,包括拒绝服务攻击(Dos)、分布式拒绝服务(DDos)、信息篡改、资源使用、欺骗、伪装

-

-

常见攻击方式

-

植入恶意软件:病毒、僵尸网络

-

攻击服务器或网络基础设施:Dos,DDos

-

嗅探分组:嗅探每个流经的分组窃取用户隐私信息

-

伪装:伪装为用户信任角色截取用户信息

-

5315

5315

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?