项目地址

https://download.vulnhub.com/6daylab/6Days_Lab-v1.0.1.ova

靶机渗透

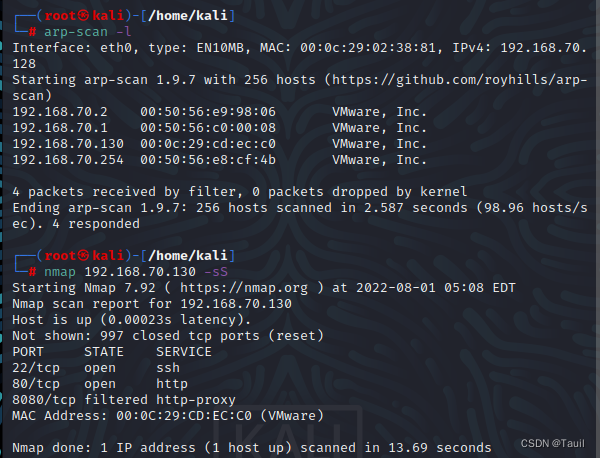

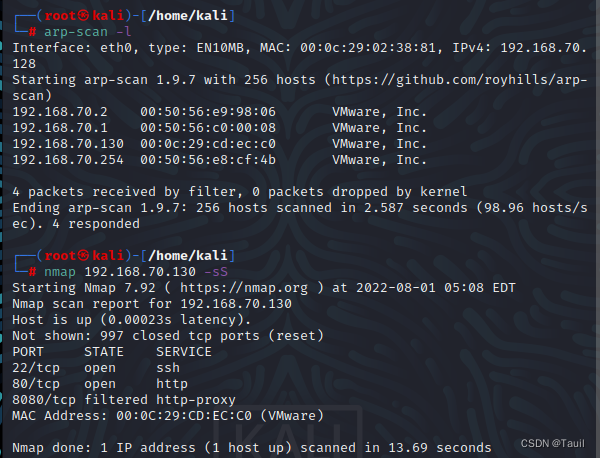

主机发现

arp-scan -l

nmap IP -sS

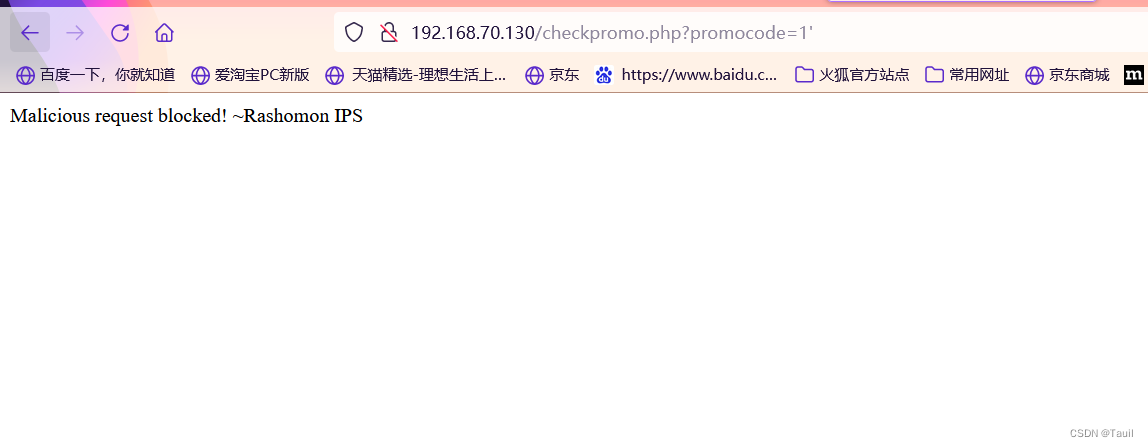

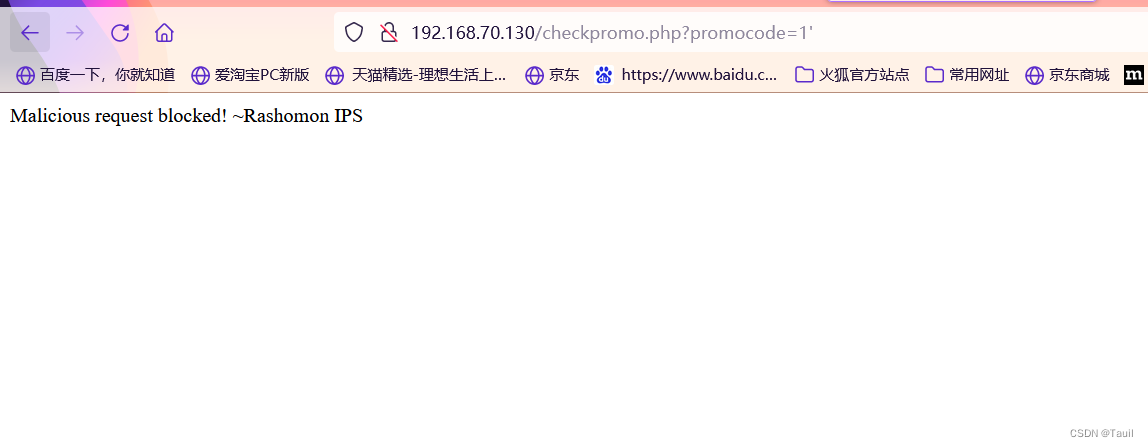

确定目标主机IP及端口,浏览器登录访问,尝试输入特殊字符引发错误,发现对符合'敏感,

该处可能存在SQL注入漏洞,返回原界面,查看网络数据包,发现有其他数据包请求

双击进入数据包,发现不论将src修改为何值都没有有效输出但

本文详细介绍了对6Day_Lab-v1.0.1靶机的渗透过程,通过主机发现和SQL注入漏洞找到数据库密码。利用目录遍历漏洞访问config.php和checkpromo.php,发现8080端口的限制。通过构造SQL payload获取SSH连接,并进行反弹shell操作。进一步通过提权获得系统权限,最终找到flag。

本文详细介绍了对6Day_Lab-v1.0.1靶机的渗透过程,通过主机发现和SQL注入漏洞找到数据库密码。利用目录遍历漏洞访问config.php和checkpromo.php,发现8080端口的限制。通过构造SQL payload获取SSH连接,并进行反弹shell操作。进一步通过提权获得系统权限,最终找到flag。

https://download.vulnhub.com/6daylab/6Days_Lab-v1.0.1.ova

主机发现

arp-scan -l

nmap IP -sS

确定目标主机IP及端口,浏览器登录访问,尝试输入特殊字符引发错误,发现对符合'敏感,

该处可能存在SQL注入漏洞,返回原界面,查看网络数据包,发现有其他数据包请求

双击进入数据包,发现不论将src修改为何值都没有有效输出但

446

446

229

229

559

559

1703

1703

2886

2886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?