1、防火墙0/0/0口不可跑业务流量

实验中误用防火墙0口,通过抓包可发现流量从LSW4的口从0/0/4口出去到LSW14出去到FW(抓包图忘了贴了);

验证了0口不能跑业务流量,其他口也可以配管理口,0/0/0口也可以用,但是0口一定不可以跑业务流量

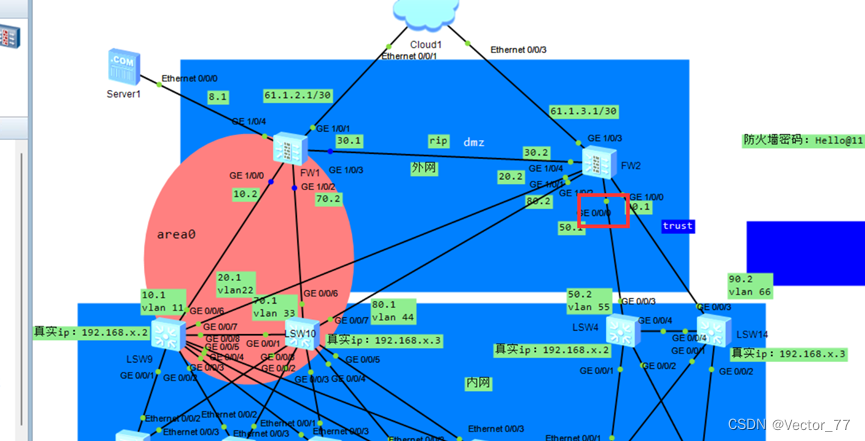

误用0/0/0口跑业务流量如下图

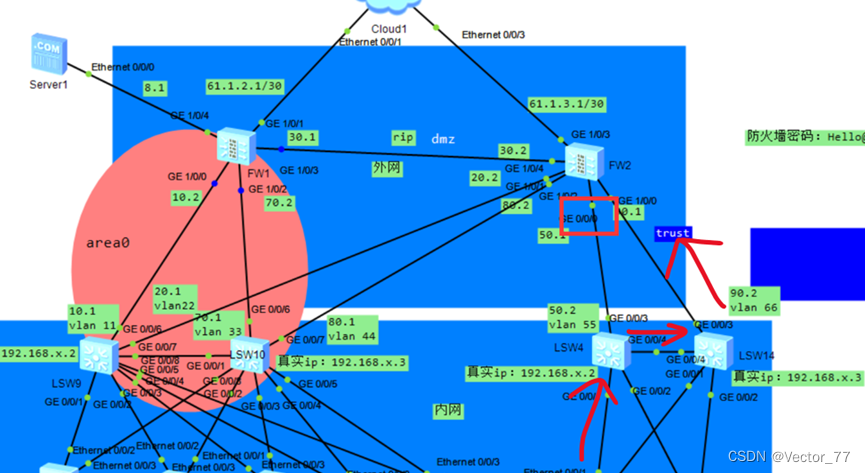

导致流量走向如下图所示

2、防火墙接口的服务

防火墙的接口可以开启service-manage服务,包括ping等,实现测试流量能不能通到防火墙的接口,如果流量都不能通过防火墙的入接口,那么就不谈安全策略对不对,VRRP配置对不对,也是一种排障思路,首先是流量能不能通过的基础上再说复杂一点的配置

3、防火墙策略

如果安全策略只配置了源区域和目的区域,未配置any protocol或者具体的协议或者端口号,就是说未指定任何协议字段,防火墙(华为)默认放过所有

4、配置路由重分发的总结

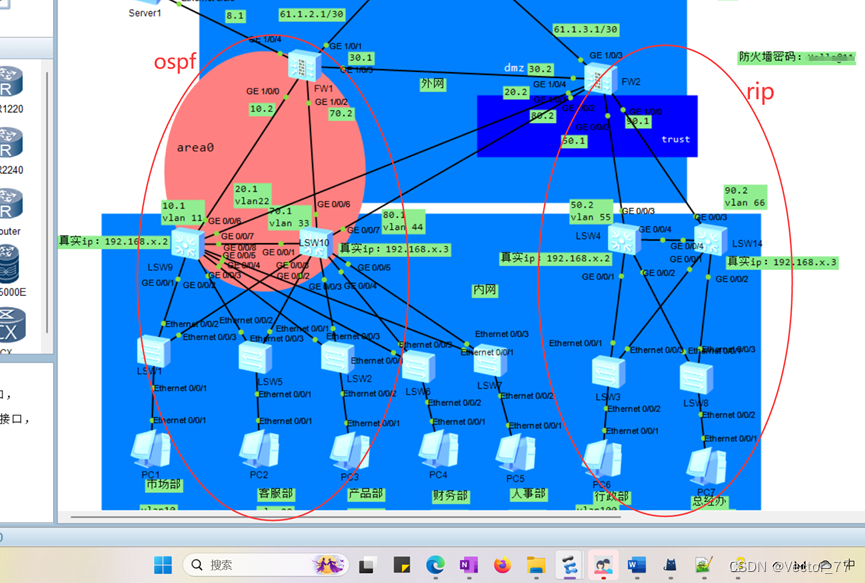

错误的图

路由重分发没办法配置了,我开始配的是在FW1(左)import rip,FW2配置import OSPF,显然是错的,FW1知道rip吗就开始import,不知道咋发呀,同理FW2;

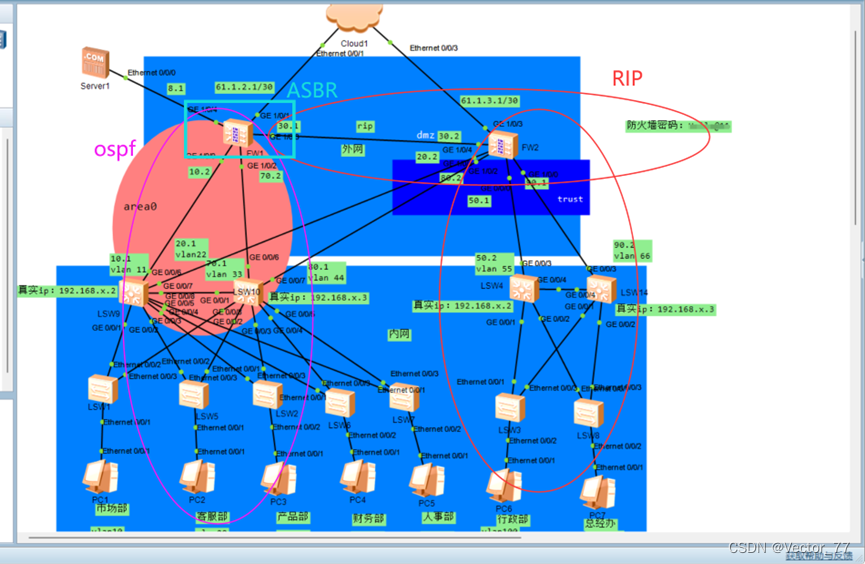

正确的图:

Ospf和rip之间的线如何处理呢,没理解到asbr的含义:是自治系统边界路由器,所以说应该是既属于rip又属于ospf

FW1作为ASBR,FW1的30.0网段属于rip,其他属于ospf,因为ASBR知道rip路由,知道OSPF路由所以可以重分发,可以向两边的自治区域import

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?