作者 :Yuppie001

作者主页 : 传送

本文专栏 :Web漏洞篇

🌟🌟🌟🌟🌟🌟🌟🌟

引言

SQL注入是一种常见的网络安全攻击技术,它允许攻击者通过在应用程序的数据查询中注入恶意SQL代码来操纵或窃取数据。这种攻击的危险性在于它可以绕过安全措施,直接访问数据库中的敏感信息。在这篇博客中,我们将解释mysql隐式转换是什么,并探讨MySQL中的隐式类型转换如何被利用于SQL注入攻击,。

隐式类型转换的基本概念

隐式类型转换是指在数据处理过程中,系统自动将数据从一种类型转换为另一种类型的过程。在MySQL中,这通常发生在数据比较时,尤其是当一个字符串和一个数字进行比较时。MySQL会尝试将字符串转换为数字。例如:

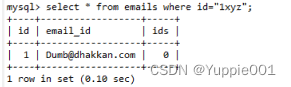

select * from users where id = "1xyz" # id在数据库类型为int

此时id(int)=“123xyz”(str),整数和字符串进行比较,字符串转换为整数,此时执行的sql语句如下:

select * from users where id = 1 # 字符串类型被转换为整型

(这里的表名有些不一样,但原理是一样的)

值得注意的是这一过程(字符串转整数类型)从字符串的起始位置开始,也就是从左至右:

如果字符串以非数字字符开始,如 “xyz123”,因为从左到右没有数字出现在非数字字符之前,所以它会被转换为 0。

并且此隐式转换在mysql中是字符串转为数字,而不是数字到字符串,这里之所以说的数字是因为涵盖了除了整数的其他数字类型

在sql注入的应用:

1.判断闭合:

因为隐式转换的特性,我们很容易来判断输入点是否为字符型,也就是是否有引号(可能是单引号也可能是双引,绝大多数情况下是单引号)包裹。

下面通过例子来说明:

访问http://192.xxx/sql2.php?id=3-2,页面为空,猜测不是数字型

可能是字符型。继续尝试访问http://192.xxx/sql2.php?id=2a,说明确实是字符型。

本文解释了SQL注入的概念,重点讨论了MySQL中的隐式类型转换如何被利用进行攻击。通过实例展示了如何利用隐式转换判断输入的字符类型,从而识别潜在的安全风险。

本文解释了SQL注入的概念,重点讨论了MySQL中的隐式类型转换如何被利用进行攻击。通过实例展示了如何利用隐式转换判断输入的字符类型,从而识别潜在的安全风险。

155

155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?