文章目录

- 前言

- 一、背景

- 二、渗透测试

- 三、红队渗透测试模型框架

-

- 1.模型框架

- 2.ATT&CK 红蓝框架

-

- 2.1 ATT&CK背景 (MITRE 简介)

- 2.2 ATT&CK概述

- 2.3 ATT&CK作用:对抗模拟与红队渗透

- 2.4 ATT&CK作用:防御差距分析

- 2.5 ATT&CK作用:行为分析研究

- 2.6 ATT&CKMatrix 矩阵

- 2.7 ATT&CK Tactics 战术

- 2.8 ATT&CK Techniques 技术:侦察 (含10项技术)

- 2.9 ATT&CK Techniques 技术:侦察 (含10项技术)

- 2.10 ATT&CK Techniques 技术:侦察-主动扫描

- 2.11 ATT&CK Techniques 技术:侦察-搜索公开网站/域名

- 2.12 ATT&CK Techniques 技术:初始访问 (含9项技术)

- 2.13 ATT&CK Techniques 技术初始访问 (含9项技术)

- 2.14 ATT&CK Techniques 技术:初始访问-水坑攻击

- 2.15 ATT&CK Techniques 技术:初始访问-鱼叉攻击

- 2.16 ATT&CK Techniques 技术: 初始访问-漏洞利用

- 四、APT事件案例剖析-基于att&ck

前言

一、背景

1.新型IT基础设施带来全新挑战,安全范畴持续在延伸

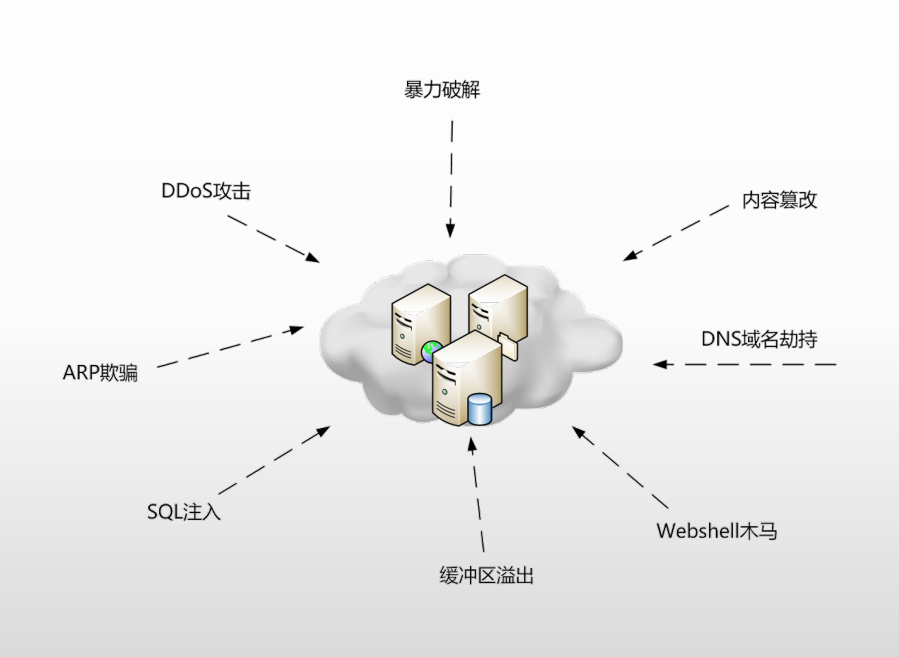

2.APT级攻击手段众多,网络空间安全威胁加剧

- 0 DAY攻击

- 鱼叉攻击

- 水坑攻击

- DNS 域名劫持

- Webshell 木马

- DDoS 攻击

- SQL注入

- 勒索病毒

3.什么是APT攻击

- APT (Advanced Persistent Threat) 即高级持续性威胁,通常是指出于政治或商业动机,针对特定目标进行的手段高超、低调隐蔽、时间持久、精心策划的攻击。

- APT攻击可看成是发生在网络空间领域的“谍战”,其组织者通常具备国家政府或网络犯罪集团背景,有一流的资金实力和军火库支撑,例如海莲花、方程式组织。

订阅专栏 解锁全文

订阅专栏 解锁全文

8179

8179

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?