根据题意

SQL注入原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据,致使非法数据侵入系统。

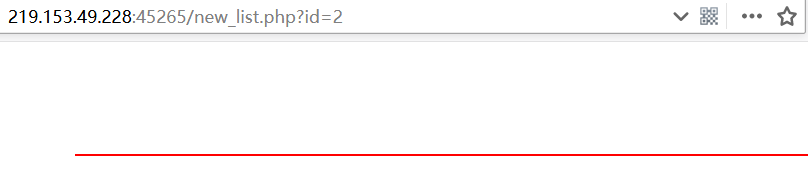

进入环境,加’ 和 -1 1+0页面发生变化,返回页面不存在,或者显错,存在注入点

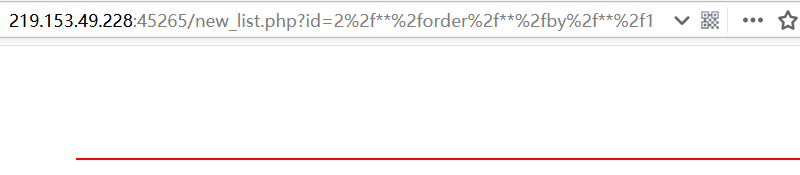

进一步发现,空格和‘=’也被过滤掉了

所以‘=’可以用Like 替代,空格用//,url 要编码转义http://web.chacuo.net/charseturlencode

判断字段数 //order//by//N 可以确定有4个字段

判断位置//union//select//1,2,3,4

CTF-SQL过滤字符后手工注入漏洞测试(第1题)

最新推荐文章于 2022-05-09 14:53:53 发布

根据题意SQL注入原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据,致使非法数据侵入系统。进入环境,加’ 和 -1 1+0页面发生变化,返回页面不存在,或者显错,存在注入点进一步发现,空格和‘=’也被过滤掉了所以‘=’可以用Like 替...

根据题意SQL注入原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据,致使非法数据侵入系统。进入环境,加’ 和 -1 1+0页面发生变化,返回页面不存在,或者显错,存在注入点进一步发现,空格和‘=’也被过滤掉了所以‘=’可以用Like 替...

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

804

804

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?