目录

ssh 远程连接加密协议

-

是一种安全通道协议

-

对通信数据进行加密、压缩

服务名:sshd

主程序:/usr/sbin/sshd

telnet 远程协议

-

明文协议、无压缩

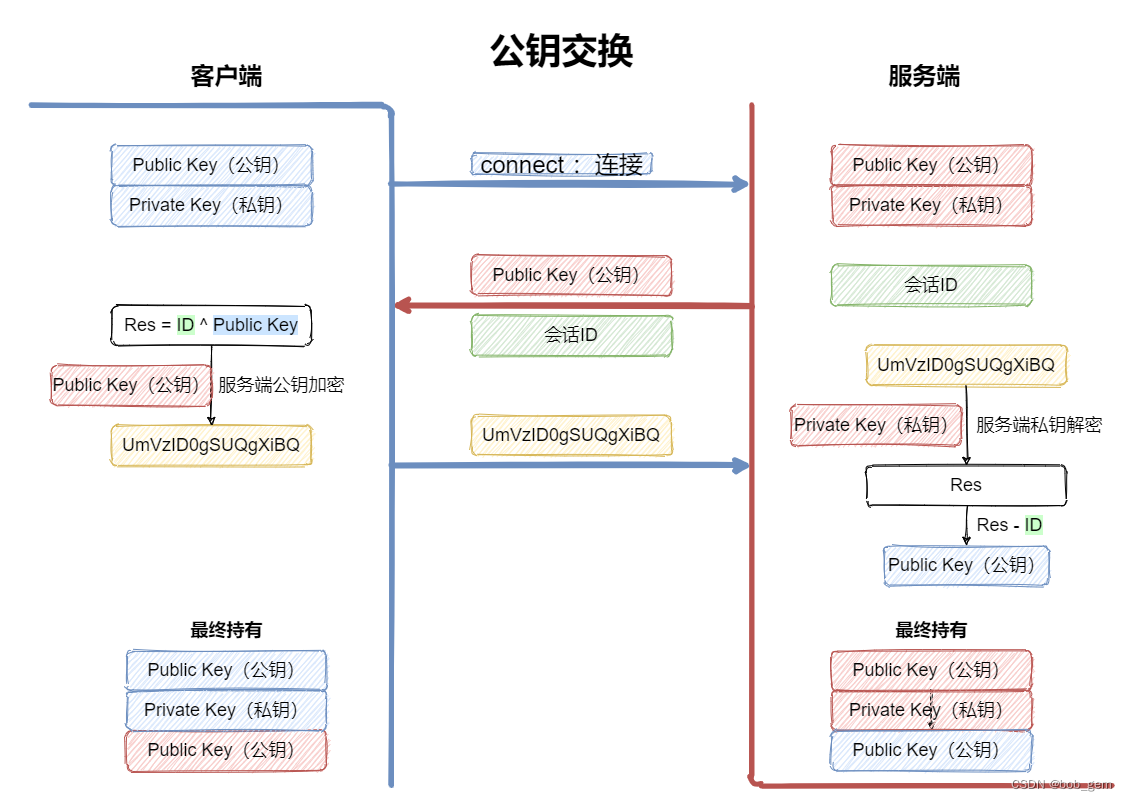

首次链接时的公钥交换

-

客户端首次发起连接——>服务端会生成一个随机会话ID——>将服务端ID及公钥发送给客户端

-

客户端收到会话ID及公钥——>用客户端公钥及ID做运算——>产生结果,用服务端公钥加密——>将加密结果发送给服务端

-

服务端收到加密结果后,用用自己的私钥解密——>得到客户端的公钥及会话ID的运算结果——>当已知会话ID,可算出客户端的公钥

-

交换结束,双方将持有对方的公钥

语法:

ssh [选项] [远程主机名] [远程ip地址] -p [端口号]

[选项]:

-

-l:指定登录名称

-

-o:

-

-p:指定登录端口(当服务端的端口非默认时,需要使用-p 指定端口进行登录)

-

-t

远程登录

方法一:

客户端命令

ssh [远程主机用户名]@[远程服务器或IP] -p 端口号

#端口号默认为22,若远程登录的主机不是默认端口,则用-p指定端口号

例:

[root@localhost test1]#ssh test2@192.168.190.130

#端口号默认为22

The authenticity of host '192.168.190.130 (192.168.190.130)' can't be established.

ECDSA key fingerprint is SHA256:Mpx5RZQuqO7YXXHJ8OiMUlG7ijpUvyNTd+TtMNZo6TY.

#Mpx5RZQuqO7YXXHJ8OiMUlG7ijpUvyNTd+TtMNZo6TY:主机的密钥

ECDSA key fingerprint is MD5:11:0b:92:29:c2:0d:ff:ec:34:1d:76:f4:04:c4:90:92.

#11:0b:92:29:c2:0d:ff:ec:34:1d:76:f4:04:c4:90:92:主机的

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '192.168.190.130

7.基于口令认证时,使用强密码策略,比如: tr -dc A-Za-z0-9_得到客户端的公钥及会话ID的运算结果——>当已知会话ID,可算出客户端的公钥。客户端收到会话ID及公钥——>用客户端公钥及ID做运算——>产生结果,用服务端公钥加密——>将加密结果发送给服务端。当设备损坏,更换设备,IP地址不变时,再次连接远程设备,会连接失败,此时可以将自己的公钥刷新。交换结束,双方将持有对方的公钥。

7.基于口令认证时,使用强密码策略,比如: tr -dc A-Za-z0-9_得到客户端的公钥及会话ID的运算结果——>当已知会话ID,可算出客户端的公钥。客户端收到会话ID及公钥——>用客户端公钥及ID做运算——>产生结果,用服务端公钥加密——>将加密结果发送给服务端。当设备损坏,更换设备,IP地址不变时,再次连接远程设备,会连接失败,此时可以将自己的公钥刷新。交换结束,双方将持有对方的公钥。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

755

755

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?