https://buuoj.cn/challenges#%E6%95%B0%E6%8D%AE%E5%8C%85%E4%B8%AD%E7%9A%84%E7%BA%BF%E7%B4%A2

题目描述如上

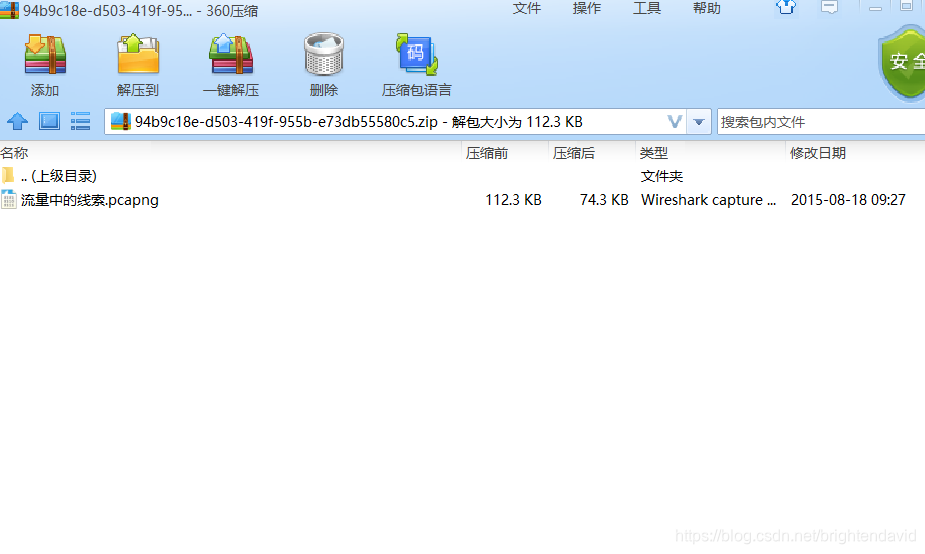

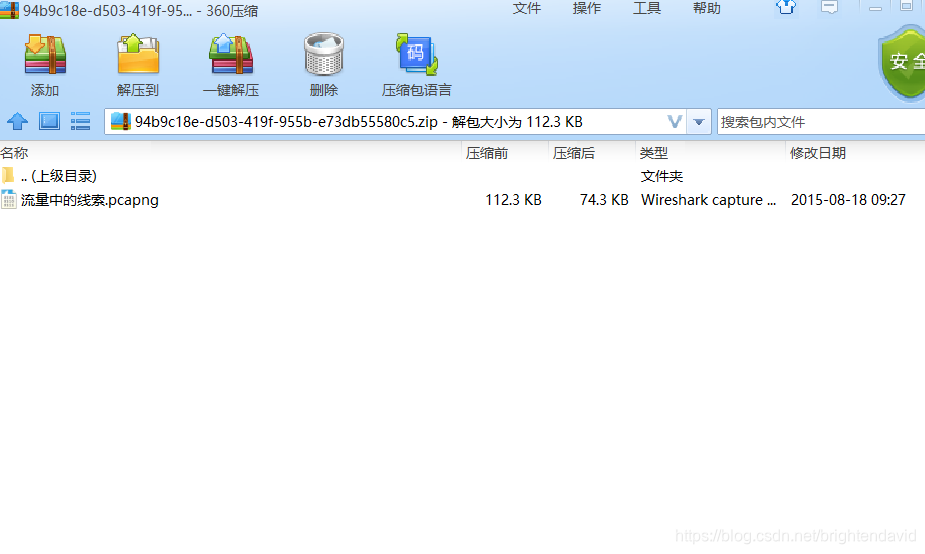

我们拿到了一个流量包

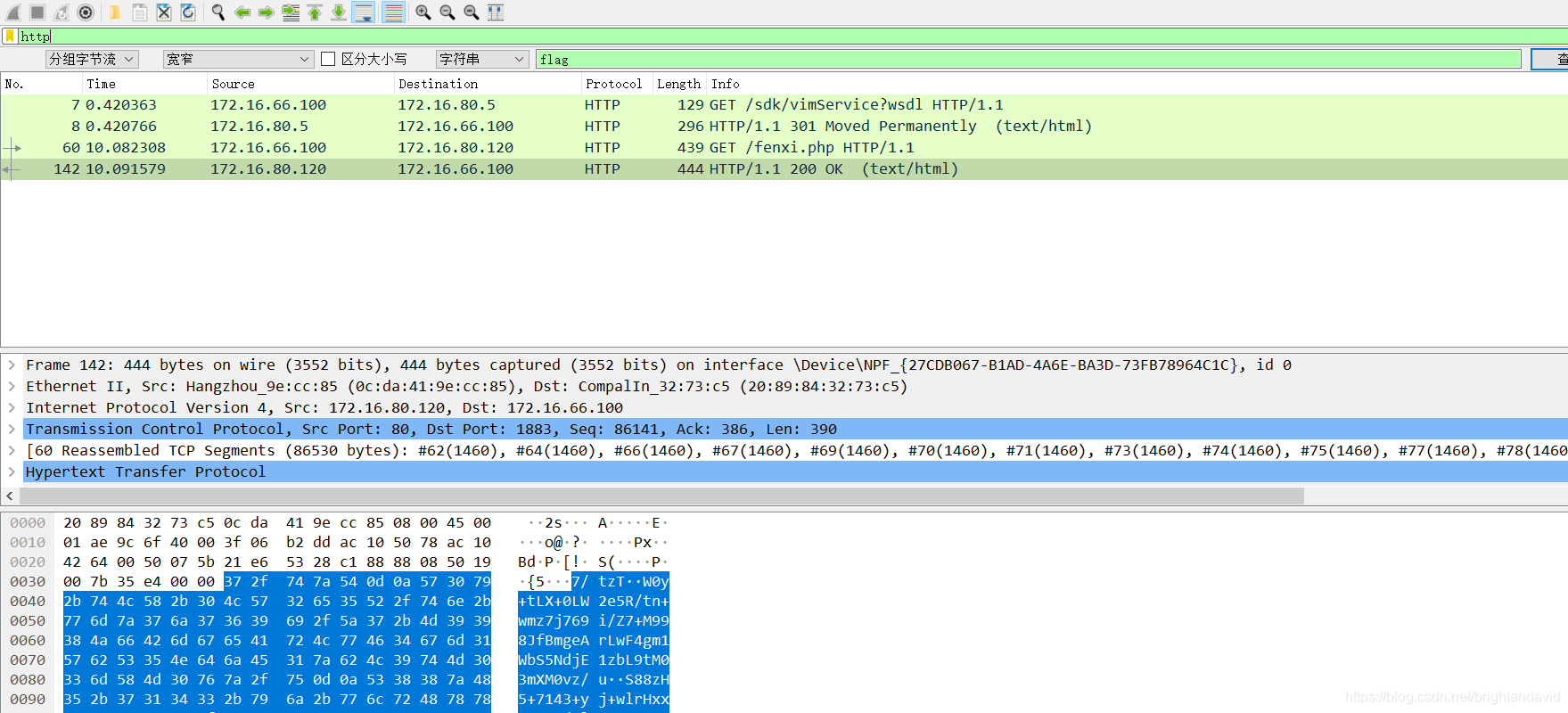

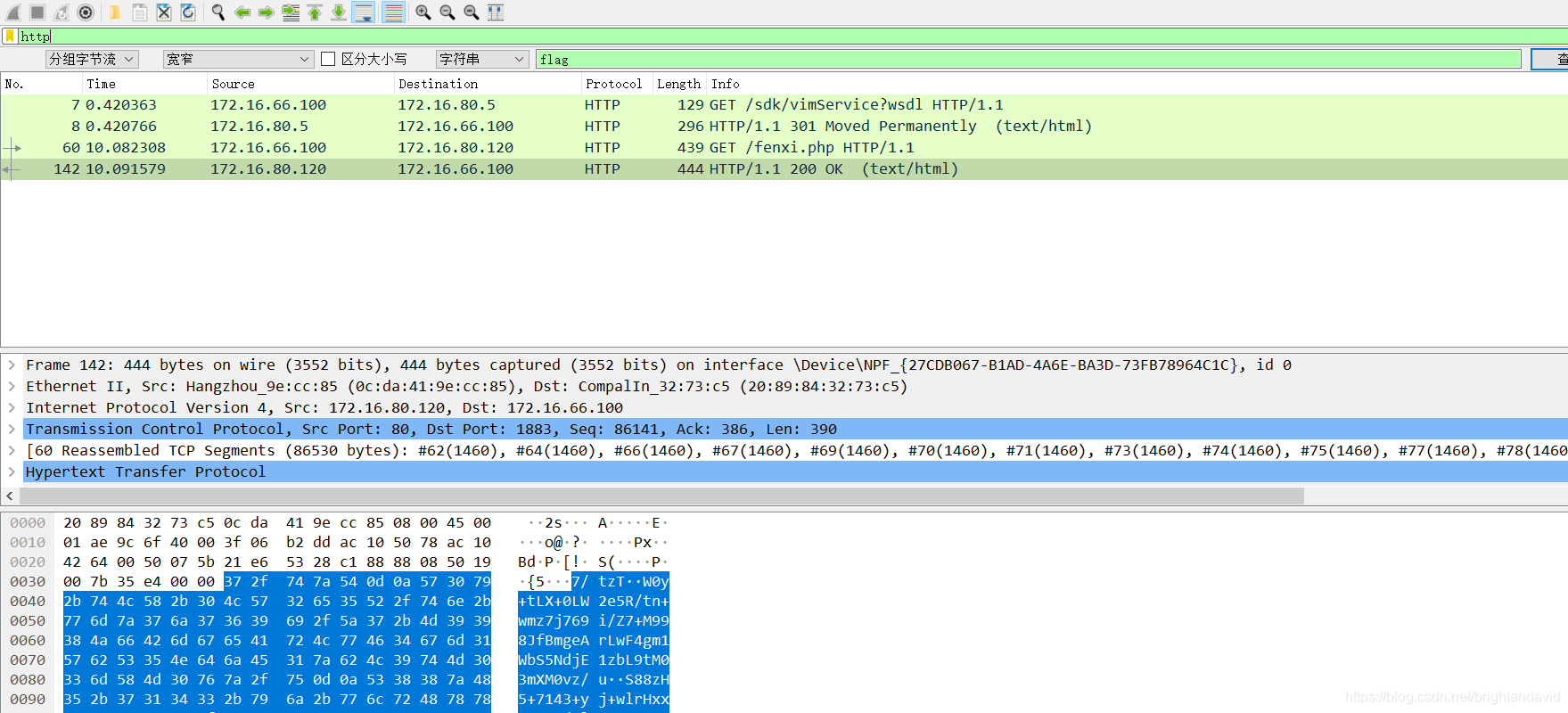

老办法:先搜索一下字符串flag,发现找不到(万事休矣-----)

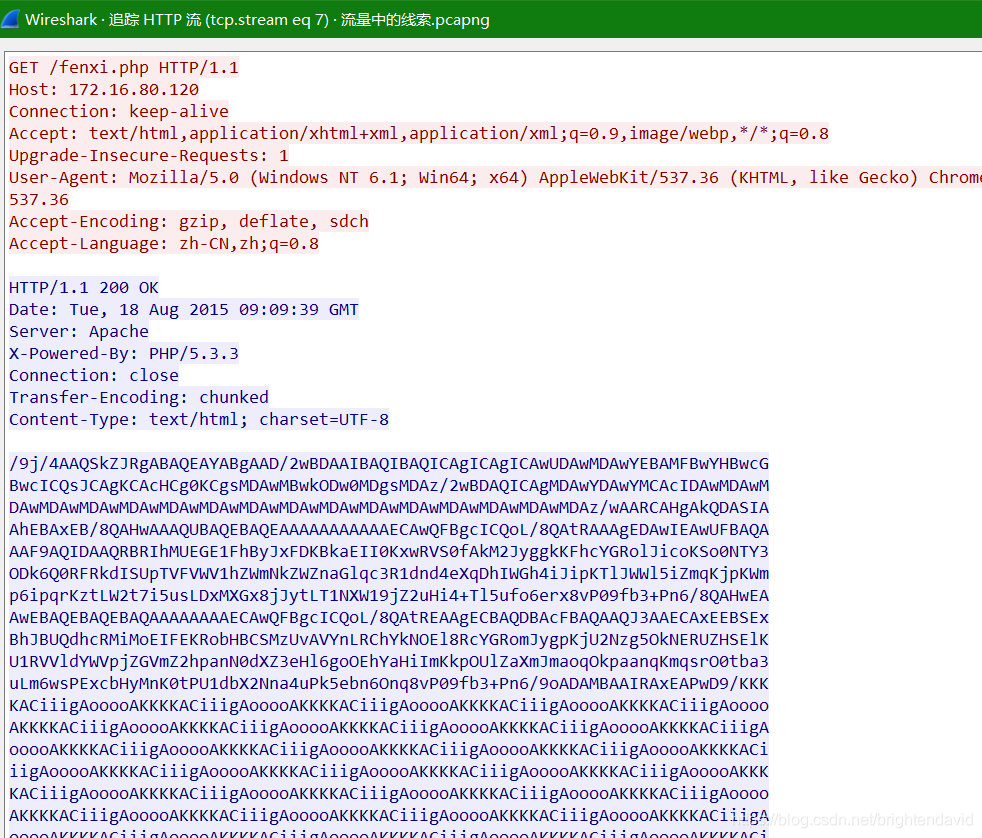

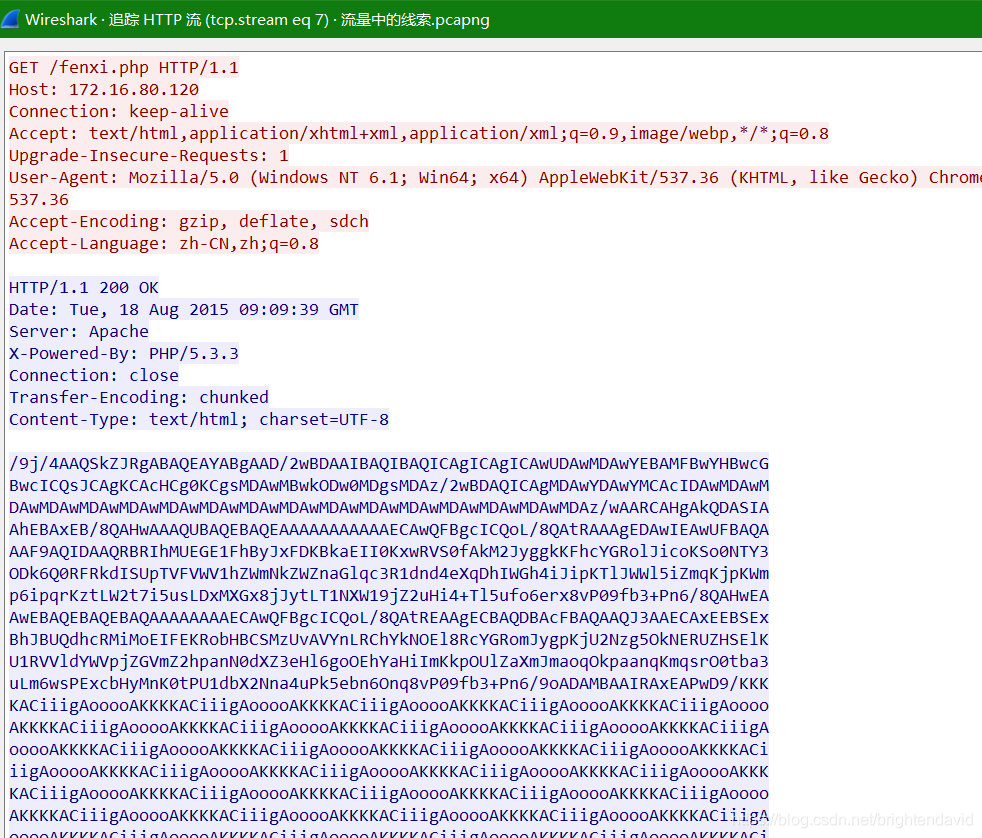

不知道为什么需要追踪http 流,那么发现找到的包里面很可能是base64编码。

https://the-x.cn/base64

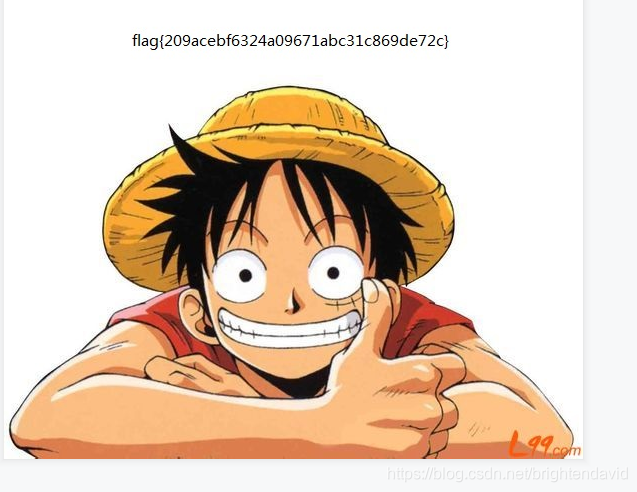

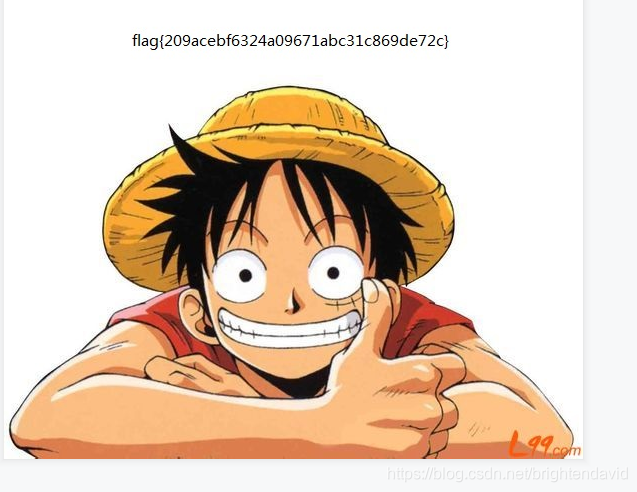

下载文件,即可得到flag

https://buuoj.cn/challenges#%E6%95%B0%E6%8D%AE%E5%8C%85%E4%B8%AD%E7%9A%84%E7%BA%BF%E7%B4%A2

题目描述如上

我们拿到了一个流量包

老办法:先搜索一下字符串flag,发现找不到(万事休矣-----)

不知道为什么需要追踪http 流,那么发现找到的包里面很可能是base64编码。

https://the-x.cn/base64

下载文件,即可得到flag

1211

1211

2279

2279

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?