1.使用 iptables

- iptables -L

- iptables -A [-s 源地址] [-d 目的地地址] -p 协议 [扩展] -j 动作

- iptables -D [-s 源地址] [-d 目的地地址] -p 协议 [扩展] -j 动作

- iptables -D 数字(1开始)

| 尾部插入 | iptables [-t table] -[AD] chain rule-specification [options] |

| 选择插入 | iptables [-t table] -I chain [rulenum] rule-specification [options] |

| 修改规则 | iptables [-t table] -R chain rulenum rule-specification [options] |

| 删除规则 | iptables [-t table] -D chain rulenum [options] |

| 修改规则 | iptables [-t table] -P chain target [options] |

| 规则列表 | iptables [-t table] -L [chain] [options] |

| 删除全部 | iptables [-t table] -F [chain] [options] |

操作:

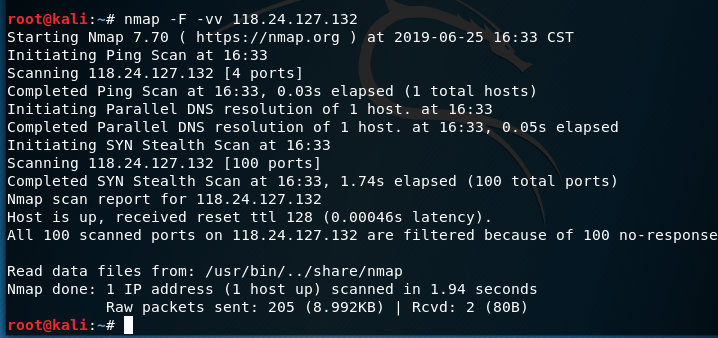

以IP 118.24.127.132 为目标服务器,使用nmap 快速扫描端口,查看哪些端口开启

此时发现目标服务器扫描不出端口号。

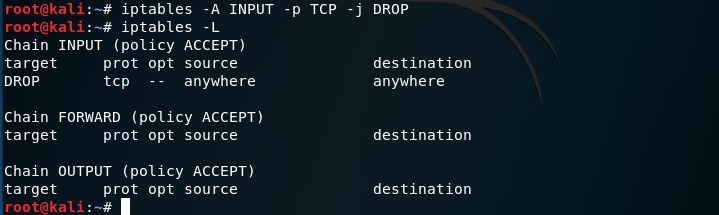

接下来查看防火墙中的规则 iptables -L

可以看到还未添加规则,因为我们是 从外部访问,所以要在Chain INPUT 中加入规则

此时我们添加一项规则 iptables -A INPUT -p TCP -j DROP,查看 INPUT中加入了一条规则

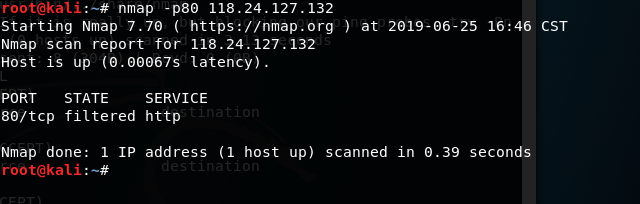

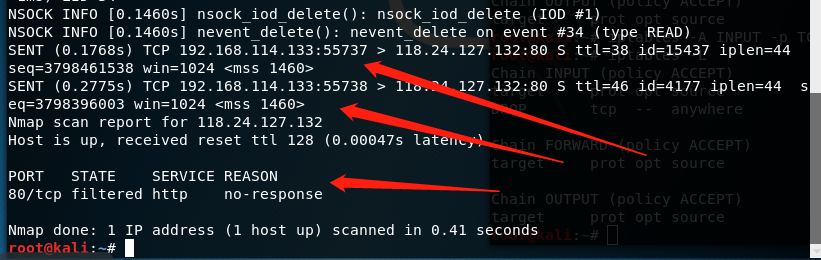

再使用nmap扫描目的IP端口,发现端口被 filtered

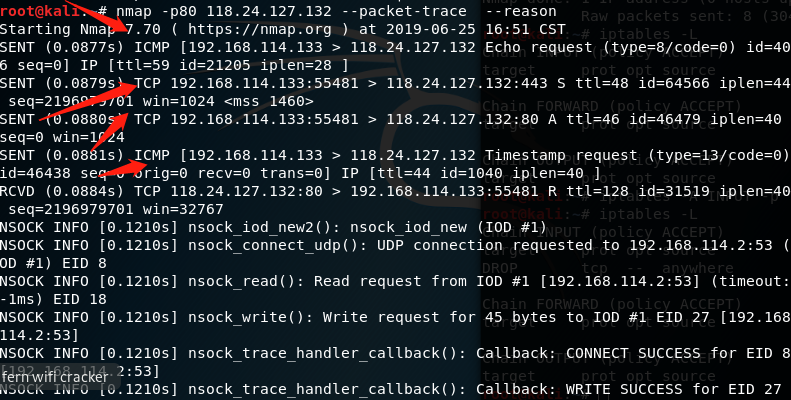

重新进行扫描加上 --pacekt-trace --reason

分析发送的包:

本机向目标主机发送了两次icmp包 和TCP包

目标主机向本机回复一次TCP包

根据数据包分析,本机向目标主机发送了两次TCP包,未得到目标主机的回应。

此时发现目标服务器的80 端口 是filtered 原因是 no-response 未响应

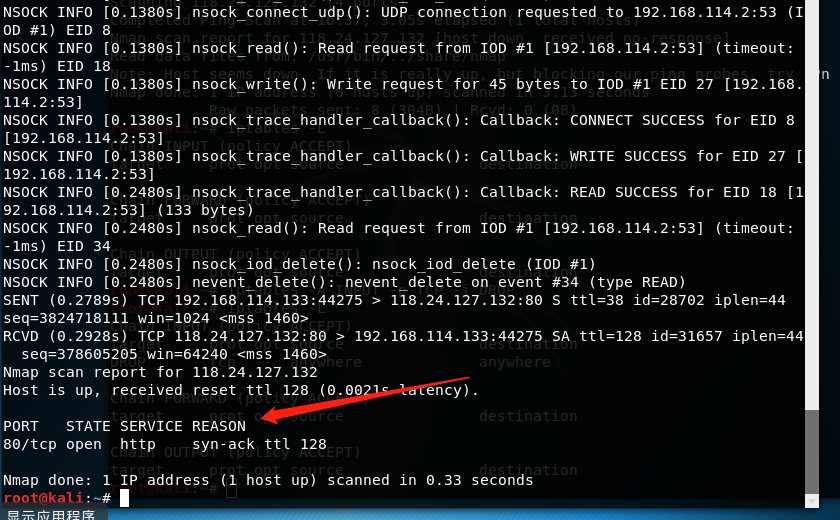

现在把内部添加的规则删掉,更改为 iptables -A INPUT -p TCP -j REJECT

重新开始扫描,得出结果

7811

7811

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?