1、HTTPS包含哪些内容

首先我们来看看一个HTTPS请求包含了哪些结构:

GET /index.html HTTP/1.1 <-- 请求行

Host: www.example.com <-- 请求头部

User-Agent: Mozilla/5.0

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: keep-alive

Upgrade-Insecure-Requests: 1 <-- 表示要求使用https

<-- 空行,表示请求头结束

<-- 请求体(若有)HTTPS请求也包含请求行、请求头部、空行和请求体四个部分。

-

请求行(Request Line):包括请求方法、URL和HTTP协议版本。

-

请求头部(Request Headers):包含了一些请求信息,如Host、User-Agent、Accept等,用于告诉服务器一些客户端的信息或要求服务器做一些特殊的处理。

-

空行(Blank Line):请求头部后面必须跟一个空行,表示请求头部结束。

-

请求体(Request Body):可选的请求数据,例如表单数据或JSON数据等。

2、HTTPS抓包的结果是什么样的?

以下是https使用抓包工具抓包的结果:

#get请求:

https://www.xx.com?name=abc123-

wireshark

-

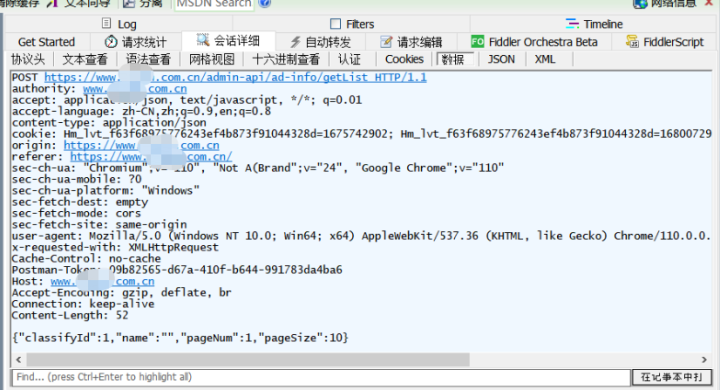

fiddler(fidder模拟中间人攻击,相当于解密了报文)

#post请求

https://www.xx.com.cn/admin-api/ad-info/getList

{"classifyId":1,"name":"","pageNum":1,"pageSize":10}-

wireshark

-

fiddler(fidder模拟中间人攻击,相当于解密了报文)

可以看出https是把请求行、请求头部、空行和请求体全加密了,不论是https的get请求,还是post请求均是加密了全部。

3、那么https有哪些是不加密的呢?

-

TLS握手过程中的一些信息,如客户端发送的Client Hello消息和服务器返回的Server Hello消息等。

-

服务器的名称(即Server Name Indication,SNI),它会在客户端发起SSL/TLS握手时明文传送给服务器,以告诉服务器客户端请求的是哪个域名。

1240

1240

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?