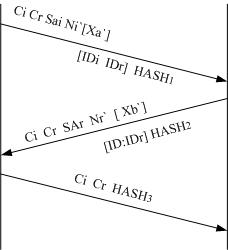

第二阶段交换的目的是为其他协议生成SA,这一阶段是通过快速模式来实现的。在单独的一个IKE SA保护下,可以并发执行多个快速模式交换。

快速模式需要从SKEYID_d中衍生出IPsec SA的密钥,并与nonce,spi一起做hash计算出密钥。

快速模式提供一个PFS选项,可以保证密钥的无关性。如果启用PFS,则需要一次额外的DH交换,并把共享密钥在生成密钥的过程中使用,完成后,共享密钥被释放,则各SAi的密钥之间没有衍生关系。

此处在PFS启用后才使用Xa’与Xb’,ID负载是可选的,如果接收方不支持ID负载,则会回一个INVALID-ID-INFORMATION的Notify错误。HASH用于交换认证。

HASH1 = prf ( SKEYID_a,M-ID | N/D )

N/D为Notification承载或Delete承载,M-ID为消息号

KEYMAT = prf ( SKEYID_D, protocol | SPI | Ni’ | Nr’ )

启用PFS, KEYMAT=prf ( SKEYID_d,

gxy | protocol | spi | Ni’ | Nr’ )

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?