Vulhub上Weblogic 任意文件上传漏洞的复现过程:

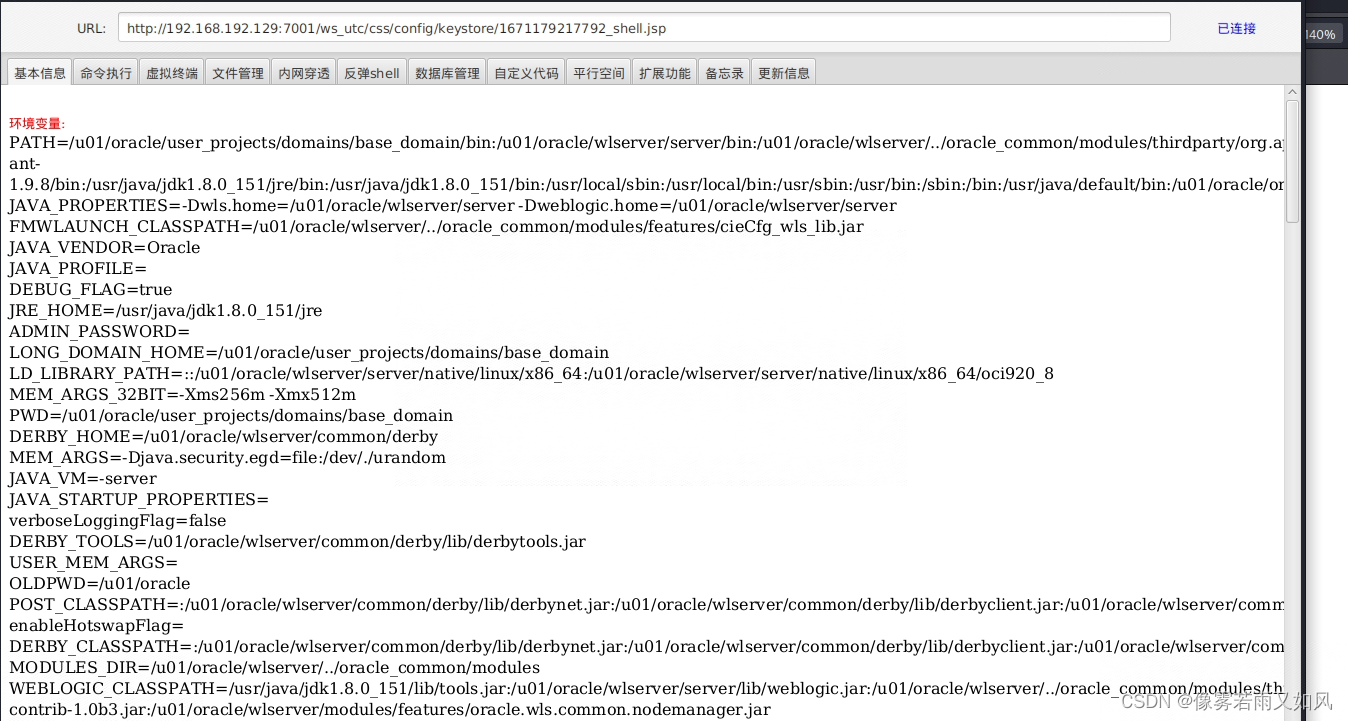

(步骤最后需要给出连接上冰蝎后的截图。)

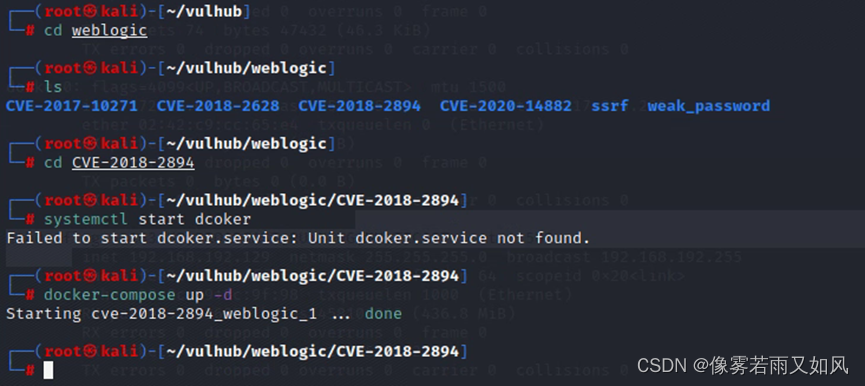

开启漏洞环境

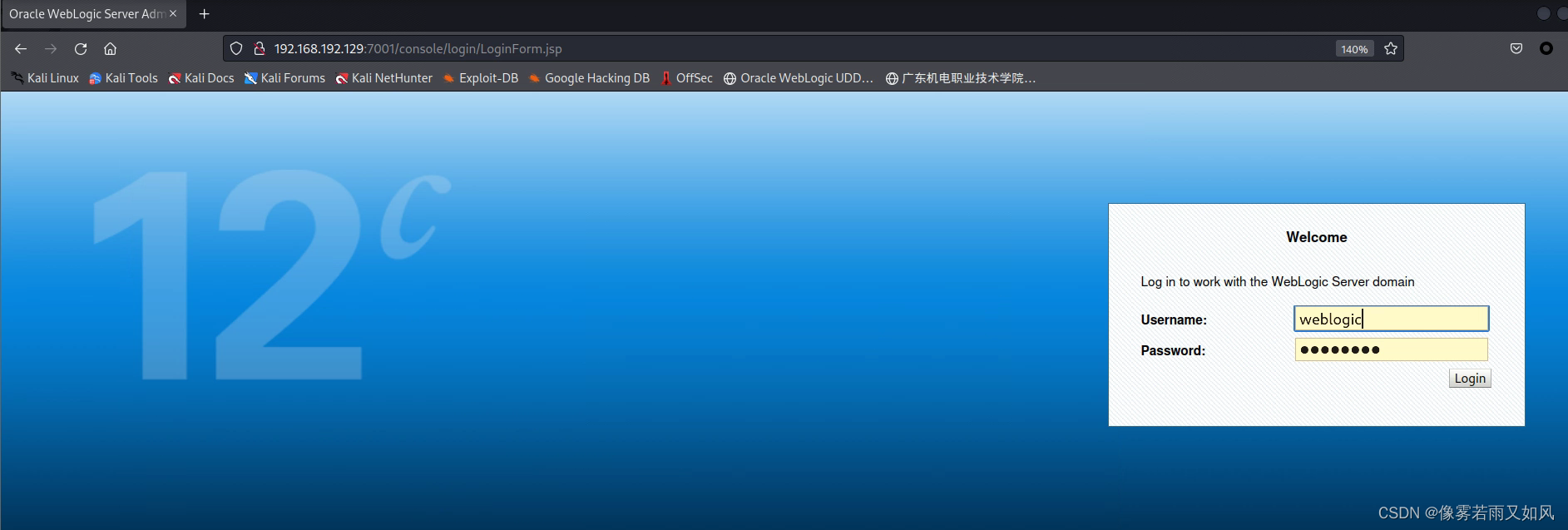

访问http://your-ip:7001/console

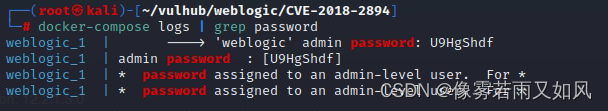

执行docker-compose logs | grep password可查看管理员密码,管理员用户名为weblogic

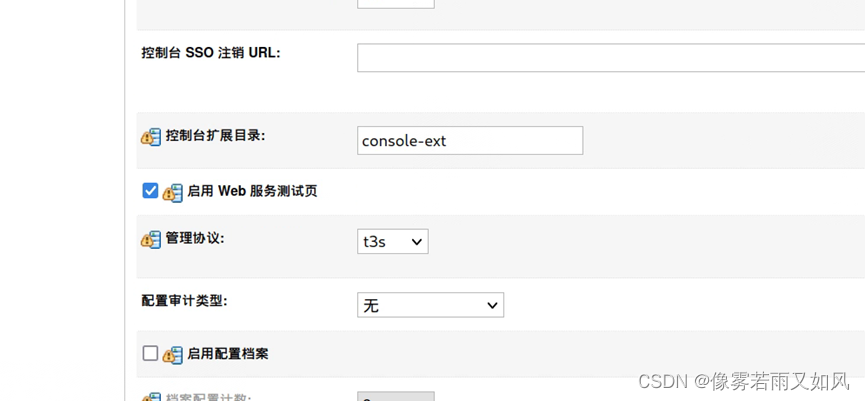

登录后台页面,点击base_domain的配置,在“高级”中开启“启用 Web 服务测试页”选项:

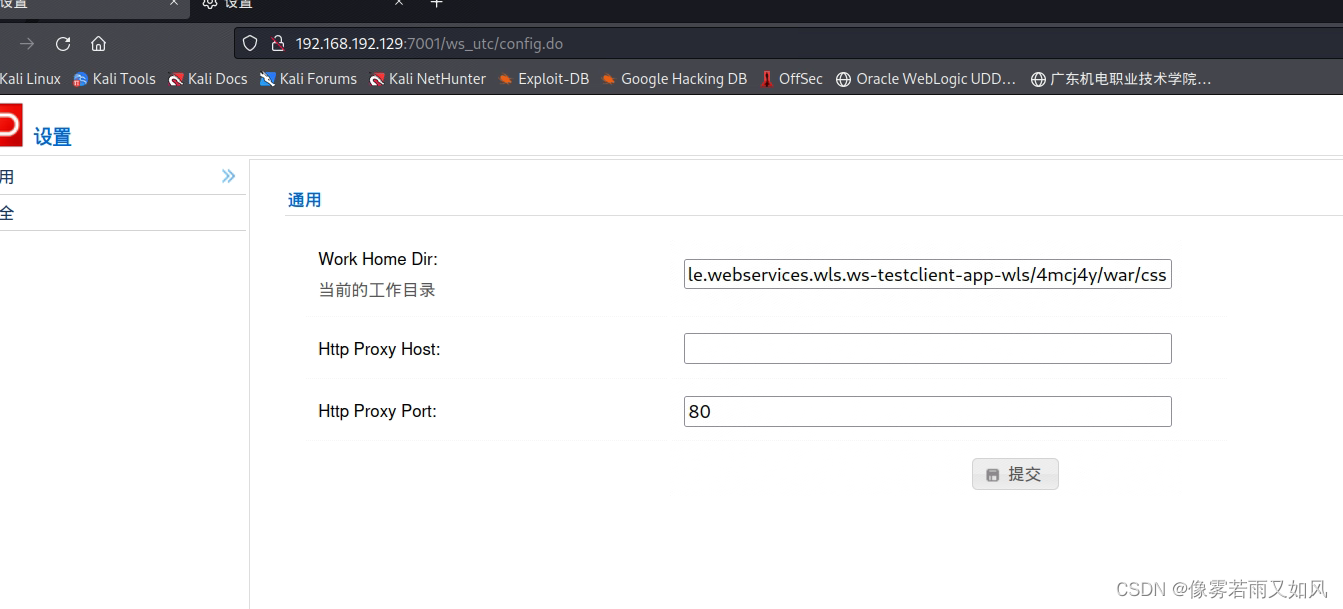

访问http://your-ip:7001/ws_utc/config.do

设置Work Home Dir为/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

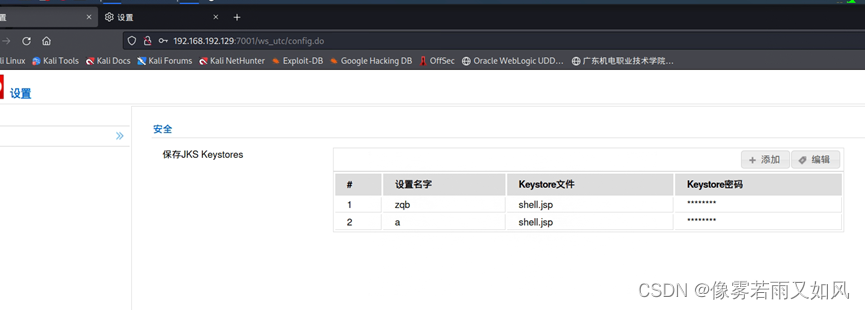

然后点击安全 -> 增加,然后上传webshell:

上传后f12查看时间戳

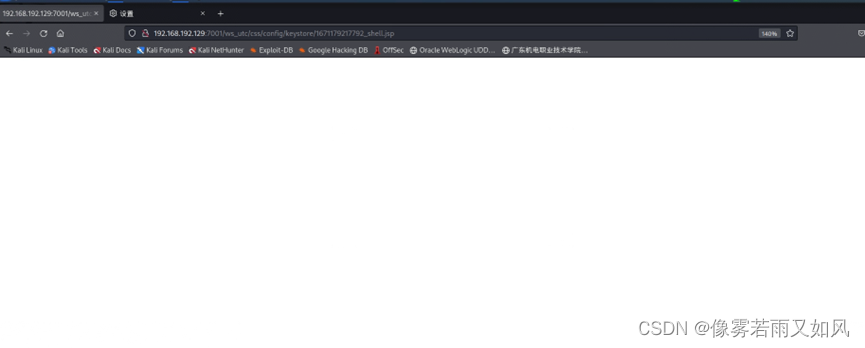

然后访问http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名],即可执行webshell:

890

890

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?