我们前面通过H3C路由器介绍了IPsec和GRE搭配使用的两种常见配置方法:GRE over IPsec(GRE和IPsec搭配使用,到底是谁over谁?先看GRE over IPsec)和IPsec over GRE(GRE over IPsec,IPsec不服,要求IPsec over GRE)。

其中的over是在网络模型中的说法,比如说GRE over IPsec,就是GRE在IPsec之上,那在报文封装的时候就会先封装GRE,再封装IPsec,从报文结构上看起来就是IPsec封装在GRE封装之外,over前面的是内层报文封装,后面的才是外层封装,也是直接看到的报文结构。从效果上看就是用IPsec保护GRE隧道,说得不严谨一点,IPsec over GRE最终就是GRE封装格式的报文,GRE over IPsec就是IPsec封装格式的报文。

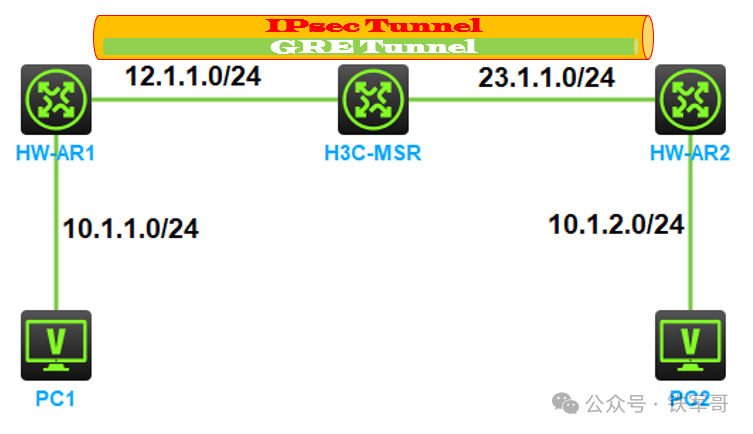

今天我们来简单学习一下华为AR1000V如何配置GRE over IPSec隧道,组网拓扑如下所示:

配置也很简单,相比于上次单独配置的IPsec(通过IKE协商方式建立IPSec隧道),只要把IPsec应用的接口调整为GRE隧道接口就可以了。

首先配置HW-AR1和HW-AR2之间的互通,再捎带着配一条GRE隧道。

HW-AR1

#

interface GigabitEthernet0/0/1

ip address 12.1.1.1 255.255.255.0

#

interface Tunnel0/0/0

ip address 10.13.1.1 255.255.255.0

tunnel-protocol gre

source 12.1.1.1

destination 23.1.1.3

#

ip route-static 23.1.1.0 255.255.255.0 12.1.1.2H3C-MSR

#

interface GigabitEthernet1/0

ip address 12.1.1.2 255.255.255.0

#

interface GigabitEthernet2/0

ip address 23.1.1.2 255.255.255.0HW-AR2

#

interface GigabitEthernet0/0/1

ip address 23.1.1.3 255.255.255.0

#

interface Tunnel0/0/0

ip address 10.13.1.3 255.255.255.0

tunnel-protocol gre

source 23.1.1.3

destination 12.1.1.1

#

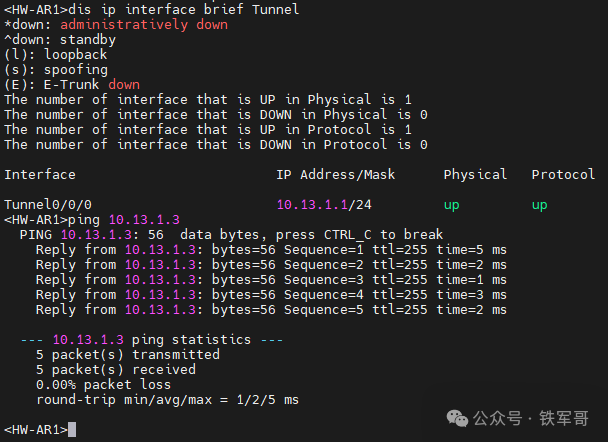

ip route-static 12.1.1.0 255.255.255.0 23.1.1.2此时,HW-AR1和HW-AR2之间就可以使用GRE隧道接口地址互通了。

接下来,我们配置HW-AR1和HW-AR2采用IKE协商方式建立IPSec隧道。配置思路跟上次一样,需要通过ACL定义IPsec保护的数据流,配置IKE对等体,配置IPsec安全提议,再配置IPsec安全策略,只不过最后应用IPsec安全策略的接口变成了GRE隧道接口。

首先,我们在HW-AR1上配置IPsec保护数据流的ACL,配置不变。

#

acl number 3401

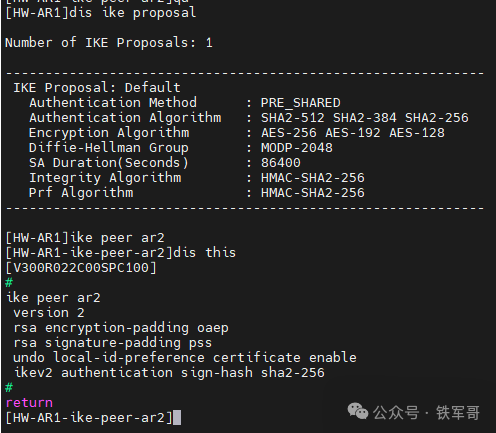

rule 5 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255接下来,我们创建对应HW-AR2的IKE对等体,IKE安全提议使用默认配置。

默认情况下,IKE版本使用IKEv2版本,我们修改IKE版本使用IKEv1;此时的对端IP地址可以不配置,也可以配置成对端的GRE隧道接口地址;再设置好PSK预共享密钥就行了。注意:预共享密钥需要满足一定的复杂度要求。

#

ike peer ar2

version 1

pre-shared-key cipher HwIPsec.2024

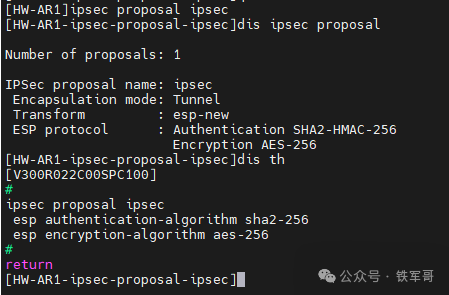

remote-address 10.13.1.3然后,我们配置IPsec安全提议,默认的加密方式为ESP,使用的认证算法为SHA2-256,加密算法为AES-256;我们可以按需进行调整。

#

ipsec proposal ipsec

esp authentication-algorithm sha1

esp encryption-algorithm aes-128接下来,我们就可以创建使用IKE动态协商的安全策略了。

#

ipsec policy aripsec 10 isakmp

security acl 3401

ike-peer ar2

proposal ipsec最后,我们将创建好的IPsec安全策略应用到GRE隧道接口上。

#

interface Tunnel0/0/0

ipsec policy aripsec这次,我们必须要添加一条去往对端私网的明细路由,指定出接口为GRE隧道接口,或者指定下一跳IP地址为对端GRE隧道接口地址。

#

ip route-static 10.1.2.0 255.255.255.0 10.13.1.3至此,HW-AR1的配置就结束了。我们参考以上配置,完成HW-AR2的配置,配置命令如下:

#

acl number 3402

rule 5 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

#

ike peer ar1

version 1

pre-shared-key cipher HwIPsec.2024

remote-address 10.13.1.1

#

ipsec proposal ipsec

esp authentication-algorithm sha1

esp encryption-algorithm aes-128

#

ipsec policy aripsec 10 isakmp

security acl 3402

ike-peer ar1

proposal ipsec

#

interface GigabitEthernet0/0/1

ipsec policy aripsec

#

ip route-static 10.1.1.0 255.255.255.0 10.13.1.1其实,配置完成之后,设备就自动发起了协商,协商成功之后直接就有IKE SA和IPsec SA了。

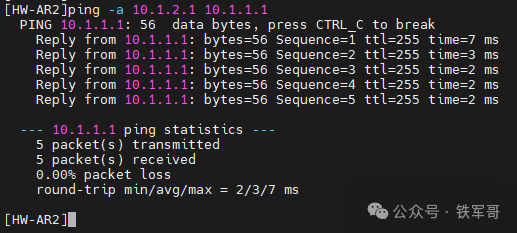

测试一下业务联通性。

首包实验稍大这个并不是因为触发了协商,纠正一下。

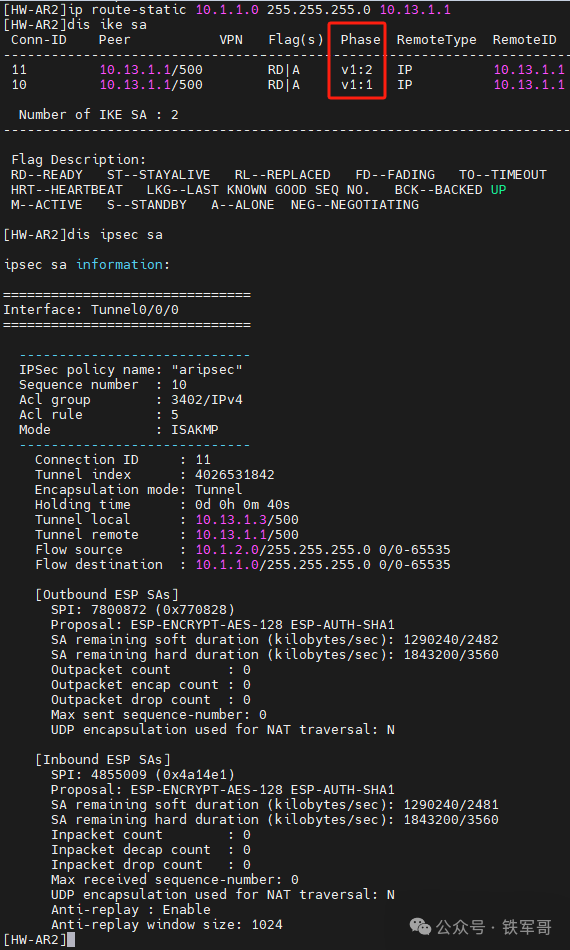

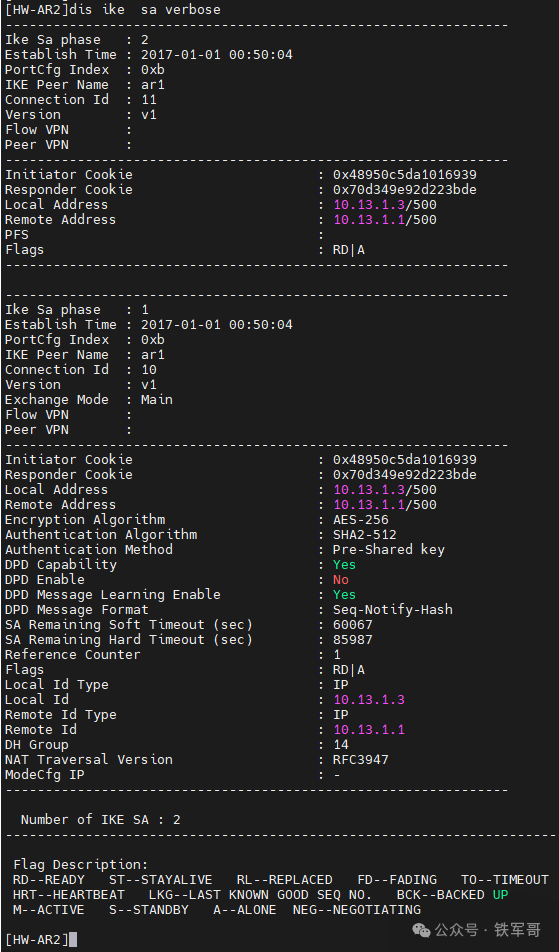

查看IKE SA信息。

经过我的研究,发现这里显示的两个IKE SA,Phase显示的v1指的是IKEv1,后面的数字确定是阶段;也就是一个是一阶段,即建立安全通道进行通信的阶段,此阶段建立IKE SA;另一个是二阶段,即协商安全服务的阶段,此阶段建立IPSec SA。

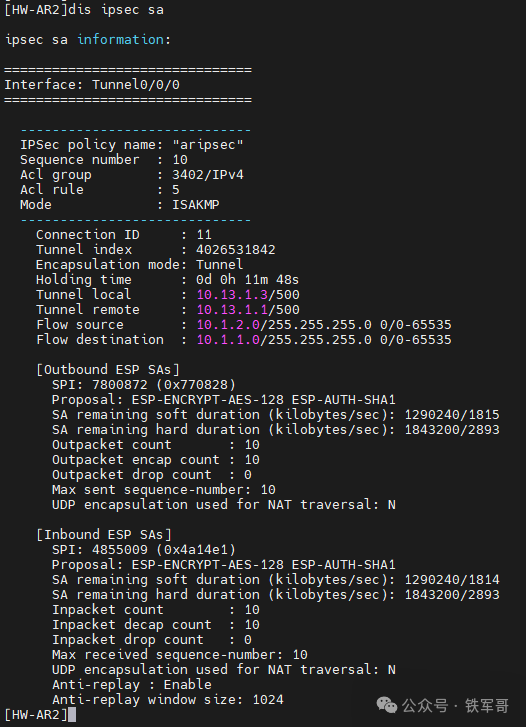

我们再看一下IPsec SA信息。

简简单单,配置就完成了。

***推荐阅读***

Telnet不安全?如何配置使用更安全的STelnet远程登录华为AR1000V路由器?

华为交换机S3700/S5700/CE6800配置SSH远程登录

GRE和IPsec搭配使用,到底是谁over谁?先看GRE over IPsec

1444

1444

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?