#1.怎样才能强迫用户设置的密码不能与过去3次内的密码重复?

修改/etc/pam.d/system-auth,增加pam_unix.so的参数,如下

- password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtok remember=3

#2.如何要求用户设置的密码必须包含5个数字,3个特殊符号?

修改/etc/pam.d/system-auth,在password使用pam_cracklib.so设置的最后附加 dcredit=5,ocredit=3

- password requisite pam_cracklib.so try_first_pass retry=3 dcredit=5 ocredit=3

#3.如何限制student最多同时登陆4个?

这需要pam_limits.so模块。由于/etc/pam.d/system-auth中,默认就会通过pam_limits.so 限制用户最多使用多少系统资源,因此

只需要在/etc/security/limits.conf 中加入以下内容(RHEL5最后就有,只不过注释掉了)

#4.某用户连续登陆失败3次以上就禁止登陆?

修改/etc/pam.d/system-auth

- auth required pam_deny.so

- account required pam_tally.so deny=3 #加入这一行

- account required pam_unix.so

#5.如何限制root只能从veyun.com这台计算机使用ssh远程登陆?

#由于ssh服务器的程序文件使用sshd,而sshd刚好支持PAM,验证如下:

- [root@localhost ~]# ldd /usr/sbin/sshd | grep libpam.so

- libpam.so.0 => /lib/libpam.so.0 (0x00be2000)

修改/etc/pam.d/sshd,加入第二行,如下:

- auth include system-auth

- account required pam_access.so accessfile=/etc/deny_sshd

- account required pam_nologin.so

#产生/etc/deny_sshd:

- -:root:ALL EXCEPT veyun.com

#6.自动建立主目录:

PAM提供了一个pam_mkhomedir.so的模块,当执行这个模块时,它会检查PAM客户端用户的主目录是否存在,如果不存在则自动建立。

修改/etc/pam.d/login,在pam_selinux.so下面添加一行。

- session required pam_mkhomedir.so skel=/etc/skel/ umask=0022

该方法特别适合使用网络账号的服务器,如使用NIS,LDAP等的域账号

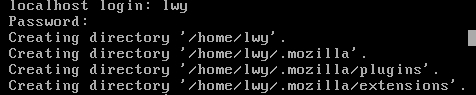

验证如下:

- [root@localhost ~]# ls /home

- aquota.user lost+found rhel user user1 user2 yhb

- [root@localhost ~]# useradd -M lwy #-M参数:不新建主目录

- [root@localhost ~]# ls /home

- aquota.user lost+found rhel user user1 user2 yhb

- [root@localhost ~]# passwd lwy

- Changing password for user lwy.

- New UNIX password:

- BAD PASSWORD: it is WAY too short

- Retype new UNIX password:

- passwd: all authentication tokens updated successfully.

- [root@localhost ~]#

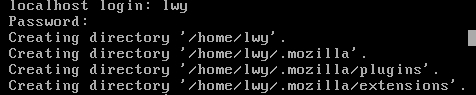

使用lwy用户登录:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?