告别旧时代,拥抱新未来! 数字化浪潮一波接着一波,整个互联网都充满了活力。

但是,别忘了在网络的黑暗角落里,勒索软件这玩意儿也在飞速进化,简直比孙悟空变身还快!

虽然像BlackCat、LockBit这些“大哥”级别的勒索软件集团被狠狠地打击了一番,但是“RaaS”(勒索软件即服务)模式就像打不死的小强一样,生命力顽强到爆!新组织冒头,新技术层出不穷,简直防不胜防。

过去一年,勒索软件可不只是玩传统的加密勒索那一套了。它们的技术更复杂,目标和策略也变了。从以前加密一下数据就完事,到现在搞双重勒索,又是加密又是泄露;以前只敢欺负小企业,现在连跨国公司和政府机构都敢惹。勒索软件的进化史,简直就是一部惊险刺激的“犯罪升级”大片!

#01

LockBit王者归来:别掉以轻心!

LockBit,这名字一听就让人瑟瑟发抖!作为勒索软件界的“老炮儿”,它以加密效率高、能躲避安全措施而“闻名”。

虽然在2024年2月被“胖揍”了一顿,但人家恢复得快啊!再加上RaaS模式成熟,很多跟LockBit没啥关系的黑客,也能用LockBit 3.0搞事情,各行各业都深受其害。

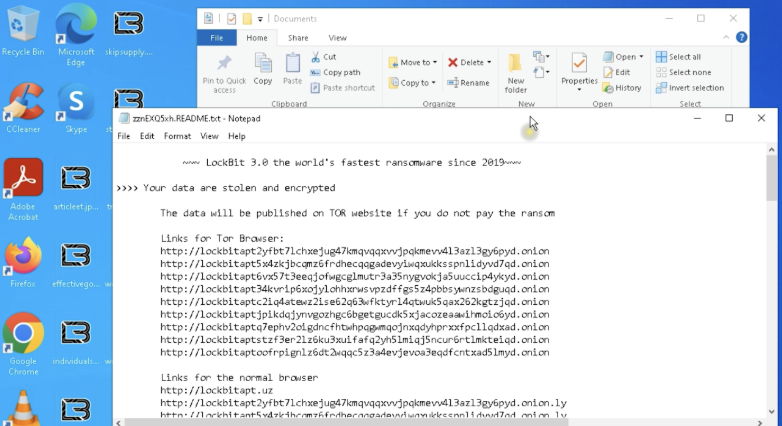

LockBit 3.0入侵的“签名”很明显:它会把文件图标换成LockBit的Logo,然后弹出一封勒索信,告诉你文件被加密了,想解锁?拿钱来!

图源:The Hacker News

LockBit 3.0主要靠加密和双重勒索来搞事情, 它的入侵技术那叫一个自动化、隐蔽性强!具体来说:

1、它们会用各种姿势获取初始访问权限, 比如从文件和浏览器里偷密码,或者利用远程桌面协议(RDP)的弱口令、已知漏洞来渗透。

2、为了拿到更高的权限,它们会绕过安全控制,或者干脆把杀软进程给结束了! 入侵之后,LockBit 3.0还会想方设法把自己提升到管理员级别。

3、加密文件之前,它们会扫描你的系统,收集各种信息,然后用一些“合法”的工具(比如rclone)把敏感数据上传到远程服务器。最后,再把你的数据加密,让你没法正常工作。

#02

中小企业的噩梦:Lynx专挑“软柿子”捏!

去年年中,一个叫Lynx的新勒索软件组织突然冒了出来,因为攻击手段太激进,一下子就“火”了。跟那些盯着大企业不放的勒索团伙不一样,Lynx喜欢欺负中小企业,专门找北美和欧洲那些安全措施薄弱的小公司下手。

这个组织特别喜欢用双重勒索。一旦你的系统被感染,桌面壁纸立马变成勒索信,告诉你:我们不仅加密了你的数据,如果你不给钱,我们还要把偷来的数据公布在公共网站和暗网上!

图源:The Hacker News

Lynx勒索软件主要通过攻击中小企业来搞事情,因为这些企业通常安全防护比较弱,所以这种简单粗暴的方式反而很有效:

1、Lynx的传播方式很多样, 比如钓鱼邮件、恶意下载、黑客论坛分享资源等等,可以直接绕过安全防护,接触到目标系统。

2、Lynx使用先进的加密算法(比如AES-128和Curve25519 Donna)来加密文件,还会故意把文件重命名,伪装成其他勒索软件病毒,让你搞不清楚状况。

3、Lynx入侵还有一个特点,就是会查询注册表,扫描系统信息和安全软件, 还会读取CPU信息,评估目标环境。所以很多企业收到勒索信之前,根本就没发现自己被攻击了!

#03

病毒式传播:Virlock的自我复制大法!

Virlock是一种很特别的勒索软件病毒,早在2014年就出现了。虽然它不是什么新玩意儿,但是在ALPHV和LockBit被打击之后,Virlock又借助RaaS的东风卷土重来,成了RansomHub、Akira这些网络犯罪团伙的常用手段。

最近,安全人员发现Virlock通过云存储和协作应用来感染、加密文件,然后再把这些文件同步到公共云环境里。 只要用户不小心打开了被感染的文件,Virlock就会像病毒一样,自动复制到新的用户环境里。

Virlock最大的特点就是它的自我复制能力, 感染、勒索、锁屏,三合一!这种“全能型”病毒传播速度非常快,尤其是在云存储和云协作平台上。它的入侵手段主要有以下几个特点:

1、很难彻底清除和阻止: 感染之后,它会识别出Virlock专用的互斥锁,保证每次只有一个实例在运行,避免互相干扰。如果某个进程被安全软件干掉了,其他进程会自动重启它,让你很难清除干净。

2、自启动与持久化: Virlock会修改Windows注册表,隐藏文件扩展名,诱骗用户点击被感染的文件。同时,它还会把自己添加到系统启动项,或者注册为系统服务,保证每次开机都能自动运行。

不管勒索软件怎么变,它们的核心套路始终是复杂又激进的网络勒索策略。从LockBit、Lynx到Virlock,这三种勒索软件在攻击流程上都表现出高度的相似性:

01

加密文件,锁定关键业务数据

它们都会加密受害者的关键文件和数据,让你没法正常访问业务系统。然后,再威胁你,如果不给钱就泄露数据,搞双重甚至三重勒索。

02

利用漏洞和工具,扩大感染

这些勒索软件会利用系统漏洞(比如SMB协议漏洞)或者工具(比如PsExec)进行横向移动和传播,扩大攻击范围。这种策略不仅提高了攻击效率,还增加了防御难度。

03

伪装、篡改和潜伏

它们会把恶意文件伪装成正常的文件,通过修改注册表来提升攻击的持久性。在加密文件之前,还会扫描系统,收集信息,包括系统配置、存储设备、网络共享资源等等,以便更好地进行攻击。

当然,上面说的只是冰山一角,还有Medusa、BlackBasta等等团伙在蠢蠢欲动。 而且,RaaS平台的出现,让网络犯罪变得更加“平民化”,技术不咋地的犯罪分子也能发动复杂的攻击。

戴尔数据避风港:打造现代数据防线!

面对这种严峻形势,企业必须构建现代化的网络安全防线,才能应对越来越复杂、不断进化的网络威胁。 不仅要建立可靠的备份和恢复机制,还要完善监测与响应体系,加强安全意识培训,尤其是在凭据管理、权限控制这些关键领域。

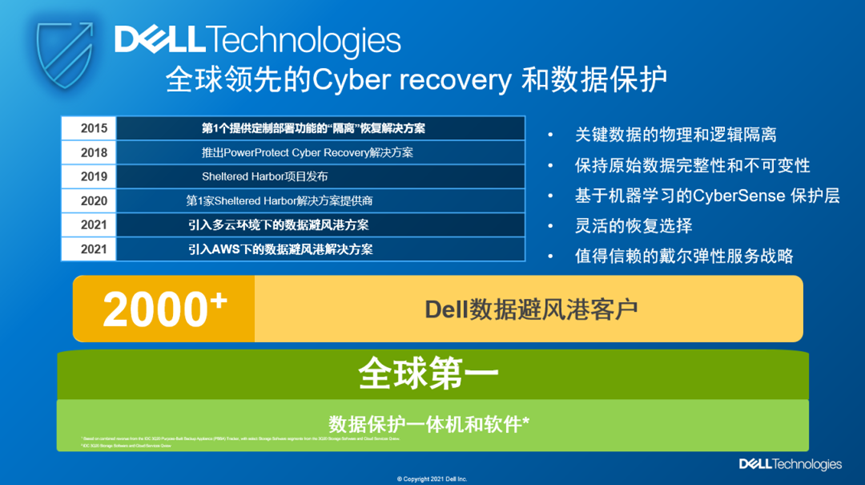

作为IT解决方案的领导者,戴尔科技推出了经过验证的现代化智能保护解决方案——PowerProtect Cyber Recovery数据避风港。它以强大的不可变性、隔离和智能化,全方位保护企业的数据安全。

#01

可靠的备份与恢复机制:有效防止业务停摆!

数据备份是现代业务的基础,保护好它至关重要。戴尔数据避风港方案以强大的备份和恢复机制实现网络弹性,确保本地和多云环境中的业务连续性。

在本地,数据避风港以自动化数据隔离的方式进行保护, 具有多层物理和逻辑安全保护。所有数据都存储在安全隔离的Cyber Recovery数据避风港存储区中,同时借助PowerProtect Data Domain,用户可以实现满足合规要求的硬件级不可变性,并获得NTP防篡改保护。

点击图片了解产品信息

咨询客服还可了解更多优惠活动

在云端,戴尔科技与AWS、Azure、Google Cloud等云服务提供商建立了紧密的合作关系。 戴尔数据避风港方案提供快速且易于部署的公有云存储区域,能够有效保护和隔离关键数据与系统,使其免受网络攻击的威胁。此外,该方案还支持在遭受攻击后快速恢复数据,并提供多种恢复选项,以加速数据恢复流程,确保企业业务的连续性。

#02

强大的数据加密与隔离:避免勒索软件扩大感染!

现代勒索软件迭代速度快,传染性强,一旦入侵,就能在短时间内迅速扩散到整个用户环境。所以,构建一套坚固且不可篡改的数据保险箱迫在眉睫。

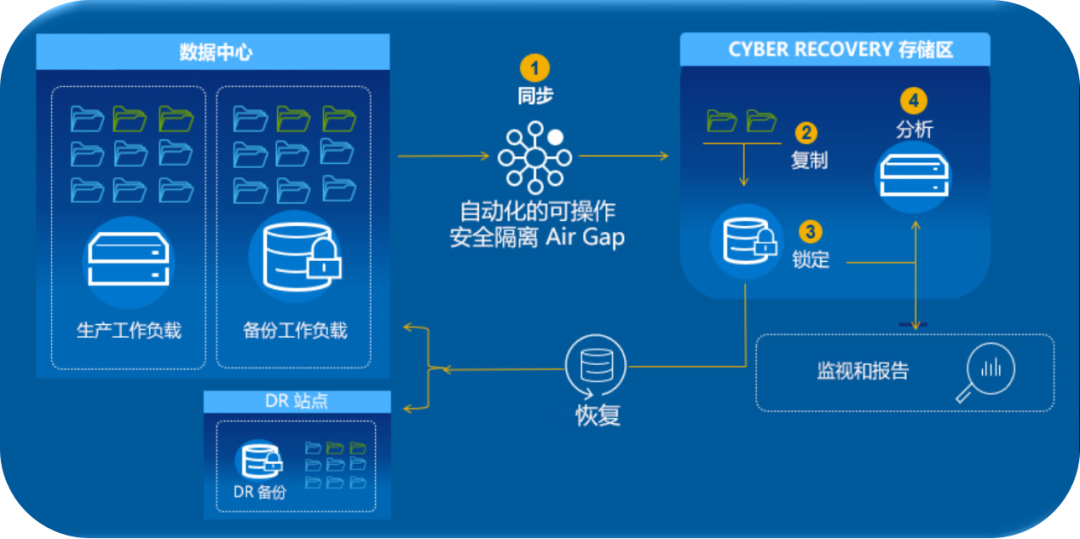

Cyber Recovery数据避风港存储区就是这样一套安全解决方案。企业的备份数据通过内部网络和专用接口,安全地与Cyber Recovery Vault存储设备建立复制链接。这个区域对勒索软件不可见,大大降低了备份数据被感染的风险。

控制该区域连接的Air Gap网闸隔离机制, 会在数据同步完毕的同时断开数据访问路径,阻断勒索软件在系统内传播的可能,保证备份数据拷贝副本不可加密、不可篡改、不可删除。

#03

智能监测与主动防御:快速识别威胁!

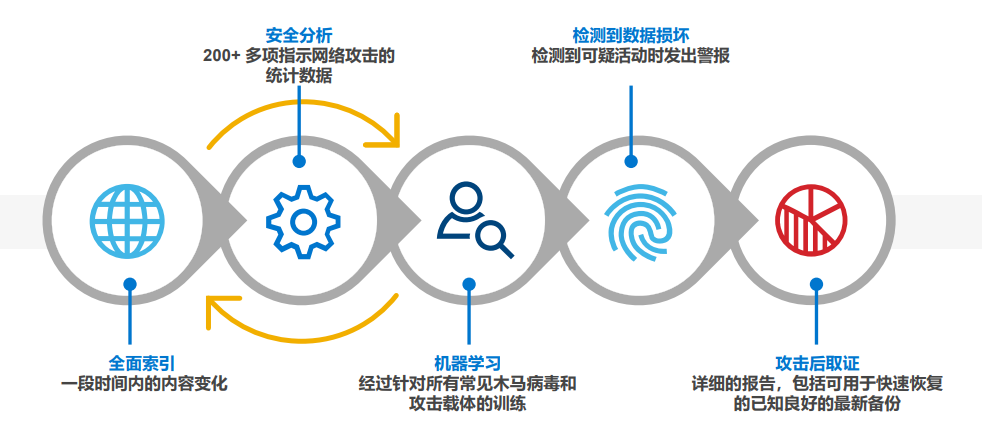

现在的勒索软件更致命、更隐蔽,攻击者会修改文件名或注册表,混淆攻击路径,为长期潜伏做准备。这些行为使得勒索软件能在系统中悄然存在,不易被发现。

在这种情况下,传统安全工具很难有效检测到这些威胁。因为它们是在创建或更改程序和文件时进行实时扫描,然后与已知的病毒特征码进行比较。对于直接更改文件结构、部分加密的方式来说,检测能力会大打折扣。

而戴尔数据避风港完全集成的CyberSense技术不仅会扫描元数据,还会对文件类型、文档结构以及数据库内容进行全盘扫描。其内容分析属性高达200项,远超于基于扫描元数据的解决方案的12项属性分析。

同时,CyberSense还通过机器学习对数以千计的恶意软件进行训练,区分用户活动与勒索软件行为。这种自动化分析手段不仅可以加速发现异常行为模式,还能最大限度地减少误报和漏报,置信度高达99.9%。

结 语

技术革新提高了生产效率,但也放大了网络威胁的破坏力。 从新兴到传统的勒索软件,都在不断进化。面对这种严峻形势,企业必须保持高度警惕,持续强化防御策略。

在勒索软件日益复杂的背景下,戴尔数据避风港方案不仅仅是一个技术解决方案,更是企业数据安全的“避风港”。 通过加密、隔离、备份和恢复等多层防护机制,为企业提供全方位保护,让企业可以专注于核心业务,无需再为数据安全担忧。

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?